Perseus: el malware Android que lee tus notas privadas

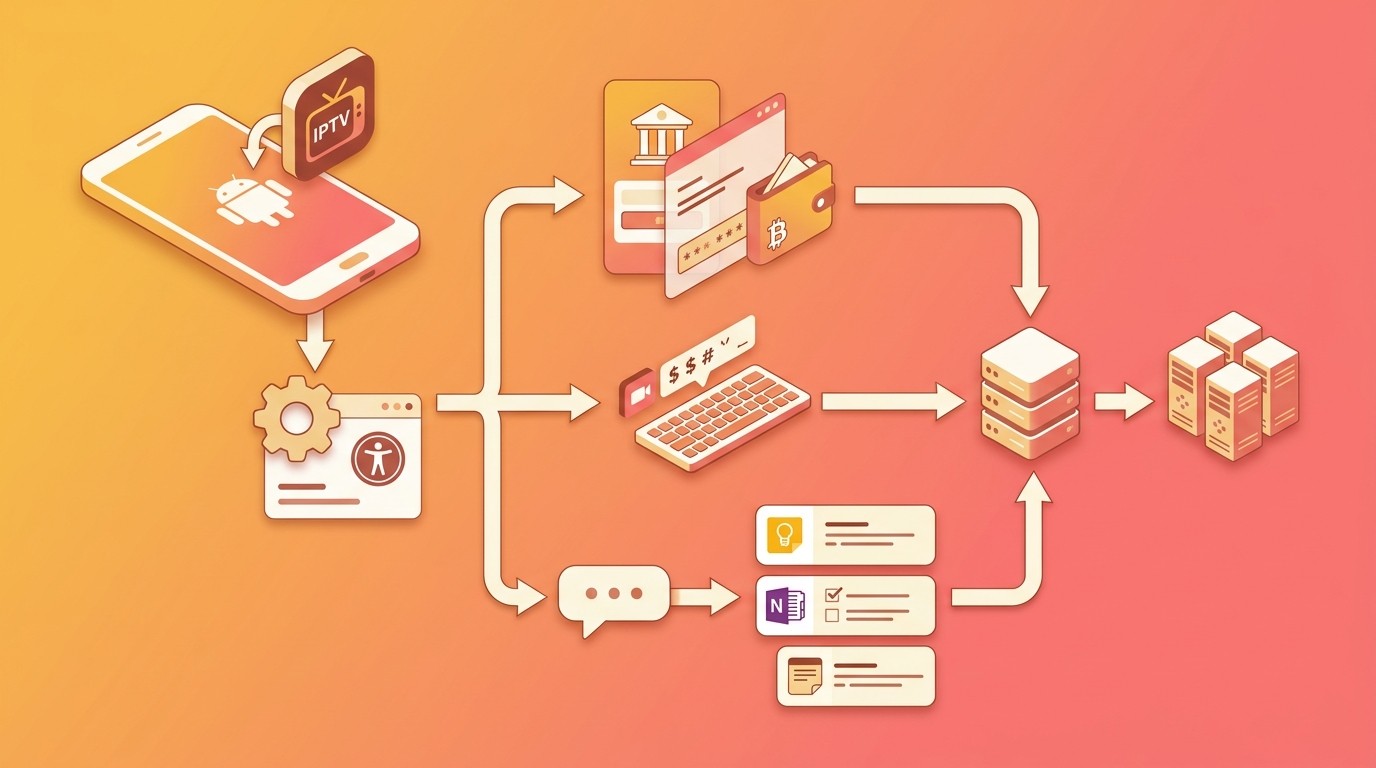

Perseus es un nuevo troyano bancario para Android, descubierto por ThreatFabric en marzo de 2026, que escanea de forma automática las apps de notas del celular — Google Keep, Samsung Notes, Evernote y otras — para robar contraseñas, frases semilla de criptomonedas y datos financieros que los usuarios guardan en texto plano.

Qué es Perseus

Perseus es un troyano bancario Android con capacidades de control remoto total (DTO). Lo que lo hace único es su función scan_notes, que abre automáticamente tus apps de notas — como Google Keep, Samsung Notes o Evernote — y copia todo el contenido buscando contraseñas, frases semilla de criptomonedas y datos financieros.

En 30 segundos

- Perseus es un troyano bancario Android que desciende del código filtrado de Cerberus/Phoenix (2020) y suma un comando único: scan_notes, que abre cada app de notas instalada y copia su contenido sin que lo notes

- Se distribuye camuflado como apps de IPTV pirata (como una falsa Roja Directa TV) y se instala por sideloading, fuera de Google Play

- Afecta a 8 apps de notas populares: Google Keep, Samsung Notes, Xiaomi Notes, Evernote, OneNote, ColorNote, Simple Notes Pro y Simple Notes

- Además del escaneo de notas, incluye overlay attacks sobre apps bancarias, keylogger y control remoto total del dispositivo en tiempo real

- Para protegerte: no instales APK de fuentes desconocidas, revisá los permisos de accesibilidad y usá un gestor de contraseñas en lugar de guardar credenciales en apps de notas

Perseus es un troyano bancario con capacidades de device takeover (DTO) — es decir, el atacante puede tomar control total de tu celular en tiempo real. Lo que lo distingue de otros malware Android es una función que nunca se había visto de forma sistemática: un comando llamado scan_notes que abre automáticamente cada app de notas instalada, navega nota por nota usando los servicios de accesibilidad de Android, captura el texto y lo envía a un servidor de comando y control (C2). Todo en silencio, sin ninguna señal en pantalla.

El hallazgo lo publicó ThreatFabric, una firma de seguridad especializada en amenazas móviles, y rápidamente fue confirmado por múltiples fuentes como BleepingComputer y The Hacker News. La lógica detrás del ataque es simple y efectiva: millones de personas usan apps de notas como si fueran bóvedas — guardan ahí contraseñas de Wi-Fi, PINs de tarjetas, frases semilla de wallets crypto, datos de cuentas bancarias. Perseus explota exactamente eso.

Qué es Perseus: el nuevo malware Android que lee tus notas

Perseus pertenece a una línea genealógica bien conocida en el mundo del malware móvil. En 2020, el código fuente de Cerberus — uno de los troyanos bancarios Android más prolíficos de esa época — se filtró públicamente. De ahí nació Phoenix, una variante que mantuvo las capacidades base pero sumó mejoras en evasión. Perseus es la siguiente evolución: toma la base de Cerberus/Phoenix y agrega un arsenal nuevo de funcionalidades, con el escaneo de notas como su diferencial más llamativo.

La categorización técnica es clara: troyano bancario con capacidades DTO. Eso significa que no se limita a robar credenciales con pantallas falsas (overlay). El operador detrás de Perseus puede ver tu pantalla en tiempo real, navegar apps, escribir texto, ejecutar gestos táctiles y silenciar notificaciones. Es como si alguien tuviera tu celular en la mano, pero a miles de kilómetros.

Lo que me parece más preocupante es el nivel de sofisticación del comando scan_notes. No es un simple scraper que busca archivos de texto. Es un bot que simula interacción humana con la interfaz del celular: abre la app de notas, navega cada nota individual, captura el contenido, toca “atrás” y pasa a la siguiente. Según el análisis de ThreatFabric, hay evidencia de que partes del código de Perseus fueron desarrolladas con asistencia de un LLM — un modelo de lenguaje grande — lo cual explicaría la velocidad con la que sumaron funcionalidades tan pulidas.

Cómo se distribuye Perseus: apps IPTV falsas como vector

El vector de distribución principal son apps de streaming IPTV pirata. Una de las muestras identificadas se disfrazaba de “Roja Directa TV”, una app que los usuarios de IPTV en varios países hispanohablantes conocen bien. El engaño es inteligente: los usuarios de IPTV pirata ya están acostumbrados a instalar APK manualmente, bajar apps de foros, desactivar las protecciones de Google Play Protect y conceder permisos agresivos. Sus defensas están naturalmente bajas.

Perseus no se distribuye a través de Google Play Store. Todo es sideloading — instalación manual de archivos APK descargados de sitios web, canales de Telegram o foros. Esto limita el alcance comparado con malware que logra colarse en la tienda oficial, pero a cambio le da un target demográfico muy específico y vulnerable. Si te interesa, podés leer más sobre nuestra guía de seguridad en GitHub.

Según The Record, los países donde Perseus tiene mayor actividad son Turquía (con 17 entidades financieras como objetivo), Italia (15 entidades), Polonia (5), Alemania (3) y Francia (2). También hay actividad detectada en Emiratos Árabes Unidos y Portugal. Hasta ahora no hay reportes de campañas activas en Latinoamérica, pero la variante hispanohablante de la app señuelo (Roja Directa TV) sugiere que la expansión regional es cuestión de tiempo.

Un ejemplo concreto: un usuario en un foro turco de IPTV descarga lo que cree que es una app para ver fútbol gratis. La instala, le da permisos de accesibilidad (porque la app dice que los necesita “para optimizar la reproducción de video”), y a partir de ese momento Perseus tiene acceso total al dispositivo. El usuario sigue viendo su streaming pirata sin sospechar nada mientras el troyano ya está escaneando sus notas en segundo plano.

El comando scan_notes: cómo roba datos de tus notas

El diferencial técnico de Perseus es el comando scan_notes. No es un simple acceso a archivos del sistema. Es un mecanismo automatizado que abusa de los servicios de accesibilidad de Android — la misma API que usan los lectores de pantalla para personas con discapacidad visual — para interactuar con la interfaz gráfica de cada app de notas.

El flujo es así: el servidor C2 envía el comando scan_notes al dispositivo infectado. Perseus abre la primera app de notas de su lista. Usando accesibilidad, navega hasta la lista de notas, abre la primera, captura el texto visible en pantalla, toca el botón “atrás”, abre la siguiente nota, y así sucesivamente hasta recorrer todas. Después pasa a la siguiente app de notas y repite el proceso. Todo esto se ejecuta en segundo plano, sin que aparezca nada en pantalla que alerte al usuario.

El tema es que Android Accessibility Services es una de las APIs más poderosas del sistema. Cualquier app que tenga ese permiso puede, en la práctica, leer y manipular todo lo que aparece en pantalla. Google lo sabe y por eso restringe su uso en Play Store. Pero si la app viene por sideloading y el usuario concedió el permiso manualmente, no hay nada que lo detenga.

Lo que Perseus busca específicamente son patrones asociados a información financiera: secuencias que parecen contraseñas, frases de 12 o 24 palabras (típicas de wallets de criptomonedas), números de tarjeta, credenciales de home banking. Pensalo así: si alguna vez abriste Google Keep y escribiste “clave banco: MiContraseña123” o pegaste la frase semilla de tu wallet de Bitcoin, Perseus lo encuentra en segundos.

Qué apps de notas están en la mira de Perseus

ThreatFabric identificó 8 apps de notas que Perseus tiene como target explícito en su código. No son apps oscuras de nicho — son las apps de notas más populares del ecosistema Android, las que vienen preinstaladas o las que millones de usuarios eligen voluntariamente. Si te interesa, podés leer más sobre el reciente ataque a Trivy en GitHub Actions.

| App de notas | Desarrollador | Instalaciones estimadas | Viene preinstalada |

|---|---|---|---|

| Google Keep | +2.000 millones | Sí (Android stock, Pixel) | |

| Samsung Notes | Samsung | +1.000 millones | Sí (Samsung Galaxy) |

| Xiaomi Notes | Xiaomi | +500 millones | Sí (Xiaomi/Redmi/POCO) |

| Microsoft OneNote | Microsoft | +500 millones | No |

| Evernote | Evernote | +100 millones | No |

| ColorNote | Social & Mobile | +100 millones | No |

| Simple Notes Pro | Simple Mobile Tools | +10 millones | No |

| Simple Notes | Simple Mobile Tools | +5 millones | No |

Fijate que las tres primeras — Google Keep, Samsung Notes y Xiaomi Notes — vienen preinstaladas en la enorme mayoría de celulares Android del mercado. Esto significa que casi cualquier dispositivo infectado va a tener al menos una de estas apps, y es muy probable que el usuario haya guardado algo ahí en algún momento.

Ninguna de estas apps cifra las notas en reposo de forma que un servicio de accesibilidad no pueda leerlas. El texto que ves en pantalla es exactamente lo que Perseus captura. Acá hay un segundo ejemplo concreto: una persona con un Samsung Galaxy que usa Samsung Notes para guardar las credenciales del Wi-Fi de la oficina, el PIN de su tarjeta de débito y las respuestas de seguridad de su cuenta de correo. Con una sola ejecución de scan_notes, Perseus tiene todo eso en su servidor C2.

Otras capacidades peligrosas: overlay, keylogger y control remoto

El escaneo de notas es la novedad, pero Perseus no se queda ahí. Hereda de Cerberus y Phoenix un set completo de herramientas de ataque que lo convierten en un troyano multivector.

Overlay attacks sobre apps bancarias y crypto

Perseus detecta cuándo abrís una app bancaria o un exchange de criptomonedas y superpone una pantalla falsa idéntica a la interfaz real. Vos creés que estás ingresando tu usuario y contraseña en tu banco, pero en realidad se la estás dando al atacante. Esta técnica existe hace años, pero Perseus la combina con el escaneo de notas: si el overlay no funciona, quizás tus credenciales ya están en una nota.

Keylogger en todas las apps

Registra cada tecla que presionás en cualquier aplicación, no solo en las bancarias. Mensajes de WhatsApp, búsquedas en Google, formularios web — todo queda capturado. Combinado con el overlay y el scan_notes, Perseus tiene tres vectores distintos para conseguir la misma credencial. Si uno falla, otro puede tener éxito.

Control remoto en tiempo real (DTO)

El operador del malware puede conectarse al dispositivo infectado, ver la pantalla en streaming, tocar, deslizar, escribir y navegar como si tuviera el celular en la mano. Puede silenciar notificaciones y audio para que el usuario no se dé cuenta. Esto permite, por ejemplo, hacer transferencias bancarias directamente desde el dispositivo de la víctima — lo cual dificulta enormemente la detección por parte del banco, porque la transacción viene del dispositivo habitual del cliente. Si te interesa, podés leer más sobre el malware GlassWorm que infectó repos de Python.

Sistema anti-análisis: cómo Perseus evade la detección

Perseus no es un malware improvisado. Tiene un sistema de evasión multicapa que intenta determinar si está corriendo en un dispositivo real de una víctima o en un entorno de análisis de un investigador de seguridad.

Cuando se ejecuta por primera vez, Perseus realiza una batería de chequeos: detecta si el dispositivo tiene root, si corre en un emulador, si tiene una SIM física insertada, si el hardware reporta valores consistentes con un dispositivo real, el nivel de batería, si hay Bluetooth activo, cuántas apps están instaladas y si Google Play Services está presente y actualizado. Con toda esa información, calcula un “suspicion score” — un puntaje de sospecha — que envía al panel C2.

Lo interesante es que Perseus no toma la decisión de actuar o no de forma automática. El operador humano en el panel C2 recibe el suspicion score y decide si el dispositivo es real y si vale la pena proceder con la infección completa. Esto muestra un nivel de operación casi artesanal: no es un bot masivo e indiscriminado, sino una herramienta que un operador supervisa activamente.

El análisis de ThreatFabric también encontró indicios de que los desarrolladores de Perseus usaron un modelo de lenguaje grande (LLM) para escribir partes del código. Esto no es una acusación vaga: hay patrones en la estructura del código, comentarios y nombres de variables que son consistentes con output generado por IA. Habría que ver si esto se confirma con más muestras, pero si es así, marca un precedente preocupante sobre cómo la IA generativa está acelerando el desarrollo de malware.

Cómo protegerse del malware Perseus en Android

La primera y más obvia: no instales APK de fuentes desconocidas. Especialmente apps de IPTV pirata, que son el vector principal de Perseus. Si usás streaming pirata y estás acostumbrado a instalar APK a mano, tenés que saber que cada vez que lo hacés estás desactivando las barreras de seguridad que Google puso por algo.

Segundo paso concreto: revisá ahora mismo los permisos de accesibilidad de tu celular. Andá a Ajustes > Accesibilidad y fijate qué apps tienen ese permiso activado. Si hay alguna que no reconocés o que no tiene razón válida para tenerlo (una app de streaming, un juego, una linterna), desactivalo inmediatamente. Sin acceso a Accessibility Services, Perseus no puede ejecutar scan_notes. Si te interesa, podés leer más sobre las vulnerabilidades más comunes en paquetes npm.

Tercer paso — y este es el más importante a largo plazo: dejá de guardar contraseñas en apps de notas. Google Keep, Samsung Notes y las demás son herramientas excelentes para listas de compras y recordatorios, pero no están diseñadas para almacenar información sensible. Usá un gestor de contraseñas dedicado como Bitwarden (gratuito y open source) o 1Password. Estos gestores cifran tus datos con tu contraseña maestra, y aunque un malware acceda a la app, no puede leer el contenido sin esa clave.

Si necesitás una app de notas que sí cifre el contenido, opciones como Standard Notes o CryptRoll ofrecen cifrado de punta a punta. El contenido de cada nota se cifra antes de salir de tu dispositivo, así que incluso si Perseus lo captura, obtiene texto cifrado ilegible.

Si sospechás que ya estás infectado: desinstalá cualquier app sospechosa (especialmente si la instalaste por sideloading recientemente), cambiá las contraseñas de tus cuentas bancarias y exchanges de crypto desde otro dispositivo limpio, escaneá el celular con un antivirus actualizado y considerá hacer un factory reset como último recurso.

Qué significa para empresas y equipos en Latinoamérica

Aunque las campañas activas de Perseus apuntan por ahora a Turquía, Italia y Europa, la aparición de una app señuelo como “Roja Directa TV” — nombre claramente orientado al público hispanohablante — enciende las alarmas para la región. En Latinoamérica, el uso de IPTV pirata es masivo, y la práctica de instalar APK desde fuentes no oficiales está completamente normalizada.

Para empresas con políticas BYOD (bring your own device), Perseus representa un riesgo directo. Un empleado que tiene el correo corporativo y una app de notas con credenciales de sistemas internos en el mismo celular donde instaló una app de IPTV pirata es un vector de ataque real. Equipos de IT deberían considerar restricciones de sideloading en dispositivos con acceso a recursos corporativos, y capacitación específica sobre los riesgos de instalar APK fuera de Google Play.

Eso sí: no es solo un problema de IPTV pirata. El sideloading es también la vía por la que se distribuyen muchas apps legítimas en la región — apps de delivery, billeteras virtuales locales y herramientas que no siempre están en Play Store. El desafío está en encontrar el equilibrio entre funcionalidad y seguridad, y Perseus es un recordatorio concreto de por qué ese equilibrio importa. Si te interesa, podés leer más sobre buenas prácticas de políticas en Azure AD.

Errores comunes

“Si no descargo apps de IPTV pirata, estoy a salvo de Perseus” — Por ahora, las campañas detectadas usan IPTV como vector principal, pero el código de Perseus puede reempaquetarse en cualquier tipo de app. Otros troyanos de la familia Cerberus se distribuyeron camuflados como apps de Flash Player, actualizaciones del sistema y hasta apps de COVID. Si Perseus tiene éxito, sus operadores van a diversificar los vectores. La protección real es no instalar APK de fuentes no verificadas, punto.

“Mis notas en Google Keep están protegidas porque uso contraseña en el celular” — El bloqueo de pantalla no protege contra Perseus porque el malware opera desde dentro del sistema operativo, con permisos de accesibilidad ya concedidos. No necesita desbloquear nada: ya tiene acceso a la interfaz de cada app. El PIN o patrón de bloqueo te protege de alguien que agarre tu celular físicamente, no de software malicioso que ya está instalado.

“Un antivirus habría evitado la infección” — No necesariamente. Perseus tiene un sistema anti-análisis sofisticado que evalúa si está en un entorno de pruebas antes de activar sus funciones maliciosas. Muchos antivirus móviles dependen de bases de firmas que tardan días o semanas en incorporar una amenaza nueva. Para cuando tu antivirus lo detecta, Perseus ya puede haber escaneado tus notas. La defensa más efectiva es no instalar el APK en primer lugar y no conceder permisos de accesibilidad a apps que no los necesitan legítimamente.

Esto se conecta con New “Perseus” Android malware checks user-curated notes for , donde ampliamos el análisis.

Preguntas Frecuentes

¿Qué es el malware Perseus y cómo infecta celulares Android?

Perseus es un troyano bancario para Android descubierto por ThreatFabric en marzo de 2026, que desciende del código filtrado de Cerberus. Se instala cuando el usuario baja e instala manualmente un APK infectado — principalmente apps de IPTV pirata como una falsa “Roja Directa TV” — y le concede permisos de accesibilidad. No se distribuye a través de Google Play Store.

¿Qué apps de notas revisa Perseus para robar contraseñas?

Perseus tiene como target 8 apps específicas: Google Keep, Samsung Notes, Xiaomi Notes, Microsoft OneNote, Evernote, ColorNote, Simple Notes Pro y Simple Notes. Son las apps de notas más populares de Android. Cualquier texto guardado en ellas — contraseñas, PINs, frases semilla de crypto — queda expuesto al escaneo automatizado del malware.

¿Cómo saber si tengo el malware Perseus en mi celular?

Perseus está diseñado para operar en silencio, así que no vas a ver señales obvias. Revisá en Ajustes > Accesibilidad si hay alguna app con permisos que no reconocés. Si instalaste recientemente algún APK de streaming o IPTV de fuentes no oficiales y le diste permisos de accesibilidad, desinstalala y ejecutá un escaneo con un antivirus actualizado. Ante la duda, cambiá tus contraseñas bancarias desde otro dispositivo.

¿Es seguro guardar contraseñas en Google Keep o Samsung Notes?

No. Las apps de notas estándar no cifran el contenido de manera que lo proteja de malware con acceso a accesibilidad. Cualquier texto visible en pantalla puede ser capturado. Para guardar contraseñas de forma segura, usá un gestor de contraseñas dedicado como Bitwarden o 1Password, que cifran los datos con tu clave maestra y no exponen las credenciales en texto plano.

Conclusión

Perseus marca un salto cualitativo en el malware bancario para Android. No porque sea más destructivo que sus predecesores — los overlay attacks y el keylogging existen hace años — sino porque identificó un punto ciego que nadie estaba explotando de forma sistemática: las apps de notas. Millones de personas guardan contraseñas, PINs y frases semilla en Google Keep o Samsung Notes pensando que es “temporal” o “por las dudas”. Perseus demuestra que esa costumbre tiene un costo de seguridad real y medible.

Lo que tenés que hacer ahora es concreto: revisá tus apps de notas y si tenés información sensible ahí, movala a un gestor de contraseñas. Revisá los permisos de accesibilidad de tu celular. Y si tenés apps instaladas por fuera de Google Play — especialmente de IPTV pirata — desinstalalas. El hecho de que Perseus use LLM para acelerar su desarrollo sugiere que las variantes van a llegar más rápido de lo que estamos acostumbrados. Tomar estas precauciones hoy te ahorra un problema serio mañana.

Fuentes

- ThreatFabric – Análisis técnico original de Perseus: DTO malware that takes notes

- BleepingComputer – New Perseus Android malware checks user notes for secrets

- The Hacker News – New Perseus Android Banking Malware

- The Record – Malware en apps de streaming para Android

- CyberSecurity News – Perseus Android malware steals user notes