Primer trabajo en ciberseguridad: Lo que necesitas saber

Lo que desearía haber sabido antes de mi primer trabajo en ciberseguridad: es 80% corporativo y 20% técnico, las habilidades blandas te diferencian más que el conocimiento puro, y el burnout es real (35-44% de los SOC analysts lo reportan). Los salarios iniciales en Latinoamérica rondan los USD 40,000-65,000 anuales.

En 30 segundos

- Ciberseguridad NO es hacking ni películas: es 80% corporativo, procesos, comunicación y documentación.

- Las 3 habilidades clave: fundamentos de IT (redes, SO), monitoreo SIEM, y pensamiento crítico — la programación es secundaria.

- 35-44% de SOC analysts sufren burnout por alertas masivas, turnos rotativos y tareas repetitivas.

- Salarios iniciales: USD 40,000-65,000; evolución a analyst senior o especialización en 2-3 años.

- Especializaciones disponibles: pentesting, threat intelligence, incident response, seguridad en la nube — cada una requiere camino diferente.

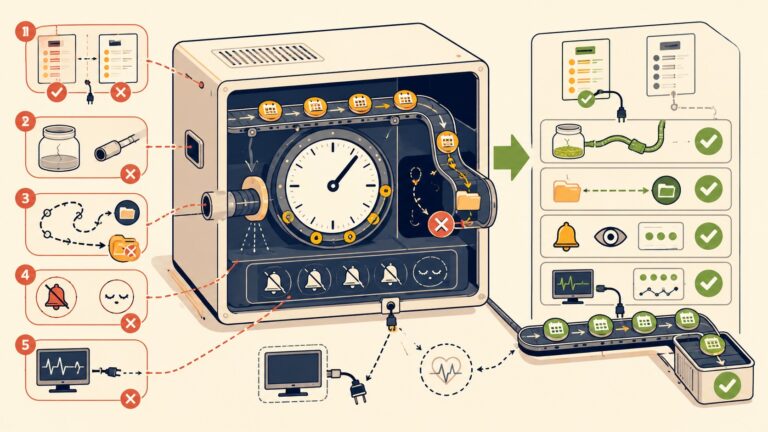

Tu primer trabajo en ciberseguridad es típicamente un rol de SOC analyst Tier 1 (analista de centro de operaciones de seguridad). Estás monitorando alertas, triando incidentes, revisando logs, y escalando temas complejos a analistas más senior. No es glamoroso, pero es donde aprende la mayoría del sector.

Expectativas vs. realidad: el mito del hacker cinematográfico

Ponele que durante años escuchaste historias de hackers en películas: tipo escribe código rápido, rompe sistemas, salva el mundo. Muy bien en Netflix. La realidad: tu día a día en ciberseguridad es nada de eso (spoiler: es bastante más aburrido). Es revisar 500 alertas de tu SIEM, identificar cuáles son reales (spoiler: 95% son falsos positivos), escribir un reporte, y mandarle un email al manager explicando por qué no hay incidentes críticos hoy.

El segundo mito: “Necesito saber programar para empezar.” Nope. El 60-70% de los roles Tier 1 no piden programación. Piden que sepas Linux, redes, firewalls, análisis de logs. La programación viene después, si te especializás en desarrollo seguro u ofensivo.

Y el tercero es el peor: “Los puestos junior exigen cero experiencia.” Mentira. El 80% de las ofertas que dicen “junior” piden 2-3 años. No hay “junior” verdadero en el mercado — hay “trainee” con sueldos bajos, o “junior” con requisitos de senior. Acordate de eso cuando estés buscando.

Habilidades técnicas fundamentales que realmente necesitarás

No necesitás ser un guru del código. Necesitás estas tres cosas, en este orden de importancia.

Fundamentos de IT

Redes TCP/IP (puertos, protocolos, DNS), sistemas operativos (Linux y Windows por lo menos), estructura básica de una empresa (Active Directory, servidores, bases de datos). Si nunca tocaste Linux, largá todo lo demás y aprende ahora. Es lo primero. Te puede servir nuestra cobertura de ejecutar herramientas de seguridad localmente.

Monitoreo SIEM y análisis de logs

Eso es 70% de tu primer año. Aprende a leer logs, a identificar patrones de ataque, a usar herramientas como Splunk, ELK Stack, o QRadar (cada empresa usa una distinta). Práctica hands-on, no videos de YouTube. Usá laboratorios como TryHackMe o HackTheBox.

Pensamiento crítico y resolución de problemas

Cuando ves una alerta extraña, ¿cómo sabés si es real o ruido? Necesitás hacer preguntas: ¿quién lanzó el comando? ¿Desde dónde? ¿Es horario laboral? ¿Este IP es interno o externo? Eso es más importante que saber la sintaxis de un exploit.

Para certificaciones: CompTIA Security+ es la más pedida. También está CyberOps Associate de Cisco. No apuntes a CISSP todavía — eso es para después que tengas 5+ años de experiencia.

Las habilidades blandas que te harán diferente

Acá viene lo que nadie te dice en LinkedIn. El conocimiento técnico te mete en la puerta. Las habilidades blandas te hacen quedarte, crecer, y no quemarte.

Comunicación clara

Subís una alerta a tu manager, y tenés 30 segundos para explicar si es crítica o no. Si no sabés traducir “suspiciously high failed login attempts” a “posible ataque de fuerza bruta en el sistema de RH, necesitamos resetear contraseñas”, no progresás. El 40% de los problemas en ciberseguridad no son técnicos, son de falta de comunicación.

Pensamiento crítico (versión management)

Si alguien te dice “necesitamos un firewall más fuerte”, vos tenés que preguntar: ¿para qué? ¿Qué amenaza específica? ¿Hicimos el análisis de riesgo? Los buenos analistas no aceptan drama sin fundamento.

Documentación obsesiva

Escribí todo. Qué alertas viste, qué investigaste, qué conclusión sacaste. En 6 meses vos no vas a acordarte. Tu siguiente shift tampoco. La documentación es tu aliada.

El día a día como Tier 1 SOC analyst

Tu turno arranca. Abrís el SIEM. 500 alertas nuevas desde ayer. Respirás. Empezás. Tu trabajo es triaje: de esas 500, 480 son ruido (antivirus bloqueando algo, equipos sincronizándose, scripts automatizados). Los otros 20 los investigás. Mirás logs, comparás con lo que esperas, hablás con el user si hace falta. Complementá con comparar plataformas de trabajo seguro.

¿Real? Escalás a un analyst senior. ¿Falso? Cierras el ticket, documentás por qué, y seguís adelante. Si hay un incidente de verdad (raro, pero pasa), entrás en modo “incident response”. El SOC senior toma el control. Vos ayudás: sacás más datos, buscás evidencia forense, escribís el timeline. Puede ser 1 hora o 12 horas.

Redactás reportes diarios. Qué pasó, qué no pasó, si hay tendencias. Tu manager lo lee en 5 minutos. Y eso es. Rinse and repeat. Día tras día. ¿Te aburre? Es normal. ¿Te cansa? También normal. ¿Sentís que no aprendés? Depende de vos. Los buenos analistas usan su tiempo libre para estudiar.

Salarios reales, beneficios y expectativas de crecimiento

En Latinoamérica, un SOC analyst Tier 1 empieza entre USD 40,000 y USD 65,000 al año bruto. En Argentina específicamente, dependiendo de la empresa y localización, puede ir de ARS 3 millones a ARS 5 millones mensuales (valores 2026). A los 2-3 años, si progresás a Analyst Senior, saltás a USD 80,000-120,000.

Beneficios: cobertura médica (importante — el estrés es real), home office variable (algunos SOCs 100% presencial, otros híbridos), bonificación si hay meses sin incidentes críticos (no es común, pero existe).

Crecimiento: cuatro caminos. Uno, seguir por el ladder de análisis (Tier 1 → Tier 2 → Tier 3 → Lead). Dos, especializarte en una rama (threat hunting, DFIR, arquitectura). Tres, pasar a la rama ofensiva (pentesting, red teaming). Cuatro, ir a management.

Especializaciones: hacia dónde podés ir

Pasado el año de aprendizaje, la carrera se bifurca. Acá está el mapa.

| Especialización | Día a día | Habilidades clave | Salario 3-5 años | Demanda |

|---|---|---|---|---|

| SOC Analyst Senior | Triaje avanzado, investigación, report | Redes, malware, comunicación | USD 100-130K | Alta |

| Threat Analyst | Análisis de inteligencia, reportes de APT | Investigación, escritura técnica | USD 90-140K | Media |

| Pentester | Testing ofensivo, reportes de vulnerabilidades | Programación, redes, ofensiva | USD 120-200K | Muy alta |

| DFIR | Análisis forense, recuperación de datos | Sistemas operativos, timeline analysis | USD 100-150K | Media |

| Cloud Security | Auditoría AWS/GCP/Azure, compliance | Cloud platforms, IaC, networking | USD 110-160K | Muy alta |

| Compliance/GRC | Políticas, auditorías, reporting | Regulaciones, documentación, riesgo | USD 85-120K | Media |

Cada especialidad requiere un camino diferente. Ofensivo necesita programación, defensivo necesita research, cloud necesita credenciales de cada plataforma. Relacionado: explorar herramientas modernas de análisis.

Burnout y bienestar: la realidad invisible del SOC

Acá viene la parte incómoda. El 35-44% de los SOC analysts reportan burnout en sus primeros 3 años. No es paranoia.

Las causas son predecibles: alertas masivas todos los días (la psicología de estar constantemente “en guardia”), tareas repetitivas (triaje es 95% igual cada día), turnos 24/7 rotativos si trabajás en SOC grande, y evolución constante de amenazas (aprendés de un malware, aparece otro).

Un analista senior con 8 años de experiencia me contó hace poco que “el primer año es emocionante, todo es nuevo, subís adrenalina. El segundo año empezás a ver el patrón. El tercero, si no progresás o no encontrás algo que te apasione, querés escapar.” Medio deprimente, pero honesto.

Cómo prevenirlo: primero, establecé límites. No revises alertas fuera de horario. Segundo, tomá cursos paralelos en algo que te interese. Tercero, pedí feedback constante y delegación en temas nuevos. Cuarto, evalúa cambiar de empresa o especialización si después de 2 años no hay crecimiento.

Errores comunes que comete gente en el primer año

Error 1: Asumir que necesitás saber programación para empezar

No. Aprendé redes, SO, logs. Eso cubre el 90% de lo que necesitás. Programación viene después, si la necesitás en tu especialización.

Error 2: Quedarte en un rol que no te desarrolla por “experiencia”

Si después de 18 meses seguís haciendo exactamente lo mismo sin feedback ni capacitación, buscá otro laburo. La experiencia que importa es la que te enseña algo. Sobre eso hablamos en elegir la plataforma correcta para equipos.

Error 3: Estudiar de más y trabajar de más, olvidar dormir

El burnout empieza acá. Vos no sos una máquina. Cuidá tu salud mental.

Error 4: No documentar nada

Creas que vas a acordarte de por qué cerraste un incidente. No. Documentá todo. Es tu mejor aliada.

Error 5: Desestimar las habilidades blandas

Pensás que es solo técnica. No. Tu comunicación, tu capacidad de explicar cosas complejas, tu documentación — eso vale más que saber 10 herramientas.

Error 6: No buscar mentor

Pedile a un analyst senior que te ayude a navegar la carrera. La mayoría va a decir que sí. Los buenos mentores aceleran tu crecimiento 3x.

Preguntas Frecuentes

¿Qué habilidades necesito exactamente para mi primer trabajo en ciberseguridad?

Fundamentos de IT (redes, sistemas operativos Linux/Windows), análisis de logs SIEM, y pensamiento crítico. Programación es secundaria para Tier 1. CompTIA Security+ o CyberOps de Cisco son útiles. Lo más importante: laboratorios hands-on, no solo cursos teóricos.

¿Cuál es el salario inicial en ciberseguridad en Argentina?

Un SOC analyst Tier 1 en Argentina gana entre ARS 3 millones y ARS 5 millones mensuales brutos (aproximadamente USD 40,000-65,000 anuales al tipo de cambio 2026). Varía por empresa, localización, y si es presencial o remoto.

¿Qué es exactamente un SOC analyst y qué hace día a día?

Un SOC analyst Tier 1 monitorea alertas de seguridad, triá incidentes, investiga logs, y escala temas complejos a analistas senior. El 95% de las alertas son falsos positivos. Los verdaderos incidentes requieren investigación profunda. Es repetitivo, pero es donde aprendés.

¿Cuál es la realidad del burnout en ciberseguridad?

El 35-44% de los SOC analysts reportan burnout en sus primeros 3 años. Las causas: alertas masivas diarias, tarea repetitiva, turnos 24/7, y presión constante. Es real. Prevención: límites claros, capacitación paralela, y cambio de rol si no hay crecimiento.

¿Qué carrera puedo tener después de SOC Tier 1?

Múltiples opciones: avanzar a Analyst Senior defensivo, pentesting ofensivo, threat intelligence, DFIR, arquitectura de seguridad, cloud security, compliance, o management. Cada rama requiere especialización distinta. A los 2-3 años, elegí tu enfoque y especializate.

Conclusión

Tu primer trabajo en ciberseguridad va a ser distinto a lo que imaginás, y eso no es malo. No es películas, no es genio puro, es trabajo corporativo, lógica, y comunicación en primer plano. Las habilidades técnicas te meten en la puerta, pero las blandas te mantienen dentro y te hacen prosperar.

Esperá realidades incómodas: alertas infinitas, falsos positivos, monotonía, presión constante. Pero también aprenderás más en 2 años de SOC que en 5 años de estudio teórico puro. Y si encontrás tu especialidad (pentesting, threat hunting, cloud, lo que sea), la carrera es larga, bien pagada, y genuinamente retadora.

El burnout es real, pero prevenible si sabés qué esperar y establecés límites. No sos superhéroe. Sos un profesional que aprende. Empezá ahora: estudiá redes, sistemas operativos, crea laboratorios prácticos, buscá un rol Tier 1 en una empresa seria. Y en 2 años, si no crecés, movete. La carrera es tuya.

Fuentes

- OffSec — SOC Analyst Role & Responsibilities — definición oficial de rol y responsabilidades de SOC analyst.

- FreeCodeCamp — What I Learned My First Year Working in Cybersecurity — experiencias reales de profesionales en primer año.

- Dark Reading — What I Wish I Knew at the Start of My InfoSec Career — perspectivas de profesionales sobre errores comunes.

- INCIBE — 5 Pasos para Iniciar tu Carrera en Ciberseguridad — guía oficial española para inicio en ciberseguridad.

- TechGuard Blog — 5 Things I Wish I Knew Before Working in Cybersecurity — lecciones aprendidas de profesionales.