Cloudflare completó Code Orange: qué cambió en 2026

Cloudflare completó en mayo de 2026 el proyecto interno “Code Orange: Fail Small”, una iniciativa de ingeniería que duró más de dos trimestres y que según el anuncio oficial de la empresa habría evitado los outages globales que afectaron a millones de sitios en el pasado. El resultado: una infraestructura de Cloudflare más robusta, con rollouts progresivos, monitoreo en tiempo real y procedimientos de emergencia rediseñados.

En 30 segundos

- Cloudflare finalizó en mayo de 2026 el proyecto “Code Orange: Fail Small”, iniciado para prevenir outages globales.

- Los cambios de configuración internos ya no se aplican instantáneamente: ahora se despliegan de forma progresiva con monitoreo de salud en tiempo real.

- Se revisaron los procedimientos “break glass” (mecanismos de apagado de emergencia) y se mejoró la gestión de incidentes.

- Se implementaron medidas para evitar drift (desviaciones acumulativas) y regresiones en la infraestructura a lo largo del tiempo.

- Cloudflare fortaleció la comunicación con clientes durante incidentes, con actualizaciones más rápidas y transparentes.

¿Qué fue Code Orange: Fail Small?

Code Orange: Fail Small es el nombre interno que Cloudflare le dio a un esfuerzo de ingeniería sostenido durante más de dos trimestres, completado este mayo de 2026, con un objetivo claro: hacer que cuando algo falle, el impacto sea lo más pequeño posible. No “que nada falle” (eso no existe), sino que cada fallo sea contenido, detectado rápido y revertido antes de que llegue a los usuarios finales.

El contexto es importante. Cloudflare opera una de las redes de distribución de contenido más grandes del mundo, con presencia en más de 300 ciudades. Cuando algo sale mal ahí, no le duele a un sitio: le duele a millones. Los outages globales previos (algunos bastante resonados en 2022 y 2023) dejaron en claro que el sistema de despliegue de configuraciones era un vector de riesgo serio.

La iniciativa se organizó alrededor de cuatro ejes principales: cambios de configuración más seguros, reducción del impacto de fallos, revisión de los procedimientos de emergencia, y prevención de divergencias a largo plazo. Todo complementado con una mejora en cómo la empresa comunica los incidentes a sus clientes.

Cambios de configuración más seguros

Este es el cambio más sustancial, y el que más directamente habría evitado los outages anteriores.

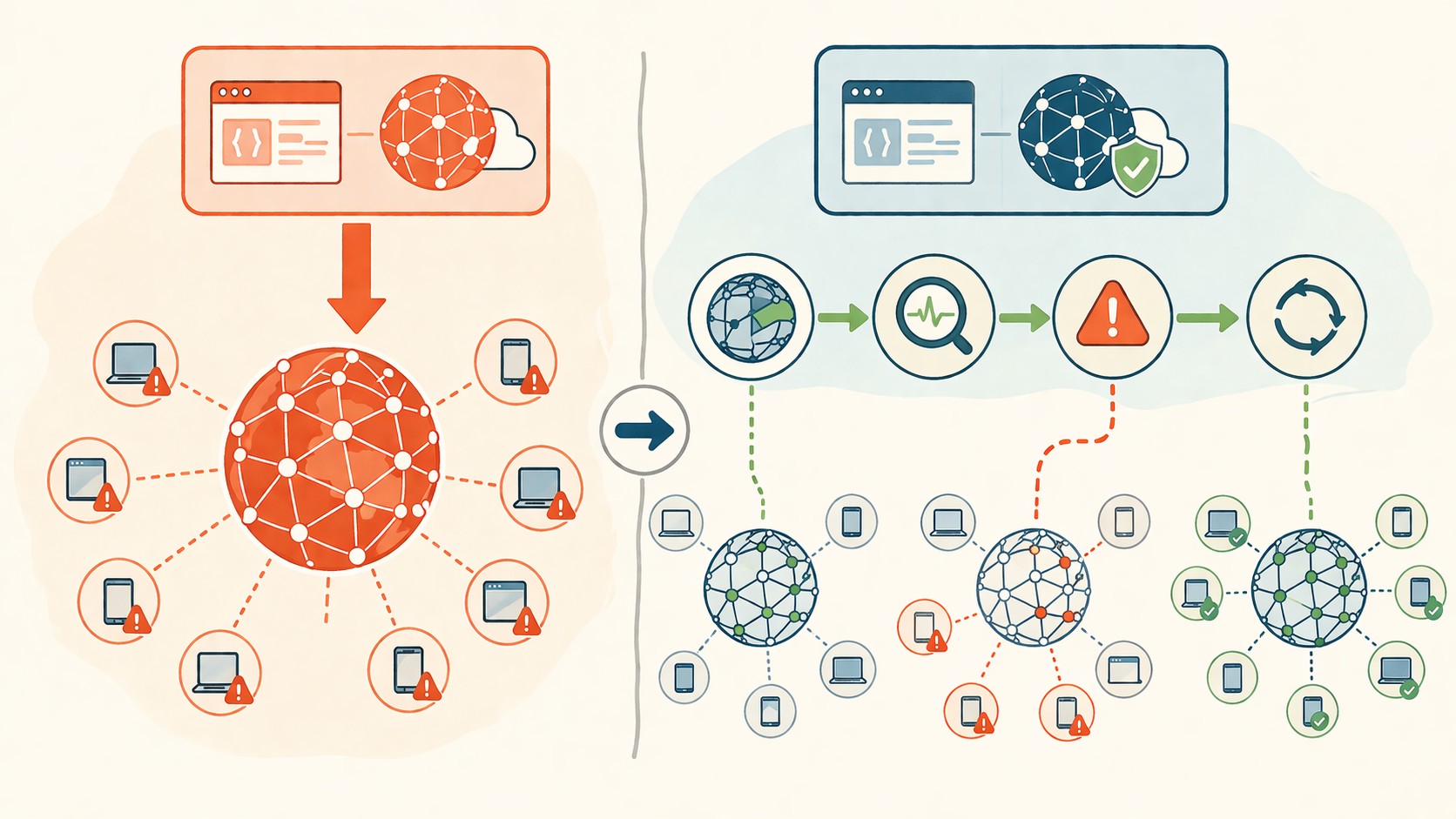

Antes de Code Orange, muchos cambios de configuración interna de Cloudflare se propagaban por toda la red casi instantáneamente. Eso es cómodo cuando todo funciona bien, pero es una receta para el desastre cuando algo está mal: un error de configuración puede volverse global en segundos, antes de que nadie se dé cuenta.

Ahora, según el blog oficial, los cambios de configuración interna se despliegan de forma progresiva, con monitoreo de salud en tiempo real durante el rollout. Las herramientas de observabilidad pueden detectar un problema y revertir el cambio antes de que afecte el tráfico de los clientes. Cloudflare también identificó cuáles son los pipelines de configuración de mayor riesgo y construyó herramientas específicas para gestionar esos cambios con mayor cuidado.

¿Y qué significa esto en la práctica? Que si alguien en Cloudflare empuja un cambio de configuración defectuoso, ese error ya no viaja a toda la red en tiempo real: viaja a un subconjunto, el sistema detecta la anomalía, y frena antes de que el resto del mundo lo vea. El daño queda localizado. Para más detalles técnicos, mirá estrategias de SEO internacional.

Reducción del impacto de fallos

Más allá de los despliegues progresivos, Code Orange también trabajó en el radio de explosión de cualquier fallo que logre escapar los controles previos.

La idea es simple en concepto pero compleja en ejecución: diseñar los sistemas para que cuando algo se rompa, lo que se rompe sea lo mínimo posible. No “toda la red”, sino “este conjunto de edge nodes en esta región”. No “todos los clientes”, sino “este segmento de tráfico”.

Eso requiere herramientas de observabilidad capaces de detectar anomalías a nivel granular antes de que escalen, y lógica de rollout que pueda pausar o revertir un despliegue automáticamente cuando los indicadores de salud caen fuera de rango. Cloudflare construyó esas herramientas como parte de esta iniciativa.

Procedimientos de emergencia rediseñados

Los “break glass procedures” son básicamente los protocolos para cuando ya todo lo demás falló: el botón de pánico institucional, la secuencia de pasos para apagar partes del sistema rápidamente y contener el daño en un incidente crítico.

Cloudflare revisó estos procedimientos de arriba a abajo como parte de Code Orange. La premisa es que en una crisis real, nadie tiene tiempo para improvisar: los pasos tienen que estar documentados, probados, y todos los que los necesitan tienen que saber exactamente qué hacer.

Ponele que a las 3 AM hay un incidente que empieza a escalar. ¿Quién tiene acceso a qué? ¿Cuál es el primer paso? ¿Dónde está el runbook? Si esas respuestas no son inmediatas, cada minuto de confusión se convierte en downtime para los clientes. Los procedimientos revisados buscan que esa cadena de decisiones sea lo más rápida y clara posible. Esto se conecta con lo que analizamos en cómo se integra WooCommerce con Cloudflare.

Prevención de drift y regresiones

Acá viene uno de los aspectos menos glamorosos pero más importantes del proyecto.

El drift en infraestructura es ese fenómeno donde, con el tiempo y el trabajo cotidiano de cientos de ingenieros, el estado real del sistema empieza a divergir del estado documentado y del estado esperado. Cambios pequeños que se acumulan, parches que se aplican sin actualizar la documentación, configuraciones que se ajustan para resolver un problema urgente y nadie revierte después. En sistemas grandes, el drift es casi inevitable si no hay controles activos.

Code Orange implementó medidas específicas para detectar y prevenir ese drift, junto con mecanismos para evitar regresiones: que una mejora implementada en un trimestre no desaparezca silenciosamente seis meses después por un cambio no relacionado.

Cloudflare fue explícita sobre esto: la resiliencia no es un proyecto con fecha de fin, es un proceso continuo. El hecho de declarar Code Orange completo no significa que hayan terminado de preocuparse por la resiliencia, sino que implementaron los mecanismos estructurales para que esa preocupación quede incorporada en el ciclo de desarrollo.

Mejora en comunicación durante incidentes

Un aspecto que muchas veces queda en segundo plano pero que cualquiera que haya gestionado un sitio en producción sabe que importa enormemente: qué pasa cuando Cloudflare tiene un problema y tus usuarios te están escribiendo preguntando por qué la web no carga.

Cloudflare fortaleció sus canales y procesos de comunicación durante incidentes. Actualizaciones más rápidas, información más precisa sobre el alcance y el estado de resolución. Para los equipos de soporte y los CTOs que tienen que responder a sus propios clientes durante un outage de su proveedor de CDN, eso vale oro. Complementá con diferencias entre Cloudflare y Elementor.

La confianza en infraestructura no se construye solo con uptime: se construye también con transparencia cuando el uptime falla. Si tu proveedor tarda tres horas en confirmar que tiene un incidente global, eso erosiona la relación independientemente de qué tan bueno sea el uptime promedio.

Qué significa para empresas y equipos en Latinoamérica

Cloudflare tiene una adopción enorme en la región. Una proporción significativa de los sitios argentinos y latinoamericanos que usás todos los días pasan por la red de Cloudflare, ya sea porque el sitio la usa directamente o porque algún servicio que usa el sitio la usa.

Para los equipos de infraestructura que dependen de Cloudflare, Code Orange es una buena noticia. Los rollouts progresivos con monitoreo automático reducen el riesgo de que una actualización interna de Cloudflare arruine tu SLA sin aviso. Los procedimientos de emergencia mejorados reducen el tiempo de respuesta cuando hay incidentes. La comunicación más rápida durante outages te da más contexto para tomar decisiones sobre tus propios sistemas.

Si administrás infraestructura para clientes argentinos y usás Cloudflare como CDN o proxy (o si tu hosting en donweb.com está detrás de Cloudflare), este tipo de mejoras estructurales se traduce directamente en menos dolores de cabeza operativos. No en cero dolores de cabeza, pero en menos.

Errores comunes al interpretar este tipo de anuncios

Confundir “completamos el proyecto” con “ya no va a haber outages”

Cloudflare fue explícita: “la resiliencia nunca es un trabajo terminado”. Code Orange abordó las causas raíz de los outages globales previos. Eso no es una garantía de uptime perfecto para siempre. La red seguirá teniendo incidentes, como cualquier infraestructura a escala global. Lo que cambió es la arquitectura de contención.

Asumir que los rollouts progresivos eliminan todos los riesgos de configuración

Los despliegues progresivos reducen el radio de explosión, pero no eliminan la posibilidad de errores. Un bug que se despliega lentamente sigue siendo un bug. La diferencia es que hay más oportunidad de detectarlo y revertirlo antes de que el impacto sea masivo. “Más seguro” no es lo mismo que “sin riesgo”.

Ignorar la importancia del drift en infraestructura propia

La lección sobre drift que Cloudflare aprendió a escala global aplica también a sistemas mucho más pequeños. Si gestionás infraestructura para un cliente mediano, el drift acumulado en configuraciones de servidor, dependencias y variables de entorno es un vector de fallo subestimado. Los mecanismos de detección de regresiones no son solo para empresas del tamaño de Cloudflare. Más contexto en Cloudflare versus Wordfence en seguridad.

Preguntas Frecuentes

¿Qué es Code Orange: Fail Small de Cloudflare?

Es el nombre interno de un proyecto de ingeniería que Cloudflare completó en mayo de 2026, orientado a mejorar la resiliencia de su infraestructura global. Duró más de dos trimestres y se enfocó en despliegues de configuración progresivos, reducción del impacto de fallos, y revisión de procedimientos de emergencia. Su objetivo declarado era implementar los cambios que habrían evitado los outages globales anteriores.

¿Cómo previene Cloudflare los outages globales después de Code Orange?

El mecanismo principal es el rollout progresivo con monitoreo en tiempo real: los cambios de configuración interna ya no se propagan instantáneamente por toda la red, sino que se despliegan por etapas mientras el sistema monitorea indicadores de salud. Si algo falla, puede revertirse antes de alcanzar escala global. Cloudflare también identificó los pipelines de configuración de mayor riesgo y construyó herramientas específicas para gestionarlos.

¿Qué son los procedimientos break glass y por qué los revisaron?

Son los protocolos de emergencia que Cloudflare activa cuando un incidente escapa a los controles habituales: pasos documentados para contener el daño rápidamente, apagar componentes afectados y gestionar la comunicación. Los revisaron porque en un incidente real, cada minuto de ambigüedad sobre qué hacer se traduce en más downtime. Tener procedimientos probados y conocidos por todos los involucrados reduce el tiempo de respuesta.

¿Cómo afecta esto a usuarios y empresas que usan Cloudflare?

Para los clientes de Cloudflare, el impacto más directo es una menor probabilidad de que una actualización interna de la empresa cause un outage global sin aviso. Los rollouts progresivos y el monitoreo automático actúan como red de contención antes de que un error llegue a la infraestructura de producción de los clientes. La mejora en comunicación durante incidentes también significa más información disponible más rápido cuando algo falla.

¿Qué es el drift de infraestructura y cómo lo abordó Cloudflare?

El drift es la divergencia gradual entre el estado real de un sistema y su estado esperado o documentado, causada por cambios acumulativos a lo largo del tiempo. Cloudflare implementó medidas de detección activa de drift y mecanismos para evitar regresiones, de modo que las mejoras de resiliencia no se deterioren silenciosamente con el tiempo. La empresa aclaró que este trabajo es continuo, no un proyecto puntual.

Conclusión

Code Orange: Fail Small es el tipo de trabajo de infraestructura que no genera titulares cuando funciona bien, que es exactamente el punto. Cloudflare tardó más de dos trimestres en completarlo y terminó en mayo de 2026 con una red que, según la empresa, tiene ahora los mecanismos estructurales para evitar repetir los outages globales del pasado.

El cambio más relevante para cualquiera que opere servicios sobre Cloudflare es el modelo de rollout progresivo: que un cambio de configuración defectuoso ya no pueda viajar a toda la red en segundos es, en términos prácticos, una diferencia enorme entre un incidente localizado y un outage masivo.

El próximo paso concreto si gestionás infraestructura: revisá cómo están configuradas tus alertas sobre el estado de Cloudflare y asegurate de que tu equipo tiene un runbook claro para cuando el CDN falla. No porque vaya a fallar seguido, sino porque cuando falla sin un plan, el tiempo de respuesta se multiplica.