Las mejores herramientas de escaneo gratis para ti

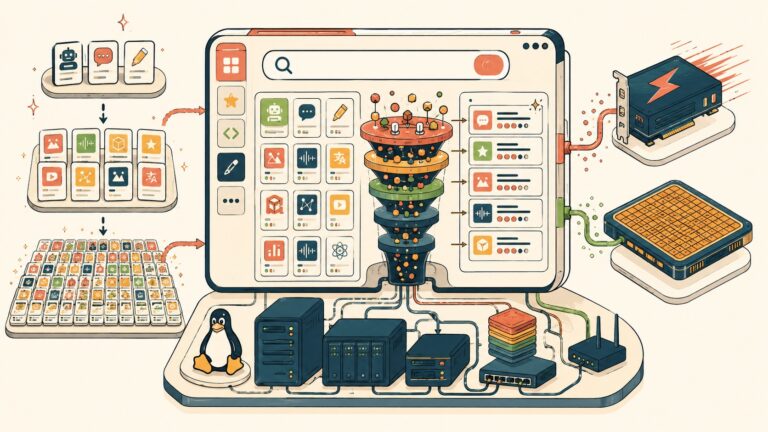

Si estás a cargo de seguridad en tu empresa o desarrollás software, sabés que escanear vulnerabilidades es no negociable. Las herramientas de código abierto como OpenVAS, OWASP ZAP y SonarQube detectan desde servicios expuestos hasta inyección SQL sin pagar licencias enterprise — aunque la comunidad sea quien les da soporte, funcionan igual de bien.

En 30 segundos

- Existen tres tipos: SAST (análisis de código), DAST (pruebas en vivo) y SCA (verificación de dependencias) — cada uno detecta vulnerabilidades diferentes.

- OpenVAS y Nmap escanean infraestructura; OWASP ZAP prueba aplicaciones web corriendo; SonarQube analiza código fuente en tu IDE.

- Para contenedores usás Trivy, para móvil MobSF, para Infrastructure-as-Code Kics — todas gratis con comunidad activa.

- Integrarlas en pipelines CI/CD automatiza detección en cada commit sin intervención manual.

- Ninguna herramienta atrapa todo — necesitás combinar SAST + DAST + SCA para cobertura real.

Qué son las herramientas de escaneo de vulnerabilidades

Una herramienta de escaneo de vulnerabilidades es un software que analiza sistemas, aplicaciones e infraestructura para detectar fallas de seguridad. Desde servicios expuestos innecesariamente hasta bugs de código que permiten inyección SQL — estas herramientas las descubren automáticamente sin que tengas que revisar línea por línea.

El escaneo pasivo observa sin tocar. El activo intenta probar las vulnerabilidades realmente. Pasivo es más seguro (podés correrlo en producción sin riesgo), activo es más profundo pero requiere ambiente de testing.

¿Por qué importa? Mirá los números: según datos de industria, el 80% de los ataques aprovechan vulnerabilidades conocidas que no se patchearon a tiempo. Si tu equipo no escanea, no sabés qué están dejando abierto.

Tipos de escaneo: SAST, DAST y SCA

Hay tres categorías principales. SAST (Static Application Security Testing) analiza código sin ejecutarlo — mira el source code, detecta patrones inseguros.

DAST (Dynamic Application Security Testing) prueba la aplicación mientras corre. Le envía requests raros, la pone bajo estrés, ve si se rompe o devuelve datos que no debería.

SCA (Software Composition Analysis) verifica las librerías que usás — npm packages, pip modules, Maven artifacts — y busca versiones con CVEs conocidos (vulnerabilidades públicas). Ojo acá: un package desactualizado puede hundir tu seguridad completamente.

Lo interesante es que ninguno atrapa todo. SAST pierde vulnerabilidades de lógica de negocio (cosas que solo se ven cuando la app corre). DAST necesita que le digas qué probar (si no le pasás el endpoint, no lo va a escanear). SCA solo ve dependencias directas — las transitivias (las que usa tu librería) requieren escaneo más profundo. Sobre eso hablamos en alternativas seguras a GitHub.

Herramientas de escaneo de redes y servidores

OpenVAS

OpenVAS es el escanero de vulnerabilidades de red más usado en código abierto. Detecta servicios abiertos, versiones desactualizadas, configuraciones incorrectas. Te dice “tenés MySQL 5.5 corriendo sin autenticación” o “Apache 2.2 con 47 CVEs pendientes”.

Se maneja desde una interfaz web. Configurás un target (IP, rango de IPs, dominio), definís qué tipo de escaneo querés (rápido, profundo, solo descubrimiento de puertos), y OpenVAS hace el trabajo. Los reportes salen clasificados por severidad.

Nmap

Nmap es más básico pero más rápido. Escanea puertos, servicios, sistemas operativos. Comando típico: nmap -sV target.com te dice qué puertos están abiertos y qué versión de servicio está corriendo en cada uno.

Es línea de comandos puro. Si te gusta automatizar, Nmap es tu amigo — podés parsearlo en scripts, meterlo en pipelines, usarlo en Ansible playbooks.

Nikto

Nikto es especialista en servidores web. Busca archivos ocultos, cookies inseguras, headers faltantes, versiones del servidor, plugins vulnerables. Típicamente descubre cosas como /admin/ accesible sin autenticación o wp-admin sin protección.

Análisis de código fuente (SAST)

SonarQube

SonarQube es la herramienta SAST más popular en la industria. Analiza código Python, Java, JavaScript, PHP, Go, C#, TypeScript — prácticamente cualquier lenguaje. Detecta inyección SQL, XSS, CSRF, code smells, deuda técnica.

La versión Community es gratis. La instalás localmente, la conectás a tu repositorio (GitHub, GitLab, Bitbucket), y corre automáticamente en cada push. Los reportes están integrados en tu IDE — si escribís código vulnerable, SonarQube te avisa antes de que lo hagas commit.

GitHub CodeQL

Si usás GitHub, CodeQL está incluído en Actions. Detecta vulnerabilidades semánticas (cosas que un regex no ve). Es especialmente bueno para JavaScript, Java, Python. En herramientas de análisis con IA profundizamos sobre esto.

FluidAttacks

Combina análisis estático con testing dinámico manual. La parte automatizada es gratis en el plan Community, los reportes son detallados y accionables.

Pruebas dinámicas de aplicaciones (DAST)

OWASP ZAP

OWASP ZAP es el estándar abierto para testing dinámico. Lanzás tu aplicación en local o staging, apuntás ZAP a la URL, y la herramienta dispara requests raros para probar si hay XSS, SQL injection, CSRF, insecure deserialization.

Funciona en dos modos: pasivo (observa tráfico que ya está pasando) y activo (ataca la app deliberadamente). El modo activo es intenso — usa bandwidth, genera logs, puede romper datos de testing si no tenés cuidado.

Se integra en pipelines. Podés correr zaproxy -cmd -quickurl http://localhost:8080 -quickout report.html y obtener un reporte antes de que el deploy siga.

OWASP PurpleTeam

Versión más nueva de OWASP, enfocada en automatización. Menos configurable que ZAP pero más fácil de usar en CI/CD sin conocimiento profundo de seguridad.

Herramientas especializadas: contenedores, móvil e infraestructura

Trivy

Trivy escanea imágenes Docker, repositorios Git, y filesystems locales buscando CVEs en capas de contenedores. Es rápido, minimalista, perfecto para pipelines CI/CD.

Comando: trivy image myimage:latest. Te devuelve un listado de vulnerabilidades críticas, medianas, bajas. Podés blockear si hay críticas: trivy image --exit-code 1 --severity CRITICAL myimage.

Snyk

Snyk es SCA en esteroides. Verifica dependencias npm, pip, Maven, Go mod. Detecta versiones vulnerables y sugiere fixes automáticos. La CLI es gratis, la integración en GitHub Actions también. Lo explicamos a fondo en comparativa de plataformas de desarrollo.

MobSF

Mobile Security Framework. Escanea aplicaciones Android (APK) e iOS (IPA) en busca de inyección SQL, código hardcodeado, certificados inseguros, permisos excesivos.

Kics

KICS escanea Infrastructure-as-Code. Analizás Terraform, CloudFormation, Kubernetes manifests, Docker Compose, buscando misconfigurations: buckets S3 públicos, grupos de seguridad sin restricción, secrets en código.

Integración en pipelines DevSecOps

El secreto para que el escaneo realmente funcione es meterlo en el pipeline. Si escanear es un paso manual que alguien olvida hacer, no te sirve de nada.

En GitHub Actions, por ejemplo, tu workflow corre SonarQube, OWASP ZAP, Snyk, y Trivy, todo en paralelo en cada commit, devuelve un reporte, y bloquea el merge si hay vulnerabilidades críticas sin remediar.

Paso típico en un pipeline Jenkins:

- El dev hace push a una rama

- Jenkins triggers, clona el repo

- Corre SonarQube sobre el código (30s–2min dependiendo del tamaño)

- Genera la imagen Docker

- Corre Trivy sobre la imagen (10–30s)

- Corre OWASP ZAP contra staging (5–10min, esto es lo lento)

- Si todos pasan, el código avanza a deployment

La clave está en que sea automático. El developer escribe código, pushea, los escaneos corren sin que tenga que acordarse. Si hay un problema, el pipeline lo rechaza. Es DevSecOps de verdad.

Tabla comparativa de herramientas principales

| Herramienta | Tipo | Lenguajes | Caso de uso | Curva de aprendizaje | Licencia |

|---|---|---|---|---|---|

| SonarQube | SAST | 15+ (Python, Java, JavaScript, PHP, etc.) | Análisis de código en CI/CD | Media (interfaz web intuitiva) | Community gratis |

| OWASP ZAP | DAST | N/A (aplicaciones web) | Testing dinámico, pruebas de seguridad activas | Media-Alta | 100% gratis |

| OpenVAS | Network scanning | N/A | Vulnerabilidades de infraestructura | Media | 100% gratis |

| Nmap | Network scanning | N/A | Descubrimiento de puertos y servicios | Alta (CLI) | 100% gratis |

| Trivy | SCA + Imágenes | Contenedores (cualquier lenguaje) | Escaneo de imágenes Docker | Baja (muy simple) | 100% gratis |

| Snyk | SCA | npm, pip, Maven, Go, NuGet | Verificación de dependencias vulnerables | Baja | Freemium |

| Kics | IaC scanning | Terraform, CloudFormation, Kubernetes | Misconfiguración en infraestructura | Baja | 100% gratis |

Errores comunes al implementar escaneo de vulnerabilidades

Error 1: Escanear solo una categoría

Muchos equipos dicen “SonarQube alcanza” y listo. No. SonarQube atrapa bugs de código, pero no ve vulnerabilidades de lógica de negocio ni fallas de configuración. Necesitás mínimo SAST + DAST + SCA para tener visibilidad.

Error 2: No integrar en el pipeline

Si los escaneos corren manualmente una vez por mes, están rompiendo. Necesita ser automático en cada commit. De otra forma, la mayoría de la gente no los usa.

Error 3: Tratarlos a todos como bloqueantes

Si defines severidad “baja” como bloqueante, el pipeline colapsa. Sé específico: críticas y altas bloquean, medianas generan alerta, bajas son info nomás. Complementá con optimización de seguridad en WordPress.

Error 4: Ignorar falsos positivos

SAST genera muchos falsos positivos. Si no los triatás y das contexto al equipo, los developers empiezan a ignorar los alertas. Pasa tiempo ajustando reglas, tuning thresholds, marcando warnings como “informativo” cuando de verdad lo son.

Error 5: No entrenar al equipo

Las herramientas no se usan solas. Si tu equipo de desarrollo no sabe qué significa “SQL injection” o cómo leerlos reportes de SonarQube, los escaneos son inútiles. Invertí en training.

Preguntas Frecuentes

¿Cuál es la diferencia entre escaneo pasivo y activo?

Pasivo observa sin tocar, activo intenta explotar. Pasivo es seguro de correr en cualquier lado, activo solo en testing. Activo descubre más vulnerabilidades reales porque intenta explotarlas, pero genera más ruido y consume recursos.

¿Puedo correr SonarQube y OWASP ZAP a la vez en el mismo pipeline?

Sí. SonarQube escanea código (SAST), ZAP prueba la aplicación corriendo (DAST). Se complementan, no compiten. Idealmente corrés ambos en paralelo: mientras SonarQube analiza el source, ZAP puede estar probando la app en staging.

¿Cómo manejo falsos positivos en SonarQube?

En el dashboard de SonarQube, podés marcar issues como “falso positivo” o “won’t fix” con justificación. Después, configurás las quality gates para que no bloqueen en esos casos. También podés tuning reglas específicas al proyecto (desactivar las que generan mucho ruido, ajustar thresholds).

¿Qué hago si una dependencia tiene un CVE pero no hay patch disponible todavía?

Documentalo. Marcalo en Snyk como aceptado (con fecha de revisión), evalúa el riesgo real en tu contexto (¿el CVE afecta cómo vos usás la librería?), y considerá alternativas. Pero no ignores, reconocé explícitamente que existe el riesgo.

¿Trivy necesita que cargue la imagen Docker completa?

No, con trivy image podés apuntar a una imagen remota en Docker Hub o tu registry privado. También funciona sin tener la imagen localmente: trivy image --download-db-only descarga la base de CVEs, y después trivy image alpine:latest escanea sin tener la imagen guardada.

Conclusión

Las herramientas de escaneo de vulnerabilidades open source son maduras, confiables, y gratis. No necesitás pagar seis cifras para tener seguridad seria. Lo que sí necesitás es estrategia: combinar SAST + DAST + SCA, integrar en tu pipeline, entrenar al equipo, y revisar regularmente los hallazgos.

Empezá con lo simple. Si no usás ninguna herramienta, metete SonarQube Community en tu CI/CD. Tiene la menor curva de aprendizaje y atrapa un montón de bugs. Después, agregá OWASP ZAP para testing dinámico. Finalmente, mete Trivy si estás en contenedores.

La pregunta no es “¿cuál herramienta elijo?” sino “¿cuándo empiezo a escanear?” Eso ya.