Obsidian Sync ahora corre headless en Docker

Docker Desktop permite que elijas qué versión de Kubernetes usar. En la UI, bajo Preferences → Kubernetes, podés seleccionar versión. Si preferís quedarte en 1.33 por compatibilidad con código antiguo, podés. Docker va a mantener esa versión actualizada con patches de seguridad, pero las nuevas features de 1.34 no estarán disponibles.

¿Los datos de SLSA en la UI de Docker Desktop son auditables?Sí. Los datos de provenance están almacenados localmente en tu máquina, pero si usás Docker Build Cloud o Docker’s remote builders, esos datos también quedan registrados en los servidores de Docker. Podés exportarlos para auditoría si lo necesitás. Para casos de compliance estricto, eso es importante.

Conclusión: Docker en 2026 priorizó seguridad y apertura

Docker Desktop 4.65.0 marca un punto de inflexión en cómo Docker está enfocando el producto. No es sobre agregar features vistosas. Es sobre resolver problemas reales que enfrentan los equipos en 2026: verificar que tus imágenes no fueron alteradas (SLSA), conectar LLMs a herramientas con OAuth (MCP), reducir la superficie de ataque con imágenes hardened (DHI), y darle a los desarrolladores Kubernetes realista en su máquina local (kind + 1.34.3).

Si desarrollás aplicaciones que corren en Docker—desde proyectos chicos como MicroWARP hasta sistemas empresariales complejos—la actualización a 4.65 vale la pena. No es “must-have” hoy, pero en tres o cuatro meses, cuando tus colegas se muden a 4.65 y vos sigas en 4.64, vas a notar la brecha.

Lo interesante es el rumbo que Docker está tomando: seguridad de supply chain, integración con IA, y herramientas de hardening como first-class citizens. Si el software que desarrollás va a producción (sea en tu máquina, en un VPS, en una organización grande, o en la nube), esto te aplica.

Fuentes

- Docker Desktop Release Notes — Documentación oficial con detalles de cada versión

- Docker Hardened Images — Guía oficial del catálogo de imágenes hardened

- SLSA en Docker — Explicación oficial de cómo Docker implementa SLSA v1

- Docker Blog — MCP con OAuth en Docker Desktop

- Docker MCP Toolkit — Documentación de integración de Model Context Protocol

- GitHub — Repositorio oficial de MicroWARP con benchmarks

Sí, completamente. MicroWARP necesita que el host tenga soporte para WireGuard en el kernel, cosa que Docker Desktop 4.65 provee. De hecho, con Kubernetes habilitado en Docker Desktop, podrías desplegar MicroWARP como un pod en tu cluster local y usarlo como proxy para tráfico dentro de Kubernetes. Es un caso de uso avanzado, pero posible.

¿Qué pasa si no actualizo Kubernetes junto con Docker Desktop?Docker Desktop permite que elijas qué versión de Kubernetes usar. En la UI, bajo Preferences → Kubernetes, podés seleccionar versión. Si preferís quedarte en 1.33 por compatibilidad con código antiguo, podés. Docker va a mantener esa versión actualizada con patches de seguridad, pero las nuevas features de 1.34 no estarán disponibles.

¿Los datos de SLSA en la UI de Docker Desktop son auditables?Sí. Los datos de provenance están almacenados localmente en tu máquina, pero si usás Docker Build Cloud o Docker’s remote builders, esos datos también quedan registrados en los servidores de Docker. Podés exportarlos para auditoría si lo necesitás. Para casos de compliance estricto, eso es importante.

Conclusión: Docker en 2026 priorizó seguridad y apertura

Docker Desktop 4.65.0 marca un punto de inflexión en cómo Docker está enfocando el producto. No es sobre agregar features vistosas. Es sobre resolver problemas reales que enfrentan los equipos en 2026: verificar que tus imágenes no fueron alteradas (SLSA), conectar LLMs a herramientas con OAuth (MCP), reducir la superficie de ataque con imágenes hardened (DHI), y darle a los desarrolladores Kubernetes realista en su máquina local (kind + 1.34.3).

Si desarrollás aplicaciones que corren en Docker—desde proyectos chicos como MicroWARP hasta sistemas empresariales complejos—la actualización a 4.65 vale la pena. No es “must-have” hoy, pero en tres o cuatro meses, cuando tus colegas se muden a 4.65 y vos sigas en 4.64, vas a notar la brecha.

Lo interesante es el rumbo que Docker está tomando: seguridad de supply chain, integración con IA, y herramientas de hardening como first-class citizens. Si el software que desarrollás va a producción (sea en tu máquina, en un VPS, en una organización grande, o en la nube), esto te aplica.

Fuentes

- Docker Desktop Release Notes — Documentación oficial con detalles de cada versión

- Docker Hardened Images — Guía oficial del catálogo de imágenes hardened

- SLSA en Docker — Explicación oficial de cómo Docker implementa SLSA v1

- Docker Blog — MCP con OAuth en Docker Desktop

- Docker MCP Toolkit — Documentación de integración de Model Context Protocol

- GitHub — Repositorio oficial de MicroWARP con benchmarks

Son imágenes Docker base (Debian, Ubuntu, Alpine, etc.) que fueron auditadas y optimizadas para seguridad. Se minimiza código innecesario, se parcha cada CVE conocido, se disablean servicios que no necesitás. El resultado es una imagen mucho más pequeña y segura que las versiones estándar. Las usás como base para tu contenedor, de la misma manera que usarías FROM ubuntu:latest, pero sabiendo que tenés garantías de seguridad.

Sí, completamente. MicroWARP necesita que el host tenga soporte para WireGuard en el kernel, cosa que Docker Desktop 4.65 provee. De hecho, con Kubernetes habilitado en Docker Desktop, podrías desplegar MicroWARP como un pod en tu cluster local y usarlo como proxy para tráfico dentro de Kubernetes. Es un caso de uso avanzado, pero posible.

¿Qué pasa si no actualizo Kubernetes junto con Docker Desktop?Docker Desktop permite que elijas qué versión de Kubernetes usar. En la UI, bajo Preferences → Kubernetes, podés seleccionar versión. Si preferís quedarte en 1.33 por compatibilidad con código antiguo, podés. Docker va a mantener esa versión actualizada con patches de seguridad, pero las nuevas features de 1.34 no estarán disponibles.

¿Los datos de SLSA en la UI de Docker Desktop son auditables?Sí. Los datos de provenance están almacenados localmente en tu máquina, pero si usás Docker Build Cloud o Docker’s remote builders, esos datos también quedan registrados en los servidores de Docker. Podés exportarlos para auditoría si lo necesitás. Para casos de compliance estricto, eso es importante.

Conclusión: Docker en 2026 priorizó seguridad y apertura

Docker Desktop 4.65.0 marca un punto de inflexión en cómo Docker está enfocando el producto. No es sobre agregar features vistosas. Es sobre resolver problemas reales que enfrentan los equipos en 2026: verificar que tus imágenes no fueron alteradas (SLSA), conectar LLMs a herramientas con OAuth (MCP), reducir la superficie de ataque con imágenes hardened (DHI), y darle a los desarrolladores Kubernetes realista en su máquina local (kind + 1.34.3).

Si desarrollás aplicaciones que corren en Docker—desde proyectos chicos como MicroWARP hasta sistemas empresariales complejos—la actualización a 4.65 vale la pena. No es “must-have” hoy, pero en tres o cuatro meses, cuando tus colegas se muden a 4.65 y vos sigas en 4.64, vas a notar la brecha.

Lo interesante es el rumbo que Docker está tomando: seguridad de supply chain, integración con IA, y herramientas de hardening como first-class citizens. Si el software que desarrollás va a producción (sea en tu máquina, en un VPS, en una organización grande, o en la nube), esto te aplica.

Fuentes

- Docker Desktop Release Notes — Documentación oficial con detalles de cada versión

- Docker Hardened Images — Guía oficial del catálogo de imágenes hardened

- SLSA en Docker — Explicación oficial de cómo Docker implementa SLSA v1

- Docker Blog — MCP con OAuth en Docker Desktop

- Docker MCP Toolkit — Documentación de integración de Model Context Protocol

- GitHub — Repositorio oficial de MicroWARP con benchmarks

No. Si tu versión actual de Docker Desktop funciona bien para lo que hacés, no hay urgencia. Pero si trabajás con hardening de contenedores, auditorías de seguridad, o usás Kubernetes localmente, actualizar tiene sentido. La versión 4.65 tiene 6-12 meses de soporte antes de que salga una versión que la reemplace como LTS.

¿Qué es exactamente Docker Hardened Images y para qué sirven?Son imágenes Docker base (Debian, Ubuntu, Alpine, etc.) que fueron auditadas y optimizadas para seguridad. Se minimiza código innecesario, se parcha cada CVE conocido, se disablean servicios que no necesitás. El resultado es una imagen mucho más pequeña y segura que las versiones estándar. Las usás como base para tu contenedor, de la misma manera que usarías FROM ubuntu:latest, pero sabiendo que tenés garantías de seguridad.

Sí, completamente. MicroWARP necesita que el host tenga soporte para WireGuard en el kernel, cosa que Docker Desktop 4.65 provee. De hecho, con Kubernetes habilitado en Docker Desktop, podrías desplegar MicroWARP como un pod en tu cluster local y usarlo como proxy para tráfico dentro de Kubernetes. Es un caso de uso avanzado, pero posible.

¿Qué pasa si no actualizo Kubernetes junto con Docker Desktop?Docker Desktop permite que elijas qué versión de Kubernetes usar. En la UI, bajo Preferences → Kubernetes, podés seleccionar versión. Si preferís quedarte en 1.33 por compatibilidad con código antiguo, podés. Docker va a mantener esa versión actualizada con patches de seguridad, pero las nuevas features de 1.34 no estarán disponibles.

¿Los datos de SLSA en la UI de Docker Desktop son auditables?Sí. Los datos de provenance están almacenados localmente en tu máquina, pero si usás Docker Build Cloud o Docker’s remote builders, esos datos también quedan registrados en los servidores de Docker. Podés exportarlos para auditoría si lo necesitás. Para casos de compliance estricto, eso es importante.

Conclusión: Docker en 2026 priorizó seguridad y apertura

Docker Desktop 4.65.0 marca un punto de inflexión en cómo Docker está enfocando el producto. No es sobre agregar features vistosas. Es sobre resolver problemas reales que enfrentan los equipos en 2026: verificar que tus imágenes no fueron alteradas (SLSA), conectar LLMs a herramientas con OAuth (MCP), reducir la superficie de ataque con imágenes hardened (DHI), y darle a los desarrolladores Kubernetes realista en su máquina local (kind + 1.34.3).

Si desarrollás aplicaciones que corren en Docker—desde proyectos chicos como MicroWARP hasta sistemas empresariales complejos—la actualización a 4.65 vale la pena. No es “must-have” hoy, pero en tres o cuatro meses, cuando tus colegas se muden a 4.65 y vos sigas en 4.64, vas a notar la brecha.

Lo interesante es el rumbo que Docker está tomando: seguridad de supply chain, integración con IA, y herramientas de hardening como first-class citizens. Si el software que desarrollás va a producción (sea en tu máquina, en un VPS, en una organización grande, o en la nube), esto te aplica.

Fuentes

- Docker Desktop Release Notes — Documentación oficial con detalles de cada versión

- Docker Hardened Images — Guía oficial del catálogo de imágenes hardened

- SLSA en Docker — Explicación oficial de cómo Docker implementa SLSA v1

- Docker Blog — MCP con OAuth en Docker Desktop

- Docker MCP Toolkit — Documentación de integración de Model Context Protocol

- GitHub — Repositorio oficial de MicroWARP con benchmarks

Actualizado el 28/03/2026: Docker Desktop 4.65.0 (lanzada el 16 de marzo) trae soporte SLSA v1 para verificar provenance de imágenes, autenticación OAuth en servidores MCP, el plugin dhictl para gestionar Docker Hardened Images, y actualiza Kubernetes a 1.34.3 con kernel Linux 6.12.72.

Docker es una plataforma de código abierto desarrollada por Docker, Inc. que permite crear, distribuir y ejecutar aplicaciones dentro de contenedores de software, entornos aislados que empaquetan el código junto con sus dependencias para garantizar su ejecución consistente en distintos sistemas.

En 30 segundos

- MicroWARP es un proxy SOCKS5 ultra-liviano para Cloudflare WARP que corre en Docker usando solo 800KB de RAM, frente a los ~150MB de alternativas como caomingjun/warp

- La imagen Docker pesa 9.08MB, un 95% menos que la imagen de referencia (201MB), y está disponible en

ghcr.io/ccbkkb/micro-warp - Su arquitectura usa WireGuard directamente en el kernel de Linux (interfaz wg0) más microsocks, un servidor SOCKS5 escrito en C puro, sin procesos en userspace

- Docker Desktop 4.65.0 (marzo 2026) añade SLSA v1 para verificar la provenance de imágenes de forma visual, OAuth en servidores MCP para integración con IA, y actualiza Kubernetes a 1.34.3

- El plugin dhictl ahora viene incluido en Docker Desktop sin instalación adicional, permitiendo explorar, reflejar y customizar Docker Hardened Images que reducen la superficie de ataque hasta 95%

Docker es una plataforma de código abierto que permite empaquetar aplicaciones y sus dependencias en contenedores aislados, facilitando el despliegue consistente en diferentes entornos. Fue desarrollada por Docker Inc. a partir de 2013.

Qué es MicroWARP y por qué está generando interés en la comunidad Docker

MicroWARP es un proyecto open source publicado en GitHub bajo licencia MIT que implementa un proxy SOCKS5 Docker usando Cloudflare WARP como túnel subyacente. Lo creó el usuario ccbkkb el 21 de marzo de 2026, y en pocos días acumuló más de 589 stars, lo que da una idea del nicho que estaba sin cubrir.

El problema que resuelve es concreto: correr Cloudflare WARP en un contenedor Docker siempre fue costoso en términos de recursos. Las soluciones disponibles arrancan con imágenes de 200MB y consumen entre 100 y 150MB de RAM en reposo. Para alguien que tiene un VPS de 1GB de RAM corriendo varios servicios, ese consumo no es trivial.

MicroWARP lleva ese consumo a 800KB de RAM. No es una optimización menor: es un cambio de orden de magnitud. Y la imagen Docker pesa 9.08MB, menos que muchos favicons en sitios mal optimizados. Eso es posible porque la arquitectura es radicalmente distinta a la de sus competidores, algo que vale la pena entender antes de instalarlo.

MicroWARP vs caomingjun/warp: comparación de rendimiento real

La comparación más directa es contra caomingjun/warp, que era la solución de referencia para correr Cloudflare WARP como proxy en Docker. Los datos provienen directamente del repositorio oficial de MicroWARP, incluyendo el output de docker stats documentado por el autor.

| Métrica | MicroWARP | caomingjun/warp | Diferencia |

|---|---|---|---|

| Tamaño de imagen | 9.08 MB | 201 MB | 95% menos |

| RAM en reposo | ~800 KB | ~150 MB | 99.4% menos |

| Uso de CPU (idle) | ~0.25% | Alto | Significativamente menor |

| Soporte ARM64 | Sí (nativo) | Limitado | Ventaja MicroWARP |

| Protocolo base | WireGuard kernel | warp-cli (Rust/userspace) | Arquitectura distinta |

| Licencia | MIT | MIT | Igual |

El output de docker stats que documenta el repo muestra el contenedor de MicroWARP consumiendo menos de 1MB de RAM de forma sostenida. Para ponerlo en perspectiva: un proceso de Node.js vacío consume más que eso. La diferencia con caomingjun/warp no es de optimización incremental, sino de decisiones de arquitectura completamente distintas.

Ahora bien, hay que ser honesto: caomingjun/warp tiene más tiempo de uso en producción, más issues reportados y resueltos, y una comunidad más grande. MicroWARP tiene menos de dos semanas de vida al momento de escribir esto. Para casos de uso críticos, eso es un factor a considerar.

Cómo funciona internamente: WireGuard en kernel más microsocks en C

La eficiencia de MicroWARP no es magia. Es el resultado de dos decisiones de diseño muy específicas que lo diferencian de cualquier otra implementación.

La primera: en lugar de usar warp-cli (el cliente oficial de Cloudflare, escrito en Rust y que corre en userspace), MicroWARP configura directamente una interfaz WireGuard nativa de Linux llamada wg0. WireGuard es un módulo del kernel de Linux desde la versión 5.6. Eso significa que el túnel VPN vive en el espacio del kernel, no en un proceso de usuario. No hay un binario de Rust con su runtime, sin allocator overhead, sin llamadas al sistema adicionales para cada paquete. El kernel maneja todo el cifrado y el routing a nivel de red directamente. Tema relacionado: donde profundizamos en cómo MCP se integra con Azure.

La segunda decisión: para exponer el proxy SOCKS5, MicroWARP usa microsocks, un servidor SOCKS5 escrito en C puro. Microsocks es deliberadamente minimalista: soporta SOCKS5 con autenticación básica y consume una fracción de lo que consumiría una implementación en Go o Node.js. No tiene dependencias externas, el binario compilado pesa kilobytes.

La combinación de ambas cosas explica los 800KB de RAM. No hay runtime de lenguaje de alto nivel, no hay proceso en userspace gestionando el túnel VPN, no hay overhead de abstracción. Es el enfoque opuesto al de la mayoría de los proyectos modernos, donde se privilegia la comodidad de desarrollo sobre la eficiencia en producción.

El tema es que esta arquitectura tiene una implicación importante: requiere que el host tenga soporte para WireGuard en el kernel. En kernels de Linux modernos (5.6+) eso viene incluido, pero si corrés en un VPS con kernel muy antiguo o un sistema con kernel personalizado, habría que verificarlo primero con lsmod | grep wireguard.

Requisitos previos e instalación de MicroWARP como proxy SOCKS5 Docker

Los requisitos son pocos pero no negociables. Necesitás Docker instalado (cualquier versión reciente funciona), un host Linux con kernel 5.6 o superior, y acceso root o permisos suficientes para otorgar NET_ADMIN al contenedor. Sin ese permiso, WireGuard no puede configurar la interfaz de red y el contenedor falla al arrancar.

El puerto que hay que exponer es el 1080, el estándar para SOCKS5. Si ya tenés algo corriendo en ese puerto, cambialo en el mapeo de Docker pero no en la configuración interna del contenedor.

Para instalarlo con Docker Compose, el archivo que publica el repositorio es el siguiente:

version: "3.8"

services:

micro-warp:

image: ghcr.io/ccbkkb/micro-warp:latest

container_name: microwarp

restart: unless-stopped

cap_add:

- NET_ADMIN

sysctls:

- net.ipv4.conf.all.src_valid_mark=1

ports:

- "1080:1080"Si preferís correrlo con docker run directo:

docker pull ghcr.io/ccbkkb/micro-warp:latest

docker run -d \

--name microwarp \

--restart unless-stopped \

--cap-add NET_ADMIN \

--sysctl net.ipv4.conf.all.src_valid_mark=1 \

-p 1080:1080 \

ghcr.io/ccbkkb/micro-warp:latestEl parámetro net.ipv4.conf.all.src_valid_mark=1 es necesario para que WireGuard pueda marcar paquetes correctamente en el routing. Sin él, el túnel puede establecerse pero el tráfico no fluye bien.

Docker Desktop 4.65.0: qué cambia en esta actualización

La plataforma en la que corrés MicroWARP acaba de recibir actualización significativa. Docker Desktop 4.65.0, lanzada el 16 de marzo de 2026, es la versión más cargada de features de seguridad de lo que va del año. Incluye Docker Engine v29.3.0 y cuatro pilares principales: soporte SLSA v1 para procedencia de imágenes, autenticación OAuth en servidores MCP, el plugin dhictl integrado para gestionar Docker Hardened Images, y Kubernetes 1.34.3 con kernel Linux 6.12.72.

Estas características no son mejoras cosméticas. Directamente afectan cómo desarrollás en Docker en 2026. Si querés que tus imágenes pasen auditorías de seguridad, si usás herramientas IA con Model Context Protocol, o si trabajás en organizaciones que requieren hardening de contenedores, esta actualización es importante. Sobre eso hablamos en en nuestra guía completa de infraestructura cloud.

SLSA v1 en la vista de Builds: qué significa para la seguridad de imágenes

SLSA es el acrónimo de “Supply-chain Levels for Software Artifacts”, un framework de seguridad creado por OpenSSF (Open Source Security Foundation) y Google. Define cuatro niveles (0 a 3) para medir cuán segura es la cadena de suministro de tu software. Docker Hardened Images (DHI), que son imágenes Docker pre-auditadas y optimizadas para seguridad, cumplen SLSA Build Level 3, el más alto.

Hasta ahora, ver los datos de provenance de una imagen (quién la construyó, cuándo, con qué herramientas, qué inputs usó) requería acceder a la CLI de Docker y ejecutar comandos específicos. No es algo que un desarrollador casual hiciera regularmente. Docker Desktop 4.65 cambia eso: la UI de Docker Desktop ahora muestra directamente los datos de SLSA sin necesidad de terminal. Abrís la sección “Builds” y ves la cadena de provenance con detalles concretos.

¿Por qué importa? Porque permite verificar visualmente que una imagen no fue alterada en el pipeline. Si una imagen ha sido construida en un entorno certificado (como Docker Build Cloud), la UI te lo confirma. Si alguien intentó inyectar código o cambiar el contenido de la imagen, eso quedaría registrado en la provenance y vos lo verías de inmediato. Para equipos que trabajan bajo compliance o que auditorizan imágenes regularmente, esto es un salto enorme en facilidad de uso.

OAuth en servidores MCP de la comunidad: Docker y la IA se integran más

MCP significa “Model Context Protocol”. Es un protocolo abierto creado por Anthropic que permite a modelos de lenguaje (LLMs) y agentes de IA conectarse con herramientas externas, bases de datos, APIs y servicios. En lugar de que el LLM haga todo por sí mismo, MCP le permite delegar tareas especializadas a herramientas externas de forma estándar.

Docker ha construido un catálogo de servidores MCP (herramientas específicas que pueden conectarse a LLMs). Actualmente tiene más de 300 servidores registrados. De esos, más de 60 soportan autenticación OAuth, lo que significa que podés conectar tu LLM a GitHub, Notion, Linear, Slack, Google Drive, y decenas de otros servicios sin que tengas que manejar credenciales manualmente.

Docker Desktop 4.65 integra el MCP Toolkit, que maneja las credenciales automáticamente. Cuando la primera vez necesitás autenticarte en GitHub (por ejemplo), el toolkit abre tu navegador, te llevá a la página de login de GitHub, confirmás la autorización, y volvés a Docker. Eso es todo. La configuración se reduce a dos comandos en lugar de copiar y pegar tokens secretos en archivos. El gateway de MCP corre con latencia p95 menor a 50ms y soporta 10.000+ RPS, así que la performance no es problema ni para desarrollo ni para producción.

dhictl: el plugin integrado para gestionar Docker Hardened Images

Docker Desktop 4.65 incluye el plugin docker dhi sin que tengas que instalarlo por separado. dhictl (que en la práctica usás como docker dhi) es una herramienta para explorar, reflejar y customizar Docker Hardened Images.

¿Qué podés hacer? Explorar el catálogo de DHI (hay bases de datos pre-auditadas para Debian, Ubuntu, Alpine, Node.js, Python, y más), filtrar por nombre o tipo, ver qué estándares cumplen (FIPS, STIG, CIS, etc.). Hacer un “mirror” de una imagen a tu organización en Docker Hub, conservando todos los metadatos de seguridad. Crear variantes personalizadas si querés agregar librerías específicas sin perder el hardening. Ver logs detallados de cómo se construyó cada imagen.

Las DHI son open source bajo licencia Apache 2.0. El catálogo es gratuito. Si querés hacer mirror o personalización a escala en una organización, necesitás un tier Select o Enterprise de Docker, pero para desarrollo local funciona todo. Más contexto en como analizamos en nuestra comparativa de seguridad.

Los comandos clave son simples: docker dhi catalog list para ver qué hay disponible, docker dhi mirror start para iniciar un espejo, docker dhi customization create para crear una variante personalizada.

Kubernetes 1.34.3 y kernel Linux 6.12.72: lo que hay que saber

Docker Desktop 4.65 actualiza Kubernetes a versión 1.34.3. Esta versión de Kubernetes llega a su fin de vida útil (EOL) el 27 de octubre de 2026, así que hay bastante runway. Docker también actualizó el kernel Linux incluido a 6.12.72, que trae mejoras de performance y compatibilidad de drivers más recientes.

Una novedad importante: Docker Desktop ahora usa “kind” (Kubernetes IN Docker) como herramienta por defecto para crear clusters locales. Kind permite simular múltiples nodos de Kubernetes dentro de contenedores Docker, lo que es más realista que un cluster single-node puro. Si desarrollás aplicaciones multiservicio y querés testear comportamiento de escalado, networking entre nodos, o distributor de carga, ahora podés hacerlo en tu máquina local sin necesidad de un cluster remoto.

En Windows con WSL2, Docker Desktop 4.65 mejoró significativamente el tiempo de arranque. Si arrancás Docker Desktop en tu máquina Windows cada mañana, probablemente notés que está listo para usar más rápido que antes. No es mágico—simplemente se optimizó el init de WSL2 para que Docker no espere a que terminen procesos de fondo innecesarios.

Una actualización posterior, 4.66.1 (lanzada el 26 de marzo), incluye Docker Engine v29.3.1 con fixes menores. Nada que requiera upgrade urgente si estás en 4.65, pero es bueno saberlo si actualizás en los próximos días.

Docker Desktop: comparativa entre versiones clave

| Característica | Docker Desktop 4.64 | Docker Desktop 4.65 | Novedad |

|---|---|---|---|

| Docker Engine | v29.2.4 | v29.3.0 | Sí, actualización menor |

| Kubernetes | 1.33.6 | 1.34.3 | Sí, K8s 1.34 |

| Kernel Linux | 6.11.x | 6.12.72 | Sí, más reciente |

| SLSA v1 UI | No | Sí | Nueva feature |

| MCP OAuth integrado | No | Sí | Nueva integración |

| Plugin dhictl | Requería instalación | Incluido nativo | Simplificado |

| Kind (multi-node K8s) | Opcional | Por defecto | Sí, configuración |

| WSL2 startup time | Mayor | Optimizado | Sí, mejorado |

Cómo actualizar y verificar tu instalación

Si ya tenés Docker Desktop instalado, la actualización es simple. En Windows y Mac, abrís Docker Desktop, vas a Preferences (Configuración), y marcás “Check for updates”. Docker Desktop 4.65 aparecerá si no lo tenés. Hacés clic en “Update” y esperás a que baje e instale. Puede tomar 5-10 minutos dependiendo de tu conexión.

En Linux (si usás Docker Community Edition en lugar de Docker Desktop), actualización depende de tu distribución. En Debian/Ubuntu: apt-get update && apt-get upgrade docker-ce. En RHEL/CentOS: yum update docker-ce. En Arch: pacman -S docker.

Para verificar qué versión tenés corriendo, abrís una terminal y ejecutás docker version. Buscás la línea que dice “Server” y verás el número de versión. También podés correr docker info para ver más detalles de tu instalación, incluyendo versión de Kubernetes si lo tenés habilitado.

Los checksums oficiales para verificar que descargaste la versión sin modificaciones están en la página oficial de release notes de Docker. Si trabajás en un ambiente de compliance, eso es importante.

Para habilitar Kubernetes desde la UI: en Windows/Mac, vas a Preferences → Kubernetes y marcás “Enable Kubernetes”. Docker va a descargar las imágenes e inicializar el cluster, puede tomar 2-3 minutos la primera vez. Para activar el plugin docker dhi, simplemente ejecutás docker dhi --help en una terminal. Si el plugin está listo, te mostrará la lista de comandos disponibles. Para más detalles técnicos, mirá tal como detallamos en nuestro análisis de plataformas.

Seguridad de la cadena de suministro: el panorama detrás de estas features

¿Por qué Docker metió tanta énfasis en SLSA, DHI y OAuth en MCP? Porque los ataques a cadenas de suministro de software crecen año a año, y los CISOs están presionando a las plataformas para que lo hagan más difícil. Las Docker Hardened Images reducen la superficie de ataque hasta 95% en comparación con imágenes base estándar. Cero CVEs conocidos en el catálogo. Cada una incluye un SBOM (Software Bill of Materials) completo y metadatos VEX (Vulnerability Exploitability eXchange) para que sepas exactamente qué hay adentro y qué CVEs (si los hay) son explotables en tu contexto.

Docker Desktop 4.65 también corrigió dos CVEs propios que encontraron en releases anteriores: CVE-2026-2664 (vulnerabilidad de out-of-bounds en grpcfuse, el sistema de archivos que Docker usa internamente) y CVE-2026-28400 (inyección de flags en Docker Model Runner, el módulo que ejecuta modelos de IA). Nada crítico, pero la transparencia al respecto habla bien de cómo Docker está manejando su propia seguridad.

Preguntas frecuentes sobre Docker Desktop 4.65

¿Necesito actualizar a Docker Desktop 4.65 obligatoriamente?No. Si tu versión actual de Docker Desktop funciona bien para lo que hacés, no hay urgencia. Pero si trabajás con hardening de contenedores, auditorías de seguridad, o usás Kubernetes localmente, actualizar tiene sentido. La versión 4.65 tiene 6-12 meses de soporte antes de que salga una versión que la reemplace como LTS.

¿Qué es exactamente Docker Hardened Images y para qué sirven?Son imágenes Docker base (Debian, Ubuntu, Alpine, etc.) que fueron auditadas y optimizadas para seguridad. Se minimiza código innecesario, se parcha cada CVE conocido, se disablean servicios que no necesitás. El resultado es una imagen mucho más pequeña y segura que las versiones estándar. Las usás como base para tu contenedor, de la misma manera que usarías FROM ubuntu:latest, pero sabiendo que tenés garantías de seguridad.

Sí, completamente. MicroWARP necesita que el host tenga soporte para WireGuard en el kernel, cosa que Docker Desktop 4.65 provee. De hecho, con Kubernetes habilitado en Docker Desktop, podrías desplegar MicroWARP como un pod en tu cluster local y usarlo como proxy para tráfico dentro de Kubernetes. Es un caso de uso avanzado, pero posible.

¿Qué pasa si no actualizo Kubernetes junto con Docker Desktop?Docker Desktop permite que elijas qué versión de Kubernetes usar. En la UI, bajo Preferences → Kubernetes, podés seleccionar versión. Si preferís quedarte en 1.33 por compatibilidad con código antiguo, podés. Docker va a mantener esa versión actualizada con patches de seguridad, pero las nuevas features de 1.34 no estarán disponibles.

¿Los datos de SLSA en la UI de Docker Desktop son auditables?Sí. Los datos de provenance están almacenados localmente en tu máquina, pero si usás Docker Build Cloud o Docker’s remote builders, esos datos también quedan registrados en los servidores de Docker. Podés exportarlos para auditoría si lo necesitás. Para casos de compliance estricto, eso es importante.

Conclusión: Docker en 2026 priorizó seguridad y apertura

Docker Desktop 4.65.0 marca un punto de inflexión en cómo Docker está enfocando el producto. No es sobre agregar features vistosas. Es sobre resolver problemas reales que enfrentan los equipos en 2026: verificar que tus imágenes no fueron alteradas (SLSA), conectar LLMs a herramientas con OAuth (MCP), reducir la superficie de ataque con imágenes hardened (DHI), y darle a los desarrolladores Kubernetes realista en su máquina local (kind + 1.34.3).

Si desarrollás aplicaciones que corren en Docker—desde proyectos chicos como MicroWARP hasta sistemas empresariales complejos—la actualización a 4.65 vale la pena. No es “must-have” hoy, pero en tres o cuatro meses, cuando tus colegas se muden a 4.65 y vos sigas en 4.64, vas a notar la brecha.

Lo interesante es el rumbo que Docker está tomando: seguridad de supply chain, integración con IA, y herramientas de hardening como first-class citizens. Si el software que desarrollás va a producción (sea en tu máquina, en un VPS, en una organización grande, o en la nube), esto te aplica.

Fuentes

- Docker Desktop Release Notes — Documentación oficial con detalles de cada versión

- Docker Hardened Images — Guía oficial del catálogo de imágenes hardened

- SLSA en Docker — Explicación oficial de cómo Docker implementa SLSA v1

- Docker Blog — MCP con OAuth en Docker Desktop

- Docker MCP Toolkit — Documentación de integración de Model Context Protocol

- GitHub — Repositorio oficial de MicroWARP con benchmarks

Sí, completamente. MicroWARP necesita que el host tenga soporte para WireGuard en el kernel, cosa que Docker Desktop 4.65 provee. De hecho, con Kubernetes habilitado en Docker Desktop, podrías desplegar MicroWARP como un pod en tu cluster local y usarlo como proxy para tráfico dentro de Kubernetes. Es un caso de uso avanzado, pero posible.

¿Qué pasa si no actualizo Kubernetes junto con Docker Desktop?Docker Desktop permite que elijas qué versión de Kubernetes usar. En la UI, bajo Preferences → Kubernetes, podés seleccionar versión. Si preferís quedarte en 1.33 por compatibilidad con código antiguo, podés. Docker va a mantener esa versión actualizada con patches de seguridad, pero las nuevas features de 1.34 no estarán disponibles.

¿Los datos de SLSA en la UI de Docker Desktop son auditables?Sí. Los datos de provenance están almacenados localmente en tu máquina, pero si usás Docker Build Cloud o Docker’s remote builders, esos datos también quedan registrados en los servidores de Docker. Podés exportarlos para auditoría si lo necesitás. Para casos de compliance estricto, eso es importante.

Conclusión: Docker en 2026 priorizó seguridad y apertura

Docker Desktop 4.65.0 marca un punto de inflexión en cómo Docker está enfocando el producto. No es sobre agregar features vistosas. Es sobre resolver problemas reales que enfrentan los equipos en 2026: verificar que tus imágenes no fueron alteradas (SLSA), conectar LLMs a herramientas con OAuth (MCP), reducir la superficie de ataque con imágenes hardened (DHI), y darle a los desarrolladores Kubernetes realista en su máquina local (kind + 1.34.3).

Si desarrollás aplicaciones que corren en Docker—desde proyectos chicos como MicroWARP hasta sistemas empresariales complejos—la actualización a 4.65 vale la pena. No es “must-have” hoy, pero en tres o cuatro meses, cuando tus colegas se muden a 4.65 y vos sigas en 4.64, vas a notar la brecha.

Lo interesante es el rumbo que Docker está tomando: seguridad de supply chain, integración con IA, y herramientas de hardening como first-class citizens. Si el software que desarrollás va a producción (sea en tu máquina, en un VPS, en una organización grande, o en la nube), esto te aplica.

Fuentes

- Docker Desktop Release Notes — Documentación oficial con detalles de cada versión

- Docker Hardened Images — Guía oficial del catálogo de imágenes hardened

- SLSA en Docker — Explicación oficial de cómo Docker implementa SLSA v1

- Docker Blog — MCP con OAuth en Docker Desktop

- Docker MCP Toolkit — Documentación de integración de Model Context Protocol

- GitHub — Repositorio oficial de MicroWARP con benchmarks

Actualizado el 28/03/2026: Docker Desktop 4.65.0 (lanzada el 16 de marzo) trae soporte SLSA v1 para verificar provenance de imágenes, autenticación OAuth en servidores MCP, el plugin dhictl para gestionar Docker Hardened Images, y actualiza Kubernetes a 1.34.3 con kernel Linux 6.12.72.

Docker es una plataforma de código abierto desarrollada por Docker, Inc. que permite crear, distribuir y ejecutar aplicaciones dentro de contenedores de software, entornos aislados que empaquetan el código junto con sus dependencias para garantizar su ejecución consistente en distintos sistemas.

En 30 segundos

- MicroWARP es un proxy SOCKS5 ultra-liviano para Cloudflare WARP que corre en Docker usando solo 800KB de RAM, frente a los ~150MB de alternativas como caomingjun/warp

- La imagen Docker pesa 9.08MB, un 95% menos que la imagen de referencia (201MB), y está disponible en

ghcr.io/ccbkkb/micro-warp - Su arquitectura usa WireGuard directamente en el kernel de Linux (interfaz wg0) más microsocks, un servidor SOCKS5 escrito en C puro, sin procesos en userspace

- Docker Desktop 4.65.0 (marzo 2026) añade SLSA v1 para verificar la provenance de imágenes de forma visual, OAuth en servidores MCP para integración con IA, y actualiza Kubernetes a 1.34.3

- El plugin dhictl ahora viene incluido en Docker Desktop sin instalación adicional, permitiendo explorar, reflejar y customizar Docker Hardened Images que reducen la superficie de ataque hasta 95%

Docker es una plataforma de código abierto que permite empaquetar aplicaciones y sus dependencias en contenedores aislados, facilitando el despliegue consistente en diferentes entornos. Fue desarrollada por Docker Inc. a partir de 2013.

Qué es MicroWARP y por qué está generando interés en la comunidad Docker

MicroWARP es un proyecto open source publicado en GitHub bajo licencia MIT que implementa un proxy SOCKS5 Docker usando Cloudflare WARP como túnel subyacente. Lo creó el usuario ccbkkb el 21 de marzo de 2026, y en pocos días acumuló más de 589 stars, lo que da una idea del nicho que estaba sin cubrir.

El problema que resuelve es concreto: correr Cloudflare WARP en un contenedor Docker siempre fue costoso en términos de recursos. Las soluciones disponibles arrancan con imágenes de 200MB y consumen entre 100 y 150MB de RAM en reposo. Para alguien que tiene un VPS de 1GB de RAM corriendo varios servicios, ese consumo no es trivial.

MicroWARP lleva ese consumo a 800KB de RAM. No es una optimización menor: es un cambio de orden de magnitud. Y la imagen Docker pesa 9.08MB, menos que muchos favicons en sitios mal optimizados. Eso es posible porque la arquitectura es radicalmente distinta a la de sus competidores, algo que vale la pena entender antes de instalarlo.

MicroWARP vs caomingjun/warp: comparación de rendimiento real

La comparación más directa es contra caomingjun/warp, que era la solución de referencia para correr Cloudflare WARP como proxy en Docker. Los datos provienen directamente del repositorio oficial de MicroWARP, incluyendo el output de docker stats documentado por el autor.

| Métrica | MicroWARP | caomingjun/warp | Diferencia |

|---|---|---|---|

| Tamaño de imagen | 9.08 MB | 201 MB | 95% menos |

| RAM en reposo | ~800 KB | ~150 MB | 99.4% menos |

| Uso de CPU (idle) | ~0.25% | Alto | Significativamente menor |

| Soporte ARM64 | Sí (nativo) | Limitado | Ventaja MicroWARP |

| Protocolo base | WireGuard kernel | warp-cli (Rust/userspace) | Arquitectura distinta |

| Licencia | MIT | MIT | Igual |

El output de docker stats que documenta el repo muestra el contenedor de MicroWARP consumiendo menos de 1MB de RAM de forma sostenida. Para ponerlo en perspectiva: un proceso de Node.js vacío consume más que eso. La diferencia con caomingjun/warp no es de optimización incremental, sino de decisiones de arquitectura completamente distintas.

Ahora bien, hay que ser honesto: caomingjun/warp tiene más tiempo de uso en producción, más issues reportados y resueltos, y una comunidad más grande. MicroWARP tiene menos de dos semanas de vida al momento de escribir esto. Para casos de uso críticos, eso es un factor a considerar.

Cómo funciona internamente: WireGuard en kernel más microsocks en C

La eficiencia de MicroWARP no es magia. Es el resultado de dos decisiones de diseño muy específicas que lo diferencian de cualquier otra implementación.

La primera: en lugar de usar warp-cli (el cliente oficial de Cloudflare, escrito en Rust y que corre en userspace), MicroWARP configura directamente una interfaz WireGuard nativa de Linux llamada wg0. WireGuard es un módulo del kernel de Linux desde la versión 5.6. Eso significa que el túnel VPN vive en el espacio del kernel, no en un proceso de usuario. No hay un binario de Rust con su runtime, sin allocator overhead, sin llamadas al sistema adicionales para cada paquete. El kernel maneja todo el cifrado y el routing a nivel de red directamente. Tema relacionado: donde profundizamos en cómo MCP se integra con Azure.

La segunda decisión: para exponer el proxy SOCKS5, MicroWARP usa microsocks, un servidor SOCKS5 escrito en C puro. Microsocks es deliberadamente minimalista: soporta SOCKS5 con autenticación básica y consume una fracción de lo que consumiría una implementación en Go o Node.js. No tiene dependencias externas, el binario compilado pesa kilobytes.

La combinación de ambas cosas explica los 800KB de RAM. No hay runtime de lenguaje de alto nivel, no hay proceso en userspace gestionando el túnel VPN, no hay overhead de abstracción. Es el enfoque opuesto al de la mayoría de los proyectos modernos, donde se privilegia la comodidad de desarrollo sobre la eficiencia en producción.

El tema es que esta arquitectura tiene una implicación importante: requiere que el host tenga soporte para WireGuard en el kernel. En kernels de Linux modernos (5.6+) eso viene incluido, pero si corrés en un VPS con kernel muy antiguo o un sistema con kernel personalizado, habría que verificarlo primero con lsmod | grep wireguard.

Requisitos previos e instalación de MicroWARP como proxy SOCKS5 Docker

Los requisitos son pocos pero no negociables. Necesitás Docker instalado (cualquier versión reciente funciona), un host Linux con kernel 5.6 o superior, y acceso root o permisos suficientes para otorgar NET_ADMIN al contenedor. Sin ese permiso, WireGuard no puede configurar la interfaz de red y el contenedor falla al arrancar.

El puerto que hay que exponer es el 1080, el estándar para SOCKS5. Si ya tenés algo corriendo en ese puerto, cambialo en el mapeo de Docker pero no en la configuración interna del contenedor.

Para instalarlo con Docker Compose, el archivo que publica el repositorio es el siguiente:

version: "3.8"

services:

micro-warp:

image: ghcr.io/ccbkkb/micro-warp:latest

container_name: microwarp

restart: unless-stopped

cap_add:

- NET_ADMIN

sysctls:

- net.ipv4.conf.all.src_valid_mark=1

ports:

- "1080:1080"Si preferís correrlo con docker run directo:

docker pull ghcr.io/ccbkkb/micro-warp:latest

docker run -d \

--name microwarp \

--restart unless-stopped \

--cap-add NET_ADMIN \

--sysctl net.ipv4.conf.all.src_valid_mark=1 \

-p 1080:1080 \

ghcr.io/ccbkkb/micro-warp:latestEl parámetro net.ipv4.conf.all.src_valid_mark=1 es necesario para que WireGuard pueda marcar paquetes correctamente en el routing. Sin él, el túnel puede establecerse pero el tráfico no fluye bien.

Docker Desktop 4.65.0: qué cambia en esta actualización

La plataforma en la que corrés MicroWARP acaba de recibir actualización significativa. Docker Desktop 4.65.0, lanzada el 16 de marzo de 2026, es la versión más cargada de features de seguridad de lo que va del año. Incluye Docker Engine v29.3.0 y cuatro pilares principales: soporte SLSA v1 para procedencia de imágenes, autenticación OAuth en servidores MCP, el plugin dhictl integrado para gestionar Docker Hardened Images, y Kubernetes 1.34.3 con kernel Linux 6.12.72.

Estas características no son mejoras cosméticas. Directamente afectan cómo desarrollás en Docker en 2026. Si querés que tus imágenes pasen auditorías de seguridad, si usás herramientas IA con Model Context Protocol, o si trabajás en organizaciones que requieren hardening de contenedores, esta actualización es importante. Sobre eso hablamos en en nuestra guía completa de infraestructura cloud.

SLSA v1 en la vista de Builds: qué significa para la seguridad de imágenes

SLSA es el acrónimo de “Supply-chain Levels for Software Artifacts”, un framework de seguridad creado por OpenSSF (Open Source Security Foundation) y Google. Define cuatro niveles (0 a 3) para medir cuán segura es la cadena de suministro de tu software. Docker Hardened Images (DHI), que son imágenes Docker pre-auditadas y optimizadas para seguridad, cumplen SLSA Build Level 3, el más alto.

Hasta ahora, ver los datos de provenance de una imagen (quién la construyó, cuándo, con qué herramientas, qué inputs usó) requería acceder a la CLI de Docker y ejecutar comandos específicos. No es algo que un desarrollador casual hiciera regularmente. Docker Desktop 4.65 cambia eso: la UI de Docker Desktop ahora muestra directamente los datos de SLSA sin necesidad de terminal. Abrís la sección “Builds” y ves la cadena de provenance con detalles concretos.

¿Por qué importa? Porque permite verificar visualmente que una imagen no fue alterada en el pipeline. Si una imagen ha sido construida en un entorno certificado (como Docker Build Cloud), la UI te lo confirma. Si alguien intentó inyectar código o cambiar el contenido de la imagen, eso quedaría registrado en la provenance y vos lo verías de inmediato. Para equipos que trabajan bajo compliance o que auditorizan imágenes regularmente, esto es un salto enorme en facilidad de uso.

OAuth en servidores MCP de la comunidad: Docker y la IA se integran más

MCP significa “Model Context Protocol”. Es un protocolo abierto creado por Anthropic que permite a modelos de lenguaje (LLMs) y agentes de IA conectarse con herramientas externas, bases de datos, APIs y servicios. En lugar de que el LLM haga todo por sí mismo, MCP le permite delegar tareas especializadas a herramientas externas de forma estándar.

Docker ha construido un catálogo de servidores MCP (herramientas específicas que pueden conectarse a LLMs). Actualmente tiene más de 300 servidores registrados. De esos, más de 60 soportan autenticación OAuth, lo que significa que podés conectar tu LLM a GitHub, Notion, Linear, Slack, Google Drive, y decenas de otros servicios sin que tengas que manejar credenciales manualmente.

Docker Desktop 4.65 integra el MCP Toolkit, que maneja las credenciales automáticamente. Cuando la primera vez necesitás autenticarte en GitHub (por ejemplo), el toolkit abre tu navegador, te llevá a la página de login de GitHub, confirmás la autorización, y volvés a Docker. Eso es todo. La configuración se reduce a dos comandos en lugar de copiar y pegar tokens secretos en archivos. El gateway de MCP corre con latencia p95 menor a 50ms y soporta 10.000+ RPS, así que la performance no es problema ni para desarrollo ni para producción.

dhictl: el plugin integrado para gestionar Docker Hardened Images

Docker Desktop 4.65 incluye el plugin docker dhi sin que tengas que instalarlo por separado. dhictl (que en la práctica usás como docker dhi) es una herramienta para explorar, reflejar y customizar Docker Hardened Images.

¿Qué podés hacer? Explorar el catálogo de DHI (hay bases de datos pre-auditadas para Debian, Ubuntu, Alpine, Node.js, Python, y más), filtrar por nombre o tipo, ver qué estándares cumplen (FIPS, STIG, CIS, etc.). Hacer un “mirror” de una imagen a tu organización en Docker Hub, conservando todos los metadatos de seguridad. Crear variantes personalizadas si querés agregar librerías específicas sin perder el hardening. Ver logs detallados de cómo se construyó cada imagen.

Las DHI son open source bajo licencia Apache 2.0. El catálogo es gratuito. Si querés hacer mirror o personalización a escala en una organización, necesitás un tier Select o Enterprise de Docker, pero para desarrollo local funciona todo. Más contexto en como analizamos en nuestra comparativa de seguridad.

Los comandos clave son simples: docker dhi catalog list para ver qué hay disponible, docker dhi mirror start para iniciar un espejo, docker dhi customization create para crear una variante personalizada.

Kubernetes 1.34.3 y kernel Linux 6.12.72: lo que hay que saber

Docker Desktop 4.65 actualiza Kubernetes a versión 1.34.3. Esta versión de Kubernetes llega a su fin de vida útil (EOL) el 27 de octubre de 2026, así que hay bastante runway. Docker también actualizó el kernel Linux incluido a 6.12.72, que trae mejoras de performance y compatibilidad de drivers más recientes.

Una novedad importante: Docker Desktop ahora usa “kind” (Kubernetes IN Docker) como herramienta por defecto para crear clusters locales. Kind permite simular múltiples nodos de Kubernetes dentro de contenedores Docker, lo que es más realista que un cluster single-node puro. Si desarrollás aplicaciones multiservicio y querés testear comportamiento de escalado, networking entre nodos, o distributor de carga, ahora podés hacerlo en tu máquina local sin necesidad de un cluster remoto.

En Windows con WSL2, Docker Desktop 4.65 mejoró significativamente el tiempo de arranque. Si arrancás Docker Desktop en tu máquina Windows cada mañana, probablemente notés que está listo para usar más rápido que antes. No es mágico—simplemente se optimizó el init de WSL2 para que Docker no espere a que terminen procesos de fondo innecesarios.

Una actualización posterior, 4.66.1 (lanzada el 26 de marzo), incluye Docker Engine v29.3.1 con fixes menores. Nada que requiera upgrade urgente si estás en 4.65, pero es bueno saberlo si actualizás en los próximos días.

Docker Desktop: comparativa entre versiones clave

| Característica | Docker Desktop 4.64 | Docker Desktop 4.65 | Novedad |

|---|---|---|---|

| Docker Engine | v29.2.4 | v29.3.0 | Sí, actualización menor |

| Kubernetes | 1.33.6 | 1.34.3 | Sí, K8s 1.34 |

| Kernel Linux | 6.11.x | 6.12.72 | Sí, más reciente |

| SLSA v1 UI | No | Sí | Nueva feature |

| MCP OAuth integrado | No | Sí | Nueva integración |

| Plugin dhictl | Requería instalación | Incluido nativo | Simplificado |

| Kind (multi-node K8s) | Opcional | Por defecto | Sí, configuración |

| WSL2 startup time | Mayor | Optimizado | Sí, mejorado |

Cómo actualizar y verificar tu instalación

Si ya tenés Docker Desktop instalado, la actualización es simple. En Windows y Mac, abrís Docker Desktop, vas a Preferences (Configuración), y marcás “Check for updates”. Docker Desktop 4.65 aparecerá si no lo tenés. Hacés clic en “Update” y esperás a que baje e instale. Puede tomar 5-10 minutos dependiendo de tu conexión.

En Linux (si usás Docker Community Edition en lugar de Docker Desktop), actualización depende de tu distribución. En Debian/Ubuntu: apt-get update && apt-get upgrade docker-ce. En RHEL/CentOS: yum update docker-ce. En Arch: pacman -S docker.

Para verificar qué versión tenés corriendo, abrís una terminal y ejecutás docker version. Buscás la línea que dice “Server” y verás el número de versión. También podés correr docker info para ver más detalles de tu instalación, incluyendo versión de Kubernetes si lo tenés habilitado.

Los checksums oficiales para verificar que descargaste la versión sin modificaciones están en la página oficial de release notes de Docker. Si trabajás en un ambiente de compliance, eso es importante.

Para habilitar Kubernetes desde la UI: en Windows/Mac, vas a Preferences → Kubernetes y marcás “Enable Kubernetes”. Docker va a descargar las imágenes e inicializar el cluster, puede tomar 2-3 minutos la primera vez. Para activar el plugin docker dhi, simplemente ejecutás docker dhi --help en una terminal. Si el plugin está listo, te mostrará la lista de comandos disponibles. Para más detalles técnicos, mirá tal como detallamos en nuestro análisis de plataformas.

Seguridad de la cadena de suministro: el panorama detrás de estas features

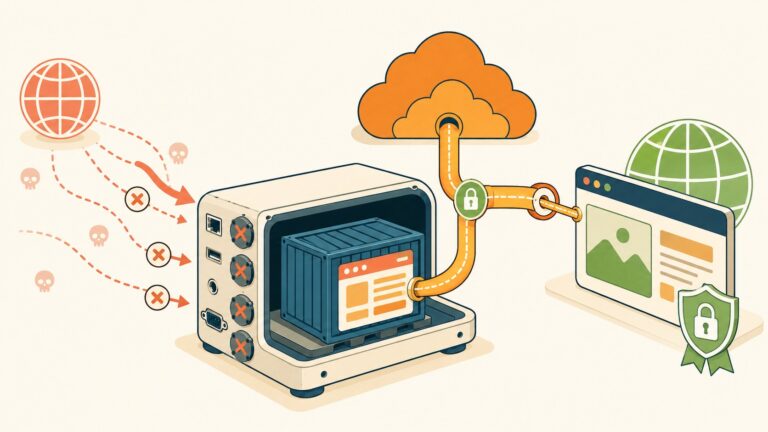

¿Por qué Docker metió tanta énfasis en SLSA, DHI y OAuth en MCP? Porque los ataques a cadenas de suministro de software crecen año a año, y los CISOs están presionando a las plataformas para que lo hagan más difícil. Las Docker Hardened Images reducen la superficie de ataque hasta 95% en comparación con imágenes base estándar. Cero CVEs conocidos en el catálogo. Cada una incluye un SBOM (Software Bill of Materials) completo y metadatos VEX (Vulnerability Exploitability eXchange) para que sepas exactamente qué hay adentro y qué CVEs (si los hay) son explotables en tu contexto.

Docker Desktop 4.65 también corrigió dos CVEs propios que encontraron en releases anteriores: CVE-2026-2664 (vulnerabilidad de out-of-bounds en grpcfuse, el sistema de archivos que Docker usa internamente) y CVE-2026-28400 (inyección de flags en Docker Model Runner, el módulo que ejecuta modelos de IA). Nada crítico, pero la transparencia al respecto habla bien de cómo Docker está manejando su propia seguridad.

Preguntas frecuentes sobre Docker Desktop 4.65

¿Necesito actualizar a Docker Desktop 4.65 obligatoriamente?No. Si tu versión actual de Docker Desktop funciona bien para lo que hacés, no hay urgencia. Pero si trabajás con hardening de contenedores, auditorías de seguridad, o usás Kubernetes localmente, actualizar tiene sentido. La versión 4.65 tiene 6-12 meses de soporte antes de que salga una versión que la reemplace como LTS.

¿Qué es exactamente Docker Hardened Images y para qué sirven?Son imágenes Docker base (Debian, Ubuntu, Alpine, etc.) que fueron auditadas y optimizadas para seguridad. Se minimiza código innecesario, se parcha cada CVE conocido, se disablean servicios que no necesitás. El resultado es una imagen mucho más pequeña y segura que las versiones estándar. Las usás como base para tu contenedor, de la misma manera que usarías FROM ubuntu:latest, pero sabiendo que tenés garantías de seguridad.

Sí, completamente. MicroWARP necesita que el host tenga soporte para WireGuard en el kernel, cosa que Docker Desktop 4.65 provee. De hecho, con Kubernetes habilitado en Docker Desktop, podrías desplegar MicroWARP como un pod en tu cluster local y usarlo como proxy para tráfico dentro de Kubernetes. Es un caso de uso avanzado, pero posible.

¿Qué pasa si no actualizo Kubernetes junto con Docker Desktop?Docker Desktop permite que elijas qué versión de Kubernetes usar. En la UI, bajo Preferences → Kubernetes, podés seleccionar versión. Si preferís quedarte en 1.33 por compatibilidad con código antiguo, podés. Docker va a mantener esa versión actualizada con patches de seguridad, pero las nuevas features de 1.34 no estarán disponibles.

¿Los datos de SLSA en la UI de Docker Desktop son auditables?Sí. Los datos de provenance están almacenados localmente en tu máquina, pero si usás Docker Build Cloud o Docker’s remote builders, esos datos también quedan registrados en los servidores de Docker. Podés exportarlos para auditoría si lo necesitás. Para casos de compliance estricto, eso es importante.

Conclusión: Docker en 2026 priorizó seguridad y apertura

Docker Desktop 4.65.0 marca un punto de inflexión en cómo Docker está enfocando el producto. No es sobre agregar features vistosas. Es sobre resolver problemas reales que enfrentan los equipos en 2026: verificar que tus imágenes no fueron alteradas (SLSA), conectar LLMs a herramientas con OAuth (MCP), reducir la superficie de ataque con imágenes hardened (DHI), y darle a los desarrolladores Kubernetes realista en su máquina local (kind + 1.34.3).

Si desarrollás aplicaciones que corren en Docker—desde proyectos chicos como MicroWARP hasta sistemas empresariales complejos—la actualización a 4.65 vale la pena. No es “must-have” hoy, pero en tres o cuatro meses, cuando tus colegas se muden a 4.65 y vos sigas en 4.64, vas a notar la brecha.

Lo interesante es el rumbo que Docker está tomando: seguridad de supply chain, integración con IA, y herramientas de hardening como first-class citizens. Si el software que desarrollás va a producción (sea en tu máquina, en un VPS, en una organización grande, o en la nube), esto te aplica.

Fuentes

- Docker Desktop Release Notes — Documentación oficial con detalles de cada versión

- Docker Hardened Images — Guía oficial del catálogo de imágenes hardened

- SLSA en Docker — Explicación oficial de cómo Docker implementa SLSA v1

- Docker Blog — MCP con OAuth en Docker Desktop

- Docker MCP Toolkit — Documentación de integración de Model Context Protocol

- GitHub — Repositorio oficial de MicroWARP con benchmarks

Son imágenes Docker base (Debian, Ubuntu, Alpine, etc.) que fueron auditadas y optimizadas para seguridad. Se minimiza código innecesario, se parcha cada CVE conocido, se disablean servicios que no necesitás. El resultado es una imagen mucho más pequeña y segura que las versiones estándar. Las usás como base para tu contenedor, de la misma manera que usarías FROM ubuntu:latest, pero sabiendo que tenés garantías de seguridad.

Sí, completamente. MicroWARP necesita que el host tenga soporte para WireGuard en el kernel, cosa que Docker Desktop 4.65 provee. De hecho, con Kubernetes habilitado en Docker Desktop, podrías desplegar MicroWARP como un pod en tu cluster local y usarlo como proxy para tráfico dentro de Kubernetes. Es un caso de uso avanzado, pero posible.

¿Qué pasa si no actualizo Kubernetes junto con Docker Desktop?Docker Desktop permite que elijas qué versión de Kubernetes usar. En la UI, bajo Preferences → Kubernetes, podés seleccionar versión. Si preferís quedarte en 1.33 por compatibilidad con código antiguo, podés. Docker va a mantener esa versión actualizada con patches de seguridad, pero las nuevas features de 1.34 no estarán disponibles.

¿Los datos de SLSA en la UI de Docker Desktop son auditables?Sí. Los datos de provenance están almacenados localmente en tu máquina, pero si usás Docker Build Cloud o Docker’s remote builders, esos datos también quedan registrados en los servidores de Docker. Podés exportarlos para auditoría si lo necesitás. Para casos de compliance estricto, eso es importante.

Conclusión: Docker en 2026 priorizó seguridad y apertura

Docker Desktop 4.65.0 marca un punto de inflexión en cómo Docker está enfocando el producto. No es sobre agregar features vistosas. Es sobre resolver problemas reales que enfrentan los equipos en 2026: verificar que tus imágenes no fueron alteradas (SLSA), conectar LLMs a herramientas con OAuth (MCP), reducir la superficie de ataque con imágenes hardened (DHI), y darle a los desarrolladores Kubernetes realista en su máquina local (kind + 1.34.3).

Si desarrollás aplicaciones que corren en Docker—desde proyectos chicos como MicroWARP hasta sistemas empresariales complejos—la actualización a 4.65 vale la pena. No es “must-have” hoy, pero en tres o cuatro meses, cuando tus colegas se muden a 4.65 y vos sigas en 4.64, vas a notar la brecha.

Lo interesante es el rumbo que Docker está tomando: seguridad de supply chain, integración con IA, y herramientas de hardening como first-class citizens. Si el software que desarrollás va a producción (sea en tu máquina, en un VPS, en una organización grande, o en la nube), esto te aplica.

Fuentes

- Docker Desktop Release Notes — Documentación oficial con detalles de cada versión

- Docker Hardened Images — Guía oficial del catálogo de imágenes hardened

- SLSA en Docker — Explicación oficial de cómo Docker implementa SLSA v1

- Docker Blog — MCP con OAuth en Docker Desktop

- Docker MCP Toolkit — Documentación de integración de Model Context Protocol

- GitHub — Repositorio oficial de MicroWARP con benchmarks

Actualizado el 28/03/2026: Docker Desktop 4.65.0 (lanzada el 16 de marzo) trae soporte SLSA v1 para verificar provenance de imágenes, autenticación OAuth en servidores MCP, el plugin dhictl para gestionar Docker Hardened Images, y actualiza Kubernetes a 1.34.3 con kernel Linux 6.12.72.

Docker es una plataforma de código abierto desarrollada por Docker, Inc. que permite crear, distribuir y ejecutar aplicaciones dentro de contenedores de software, entornos aislados que empaquetan el código junto con sus dependencias para garantizar su ejecución consistente en distintos sistemas.

En 30 segundos

- MicroWARP es un proxy SOCKS5 ultra-liviano para Cloudflare WARP que corre en Docker usando solo 800KB de RAM, frente a los ~150MB de alternativas como caomingjun/warp

- La imagen Docker pesa 9.08MB, un 95% menos que la imagen de referencia (201MB), y está disponible en

ghcr.io/ccbkkb/micro-warp - Su arquitectura usa WireGuard directamente en el kernel de Linux (interfaz wg0) más microsocks, un servidor SOCKS5 escrito en C puro, sin procesos en userspace

- Docker Desktop 4.65.0 (marzo 2026) añade SLSA v1 para verificar la provenance de imágenes de forma visual, OAuth en servidores MCP para integración con IA, y actualiza Kubernetes a 1.34.3

- El plugin dhictl ahora viene incluido en Docker Desktop sin instalación adicional, permitiendo explorar, reflejar y customizar Docker Hardened Images que reducen la superficie de ataque hasta 95%

Docker es una plataforma de código abierto que permite empaquetar aplicaciones y sus dependencias en contenedores aislados, facilitando el despliegue consistente en diferentes entornos. Fue desarrollada por Docker Inc. a partir de 2013.

Qué es MicroWARP y por qué está generando interés en la comunidad Docker

MicroWARP es un proyecto open source publicado en GitHub bajo licencia MIT que implementa un proxy SOCKS5 Docker usando Cloudflare WARP como túnel subyacente. Lo creó el usuario ccbkkb el 21 de marzo de 2026, y en pocos días acumuló más de 589 stars, lo que da una idea del nicho que estaba sin cubrir.

El problema que resuelve es concreto: correr Cloudflare WARP en un contenedor Docker siempre fue costoso en términos de recursos. Las soluciones disponibles arrancan con imágenes de 200MB y consumen entre 100 y 150MB de RAM en reposo. Para alguien que tiene un VPS de 1GB de RAM corriendo varios servicios, ese consumo no es trivial.

MicroWARP lleva ese consumo a 800KB de RAM. No es una optimización menor: es un cambio de orden de magnitud. Y la imagen Docker pesa 9.08MB, menos que muchos favicons en sitios mal optimizados. Eso es posible porque la arquitectura es radicalmente distinta a la de sus competidores, algo que vale la pena entender antes de instalarlo.

MicroWARP vs caomingjun/warp: comparación de rendimiento real

La comparación más directa es contra caomingjun/warp, que era la solución de referencia para correr Cloudflare WARP como proxy en Docker. Los datos provienen directamente del repositorio oficial de MicroWARP, incluyendo el output de docker stats documentado por el autor.

| Métrica | MicroWARP | caomingjun/warp | Diferencia |

|---|---|---|---|

| Tamaño de imagen | 9.08 MB | 201 MB | 95% menos |

| RAM en reposo | ~800 KB | ~150 MB | 99.4% menos |

| Uso de CPU (idle) | ~0.25% | Alto | Significativamente menor |

| Soporte ARM64 | Sí (nativo) | Limitado | Ventaja MicroWARP |

| Protocolo base | WireGuard kernel | warp-cli (Rust/userspace) | Arquitectura distinta |

| Licencia | MIT | MIT | Igual |

El output de docker stats que documenta el repo muestra el contenedor de MicroWARP consumiendo menos de 1MB de RAM de forma sostenida. Para ponerlo en perspectiva: un proceso de Node.js vacío consume más que eso. La diferencia con caomingjun/warp no es de optimización incremental, sino de decisiones de arquitectura completamente distintas.

Ahora bien, hay que ser honesto: caomingjun/warp tiene más tiempo de uso en producción, más issues reportados y resueltos, y una comunidad más grande. MicroWARP tiene menos de dos semanas de vida al momento de escribir esto. Para casos de uso críticos, eso es un factor a considerar.

Cómo funciona internamente: WireGuard en kernel más microsocks en C

La eficiencia de MicroWARP no es magia. Es el resultado de dos decisiones de diseño muy específicas que lo diferencian de cualquier otra implementación.

La primera: en lugar de usar warp-cli (el cliente oficial de Cloudflare, escrito en Rust y que corre en userspace), MicroWARP configura directamente una interfaz WireGuard nativa de Linux llamada wg0. WireGuard es un módulo del kernel de Linux desde la versión 5.6. Eso significa que el túnel VPN vive en el espacio del kernel, no en un proceso de usuario. No hay un binario de Rust con su runtime, sin allocator overhead, sin llamadas al sistema adicionales para cada paquete. El kernel maneja todo el cifrado y el routing a nivel de red directamente. Tema relacionado: donde profundizamos en cómo MCP se integra con Azure.

La segunda decisión: para exponer el proxy SOCKS5, MicroWARP usa microsocks, un servidor SOCKS5 escrito en C puro. Microsocks es deliberadamente minimalista: soporta SOCKS5 con autenticación básica y consume una fracción de lo que consumiría una implementación en Go o Node.js. No tiene dependencias externas, el binario compilado pesa kilobytes.

La combinación de ambas cosas explica los 800KB de RAM. No hay runtime de lenguaje de alto nivel, no hay proceso en userspace gestionando el túnel VPN, no hay overhead de abstracción. Es el enfoque opuesto al de la mayoría de los proyectos modernos, donde se privilegia la comodidad de desarrollo sobre la eficiencia en producción.

El tema es que esta arquitectura tiene una implicación importante: requiere que el host tenga soporte para WireGuard en el kernel. En kernels de Linux modernos (5.6+) eso viene incluido, pero si corrés en un VPS con kernel muy antiguo o un sistema con kernel personalizado, habría que verificarlo primero con lsmod | grep wireguard.

Requisitos previos e instalación de MicroWARP como proxy SOCKS5 Docker

Los requisitos son pocos pero no negociables. Necesitás Docker instalado (cualquier versión reciente funciona), un host Linux con kernel 5.6 o superior, y acceso root o permisos suficientes para otorgar NET_ADMIN al contenedor. Sin ese permiso, WireGuard no puede configurar la interfaz de red y el contenedor falla al arrancar.

El puerto que hay que exponer es el 1080, el estándar para SOCKS5. Si ya tenés algo corriendo en ese puerto, cambialo en el mapeo de Docker pero no en la configuración interna del contenedor.

Para instalarlo con Docker Compose, el archivo que publica el repositorio es el siguiente:

version: "3.8"

services:

micro-warp:

image: ghcr.io/ccbkkb/micro-warp:latest

container_name: microwarp

restart: unless-stopped

cap_add:

- NET_ADMIN

sysctls:

- net.ipv4.conf.all.src_valid_mark=1

ports:

- "1080:1080"Si preferís correrlo con docker run directo:

docker pull ghcr.io/ccbkkb/micro-warp:latest

docker run -d \

--name microwarp \

--restart unless-stopped \

--cap-add NET_ADMIN \

--sysctl net.ipv4.conf.all.src_valid_mark=1 \

-p 1080:1080 \

ghcr.io/ccbkkb/micro-warp:latestEl parámetro net.ipv4.conf.all.src_valid_mark=1 es necesario para que WireGuard pueda marcar paquetes correctamente en el routing. Sin él, el túnel puede establecerse pero el tráfico no fluye bien.

Docker Desktop 4.65.0: qué cambia en esta actualización

La plataforma en la que corrés MicroWARP acaba de recibir actualización significativa. Docker Desktop 4.65.0, lanzada el 16 de marzo de 2026, es la versión más cargada de features de seguridad de lo que va del año. Incluye Docker Engine v29.3.0 y cuatro pilares principales: soporte SLSA v1 para procedencia de imágenes, autenticación OAuth en servidores MCP, el plugin dhictl integrado para gestionar Docker Hardened Images, y Kubernetes 1.34.3 con kernel Linux 6.12.72.

Estas características no son mejoras cosméticas. Directamente afectan cómo desarrollás en Docker en 2026. Si querés que tus imágenes pasen auditorías de seguridad, si usás herramientas IA con Model Context Protocol, o si trabajás en organizaciones que requieren hardening de contenedores, esta actualización es importante. Sobre eso hablamos en en nuestra guía completa de infraestructura cloud.

SLSA v1 en la vista de Builds: qué significa para la seguridad de imágenes

SLSA es el acrónimo de “Supply-chain Levels for Software Artifacts”, un framework de seguridad creado por OpenSSF (Open Source Security Foundation) y Google. Define cuatro niveles (0 a 3) para medir cuán segura es la cadena de suministro de tu software. Docker Hardened Images (DHI), que son imágenes Docker pre-auditadas y optimizadas para seguridad, cumplen SLSA Build Level 3, el más alto.

Hasta ahora, ver los datos de provenance de una imagen (quién la construyó, cuándo, con qué herramientas, qué inputs usó) requería acceder a la CLI de Docker y ejecutar comandos específicos. No es algo que un desarrollador casual hiciera regularmente. Docker Desktop 4.65 cambia eso: la UI de Docker Desktop ahora muestra directamente los datos de SLSA sin necesidad de terminal. Abrís la sección “Builds” y ves la cadena de provenance con detalles concretos.

¿Por qué importa? Porque permite verificar visualmente que una imagen no fue alterada en el pipeline. Si una imagen ha sido construida en un entorno certificado (como Docker Build Cloud), la UI te lo confirma. Si alguien intentó inyectar código o cambiar el contenido de la imagen, eso quedaría registrado en la provenance y vos lo verías de inmediato. Para equipos que trabajan bajo compliance o que auditorizan imágenes regularmente, esto es un salto enorme en facilidad de uso.

OAuth en servidores MCP de la comunidad: Docker y la IA se integran más

MCP significa “Model Context Protocol”. Es un protocolo abierto creado por Anthropic que permite a modelos de lenguaje (LLMs) y agentes de IA conectarse con herramientas externas, bases de datos, APIs y servicios. En lugar de que el LLM haga todo por sí mismo, MCP le permite delegar tareas especializadas a herramientas externas de forma estándar.

Docker ha construido un catálogo de servidores MCP (herramientas específicas que pueden conectarse a LLMs). Actualmente tiene más de 300 servidores registrados. De esos, más de 60 soportan autenticación OAuth, lo que significa que podés conectar tu LLM a GitHub, Notion, Linear, Slack, Google Drive, y decenas de otros servicios sin que tengas que manejar credenciales manualmente.

Docker Desktop 4.65 integra el MCP Toolkit, que maneja las credenciales automáticamente. Cuando la primera vez necesitás autenticarte en GitHub (por ejemplo), el toolkit abre tu navegador, te llevá a la página de login de GitHub, confirmás la autorización, y volvés a Docker. Eso es todo. La configuración se reduce a dos comandos en lugar de copiar y pegar tokens secretos en archivos. El gateway de MCP corre con latencia p95 menor a 50ms y soporta 10.000+ RPS, así que la performance no es problema ni para desarrollo ni para producción.

dhictl: el plugin integrado para gestionar Docker Hardened Images

Docker Desktop 4.65 incluye el plugin docker dhi sin que tengas que instalarlo por separado. dhictl (que en la práctica usás como docker dhi) es una herramienta para explorar, reflejar y customizar Docker Hardened Images.

¿Qué podés hacer? Explorar el catálogo de DHI (hay bases de datos pre-auditadas para Debian, Ubuntu, Alpine, Node.js, Python, y más), filtrar por nombre o tipo, ver qué estándares cumplen (FIPS, STIG, CIS, etc.). Hacer un “mirror” de una imagen a tu organización en Docker Hub, conservando todos los metadatos de seguridad. Crear variantes personalizadas si querés agregar librerías específicas sin perder el hardening. Ver logs detallados de cómo se construyó cada imagen.

Las DHI son open source bajo licencia Apache 2.0. El catálogo es gratuito. Si querés hacer mirror o personalización a escala en una organización, necesitás un tier Select o Enterprise de Docker, pero para desarrollo local funciona todo. Más contexto en como analizamos en nuestra comparativa de seguridad.

Los comandos clave son simples: docker dhi catalog list para ver qué hay disponible, docker dhi mirror start para iniciar un espejo, docker dhi customization create para crear una variante personalizada.

Kubernetes 1.34.3 y kernel Linux 6.12.72: lo que hay que saber

Docker Desktop 4.65 actualiza Kubernetes a versión 1.34.3. Esta versión de Kubernetes llega a su fin de vida útil (EOL) el 27 de octubre de 2026, así que hay bastante runway. Docker también actualizó el kernel Linux incluido a 6.12.72, que trae mejoras de performance y compatibilidad de drivers más recientes.

Una novedad importante: Docker Desktop ahora usa “kind” (Kubernetes IN Docker) como herramienta por defecto para crear clusters locales. Kind permite simular múltiples nodos de Kubernetes dentro de contenedores Docker, lo que es más realista que un cluster single-node puro. Si desarrollás aplicaciones multiservicio y querés testear comportamiento de escalado, networking entre nodos, o distributor de carga, ahora podés hacerlo en tu máquina local sin necesidad de un cluster remoto.

En Windows con WSL2, Docker Desktop 4.65 mejoró significativamente el tiempo de arranque. Si arrancás Docker Desktop en tu máquina Windows cada mañana, probablemente notés que está listo para usar más rápido que antes. No es mágico—simplemente se optimizó el init de WSL2 para que Docker no espere a que terminen procesos de fondo innecesarios.

Una actualización posterior, 4.66.1 (lanzada el 26 de marzo), incluye Docker Engine v29.3.1 con fixes menores. Nada que requiera upgrade urgente si estás en 4.65, pero es bueno saberlo si actualizás en los próximos días.

Docker Desktop: comparativa entre versiones clave

| Característica | Docker Desktop 4.64 | Docker Desktop 4.65 | Novedad |

|---|---|---|---|

| Docker Engine | v29.2.4 | v29.3.0 | Sí, actualización menor |

| Kubernetes | 1.33.6 | 1.34.3 | Sí, K8s 1.34 |

| Kernel Linux | 6.11.x | 6.12.72 | Sí, más reciente |

| SLSA v1 UI | No | Sí | Nueva feature |

| MCP OAuth integrado | No | Sí | Nueva integración |

| Plugin dhictl | Requería instalación | Incluido nativo | Simplificado |

| Kind (multi-node K8s) | Opcional | Por defecto | Sí, configuración |

| WSL2 startup time | Mayor | Optimizado | Sí, mejorado |

Cómo actualizar y verificar tu instalación

Si ya tenés Docker Desktop instalado, la actualización es simple. En Windows y Mac, abrís Docker Desktop, vas a Preferences (Configuración), y marcás “Check for updates”. Docker Desktop 4.65 aparecerá si no lo tenés. Hacés clic en “Update” y esperás a que baje e instale. Puede tomar 5-10 minutos dependiendo de tu conexión.

En Linux (si usás Docker Community Edition en lugar de Docker Desktop), actualización depende de tu distribución. En Debian/Ubuntu: apt-get update && apt-get upgrade docker-ce. En RHEL/CentOS: yum update docker-ce. En Arch: pacman -S docker.

Para verificar qué versión tenés corriendo, abrís una terminal y ejecutás docker version. Buscás la línea que dice “Server” y verás el número de versión. También podés correr docker info para ver más detalles de tu instalación, incluyendo versión de Kubernetes si lo tenés habilitado.

Los checksums oficiales para verificar que descargaste la versión sin modificaciones están en la página oficial de release notes de Docker. Si trabajás en un ambiente de compliance, eso es importante.

Para habilitar Kubernetes desde la UI: en Windows/Mac, vas a Preferences → Kubernetes y marcás “Enable Kubernetes”. Docker va a descargar las imágenes e inicializar el cluster, puede tomar 2-3 minutos la primera vez. Para activar el plugin docker dhi, simplemente ejecutás docker dhi --help en una terminal. Si el plugin está listo, te mostrará la lista de comandos disponibles. Para más detalles técnicos, mirá tal como detallamos en nuestro análisis de plataformas.

Seguridad de la cadena de suministro: el panorama detrás de estas features

¿Por qué Docker metió tanta énfasis en SLSA, DHI y OAuth en MCP? Porque los ataques a cadenas de suministro de software crecen año a año, y los CISOs están presionando a las plataformas para que lo hagan más difícil. Las Docker Hardened Images reducen la superficie de ataque hasta 95% en comparación con imágenes base estándar. Cero CVEs conocidos en el catálogo. Cada una incluye un SBOM (Software Bill of Materials) completo y metadatos VEX (Vulnerability Exploitability eXchange) para que sepas exactamente qué hay adentro y qué CVEs (si los hay) son explotables en tu contexto.

Docker Desktop 4.65 también corrigió dos CVEs propios que encontraron en releases anteriores: CVE-2026-2664 (vulnerabilidad de out-of-bounds en grpcfuse, el sistema de archivos que Docker usa internamente) y CVE-2026-28400 (inyección de flags en Docker Model Runner, el módulo que ejecuta modelos de IA). Nada crítico, pero la transparencia al respecto habla bien de cómo Docker está manejando su propia seguridad.

Preguntas frecuentes sobre Docker Desktop 4.65

¿Necesito actualizar a Docker Desktop 4.65 obligatoriamente?No. Si tu versión actual de Docker Desktop funciona bien para lo que hacés, no hay urgencia. Pero si trabajás con hardening de contenedores, auditorías de seguridad, o usás Kubernetes localmente, actualizar tiene sentido. La versión 4.65 tiene 6-12 meses de soporte antes de que salga una versión que la reemplace como LTS.

¿Qué es exactamente Docker Hardened Images y para qué sirven?Son imágenes Docker base (Debian, Ubuntu, Alpine, etc.) que fueron auditadas y optimizadas para seguridad. Se minimiza código innecesario, se parcha cada CVE conocido, se disablean servicios que no necesitás. El resultado es una imagen mucho más pequeña y segura que las versiones estándar. Las usás como base para tu contenedor, de la misma manera que usarías FROM ubuntu:latest, pero sabiendo que tenés garantías de seguridad.

Sí, completamente. MicroWARP necesita que el host tenga soporte para WireGuard en el kernel, cosa que Docker Desktop 4.65 provee. De hecho, con Kubernetes habilitado en Docker Desktop, podrías desplegar MicroWARP como un pod en tu cluster local y usarlo como proxy para tráfico dentro de Kubernetes. Es un caso de uso avanzado, pero posible.

¿Qué pasa si no actualizo Kubernetes junto con Docker Desktop?Docker Desktop permite que elijas qué versión de Kubernetes usar. En la UI, bajo Preferences → Kubernetes, podés seleccionar versión. Si preferís quedarte en 1.33 por compatibilidad con código antiguo, podés. Docker va a mantener esa versión actualizada con patches de seguridad, pero las nuevas features de 1.34 no estarán disponibles.

¿Los datos de SLSA en la UI de Docker Desktop son auditables?Sí. Los datos de provenance están almacenados localmente en tu máquina, pero si usás Docker Build Cloud o Docker’s remote builders, esos datos también quedan registrados en los servidores de Docker. Podés exportarlos para auditoría si lo necesitás. Para casos de compliance estricto, eso es importante.

Conclusión: Docker en 2026 priorizó seguridad y apertura

Docker Desktop 4.65.0 marca un punto de inflexión en cómo Docker está enfocando el producto. No es sobre agregar features vistosas. Es sobre resolver problemas reales que enfrentan los equipos en 2026: verificar que tus imágenes no fueron alteradas (SLSA), conectar LLMs a herramientas con OAuth (MCP), reducir la superficie de ataque con imágenes hardened (DHI), y darle a los desarrolladores Kubernetes realista en su máquina local (kind + 1.34.3).