OpenClaw: La Pesadilla de Seguridad del Agente IA Viral

OpenClaw, el agente de IA con más de 180.000 estrellas en GitHub, acumula en 2026 una serie de vulnerabilidades críticas que afectan la seguridad de decenas de miles de usuarios: desde ejecución remota de código con un solo clic (CVE-2026-25253, CVSS 8.8) hasta el secuestro total del agente vía WebSocket (ClawJacked), pasando por más de 800 skills maliciosos en su marketplace oficial. Con 42.000 instancias expuestas en internet —el 93% sin autenticación habilitada—, las fallas de seguridad de OpenClaw representan una crisis sin precedentes en el ecosistema de agentes de IA autónomos.

En 30 segundos

- OpenClaw tiene al menos tres vulnerabilidades críticas documentadas en 2026: ejecución remota de código (CVE-2026-25253), secuestro vía WebSocket (ClawJacked) y más de 800 skills maliciosos en ClawHub que distribuyen malware como RedLine y Lumma.

- Censys identificó más de 42.000 instancias de OpenClaw expuestas a internet, de las cuales el 93% tiene la autenticación deshabilitada por defecto.

- Un atacante puede tomar control total del agente —incluyendo API keys, tokens, sistema de archivos y ejecución de comandos— en milisegundos, sin interacción del usuario.

- Microsoft, CrowdStrike y Cisco publicaron guías específicas para mitigar los riesgos. La recomendación mínima: actualizar a la versión 2026.2.26, habilitar autenticación y nunca exponer el gateway a internet.

Qué es OpenClaw y por qué se convirtió en un fenómeno viral

OpenClaw es un agente de IA autónomo de código abierto que nació en noviembre de 2025 bajo el nombre Clawdbot, creado por el desarrollador Peter Steinberger. A diferencia de un chatbot convencional, OpenClaw puede ejecutar comandos de shell, leer y escribir archivos en tu sistema, navegar la web, enviar emails y gestionar calendarios. Básicamente, opera como un asistente con acceso total a tu máquina.

La explosión de popularidad llegó en enero de 2026. En pocas semanas superó las 180.000 estrellas en GitHub, convirtiéndose en uno de los proyectos open source de más rápido crecimiento en la historia de la plataforma. La razón es simple: prometía automatizar tareas complejas sin necesidad de programar, con una interfaz web accesible y un ecosistema de “skills” (extensiones) que ampliaban sus capacidades.

El problema es que esa misma flexibilidad —ejecutar código, acceder al filesystem, conectarse a servicios externos— lo convierte en un vector de ataque extraordinariamente peligroso cuando la seguridad falla. Y falló. Repetidamente.

CVE-2026-25253: ejecución remota de código con un solo clic

La primera vulnerabilidad grave se hizo pública en enero de 2026. Catalogada como CVE-2026-25253, tiene un score CVSS de 8.8 (alto) y está clasificada como CWE-669 (recurso transferido incorrectamente a esfera incorrecta). El mecanismo es tan simple como efectivo: la interfaz web de control de OpenClaw confía en la URL del gateway que recibe desde el query string, sin ninguna validación.

En la práctica, esto significa que un atacante puede armar un link malicioso que, al ser clickeado por la víctima, roba el token de autenticación de la sesión activa. Con ese token en mano, el atacante puede modificar la configuración del agente e invocar acciones privilegiadas —incluyendo ejecución de comandos en el sistema operativo del usuario. La cadena de ataque completa toma milisegundos. Si te interesa, podés leer más sobre las diferencias en seguridad y privacidad en GitHub.

Imaginá este escenario concreto: un desarrollador que usa OpenClaw para automatizar deploys recibe un link en un canal de Slack. Lo abre. En ese instante, sin ningún popup ni advertencia, el atacante ya tiene control sobre su agente y puede ejecutar comandos con los mismos permisos que el usuario. La vulnerabilidad fue parcheada en la versión 2026.1.29, pero cualquier instancia que no se haya actualizado sigue expuesta.

ClawJacked: secuestro total del agente IA vía WebSocket

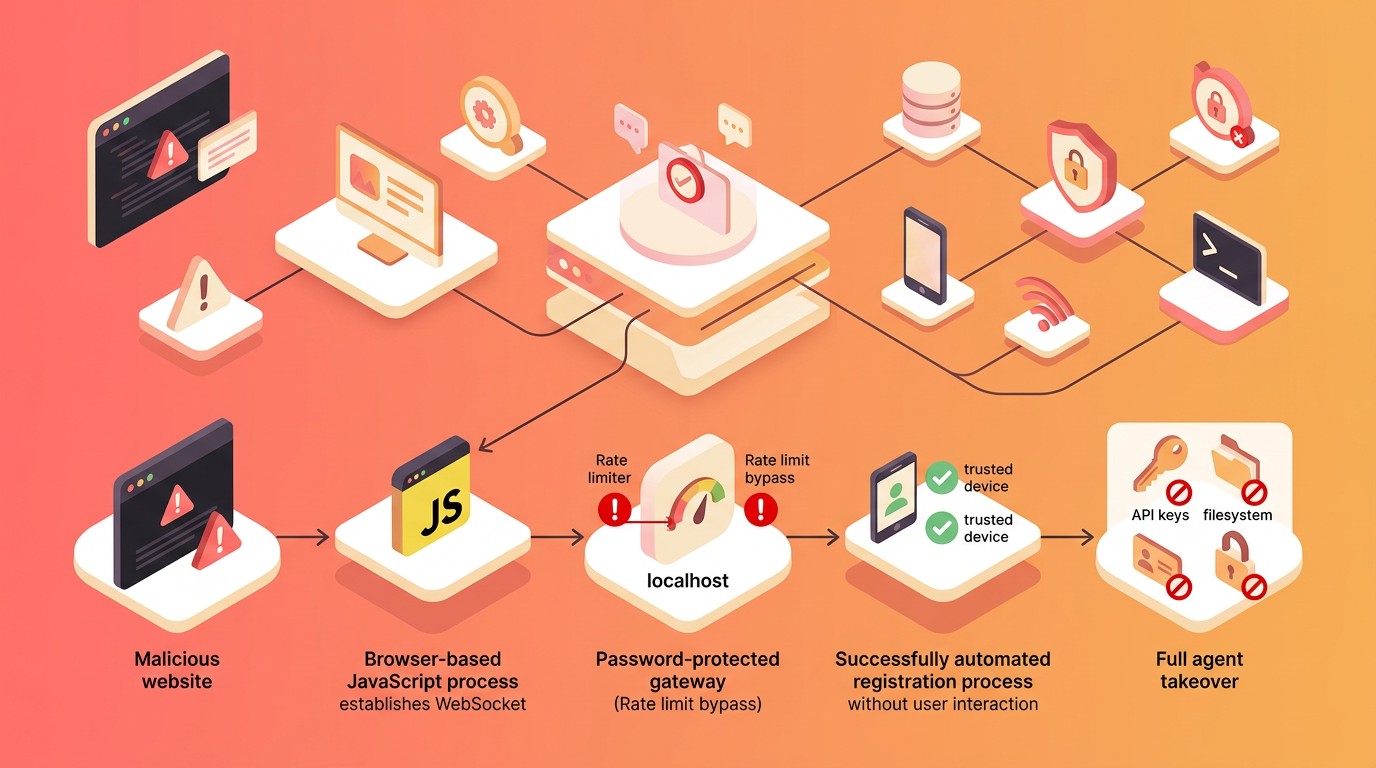

Apenas semanas después, investigadores de Oasis Security revelaron una vulnerabilidad todavía más preocupante, bautizada ClawJacked. El ataque explota una falla fundamental en la forma en que OpenClaw maneja las conexiones WebSocket locales.

El mecanismo funciona así: un código JavaScript embebido en cualquier página web maliciosa abre una conexión WebSocket hacia localhost (el puerto del gateway de OpenClaw). Hasta acá, podrías pensar que la contraseña detendría al atacante. Pero no. El rate limiter de OpenClaw —el mecanismo que frena intentos de fuerza bruta— exime las conexiones provenientes de localhost. Es decir, el atacante puede probar miles de contraseñas por segundo sin ninguna restricción.

Una vez dentro, el script se registra como dispositivo confiable sin que el usuario reciba ningún prompt ni notificación. A partir de ese momento, el atacante tiene acceso a todo: API keys almacenadas, tokens de autenticación de otros servicios, el sistema de archivos completo y la capacidad de ejecutar cualquier acción que el agente pueda realizar. Según Security Affairs, el equipo de OpenClaw parcheó la vulnerabilidad en menos de 24 horas tras la divulgación, con la versión 2026.2.26.

Eso sí, el parche rápido no borra el hecho de que el diseño original tenía una confianza ciega en las conexiones locales. Cualquiera que trabaje en seguridad sabe que localhost no es un perímetro de confianza: cualquier pestaña del navegador puede hacer requests a puertos locales.

800 skills maliciosos en ClawHub: el ataque a la cadena de suministro

Si los CVEs anteriores atacan al agente directamente, el problema de ClawHub ataca a la confianza del ecosistema. Una auditoría independiente revisó 2.857 skills publicados en el marketplace oficial de OpenClaw. El resultado inicial: 341 skills maliciosos, un 12% del total. Semanas después, el número se actualizó a más de 800, casi el 20% del catálogo completo.

Los skills maliciosos no eran sutiles. Entregaban malware conocido y activamente explotado: Atomic macOS Stealer (AMOS), RedLine, Lumma y Vidar —todos stealers especializados en robar credenciales, wallets de criptomonedas y datos del navegador. Algunos skills incluían comandos curl que exfiltraban datos directamente a servidores externos controlados por los atacantes. Si te interesa, podés leer más sobre nuestra guía sobre seguridad en GitHub.

Lo más alarmante, según reportó SecurityWeek, es que grupos organizados de malware ya incorporaron las rutas de archivos de OpenClaw a sus listas de robo. Esto significa que incluso malware que no se distribuye a través de ClawHub ahora busca activamente archivos de configuración de OpenClaw en las máquinas infectadas, porque sabe que ahí hay API keys y tokens de alto valor.

Un ejemplo concreto: un usuario instala un skill que promete “automatizar backups de WordPress”. El skill funciona como dice, pero en segundo plano ejecuta curl con las credenciales de OpenRouter, las API keys de servicios cloud y los tokens de sesión del usuario hacia un servidor en un dominio desechable. Para cuando el usuario se da cuenta, ya perdió el control de múltiples servicios.

42.000 instancias expuestas: la magnitud de la crisis de seguridad de OpenClaw

Los números dimensionan el problema. La plataforma de inteligencia de internet Censys identificó inicialmente 21.639 instancias de OpenClaw expuestas a internet. Poco después, el número superó las 42.000. De esas instancias, el 93% tenía un bypass de autenticación crítico activo.

Las causas son acumulativas y todas apuntan al mismo problema de diseño: la autenticación viene deshabilitada por defecto, las conexiones WebSocket no verifican el origen, las conexiones desde localhost se auto-confían, y las API keys se almacenan sin cifrar en archivos de texto plano. No es una vulnerabilidad puntual, es una arquitectura que no fue pensada para un entorno hostil.

Maor Dayan, investigador que participó en el análisis, lo calificó como “el mayor incidente de seguridad en la historia de la IA soberana”. Puede sonar hiperbólico, pero considerá que cada una de esas 42.000 instancias tiene potencialmente acceso al sistema de archivos, a API keys de servicios pagos, a tokens de autenticación y a la capacidad de ejecutar comandos del sistema operativo. El blast radius de comprometer una sola instancia puede ser enorme.

| Vulnerabilidad | Tipo | Severidad | Vector de ataque | Versión que corrige |

|---|---|---|---|---|

| CVE-2026-25253 | Ejecución remota de código | CVSS 8.8 (Alto) | Link malicioso roba token vía query string | 2026.1.29 |

| ClawJacked | Secuestro de agente | Crítico | WebSocket a localhost + fuerza bruta sin rate limit | 2026.2.26 |

| Skills maliciosos en ClawHub | Supply chain | Alto | Instalación de skills con malware embebido | Auditoría manual requerida |

| Instancias expuestas | Configuración insegura por defecto | Crítico | Auth deshabilitada + gateway público | Habilitar auth manualmente |

Por qué los agentes de IA son un riesgo diferente al software tradicional

Una app web tradicional tiene inputs predecibles y un scope definido. Un agente de IA como OpenClaw es fundamentalmente distinto: ejecuta dinámicamente contenido no confiable, toma decisiones autónomas y opera con la autoridad completa del usuario que lo corre. No hay equivalente en el software tradicional a un componente que pueda decidir por sí mismo qué archivos leer, qué comandos ejecutar o a qué APIs conectarse. Si te interesa, podés leer más sobre la relación entre Microsoft y GitHub.

Según el análisis publicado por Cisco, el problema central es que los agentes de IA heredan un modelo de permisos pensado para humanos, pero operan a velocidad y escala de máquina. Un usuario humano puede leer un email sospechoso y no hacer clic. Un agente, si recibe un prompt injection bien armado, ejecuta la instrucción maliciosa en microsegundos.

CrowdStrike amplió esta perspectiva señalando que los controles de identidad y privilegios que usamos en software tradicional (RBAC, principio de mínimo privilegio, sandboxing) simplemente no existen en la mayoría de los frameworks de agentes. OpenClaw corre con los permisos del usuario, punto. No hay granularidad, no hay auditoría integrada, no hay forma nativa de restringir qué puede hacer un skill específico.

Me parece que este es el punto clave que muchos pasan por alto: el riesgo no es solo de OpenClaw. Es estructural a todos los agentes de IA que siguen este patrón. OpenClaw simplemente es el más popular y, por eso, el que más se audita. Habría que ver qué pasa cuando se le aplique el mismo escrutinio a otros frameworks similares.

Cómo ejecutar OpenClaw de forma segura si decidís usarlo

Microsoft publicó una guía específica sobre identidad, aislamiento y riesgo en runtime para OpenClaw. Las recomendaciones se pueden resumir en capas:

Actualización y autenticación

Actualizá a la versión 2026.2.26 como mínimo. Habilitá la autenticación del gateway (viene desactivada por defecto, lo cual es incomprensible para un software que maneja credenciales). Cambiá la contraseña por defecto por una robusta y única.

Aislamiento de red

Nunca expongas el gateway de OpenClaw a internet. Si necesitás acceso remoto, usá una VPN o un túnel SSH. Bloqueá los puertos del gateway en el firewall perimetral. Si estás en una red corporativa, segmentá OpenClaw en una VLAN dedicada.

Contenedores y sandboxing

Corré OpenClaw dentro de un contenedor Docker o en una VM dedicada. Esto limita el daño si el agente se compromete: un atacante que tome control del agente queda confinado al contenedor en vez de tener acceso al host completo. Si manejás infraestructura web y necesitás un entorno aislado para experimentar con agentes de IA, Donweb ofrece servidores VPS y cloud donde podés levantar contenedores dedicados sin poner en riesgo tu máquina de trabajo.

Auditoría de skills

Antes de instalar cualquier skill de ClawHub, revisá el código fuente. No confíes en la popularidad ni en las estrellas. Usá SecureClaw, una herramienta open source que surgió específicamente para auditar skills de OpenClaw y detectar comportamiento sospechoso como llamadas a servidores externos o acceso no justificado al filesystem.

Qué deben hacer los equipos de seguridad empresarial ahora

CrowdStrike y otros vendors de seguridad coinciden en un primer paso: inventariar. Muchas organizaciones tienen instalaciones de OpenClaw que IT desconoce, instaladas por desarrolladores o equipos de datos que querían experimentar. Es el clásico escenario de shadow AI, y es exactamente el tipo de situación que genera exposiciones como las 42.000 instancias que encontró Censys. Si te interesa, podés leer más sobre buenas prácticas de seguridad en Azure AD.

Las acciones concretas para un CISO o equipo de seguridad incluyen: escanear la red interna buscando los puertos que usa el gateway de OpenClaw, definir una política explícita de uso de agentes de IA autónomos (permitido/prohibido, con qué controles, en qué entornos), agregar OpenClaw y agentes similares al programa de gestión de vulnerabilidades, y monitorear conexiones WebSocket anómalas en los endpoints.

El punto más difícil no es técnico sino organizacional: ¿cómo le decís a un equipo de desarrollo que deje de usar una herramienta que los hace 10x más productivos? La respuesta no es prohibir, sino establecer guardarrailes claros. Que se use en contenedores aislados, con autenticación habilitada, sin acceso a credenciales de producción, y con skills auditados. Mejor eso que una prohibición que nadie va a cumplir.

Qué significa para empresas y equipos en Latinoamérica

En la región, la adopción de agentes de IA está creciendo rápido, muchas veces sin los controles que aplican empresas con equipos de seguridad maduros. El riesgo es doble: por un lado, desarrolladores y sysadmins que instalan OpenClaw en servidores de producción sin configurar autenticación. Por otro, empresas que no tienen visibilidad sobre qué herramientas de IA están usando sus equipos.

Si administrás infraestructura web en Latinoamérica, el checklist mínimo es: verificar si alguien en tu organización tiene OpenClaw corriendo, asegurarte de que no esté expuesto a internet, y habilitar autenticación en todas las instancias. No hace falta ser una empresa grande para ser víctima de un bot que escanea puertos y encuentra un gateway abierto.

Errores comunes

Creer que “corre en mi máquina local” significa que es seguro

Este es el error más frecuente. Muchos usuarios asumen que si OpenClaw solo escucha en localhost, nadie externo puede conectarse. ClawJacked demostró exactamente lo contrario: cualquier página web que visitás puede abrir un WebSocket a tu localhost. El navegador no bloquea esa conexión. “Local” no significa “aislado”. Si te interesa, podés leer más sobre montar un servidor propio con Debian.

Instalar skills populares sin revisar el código

El 20% de los skills en ClawHub resultaron maliciosos. No es un porcentaje marginal, es uno de cada cinco. La popularidad de un skill (descargas, estrellas) no garantiza nada: varios skills maliciosos tenían reviews positivos y miles de instalaciones. Antes de instalar, revisá el código fuente o usá SecureClaw para escanearlo.

Asumir que el parche resuelve todo

Actualizar a la última versión corrige los CVEs conocidos, pero no soluciona los problemas de arquitectura. La autenticación sigue siendo opt-in (no opt-out), las API keys se siguen almacenando en texto plano, y no hay un modelo de permisos granular. Parchear sin cambiar la configuración por defecto es tapar un agujero mientras dejás la puerta abierta.

Preguntas Frecuentes

¿Qué es OpenClaw y por qué dicen que es inseguro?

OpenClaw es un agente de IA autónomo open source que puede ejecutar comandos, gestionar archivos, navegar la web y conectarse a servicios externos. Se lo considera inseguro porque acumula múltiples vulnerabilidades críticas en 2026: ejecución remota de código, secuestro vía WebSocket y un marketplace con el 20% de extensiones maliciosas. Además, su configuración por defecto no habilita autenticación.

¿Qué es ClawJacked y cómo pueden hackear mi agente de IA?

ClawJacked es una vulnerabilidad descubierta por Oasis Security que permite a un atacante tomar control total de OpenClaw a través de una conexión WebSocket a localhost. El ataque se ejecuta desde cualquier página web que el usuario visite: un script JavaScript abre la conexión, realiza fuerza bruta de la contraseña (sin rate limiting para conexiones locales) y se registra como dispositivo confiable sin notificar al usuario. Fue parcheada en la versión 2026.2.26.

¿Cuántas instancias de OpenClaw están expuestas en internet?

Según escaneos de Censys, más de 42.000 instancias de OpenClaw están accesibles públicamente desde internet. El 93% de esas instancias tiene la autenticación deshabilitada, lo que significa que cualquiera con la dirección IP correcta puede tomar control del agente sin necesidad de credenciales.

¿Cómo puedo configurar OpenClaw de forma segura?

Los pasos mínimos son: actualizar a la versión 2026.2.26 o posterior, habilitar autenticación del gateway con una contraseña robusta, nunca exponer el gateway a internet, correr el agente dentro de un contenedor Docker, y auditar cada skill antes de instalarlo usando herramientas como SecureClaw. Microsoft publicó una guía detallada de aislamiento y gestión de identidad específica para OpenClaw.

Conclusión

OpenClaw pasó de ser el proyecto open source más popular de principios de 2026 a convertirse en el caso de estudio sobre todo lo que puede salir mal cuando un agente de IA con permisos amplios se despliega sin controles de seguridad básicos. Tres vulnerabilidades críticas en menos de dos meses, 42.000 instancias expuestas y un marketplace donde uno de cada cinco skills contenía malware: los números hablan por sí solos.

Si usás OpenClaw o lo estás evaluando, el mensaje es claro: puede ser una herramienta poderosa, pero necesita configuración de seguridad activa. No alcanza con instalarlo y dejarlo con los valores por defecto. Actualizá, habilitá autenticación, aislá en un contenedor y auditá los skills. Si sos parte de un equipo de seguridad, inventariá las instancias que existen en tu organización antes de que las encuentre alguien con peores intenciones. Este incidente abre una conversación más grande: cómo gobernamos los agentes de IA autónomos antes de que la escala del problema se vuelva inmanejable.

¿Cuál es la versión segura de OpenClaw?

Para la vulnerabilidad ClawJacked debes estar en versión 2026.2.26 o superior. Para CVE-2026-25253, necesitás 2026.1.29+. Lo crucial es habilitar autenticación y nunca exponer el gateway a internet.

¿Cómo sé si mi instancia de OpenClaw está expuesta?

Usá Censys o Shodan para buscar tu dirección IP y el puerto del gateway (puerto 8000 por defecto). Si es accesible desde internet sin autenticación, estás en riesgo. Habilita autenticación inmediatamente.

¿Qué diferencia hay entre CVE-2026-25253 y ClawJacked?

CVE-2026-25253 roba el token de sesión vía URL maliciosa. ClawJacked explota conexiones WebSocket locales sin rate limit para forzar la contraseña. Los dos son críticos pero requieren mitigaciones diferentes.

Fuentes

- Oasis Security – Análisis técnico de la vulnerabilidad ClawJacked en OpenClaw

- The Hacker News – CVE-2026-25253: bug de ejecución remota con un clic en OpenClaw

- Microsoft Security Blog – Guía para ejecutar OpenClaw de forma segura

- CrowdStrike – Lo que los equipos de seguridad deben saber sobre OpenClaw

- SecurityWeek – Problemas de seguridad de OpenClaw y debut de SecureClaw