Tu VPN filtra tu IP real por WebRTC: así lo verificás

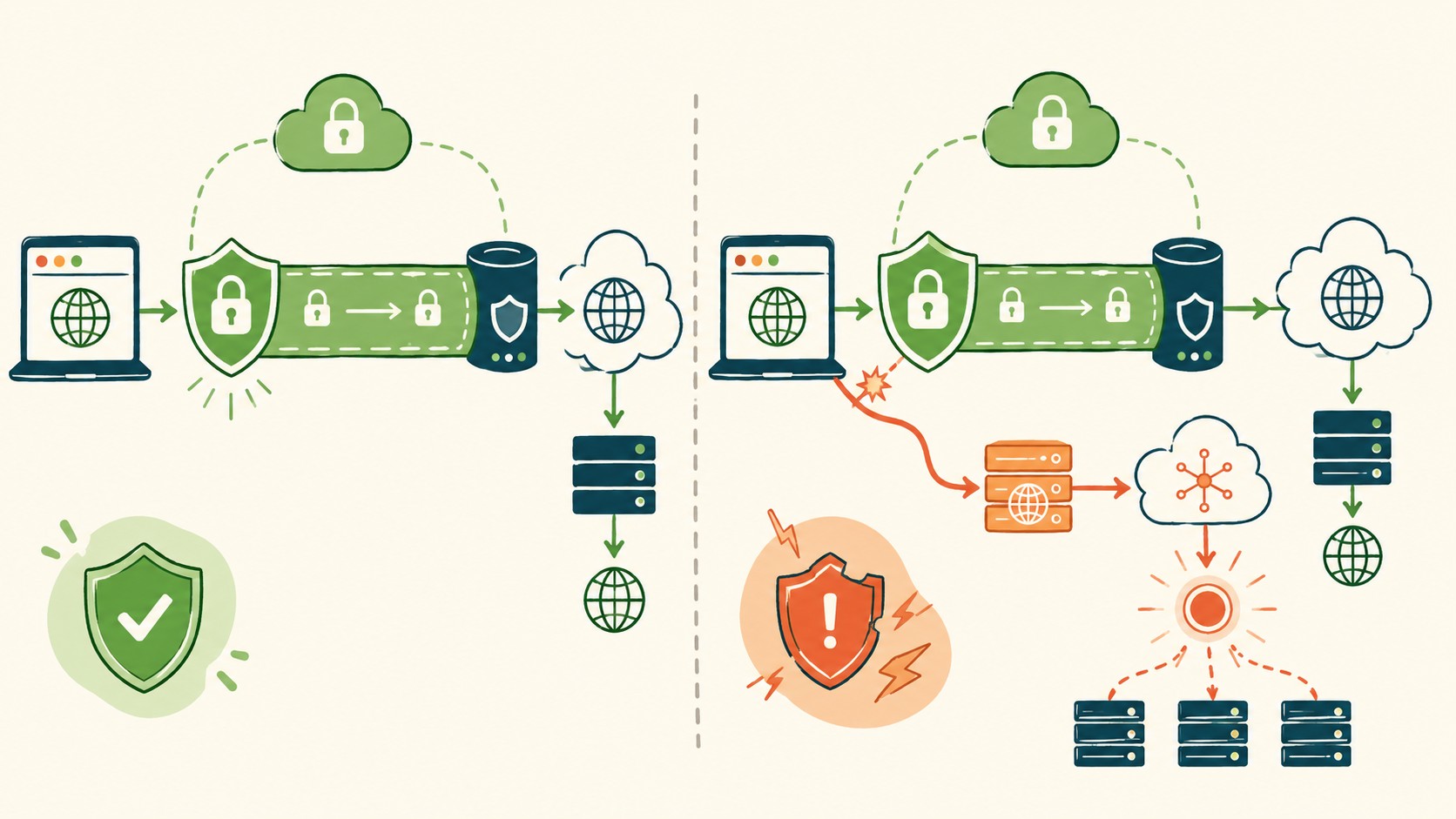

Tu VPN puede estar filtrando tu dirección IP real a través de WebRTC aunque el túnel esté activo y tu IP pública haya cambiado. Según pruebas documentadas en mayo de 2026, los navegadores modernos exponen interfaces de red locales e IPv6 mediante solicitudes STUN que eluden el túnel VPN, revelando la IP verdadera del usuario a cualquier sitio que lo consulte.

En 30 segundos

- WebRTC es una tecnología de los navegadores que establece conexiones directas entre pares; para funcionar, descubre rutas de red incluyendo tu IP real.

- Las solicitudes STUN que genera WebRTC pueden eludir el túnel VPN, exponiendo tu IP local e IPv6 aunque la IP pública esté enmascarada.

- La detección moderna de VPN combina múltiples señales: ASN del proveedor, reputación del datacenter y fugas de WebRTC. Con una sola basta para identificarte.

- Firefox, Chrome y Edge permiten deshabilitar o restringir WebRTC; Safari tiene controles más limitados.

- No todas las VPN tienen protección anti-WebRTC activa por defecto. Verificar con herramientas como BrowserLeaks toma menos de dos minutos.

¿Qué es WebRTC y por qué es un riesgo para tu VPN?

WebRTC (Web Real-Time Communication) es una tecnología integrada en los navegadores modernos que permite comunicación en tiempo real directamente entre pares: videollamadas, transferencia de archivos, juegos online. La idea es buena. El problema de seguridad viene de cómo la implementan.

Para que dos navegadores se conecten sin pasar por un servidor intermedio, WebRTC necesita descubrir qué rutas de red están disponibles. Ese proceso de descubrimiento consulta las interfaces de red locales del dispositivo, incluyendo direcciones IPv4, IPv6, y cualquier interfaz activa. Y acá viene el punto: esa consulta puede ocurrir independientemente del túnel VPN que tenés activo.

WebRTC es un problema de diseño, no un bug. Los navegadores lo implementan así porque su objetivo es la conectividad directa, no la privacidad. Que colisione con las VPN es una consecuencia no intencionada de cómo funciona el estándar.

Cómo funciona la fuga: el proceso técnico de STUN

Ponele que tenés la VPN conectada, tu IP pública cambió al servidor VPN, y creés que estás protegido. Ahora abrís una pestaña que usa WebRTC (puede ser cualquier cosa: un sitio de video, una herramienta de colaboración, hasta un test aparentemente inofensivo). Lo cubrimos en detalle cuando hablamos de cómo configurar tu servidor correctamente.

Lo que pasa detrás es esto: el navegador envía solicitudes STUN (Session Traversal Utilities for NAT) a servidores externos para descubrir cómo llegar a otros pares. Esos servidores responden con las IPs que detectan desde tu conexión. El problema es que el navegador también incluye en esa negociación las IPs de tus interfaces locales, que son las que el sistema operativo ve directamente, antes de que el tráfico entre al túnel VPN.

Resultado: el servidor STUN ve tu IP real del ISP, y si el sitio que visitás hace esa consulta, también la ve. La VPN protegió el tráfico HTTP. WebRTC abrió una ventana paralela que la evitó por completo.

Las IPv6 son un caso especialmente complicado, porque muchas VPN configuran correctamente el túnel IPv4 pero dejan expuestas las interfaces IPv6 del sistema. Tenés la sensación de estar protegido porque la IPv4 cambió, pero la IPv6 de tu conexión doméstica sigue ahí, disponible para quien la solicite.

Por qué una VPN no es suficiente contra WebRTC

El túnel VPN intercepta tráfico de red a nivel de sistema operativo: HTTP, HTTPS, DNS (si está bien configurada). Lo que no intercepta necesariamente es la negociación de red que hace el navegador a nivel de aplicación.

¿Y qué pasa cuando un sitio combina varias señales? Exacto: que detectar una VPN no requiere ver tu IP pública real. Lo explicamos en detalle en nuestro artículo sobre asegurar tu pipeline de despliegue.

Según la investigación publicada en mayo de 2026 por myip.casa en dev.to, la detección moderna de VPN ya no depende solo de la IP visible. Los sitios pueden cruzar el ASN del servidor VPN (que suele pertenecer a un datacenter conocido), la reputación del proveedor de hosting, y cualquier dato adicional que filtre el navegador. Con WebRTC activo, esos datos adicionales incluyen tu IP real.

La “privacidad” que te da una VPN que no controla WebRTC es incompleta.

Cómo detectar si tu navegador está filtrando IP

El proceso de verificación lleva menos de cinco minutos y no necesitás instalar nada:

- Paso 1: Sin VPN activa, anotá tu IP pública. Cualquier buscador te la dice si ponés “cuál es mi IP”.

- Paso 2: Conectá tu VPN y verificá que la IP pública haya cambiado.

- Paso 3: Con la VPN activa, entrá a BrowserLeaks WebRTC o a DNSLeakTest.

- Paso 4: Revisá qué IPs aparecen en los resultados. Si ves tu IP real del ISP (la que anotaste en el paso 1), tenés una fuga.

- Paso 5: Verificá también las IPs locales que se listan. Una IP del tipo 192.168.x.x es la red local y es normal. Una IP pública real que no sea la del servidor VPN es el problema.

Algunos sitios hacen esta verificación silenciosamente, sin ninguna notificación. No necesitás estar en un sitio de test para que te pasen los datos. Cualquier página que use WebRTC puede ejecutar esa consulta en segundo plano.

Soluciones por navegador: cómo controlar WebRTC

Firefox

Es el navegador con más control nativo. Entrás a about:config en la barra de direcciones, buscás media.peerconnection.enabled y lo cambiás a false. Eso deshabilita WebRTC por completo. Si necesitás usarlo para videollamadas, podés reactivarlo cuando necesites y desactivarlo después.

Chrome y Edge

No tienen configuración nativa para esto. Necesitás una extensión. “WebRTC Leak Prevent” o “WebRTC Control” en la Chrome Web Store son opciones conocidas. La extensión te permite elegir entre deshabilitar WebRTC completamente o forzar que use solo la IP pública del túnel VPN, que es la opción más práctica si usás videollamadas.

Safari

Apple tiene controles de privacidad más estrictos por defecto, pero el acceso a configuraciones granulares de WebRTC es más limitado. En iOS y macOS, Safari no expone opciones directas para deshabilitar WebRTC desde la interfaz. Si la privacidad es crítica para tu caso de uso, Firefox en desktop sigue siendo la opción con más control. Complementá con si prefieres self-hosting completo.

Qué VPN realmente protegen contra WebRTC

Acá viene lo bueno: algunas VPN enrutan todo el tráfico WebRTC a través de su servidor, neutralizando el problema sin que el usuario tenga que hacer nada. Pero no todas, y las que lo hacen no siempre lo tienen activo por defecto.

Antes de asumir que tu VPN lo maneja, verificalo. El test con BrowserLeaks es definitivo. Si después de conectarte la VPN seguís viendo tu IP real en los resultados de WebRTC, tu proveedor actual no lo está resolviendo.

Para quienes alojan servicios o manejan infraestructura, esta fuga es más delicada todavía: si accedés a paneles de administración o SSH desde un navegador con WebRTC activo, estás exponiendo la IP del servidor de origen aunque estés detrás de una VPN. Si tu proveedor de hosting (ya sea en donweb.com o en otro lado) expone accesos web a servicios internos, WebRTC puede ser el vector que revela tu IP real a quien esté monitoreando.

Pasos prácticos para verificar tu seguridad ahora

| Qué verificar | Herramienta | Resultado normal con VPN | Resultado problemático |

|---|---|---|---|

| IP pública WebRTC | BrowserLeaks | IP del servidor VPN | IP real del ISP |

| Fuga DNS | DNSLeakTest | DNS del proveedor VPN | DNS del ISP local |

| Fuga IPv6 | BrowserLeaks | IPv6 del servidor VPN o sin IPv6 | IPv6 real de tu conexión doméstica |

| IPs locales expuestas | BrowserLeaks WebRTC | Solo 192.168.x.x (red local) | IP pública real del ISP |

El checklist completo antes de asumir que estás protegido: probar sin VPN, anotar resultados, conectar VPN, repetir los tests, comparar. Si cualquier IP pública que aparece en los resultados WebRTC coincide con la IP del paso 1, hay fuga. Simple.

Errores comunes al configurar privacidad con VPN

Error 1: Asumir que cambiar la IP pública es suficiente. La IP visible es uno de varios vectores. WebRTC, DNS, e IPv6 son independientes y cada uno puede filtrar por su cuenta. Verificar solo la IP HTTP es quedarse con la mitad de la imagen.

Error 2: Deshabilitar WebRTC globalmente sin pensar en las consecuencias. Si deshabilitás WebRTC en Chrome via extensión y después entrás a una videollamada de trabajo, vas a encontrarte con que no funciona. La solución más práctica es configurar la extensión para “usar solo la IP pública” en vez de deshabilitar todo. Así WebRTC sigue funcionando pero solo expone la IP del servidor VPN. Lo explicamos a fondo en desplegar sin exponerte online.

Error 3: Creer que el modo incógnito protege contra esto. El modo incógnito no deshabilita WebRTC ni cambia cómo el navegador descubre rutas de red. Si hay fuga de WebRTC en modo normal, también hay fuga en modo incógnito. Son problemas distintos.

Preguntas Frecuentes

¿Cómo sé si mi VPN está filtrando mi dirección IP?

Conectá tu VPN y entrá a BrowserLeaks.com o DNSLeakTest con la VPN activa. Si en los resultados WebRTC aparece tu IP real del ISP (la que tenías antes de conectar la VPN), hay fuga. El test es gratuito y tarda menos de un minuto.

¿Qué es WebRTC y por qué filtra mi IP verdadera?

WebRTC es una tecnología de los navegadores para comunicación en tiempo real entre pares (video, audio, datos). Para establecer conexiones directas, necesita descubrir las interfaces de red del dispositivo, y esa consulta puede incluir tu IP pública real aunque tengas una VPN activa. No es un bug: es cómo funciona el estándar de descubrimiento de red.

¿Cómo deshabilito WebRTC para proteger mi privacidad?

En Firefox: entrá a about:config y cambiá media.peerconnection.enabled a false. En Chrome o Edge: instalá una extensión como WebRTC Control y configurala para bloquear o restringir las IPs que expone. Safari no tiene opción nativa granular; para uso intensivo de privacidad, Firefox en desktop ofrece más control.

¿Mi VPN actual protege contra fugas de WebRTC?

No todas lo hacen y las que sí lo hacen no siempre lo tienen activo por defecto. La única forma de saber es hacer el test: conectar la VPN y verificar con BrowserLeaks si tu IP real aparece en los resultados WebRTC. Si aparece, tu VPN actual no está bloqueando esa fuga.

¿Las fugas de WebRTC afectan a todas las VPN por igual?

No. Algunas VPN enrutan explícitamente el tráfico WebRTC a través de su servidor, otras no. La diferencia está en la implementación del cliente, no en el protocolo VPN en sí. Una VPN que usa OpenVPN o WireGuard puede o no manejar WebRTC dependiendo de cómo esté configurado su cliente de escritorio o extensión del navegador.

Conclusión

El problema de VPN filtrando dirección IP WebRTC existe desde que los navegadores adoptaron el estándar, pero la conciencia sobre él sigue siendo baja. La mayoría de los usuarios verifica que su IP pública cambió y asume que está protegido. Las herramientas de detección actuales, documentadas en mayo de 2026, combinan múltiples señales y WebRTC es una de las más efectivas para revelar la IP real.

La solución es concreta: verificar con BrowserLeaks ahora mismo, configurar el navegador para restringir WebRTC (especialmente en Firefox, donde es nativo), y comprobar que tu VPN no esté dejando ese vector abierto. Si encontrás que filtra y tu proveedor no tiene protección activa, el camino es configurar el navegador directamente. No requiere cambiar de VPN si ajustás el navegador bien.