Hackean BuddyBoss: Roban Datos de 309 Sitios WordPress

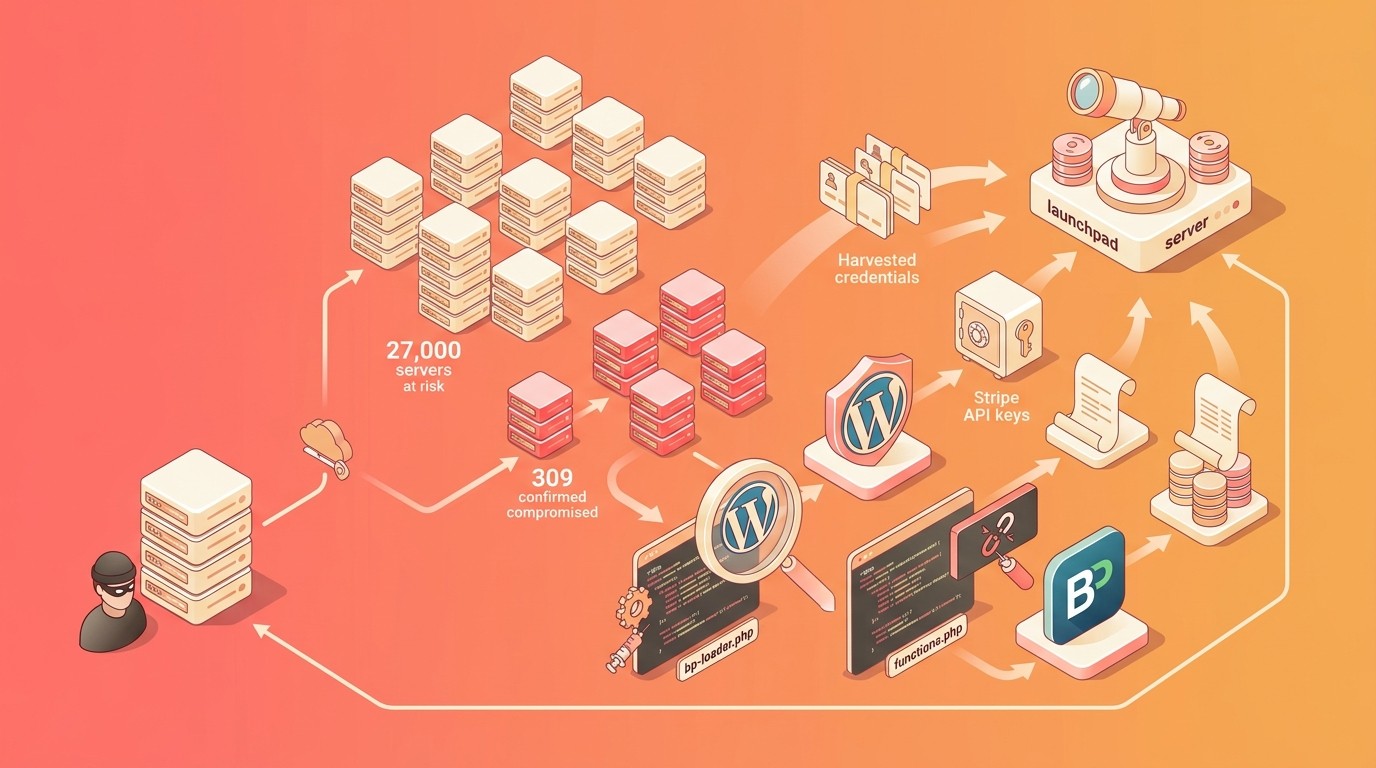

Un ataque de cadena de suministro contra BuddyBoss comprometió al menos 309 sitios WordPress entre el 17 y el 19 de marzo de 2026, distribuyendo versiones maliciosas del plugin BuddyBoss Platform 2.20.3 y el tema BuddyBoss Theme 2.19.2 que roban credenciales de administrador, claves API de Stripe y bases de datos completas.

En 30 segundos

- El atacante comprometió el servidor de actualizaciones de BuddyBoss, no sitios individuales: cualquier instalación que actualizó recibió malware

- 309 sitios confirmados con datos exfiltrados; BuddyBoss tiene más de 27,000 instalaciones activas de Platform y Theme, así que el alcance real podría ser masivo

- El malware roba credenciales admin, claves API (incluyendo Stripe), vuelca la base de datos completa e instala un backdoor para ejecución remota de código

- El atacante usó Claude (el LLM de Anthropic) para diseñar la cadena de ataque y generar las actualizaciones maliciosas, con transcripts en francés

- Si actualizaste BuddyBoss después del 17 de marzo: restaurá backup, rotá todas las contraseñas y revocá claves API de inmediato

BuddyBoss es un plugin premium de WordPress orientado a comunidades online, cursos y membresías. Lo usan desde academias de e-learning hasta redes sociales corporativas, con más de 50,000 clientes y 27,000 instalaciones activas entre Platform y Theme.

Qué pasó con BuddyBoss: cronología del ataque

El ataque arrancó el 17 de marzo de 2026 a las 16:20 UTC. Un actor de amenazas francófono logró acceso al servidor de actualizaciones de BuddyBoss y subió versiones troyanizadas del plugin y el tema. A partir de ese momento, cualquier sitio que ejecutó una actualización — manual o automática — descargó e instaló código malicioso directamente desde la fuente que se supone confiable.

Dos días después, el 19 de marzo a las 06:54 UTC, investigadores de Cybernews descubrieron el servidor del atacante y encontraron evidencia de al menos 309 sitios con datos ya exfiltrados. Contactaron a BuddyBoss a las 12:29 UTC del mismo día. La empresa confirmó recepción del reporte a las 13:40 UTC.

Son casi 48 horas de ventana. Dos días completos en los que el malware se distribuyó libremente.

Las versiones comprometidas son BuddyBoss Platform 2.20.3 y BuddyBoss Theme 2.19.2. Si tu sitio actualizó a cualquiera de esas versiones después del 17 de marzo, tenés que asumir compromiso hasta demostrar lo contrario.

Cómo funciona este ataque de cadena de suministro

Acá viene lo importante: esto no es un ataque convencional donde alguien explota una vulnerabilidad en un plugin. Es un supply chain attack — el atacante comprometió al proveedor, no al usuario final. En vez de buscar sitios vulnerables uno por uno, envenenó el canal de distribución.

Pensalo así. Vos confiás en que cuando WordPress te avisa “hay una actualización disponible”, esa actualización viene del desarrollador legítimo. BuddyBoss, como plugin premium, maneja sus propias actualizaciones desde sus servidores. El atacante consiguió acceso a ese servidor y reemplazó los paquetes legítimos por versiones con malware inyectado. Desde el punto de vista del administrador del sitio, todo se veía normal: la notificación de actualización era real, el nombre del paquete era correcto, la fuente era la oficial.

El tema es que este tipo de ataques escala de forma brutal. BuddyBoss tiene más de 50,000 clientes, con 27,000 instalaciones activas usando Platform o Theme. Cada una de esas instalaciones es un blanco potencial. Y los que tienen actualizaciones automáticas habilitadas ni siquiera tuvieron que hacer click — el malware se instaló solo.

Qué roba el malware: credenciales, claves API y bases de datos completas

El payload no es sutil. Es agresivo, metódico, y está diseñado para extraer todo lo que tenga valor de un sitio WordPress en el menor tiempo posible. Si te interesa, podés leer más sobre vulnerabilidades en la cadena de suministro de software.

Recolección automatizada de credenciales

Lo primero que hace el malware es capturar las credenciales de administrador de WordPress. Usuarios, contraseñas, emails asociados. Si tenés un sitio de membresía con BuddyBoss (que es literalmente su caso de uso principal), eso incluye potencialmente las credenciales de todos tus miembros.

Robo de claves API

Busca y exfiltra claves API almacenadas en la base de datos y en archivos de configuración. Stripe es el target principal — lógico, porque los sitios de membresía y cursos procesan pagos. Pero cualquier API key almacenada en wp_options o en archivos PHP es candidata.

Volcado completo de base de datos

Acá se pone feo. El malware hace un dump completo de la base de datos y lo envía al servidor del atacante. Estamos hablando de usuarios, posts, configuraciones, datos de WooCommerce si lo tienen, datos de LearnDash o cualquier LMS integrado. Todo.

Backdoor para ejecución remota

Como si lo anterior fuera poco, instala un shell remoto que permite al atacante ejecutar código arbitrario en el servidor. Esto significa que incluso después de que se descubra el malware inicial, el atacante retiene acceso si no limpiás a fondo. El mismo servidor funciona como endpoint de exfiltración y como punto de conexión para el RCE, lo que simplifica la infraestructura del atacante pero también facilita su rastreo.

El rol de la IA en el ataque: Claude como herramienta ofensiva

Este caso tiene un componente que lo distingue de ataques similares. El atacante usó Claude, el modelo de lenguaje de Anthropic, para diseñar la cadena de ataque. Los investigadores encontraron transcripts de conversaciones con el LLM donde el actor de amenazas le pidió ayuda para generar las actualizaciones maliciosas y encontrar la forma de publicarlas en el servidor de BuddyBoss.

Los transcripts estaban en francés, lo que refuerza el perfil francófono del atacante.

Ojo: esto no significa que Claude tenga una vulnerabilidad ni que Anthropic sea responsable. Cualquier herramienta de productividad se puede usar con fines maliciosos — lo mismo que pasa con un compilador o un editor de código. Lo que sí muestra es que la barrera de entrada para ataques sofisticados sigue bajando. Un solo individuo, con acceso a un LLM y conocimiento medio de WordPress, pudo montar un ataque de cadena de suministro que afectó a cientos de sitios.

La pregunta incómoda es qué hacemos con esto. Limitar el acceso a LLMs no es práctico ni deseable. Lo que sí podemos hacer es mejorar las defensas del lado del ecosistema WordPress — y ahí la responsabilidad recae en los desarrolladores de plugins premium que manejan sus propios servidores de actualización.

Indicadores de compromiso (IOC): cómo verificar si tu sitio está infectado

Si usás BuddyBoss y actualizaste después del 17 de marzo, verificá estos indicadores: Si te interesa, podés leer más sobre vulnerabilidades críticas en proyectos populares.

Checksums de archivos comprometidos:

| Archivo | SHA256 |

|---|---|

| BuddyBoss Platform bp-loader.php | ddda12b545a7b817883641421cf6a213f4c5100effa40cdb55018efce11bbe42 |

| BuddyBoss Theme functions.php | 5027a0e77eca13a5cc120d3e37262c4073452569ad341cd1558051b5a91ce144 |

Para verificar en tu servidor, conectate por SSH y corré:

sha256sum wp-content/plugins/buddyboss-platform/bp-loader.php

sha256sum wp-content/themes/buddyboss-theme/functions.phpSi alguno coincide con los hashes de arriba, tu sitio fue comprometido. Punto.

Además, revisá estos indicadores adicionales:

- Cuentas admin sospechosas: buscá usuarios con nombres como “Options” o “PluginAuth” que no creaste vos. Revisá

wp_usersdirectamente en la base de datos - Conexiones salientes inusuales: chequeá los logs de acceso y de red buscando conexiones al servidor del atacante. Si tu hosting te da acceso a logs de firewall, revisalos

- Archivos modificados recientemente: compará las fechas de modificación de

bp-loader.phpyfunctions.phpcon las del resto de archivos del plugin - Tareas cron sospechosas: el backdoor podría haber registrado wp-cron jobs para mantener persistencia

Pasos de remediación inmediata si estás afectado

Si confirmaste compromiso (o si actualizaste y preferís no arriesgar), seguí este plan en orden:

- 1. Restaurá un backup anterior al 17 de marzo. Si no tenés backup… bueno, esa conversación la tenemos después. Pero primero, sacá una copia del estado actual como evidencia forense antes de restaurar

- 2. Rotá TODAS las contraseñas. Admin de WordPress, base de datos, panel de hosting, FTP/SFTP, email asociado. Todas. Sin excepción

- 3. Revocá y regenerá todas las claves API. Stripe es prioridad absoluta — si procesás pagos, contactá a Stripe y avisales del compromiso. También regenerá claves de cualquier servicio conectado

- 4. Desactivá actualizaciones automáticas temporalmente. Hasta que BuddyBoss confirme que su servidor de actualizaciones está limpio, no querés que tu sitio descargue nada automáticamente

- 5. Auditá cuentas de administrador. Eliminá cualquier cuenta que no reconozcas. Revisá también roles de editor y autor

- 6. Verificá la integridad de WordPress core. Usá

wp core verify-checksumscon WP-CLI para asegurarte de que los archivos core no fueron tocados - 7. Revisá los logs de acceso. Buscá conexiones al servidor del atacante y registrá cualquier actividad sospechosa para el reporte de incidentes

Si tu sitio maneja datos de usuarios europeos, recordá que un breach de este tipo probablemente requiera notificación bajo GDPR dentro de las 72 horas. Para sitios en Latinoamérica, cada país tiene su propia regulación — en Argentina aplica la Ley 25.326 de Protección de Datos Personales.

BuddyBoss hackeado: comparativa con otros ataques supply chain recientes

Este no es un caso aislado. Los ataques de cadena de suministro a plugins y paquetes vienen en aumento.

| Incidente | Fecha | Vector | Alcance confirmado | Tipo de datos robados |

|---|---|---|---|---|

| BuddyBoss Platform/Theme | Marzo 2026 | Servidor de actualizaciones comprometido | 309 sitios exfiltrados, 27,000+ en riesgo | Credenciales, API keys, DBs completas |

| LiteLLM PyPI | Marzo 2026 | Paquetes maliciosos en PyPI | Miles de descargas | Variables de entorno, API keys |

| Polyfill.io | 2024 | Dominio adquirido por actor malicioso | 100,000+ sitios | Redirección a sitios maliciosos |

| SolarWinds | 2020 | Build system comprometido | 18,000 organizaciones | Acceso persistente a redes |

El patrón se repite: en vez de atacar mil sitios, comprometés un proveedor y llegás a todos sus clientes de una. Para los administradores de WordPress, esto debería ser un llamado de atención sobre la confianza ciega en las actualizaciones automáticas de plugins premium.

Qué está confirmado y qué no

Confirmado:

- El servidor de actualizaciones de BuddyBoss fue comprometido entre el 17 y el 19 de marzo de 2026

- Las versiones BuddyBoss Platform 2.20.3 y Theme 2.19.2 contienen código malicioso

- Al menos 309 sitios tienen datos exfiltrados confirmados

- El malware roba credenciales, claves API y hace volcado de base de datos

- El atacante usó IA (Claude) para generar el código malicioso — los transcripts fueron encontrados en el servidor del atacante

- BuddyBoss fue notificado el 19 de marzo y confirmó recepción

Pendiente de confirmar:

- El número total de sitios afectados (309 es el piso, no el techo)

- Si BuddyBoss ya limpió su servidor de actualizaciones y publicó versiones seguras

- Si el atacante tuvo acceso a otros sistemas de BuddyBoss además del servidor de updates

- El impacto financiero real en sitios que procesan pagos con las claves de Stripe robadas

- Si hay otros plugins premium afectados por el mismo actor de amenazas

Lecciones para administradores WordPress: cómo prevenir ataques supply chain

Prevenir un ataque de cadena de suministro al 100% es imposible — si el proveedor se compromete, vos recibís el malware por el canal legítimo. Dicho esto, hay varias capas que podés agregar para reducir el riesgo y detectar compromisos más rápido.

Estrategia n-1 para actualizaciones: no actualices el mismo día que sale una versión nueva. Esperá 48-72 horas. Si hay un problema, en ese lapso suele salir a la luz. En este caso, los investigadores tardaron ~38 horas en descubrir el ataque. Si hubieras esperado, te salvabas.

Verificá checksums antes de actualizar. Sí, es tedioso. Pero para plugins premium que manejan datos sensibles, comparar el hash del archivo descargado contra uno publicado por el desarrollador puede marcar la diferencia. El problema es que muchos plugins premium no publican checksums — y eso debería ser un factor en tu evaluación. También podés encontrar más noticias tech relacionadas en riesgos de seguridad en plugins WordPress.

Usá un WAF que monitoree cambios en archivos críticos. Tanto functions.php como bp-loader.php son archivos que no deberían cambiar fuera de una actualización planificada. Un sistema de monitoreo de integridad de archivos te alerta si algo se modifica sin que vos lo hayas hecho. En seguridadenwordpress.com tenemos guías detalladas sobre configuración de monitoreo de integridad para WordPress.

Backups frecuentes y testeados. No alcanza con tener backups — tenés que haber verificado que podés restaurarlos. Si tu hosting ofrece backups automáticos (en donweb.com, por ejemplo, los planes de hosting incluyen backups diarios), asegurate de que cubran al menos 7 días hacia atrás. Para este tipo de incidente, necesitás un backup anterior al inicio del ataque.

Evaluá plugins premium con el mismo rigor que los gratuitos. Que un plugin sea pago no garantiza que sea más seguro. De hecho, los plugins premium que manejan sus propios servidores de actualización introducen un vector de ataque que los plugins del repositorio oficial de WordPress no tienen. Si te interesa, podés leer más sobre prácticas de seguridad en repositorios de código.

Errores comunes ante un incidente de supply chain

Creer que cambiar la contraseña de admin alcanza. Si el malware hizo un volcado completo de la base de datos, tiene acceso a los hashes de todas las contraseñas, tokens de sesión, y cualquier dato almacenado. Cambiar solo la contraseña de admin y seguir como si nada es insuficiente. Necesitás rotar credenciales de base de datos, hosting, APIs y forzar logout de todas las sesiones activas. También podés encontrar más noticias tech relacionadas en amenazas críticas que afectan al eCommerce.

Reinstalar el plugin “limpio” sin restaurar backup. Si ya tenés el backdoor de RCE instalado, poner una versión limpia del plugin no elimina el acceso remoto que el atacante ya tiene. El backdoor puede estar en cualquier archivo del theme o en una ubicación fuera del directorio del plugin. Restaurar backup completo es la única forma segura.

Asumir que si no ves actividad sospechosa, no pasó nada. El malware exfiltra datos silenciosamente. No vas a ver tu sitio desfigurado ni mensajes amenazantes. La ausencia de síntomas visibles no significa ausencia de compromiso. Verificá los checksums — ese es el único indicador confiable.

No notificar a los usuarios. Si tu sitio tiene membresías o procesa pagos, tus usuarios merecen saber que sus datos pudieron haberse filtrado. Además de la obligación legal, es la diferencia entre retener la confianza de tu comunidad o perderla cuando se enteren por otro lado.

Este tipo de vulnerabilidades ya tuvo impacto concreto: un reciente Ataque de cadena de suministro compromete cientos de sitios en el ecosistema WordPress.

Este tipo de vulnerabilidades se vincula directamente con lo que analizamos en Ataque de cadena de suministro compromete cientos de sitios, donde detallamos el impacto en plugins críticos.

Este caso es similar a lo que pasó con Ataque de cadena de suministro compromete cientos de sitios, que cubrimos en detalle.

Si querés profundizar, tenemos un artículo sobre Ataque de cadena de suministro compromete cientos de sitios.

Para profundizar en esto, podés leer nuestro artículo sobre Ataque de cadena de suministro compromete cientos de sitios.

Esto se vincula directamente con Ataque de cadena de suministro compromete cientos de sitios, donde cubrimos las implicancias en detalle.

Esto se conecta directamente con Ataque de cadena de suministro compromete cientos de sitios.

Esto se conecta con Ataque de cadena de suministro compromete cientos de sitios, que cubrimos en detalle.

Preguntas Frecuentes

¿Cómo sé si mi sitio fue afectado por el hackeo de BuddyBoss?

Conectate por SSH a tu servidor y verificá el SHA256 de bp-loader.php y functions.php contra los hashes listados en la sección de IOC. Si coinciden, tu sitio fue comprometido. También buscá cuentas de admin que no hayas creado, especialmente con nombres como “Options” o “PluginAuth”.

¿Es seguro seguir usando BuddyBoss después de este incidente?

Depende de cómo responda BuddyBoss en los próximos días. Si publican un post-mortem detallado, explican cómo se comprometió su servidor y qué medidas implementaron para que no vuelva a pasar, es razonable seguir usándolo. Si la respuesta es tibia o evasiva, considerá alternativas. Por ahora, mantené las actualizaciones automáticas desactivadas hasta tener claridad.

¿Qué hago si procesaba pagos con Stripe y tengo la versión comprometida?

Contactá a Stripe inmediatamente y reportá el compromiso de tus claves API. Ellos pueden revocar las claves viejas y monitorear transacciones sospechosas. Generá nuevas claves desde el dashboard de Stripe, actualizalas en tu sitio (después de restaurar un backup limpio), y revisá el historial de transacciones buscando movimientos que no reconozcas.

¿Cómo funciona un ataque de cadena de suministro en WordPress?

En vez de atacar tu sitio directamente, el atacante compromete al proveedor del plugin o tema. Cuando vos actualizás — confiando en que la actualización es legítima — instalás el malware sin saberlo. Es como si alguien envenenara el agua en la planta potabilizadora en vez de ir casa por casa. El vector de confianza es el que se explota.

Conclusión

El ataque a BuddyBoss es un recordatorio concreto de que la cadena de confianza en WordPress tiene eslabones débiles. No alcanza con mantener tu sitio actualizado si el proveedor de las actualizaciones es el que está comprometido. 309 sitios con datos exfiltrados confirmados es el número que conocemos hoy — el real probablemente sea mayor.

Si usás BuddyBoss, verificá los checksums ahora. No mañana. Si coinciden con los hashes comprometidos, seguí el plan de remediación completo: backup, rotación de credenciales, revocación de API keys y auditoría de cuentas. Si no usás BuddyBoss, tomá nota igual: tu plugin premium favorito podría ser el siguiente, y las defensas que armes hoy te van a servir para cualquier incidente futuro.

Fuentes

- Cybernews – Investigación original del hackeo a BuddyBoss con timeline completa y análisis del servidor del atacante

- TechRadar – Análisis del compromiso del plugin premium y guía de verificación para sitios afectados

- Patchstack – Base de datos de vulnerabilidades de BuddyBoss Platform

- WPScan – Registro de seguridad del plugin BuddyBoss Platform

![[DISCUSSION] What are your top 5 most-used WordPress plugins ? - ilustracion](https://donweb.news/wp-content/uploads/2026/04/plugins-wordpress-mas-usados-hero-768x512.jpg)