Alerta de Seguridad: CVE-2026-27913 en BitLocker

CVE-2026-27913 es una vulnerabilidad de omisión de característica de seguridad en Windows BitLocker con puntuación CVSS 7.7, parcheada por Microsoft en el Patch Tuesday de abril de 2026. Un atacante con acceso local puede aprovechar una validación inadecuada de entrada (CWE-20) para eludir Secure Boot y comprometer la secuencia de arranque, exponiendo datos cifrados en disco.

En 30 segundos

- Qué es: Vulnerabilidad CVSS 7.7 en BitLocker que permite eludir Secure Boot desde acceso local, descubierta por Alon Leviev en colaboración con Microsoft STORM.

- Qué sistemas afecta: Windows Server 2012, 2012 R2, 2016, 2019 y 2022 (todas las instalaciones, incluyendo Server Core).

- Parche disponible: Patch Tuesday de abril de 2026, dentro de un paquete que corrige 165+ CVEs. Ya está disponible vía Windows Update.

- Riesgo inmediato: No hay explotación activa confirmada, pero Microsoft advierte que la explotación es “probable en el futuro cercano”.

- Acción requerida: Aplicar el parche, verificar backup de claves de recuperación BitLocker y restringir acceso físico a los servidores afectados.

Microsoft es una empresa multinacional fundada en 1975 que desarrolla sistemas operativos, software empresarial y servicios en la nube como Windows, Office y Azure.

¿Qué es CVE-2026-27913? Vulnerabilidad de omisión de seguridad en BitLocker

CVE-2026-27913 es una vulnerabilidad de omisión de característica de seguridad (Security Feature Bypass) en Windows BitLocker, clasificada con CVSS 7.7 y originada en una validación inadecuada de entrada (CWE-20). No permite ejecución remota de código, pero sí que un atacante con acceso local eluda Secure Boot y, desde ahí, potencialmente acceda a datos cifrados en disco.

La descubrió Alon Leviev, investigador de seguridad que ya tiene historial con este tipo de vulnerabilidades en Windows, trabajando en colaboración con el equipo Microsoft STORM. El nombre Leviev en este contexto no es casualidad: en 2024 ya había publicado técnicas de “downgrade attack” sobre Windows, y claramente sigue tirando del mismo hilo.

¿Por qué importa si requiere acceso local? Exacto, la pregunta obvia. La respuesta es que en entornos empresariales, el acceso físico a un servidor no siempre está bien controlado, y en escenarios de insider threat o compromiso físico de una instalación, esta vulnerabilidad abre una puerta que BitLocker debería tener cerrada con llave.

¿Qué sistemas Windows están afectados por CVE-2026-27913?

Según el registro en NVD, las versiones afectadas son:

- Windows Server 2012 y 2012 R2 (instalación completa y Server Core)

- Windows Server 2016 (instalación completa y Server Core)

- Windows Server 2019 (instalación completa y Server Core)

- Windows Server 2022 (instalación completa y Server Core)

Eso cubre prácticamente toda la infraestructura Windows Server que todavía está en producción en 2026 en la región. Si tenés servidores con Windows Server 2016 o 2019 sin actualizar, estás en el radar.

Vale aclarar que aplica a todas las instalaciones de esas versiones, sin distinción de configuración. No hay un flag especial que te salve si no parchés. Sobre eso hablamos en manejo seguro de credenciales API.

Impacto real: ¿Cómo se explota CVE-2026-27913 y qué puede suceder?

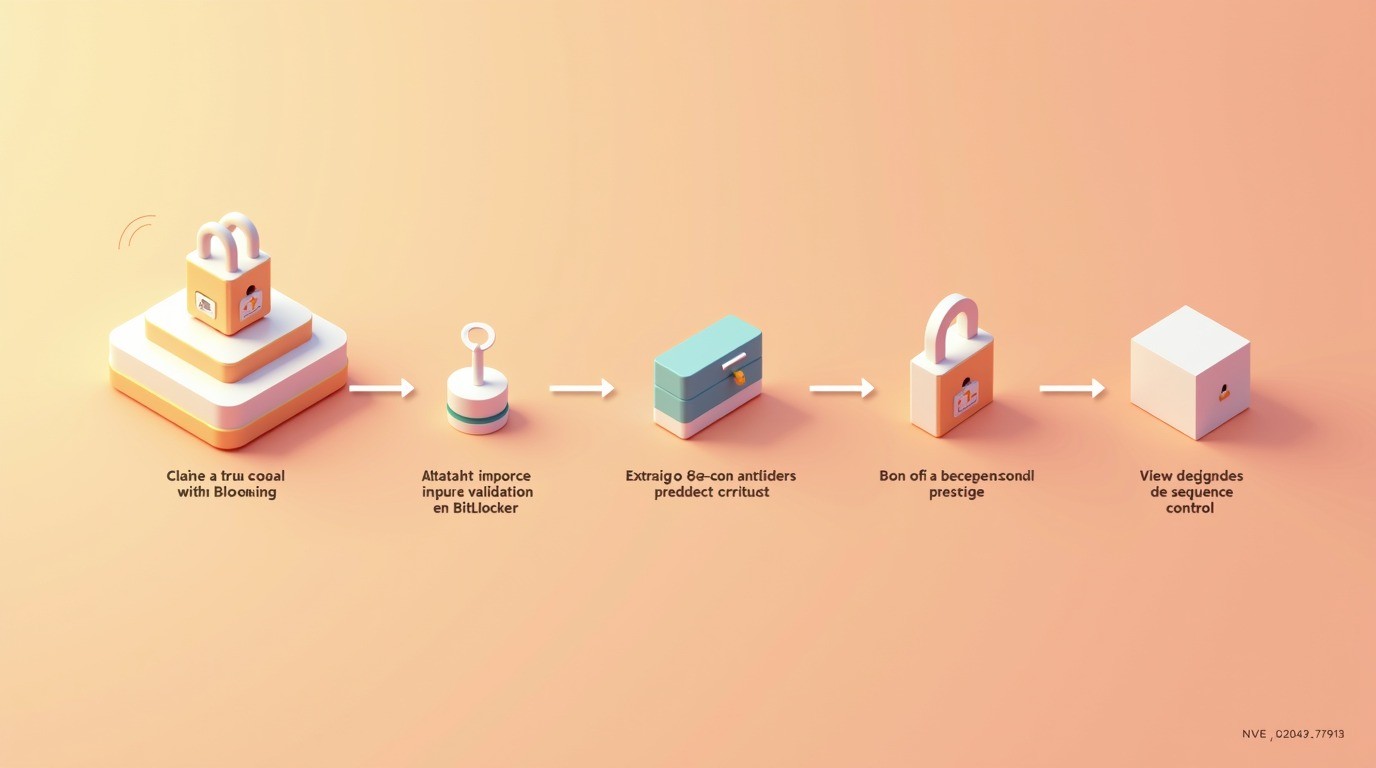

La cadena de ataque, según la información publicada por investigadores que analizaron la vulnerabilidad, funciona así:

- El atacante necesita acceso local al equipo (físico o con sesión iniciada).

- Aprovecha la validación inadecuada de entrada en el proceso de arranque para engañar al sistema.

- Logra eludir Secure Boot, el mecanismo de UEFI que verifica que solo software firmado y confiable se ejecute.

- Con Secure Boot fuera de juego, puede comprometer la secuencia de arranque: arrancar con un bootkit, modificar el sistema o acceder a datos que BitLocker debería proteger.

Microsoft no confirmó explotación activa al momento del parche, pero clasificó la probabilidad de explotación futura como “alta” (likely). Eso, en el lenguaje de Microsoft, significa que esperan que alguien lo use en la práctica antes de que termine el año.

Ponele que administrás una red de oficinas regionales donde los servers están en cuartos de servidores con acceso compartido entre IT y el equipo de facilities. Un empleado descontento, un técnico subcontratado, o simplemente alguien que consiguió las llaves del rack, puede aprovechar esta vulnerabilidad para acceder a datos cifrados que BitLocker teóricamente protege. No es un escenario de ciencia ficción.

Secure Boot y BitLocker: ¿Por qué es crítico este bypass?

Secure Boot es una función del firmware UEFI que verifica la firma digital de todo el software que carga durante el arranque del sistema. La idea es simple: si algo no está firmado por una clave confiable, no arranca. Esto bloquea bootkits y rootkits que intenten cargarse antes que el sistema operativo.

BitLocker, por su parte, cifra el contenido del disco usando el TPM (Trusted Platform Module) para atar las claves de cifrado al estado del sistema. Cuando el sistema arranca “limpio” y verificado por Secure Boot, el TPM libera la clave y BitLocker desbloquea el disco. Sin que el usuario haga nada.

El problema es que esa cadena de confianza depende de que Secure Boot funcione correctamente. Si alguien la elude (spoiler: eso es exactamente lo que permite CVE-2026-27913), el TPM puede liberar la clave igual, porque desde su perspectiva el arranque fue “normal”. O el atacante puede modificar el proceso de arranque para capturar la clave antes de que llegue al sistema operativo. Te puede servir nuestra cobertura de exposición de endpoints API.

Resultado: datos cifrados que deberían ser inaccesibles, ahora accesibles. BitLocker pierde su razón de existir en ese escenario.

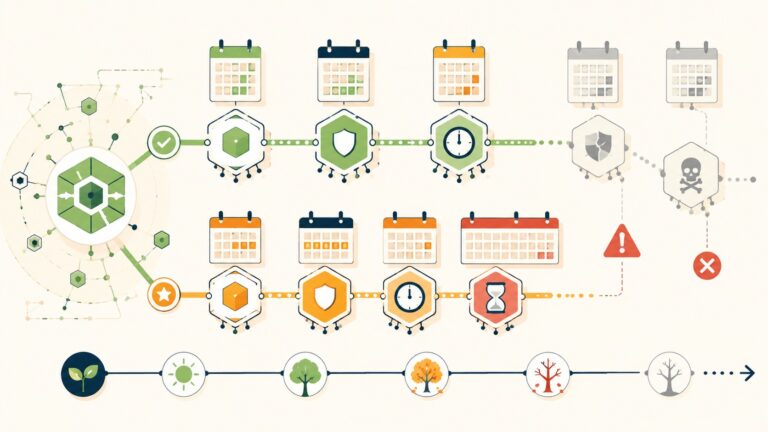

CVE-2026-27913 no es el primero: el patrón que se repite

Si esto te suena familiar, es porque lo es. Los bypasses de Secure Boot en Windows tienen historia:

| CVE | Año | Nombre / Técnica | Similitud con CVE-2026-27913 |

|---|---|---|---|

| CVE-2022-21894 | 2022 | Baton Drop | Bypass de Secure Boot vía UEFI; requería acceso local |

| CVE-2023-24932 | 2023 | BlackLotus bootkit | Explotaba Secure Boot; Microsoft tardó meses en parchear correctamente |

| CVE-2025-3052 | 2025 | Bypass UEFI | Validación inadecuada en proceso de arranque |

| CVE-2026-27913 | 2026 | (sin nombre público) | Validación inadecuada (CWE-20) en BitLocker/Secure Boot |

El patrón es claro: Secure Boot sigue siendo una superficie de ataque recurrente en Windows. La diferencia con CVE-2026-27913 es que el foco está específicamente en la interacción con BitLocker y en la validación de entrada, no en una debilidad genérica del firmware.

¿Alguien aprendió algo de BlackLotus? Aparentemente, no del todo.

Parche oficial de Microsoft: Cómo actualizar Windows para CVE-2026-27913

El parche está disponible desde el Patch Tuesday de abril de 2026. Según el análisis del paquete de actualizaciones de abril, Microsoft corrigió 165 CVEs en total en este ciclo, lo que da una idea de la magnitud del trabajo de parcheo que está pendiente en muchas organizaciones.

Para aplicar el parche tenés tres caminos:

- Windows Update automático: Si tenés las actualizaciones automáticas habilitadas, el parche ya debería estar instalado o en cola. Verificá en Configuración → Windows Update → Historial de actualizaciones.

- WSUS / SCCM / Intune: Si gestionás actualizaciones centralmente, el parche está disponible en el catálogo de Microsoft Update. Buscá el KB correspondiente al sistema operativo específico.

- Descarga manual: Desde el Microsoft Update Catalog, filtrando por el número de CVE o por el KB asociado a cada versión de Windows Server.

Eso sí: varios administradores reportaron que después de aplicar el parche, sus sistemas solicitaron la clave de recuperación de BitLocker al reiniciar. No es una falla del parche, es una medida preventiva del sistema cuando detecta cambios en la secuencia de arranque. Si no tenés la clave de recuperación a mano antes de parchear, podés quedar afuera de tu propio servidor.

Protecciones adicionales más allá del parche: Mitigación de riesgos

El parche es necesario pero no suficiente. Si CVE-2026-27913 te encontró con BitLocker habilitado pero sin controles físicos decentes, el problema es más amplio. Lo explicamos a fondo en flujos de trabajo seguros en GitHub.

Antes de parchear, chequeá que tenés backup de las claves de recuperación BitLocker. Podés verlas en Active Directory (si usás BitLocker integrado con AD), en Microsoft Entra ID (Azure AD), o en el Visor de contraseñas de recuperación BitLocker. Si no tenés ninguna de las dos, pausá el parche hasta resolver eso.

Después del parche, las mitigaciones que agregan capas reales:

- TPM habilitado y configurado: El TPM 2.0 debe estar activo. Sin él, la cadena de confianza de BitLocker es más débil desde el arranque.

- Arranque medido (Measured Boot): Registra el estado de los componentes de arranque en el TPM. Si algo cambió, el sistema lo detecta.

- Restricción de acceso físico: Control de quién puede acceder físicamente a los servidores. Suena obvio, pero en muchas pymes el cuarto de servidores tiene el candado oxidado.

- Monitoreo de integridad de firmware: Herramientas que alertan ante cambios en el firmware o en la secuencia de arranque.

Si administrás servidores en infraestructura propia y querés escalar a un entorno con mayor aislamiento físico y updates gestionados, es el momento de evaluar opciones de hosting administrado donde estas actualizaciones críticas se aplican de forma centralizada.

Errores comunes al gestionar esta vulnerabilidad

Error 1: Parchear sin tener la clave de recuperación BitLocker. Ya lo mencioné pero vale repetirlo porque pasa: el parche puede disparar una solicitud de recuperación al reiniciar. Si no tenés la clave, el servidor queda bloqueado. Verificá las claves primero, parchés después.

Si querés profundizar en esto, hicimos un artículo completo sobre CVE-2026-27913.

Error 2: Asumir que “acceso local” implica riesgo bajo. En entornos con múltiples administradores, acceso de terceros (proveedores, técnicos externos) o instalaciones físicas poco controladas, el vector local es más realista de lo que parece. No subestimes la superficie de ataque por el tipo de vector. Más sobre esto en el CVE-2026-4001 en WooCommerce.

Error 3: Confundir “no hay explotación activa confirmada” con “no hay urgencia”. Microsoft dice que la explotación es probable en el corto plazo. Ese es el lenguaje que usan para decir “alguien ya está trabajando en esto”. No esperés a que aparezca un exploit público para parchear. Esto se conecta con lo que analizamos en pruebas de seguridad automatizadas.

Preguntas Frecuentes

¿Qué es CVE-2026-27913 en Windows?

CVE-2026-27913 es una vulnerabilidad de omisión de característica de seguridad (CVSS 7.7) en Windows BitLocker, causada por validación inadecuada de entrada (CWE-20). Permite a un atacante con acceso local eludir Secure Boot y potencialmente acceder a datos cifrados. Fue descubierta por Alon Leviev en colaboración con Microsoft STORM y parcheada en abril de 2026. Cobertura relacionada: vulnerabilidades de inyección SQL.

¿Cómo afecta CVE-2026-27913 a mi servidor Windows?

Afecta a Windows Server 2012, 2012 R2, 2016, 2019 y 2022 en todas sus variantes de instalación. Si un atacante consigue acceso físico o local al servidor, puede eludir Secure Boot y comprometer la secuencia de arranque, lo que potencialmente anula la protección de BitLocker sobre los datos en disco.

¿Debo actualizar mi Windows por CVE-2026-27913?

Sí. El parche está disponible en el Patch Tuesday de abril de 2026 y cubre 165+ vulnerabilidades adicionales. Antes de aplicarlo, verificá que tenés acceso a las claves de recuperación BitLocker, porque el sistema puede solicitarlas al reiniciar después de la actualización.

¿Cuál es el riesgo real de CVE-2026-27913 en producción?

Requiere acceso local, lo que limita el vector de ataque. El riesgo real depende de cuánto control tenés sobre el acceso físico a tus servidores. Microsoft califica la explotación futura como probable. En entornos con acceso físico poco controlado (colocación compartida, múltiples administradores, proveedores externos), el riesgo es concreto.

¿Cómo parchear CVE-2026-27913 en Windows Server?

Podés aplicar el parche vía Windows Update automático, WSUS/SCCM para entornos administrados, o descarga manual desde el Microsoft Update Catalog. El paso previo obligatorio es verificar que tenés las claves de recuperación BitLocker accesibles (en Active Directory o Microsoft Entra ID), ya que el sistema puede pedirlas al reiniciar post-parche.

Conclusión

CVE-2026-27913 no es una vulnerabilidad remota de impacto masivo, pero sí es una que expone una falla conceptual recurrente: Secure Boot sigue siendo un vector viable en Windows si el acceso físico no está controlado. El parche de abril de 2026 está disponible y hay que aplicarlo. El paso previo no es opcional: asegurate de tener las claves de recuperación BitLocker antes de reiniciar, o vas a tener un problema diferente al que querías resolver.

El patrón de bypasses de Secure Boot que se repite año a año en Windows Server debería generar una conversación más amplia sobre controles de acceso físico en entornos de producción. El parche resuelve esta instancia. Los controles físicos resuelven la clase de problema.