Auditoría de seguridad WordPress completa 2026

Una auditoría de seguridad en WordPress es el proceso sistemático de revisar cada capa del sitio para detectar vulnerabilidades antes de que alguien las explote. Plugins desactualizados, usuarios fantasma, permisos mal configurados, archivos modificados sin autorización: todo eso aparece en una auditoría bien hecha. El 80-90% de los sitios WordPress comprometidos fueron atacados a través de plugins o temas con vulnerabilidades conocidas.

En 30 segundos

- Una auditoría de seguridad WordPress revisa core, plugins, temas, usuarios, archivos y configuración del servidor en busca de vulnerabilidades explotables.

- La diferencia entre auditoría superficial y profunda está en las capas: una escanea firmas conocidas, la otra revisa integridad de archivos, permisos, headers HTTP y endpoints expuestos.

- Wordfence (5M+ instalaciones), Sucuri Security y WPVulnerability son las herramientas principales disponibles en versión gratuita para 2026.

- La frecuencia mínima recomendada es trimestral, pero sitios con tráfico o e-commerce deberían auditarse mensualmente.

- Interpretar resultados correctamente es tan importante como generarlos: no toda alerta es una vulnerabilidad explotable, y priorizar mal puede dejarte resolviendo lo intrascendente mientras lo crítico queda abierto.

WordPress es un sistema de gestión de contenidos de código abierto desarrollado inicialmente por Matt Mullenweg en 2003, que permite crear y administrar sitios web, blogs y aplicaciones web.

Qué es una auditoría de seguridad en WordPress

Una auditoría de seguridad en WordPress es la evaluación sistemática de todos los componentes de un sitio para identificar vulnerabilidades, configuraciones incorrectas y señales de compromiso. No es lo mismo que el hardening: la auditoría evalúa, el hardening implementa medidas. Son pasos distintos del mismo proceso.

El dato que más se ignora: según Wordfence, entre el 80 y el 90% de las infecciones en WordPress provienen de plugins y temas, no del core. Eso cambia bastante cómo priorizás el tiempo de una auditoría.

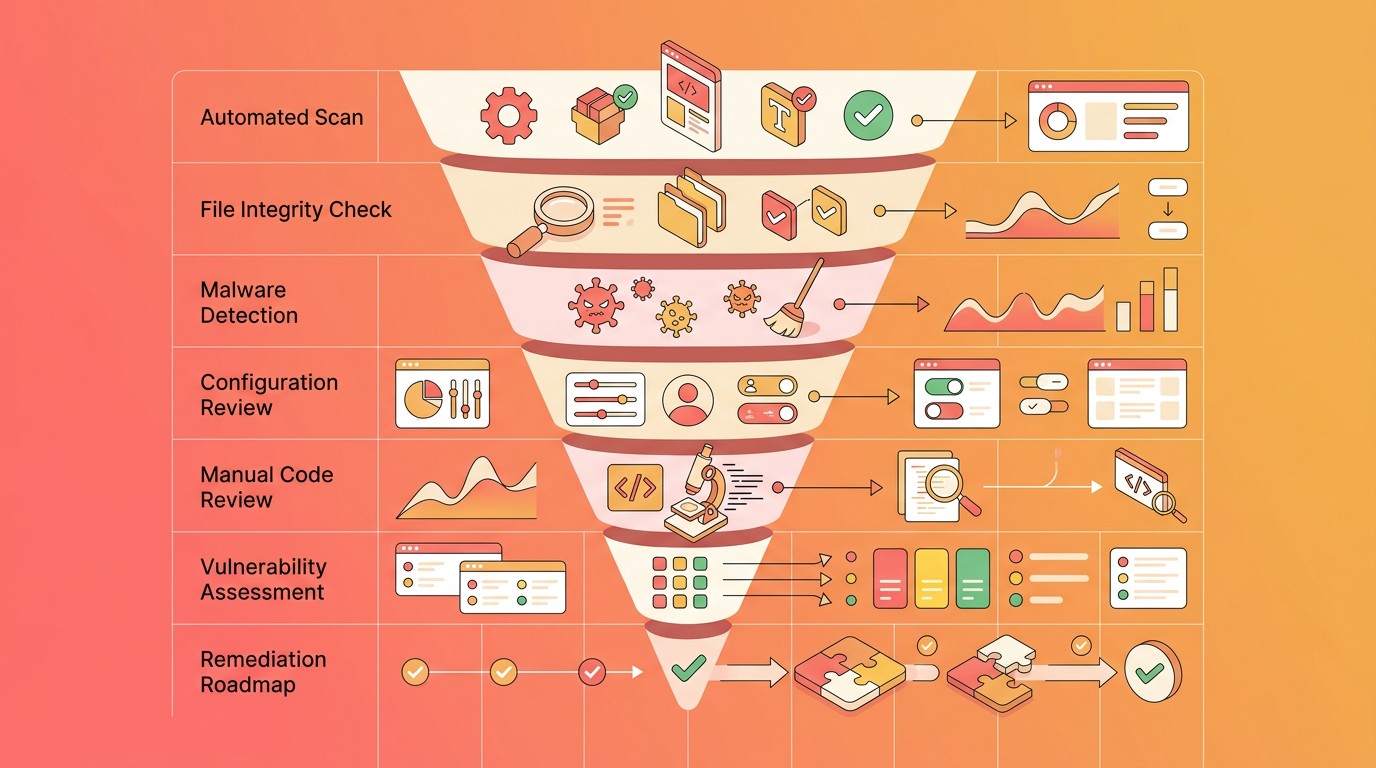

Auditoría superficial vs. auditoría profunda: diferencias clave

Ponele que corrés un plugin de seguridad y te dice “todo verde”. Felicidades, pasaste la auditoría superficial. Eso significa que escaneó firmas de malware conocido y revisó si tu core y plugins están actualizados. Nada más.

Una auditoría profunda va bastante más lejos.

| Capa | Auditoría superficial | Auditoría profunda |

|---|---|---|

| Core WordPress | Versión actualizada | Integridad de archivos (checksums) |

| Plugins | ¿Están actualizados? | ¿Hay plugins abandonados? ¿CVEs activos? |

| Usuarios | ¿Hay admin con nombre “admin”? | Roles, última actividad, emails sospechosos |

| Archivos | Escaneo de firmas conocidas | Monitoreo de integridad, modificaciones recientes |

| Servidor | No aplica | Headers HTTP, permisos de carpetas, wp-config.php |

| Endpoints | No aplica | xmlrpc.php, REST API, rutas expuestas |

El problema de quedarse con la superficial es que te da una falsa sensación de seguridad (sí, en serio). Un sitio puede pasar todos los chequeos automáticos y tener un backdoor instalado hace seis meses en un plugin inactivo. Sobre eso hablamos en auditar la seguridad en sitios multiidioma.

Componentes técnicos de una auditoría completa

Una auditoría profunda cubre estas áreas:

- Core WordPress: comparar checksums de archivos con los oficiales de wordpress.org. Cualquier modificación en wp-includes o wp-admin es señal de alerta.

- Plugins activos e inactivos: los inactivos siguen siendo vectores de ataque. Si no los usás, borralos.

- Plugins abandonados: sin actualización hace más de 6 meses en un repositorio activo es una bandera amarilla. Sin actualización hace 12 meses con vulnerabilidades reportadas es una bandera roja.

- Temas: igual que plugins. Los temas secundarios inactivos también cuentan.

- Usuarios: quién tiene rol de administrador, cuándo fue la última actividad, si hay cuentas creadas sin autorización.

- Credenciales: contraseñas débiles, autenticación de dos factores desactivada.

- Endpoints expuestos: xmlrpc.php habilitado sin necesidad, REST API sin restricciones.

- Archivos modificados recientemente: cualquier .php modificado en las últimas semanas que no corresponda a una actualización conocida.

- Headers HTTP: X-Content-Type-Options, X-Frame-Options, Content-Security-Policy. Su ausencia no es un exploit, pero es negligencia.

- Permisos de directorios: wp-content/uploads no debería ejecutar PHP.

Herramientas de auditoría: plugins y escáneres

Hay varias opciones, con diferencias reales entre ellas.

Wordfence Security

Más de 5 millones de instalaciones activas. La versión gratuita incluye escáner de malware, verificación de integridad de archivos del core y detección de código sospechoso en plugins. El firewall en la versión gratuita opera en modo “learning” durante 30 días antes de proteger activamente. La versión premium agrega reglas de firewall en tiempo real y la base de datos de vulnerabilidades actualizada al momento (la gratuita tiene 30 días de delay).

Sucuri Security

El punto fuerte de Sucuri es el monitoreo de integridad de archivos y el registro de actividad del sitio. La auditoría de actividad es más detallada que Wordfence para el caso de uso de “¿qué pasó exactamente y cuándo?”. El firewall (WAF) en la nube es de pago. Para auditoría pura, la versión gratuita zafa bien.

WPVulnerability

WPVulnerability se conecta con la base de datos de vulnerabilidades de WordPress y cruza tus plugins y temas contra CVEs activos. No escanea malware, pero para saber si tenés algo con vulnerabilidad conocida instalado, es de las opciones más directas.

WPScan (CLI)

Si manejás múltiples sitios o querés automatizar, WPScan vía línea de comandos es otra categoría. Se integra con la WPVulnerabilities Database y te da reportes detallados. Requiere algo más de configuración, pero el nivel de detalle no tiene comparación con los plugins de panel.

Checklist paso a paso para auditar WordPress

El orden importa. Primero verificás el estado, después escaneás activamente, después revisás configuración.

- 1. Versiones: core, plugins y temas al día. Cualquier componente desactualizado con CVE activo es prioridad 1.

- 2. Usuarios: revisá el listado completo. Eliminá cuentas viejas, cambiá roles innecesarios. Si hay algún admin que no reconocés, es una emergencia, no una tarea pendiente.

- 3. Plugins abandonados: filtrá por “última actualización” en el panel. Todo plugin sin actualizaciones en 6 meses merece una revisión manual de vulnerabilidades reportadas.

- 4. Escaneo de malware y backdoors: corrés Wordfence o Sucuri. Revisás los resultados con criterio (ver sección de interpretación más abajo).

- 5. Integridad de archivos del core: Wordfence tiene una función específica para esto. Cualquier archivo core modificado que no provenga de una actualización oficial es señal de alerta.

- 6. Headers de seguridad: podés verificarlos desde securityheaders.com ingresando tu URL. La ausencia de Content-Security-Policy o X-Frame-Options no es urgente, pero debería estar en el backlog.

- 7. Permisos de carpetas: wp-config.php debería tener permisos 440 o 400. La carpeta uploads no debería permitir ejecución de PHP. Esto se revisa vía FTP o SSH.

- 8. HTTPS y certificado: verificá vigencia del certificado SSL y que no haya mixed content. donweb.com ofrece certificados incluidos con hosting, pero el mixed content es responsabilidad de la migración.

Frecuencia y automatización

La recomendación mínima según SentinelOne es una auditoría completa trimestral. Para sitios con e-commerce, membresías o datos sensibles de usuarios, mensual. Para sitios críticos de negocio con tráfico alto, continua con revisión manual mensual.

Lo que podés automatizar: el escaneo de malware (Wordfence lo hace diariamente en la versión gratuita), las alertas de plugins desactualizados (WordPress las envía por email si lo configurás), y el monitoreo de integridad de archivos. Lo que no podés automatizar bien: la revisión de usuarios, la evaluación de plugins abandonados y la interpretación de hallazgos ambiguos.

Cómo interpretar resultados y priorizar

Un escáner te puede tirar 40 alertas. No todas valen lo mismo.

La clasificación estándar según la guía de hardening 2026 de Publiup va así:

- Crítica: vulnerabilidad conocida con exploit público disponible, archivos core modificados, usuario administrador no autorizado. Acción inmediata.

- Alta: plugin con CVE activo sin parche disponible, credenciales débiles en cuentas con privilegios. Resolver en 24-48 horas.

- Media: plugin desactualizado sin CVE conocido, headers de seguridad faltantes, xmlrpc habilitado sin uso. Resolver en la próxima ventana de mantenimiento.

- Baja / Informativo: recomendaciones de hardening preventivo que no corresponden a vulnerabilidades activas. Planificar sin urgencia.

¿Cuándo llamar al hosting o a un especialista? Cuando encontrás archivos modificados sin explicación, cuando el escáner detecta código ofuscado en plugins que no debería tenerlo, o cuando los logs muestran accesos desde IPs que no reconocés combinados con cambios en archivos. Te puede servir nuestra cobertura de validar la seguridad de Elementor en tu sitio.

Errores comunes al auditar WordPress

Error 1: Ignorar plugins inactivos. La lógica de “si no está activo no corre” es incorrecta. Los archivos del plugin están en el servidor y son accesibles. Un plugin inactivo con una vulnerabilidad de traversal de directorios es explotable aunque no esté activado.

Error 2: Confundir “sin alertas” con “seguro”. Los escáneres automáticos detectan amenazas conocidas. Un backdoor personalizado instalado hace tres meses puede no generar ninguna alerta. La ausencia de hallazgos no es un certificado de seguridad.

Error 3: Resolver alertas en el orden que las muestra el plugin. Los plugins las ordenan por tipo o fecha de detección, no por impacto real. Revisá primero las críticas, sin importar que aparezcan al final del reporte (spoiler: suele pasar).

Error 4: Auditar el sitio en producción con configuración de debug activa. Si tenés WP_DEBUG en true mientras auditás, estás exponiendo información de rutas y errores que los escáneres van a reportar como problemas, cuando el problema real es que debug no debería estar en producción. Tema relacionado: esos bugs raros que pueden ser vulnerabilidades.

Preguntas Frecuentes

¿Cómo auditar la seguridad de mi sitio WordPress sin conocimientos técnicos avanzados?

Wordfence o Sucuri en su versión gratuita son el punto de entrada. Instalás el plugin, corrés el escáner completo y seguís las recomendaciones clasificadas por severidad. Para la parte de usuarios y plugins abandonados, es revisión manual desde el panel de WordPress, sin comandos ni SSH. Con dos horas y estos plugins cobrás visibilidad sobre el 70% de los vectores de ataque más comunes.

¿Cuál es el mejor plugin de auditoría de seguridad para WordPress en 2026?

Depende del caso de uso. Para un solo sitio con foco en detección de malware y firewall, Wordfence gratuito cubre bien. Para múltiples sitios o equipos que necesitan registro detallado de actividad, Sucuri tiene ventaja. Si lo que necesitás es cruzar tu instalación contra CVEs activos, WPVulnerability es más directo. Ninguno de los tres reemplaza una revisión manual de usuarios y plugins abandonados.

¿Qué diferencia hay entre una auditoría superficial y una profunda en WordPress?

Una auditoría superficial verifica versiones y escanea firmas de malware conocido. Una profunda revisa integridad de archivos del core contra checksums oficiales, analiza plugins inactivos y abandonados, evalúa configuración de usuarios y permisos, revisa headers HTTP y endpoints expuestos como xmlrpc.php. La diferencia práctica: la superficial no hubiera detectado el backdoor instalado en un plugin inactivo el mes pasado.

¿Cada cuánto tiempo debo auditar la seguridad de mi WordPress?

Mínimo trimestral para sitios informativos. Mensual para sitios con e-commerce, membresías o formularios que recolectan datos. El escaneo automático de malware conviene tenerlo corriendo semanalmente o de forma continua via Wordfence. La revisión manual de usuarios y plugins abandonados no la automatizás, así que agendala como tarea recurrente. Para más detalles técnicos, mirá reducir la complejidad y la superficie de ataque.

¿Cómo detectar vulnerabilidades en WordPress con herramientas gratuitas?

Combiná tres herramientas: Wordfence para escaneo de malware e integridad de archivos, WPVulnerability para cruzar tus plugins y temas contra la base de datos de CVEs, y securityheaders.com para verificar los headers HTTP de tu sitio. Las tres son gratuitas y cubren ángulos distintos. Ninguna reemplaza revisar manualmente la lista de usuarios activos y los plugins sin actualizar hace más de seis meses.

Conclusión

En 2026, con la cantidad de CVEs que se reportan mensualmente para el ecosistema WordPress, no auditar es básicamente dejar la puerta entreabierta. El punto no es paranoia sino mantenimiento: la auditoría de seguridad es parte del ciclo de vida del sitio, igual que actualizar plugins o hacer backups.

Empezá por lo básico: Wordfence o Sucuri instalado, escaneo completo, revisión de usuarios y plugins inactivos. Eso solo ya cierra la mayoría de los vectores de ataque documentados. Después, si el sitio lo justifica, sumás WPVulnerability para tener visibilidad de CVEs activos y schedulás revisiones manuales regulares.

La herramienta libre de la que hablamos al inicio de este artículo apunta en la dirección correcta: auditorías más profundas, disponibles para todos, sin depender de versiones premium. La seguridad de WordPress mejoró bastante en los últimos años, pero la brecha entre lo que ofrecen las herramientas y lo que la mayoría de los sitios tiene configurado sigue siendo grande.

Fuentes

- Wordfence – Plugin de seguridad WordPress con 5M+ instalaciones activas

- Sucuri Security – Escáner y monitoreo de integridad en WordPress.org

- WPVulnerability – Cruce de plugins y temas contra base de datos de CVEs

- SentinelOne – Guía de auditoría de seguridad WordPress

- Publiup – Checklist de hardening y auditoría continua en WordPress 2026