Azure Integrated HSM: Microsoft abre el código

Microsoft anunció el 30 de abril de 2026 que abre el código del Azure Integrated HSM, el módulo de seguridad de hardware que viene integrado en cada nuevo servidor Azure. El objetivo es simple: permitir que gobiernos, auditores independientes y empresas reguladas verifiquen por sí mismos que las claves criptográficas están protegidas como dicen estarlo.

En 30 segundos

- Azure Integrated HSM es un módulo de seguridad de hardware fabricado por Microsoft que viene soldado en cada nuevo servidor Azure, sin costo adicional para el cliente.

- Cumple con FIPS 140-3 Nivel 3, el estándar más exigente para aplicaciones no militares, requerido por gobiernos, finanzas y salud.

- Microsoft publicó el firmware, el driver y el software a través del Open Compute Project (OCP) para permitir auditoría independiente.

- Las claves nunca tocan la RAM del host ni los procesos de software: el aislamiento ocurre a nivel de hardware, directo en el bus del servidor.

- Esto cambia el modelo de confianza en la nube: ya no tenés que “creerle” a Microsoft, podés verificarlo vos mismo o que lo verifique un tercero.

Microsoft es una corporación multinacional de tecnología estadounidense fundada en 1975 por Bill Gates y Paul Allen, que desarrolla software, servicios en la nube y hardware. Ofrece productos como Windows, Office, Azure y Xbox.

Qué es Azure Integrated HSM y por qué importa

Azure Integrated HSM es un módulo de seguridad de hardware fabricado por Microsoft, integrado físicamente en cada nuevo servidor de la infraestructura Azure, que protege claves criptográficas con aislamiento a nivel de silicio. No es un servicio que activás desde el portal. Está ahí, en el hardware, desde que el servidor arranca.

La diferencia con el modelo anterior es concreta: en vez de que tu workload dependa de un servicio centralizado de gestión de claves (que puede tener latencia de red, puntos de falla y una superficie de ataque propia), el HSM vive al lado de donde corre tu carga de trabajo. La protección viaja con el cómputo.

¿Y por qué abrieron el código ahora? Porque el modelo de “confiá en nosotros” ya no alcanza, según el anuncio oficial de Microsoft. Con cargas de trabajo cada vez más agénticas y sistemas de IA manejando datos sensibles, la confianza tiene que ser verificable. Abrirlo al Open Compute Project (OCP) es la apuesta de Microsoft para que cualquiera pueda revisar el código y confirmar que las garantías que proclaman son reales.

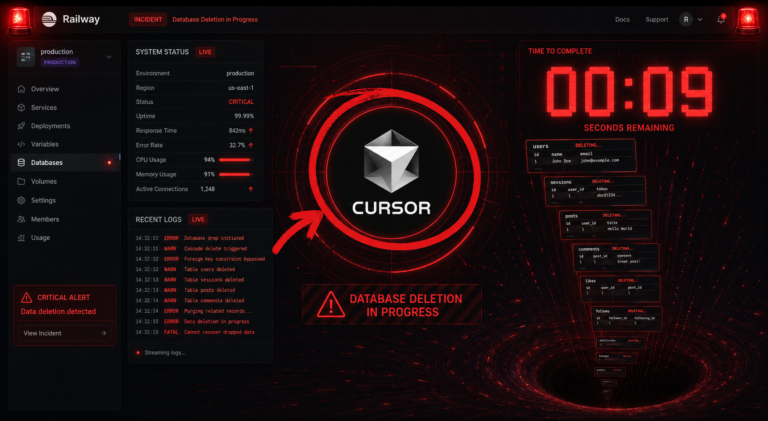

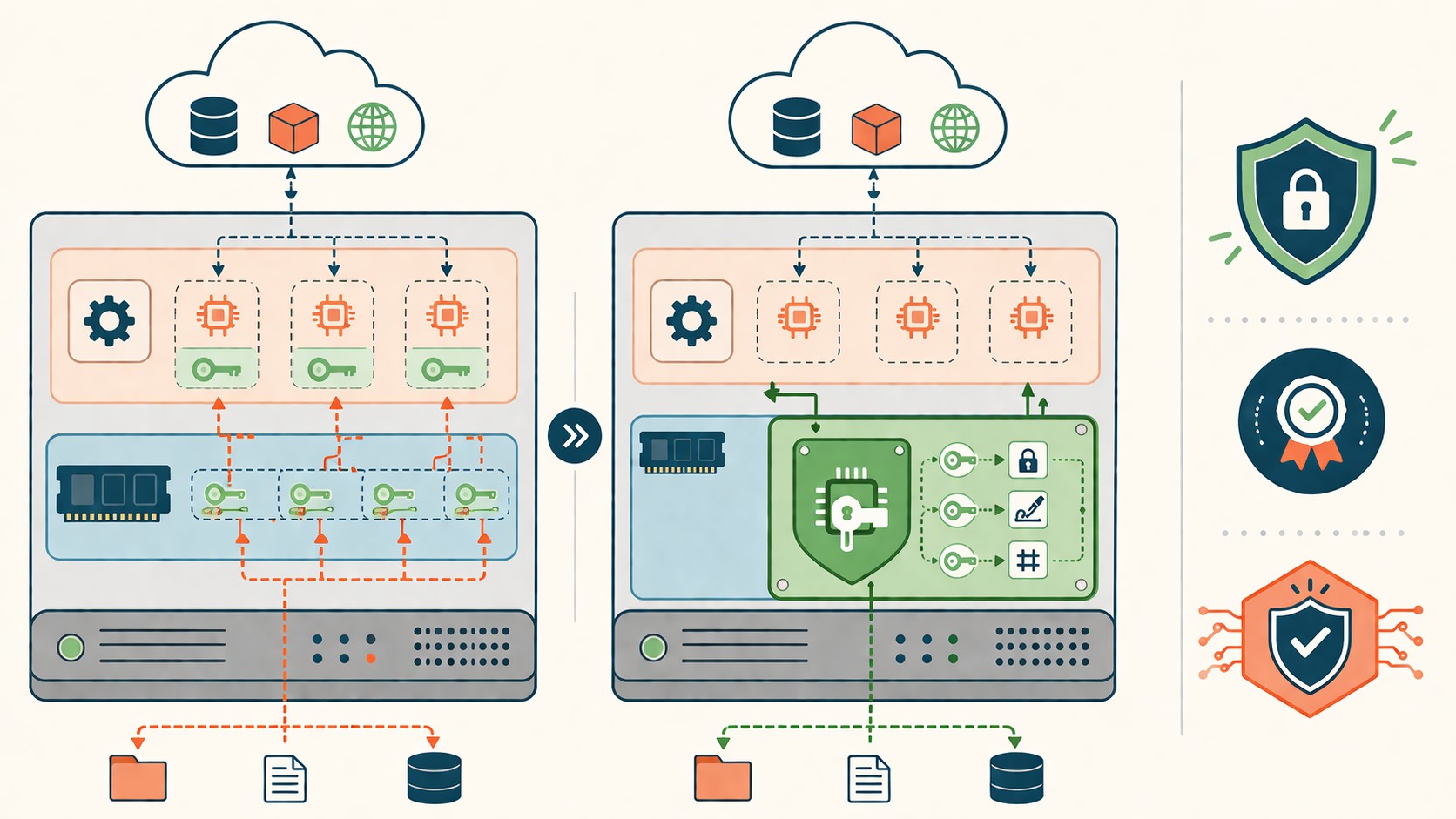

Arquitectura: cómo funciona la protección de claves a nivel de hardware

Ponele que tu aplicación necesita firmar un token o descifrar datos de un paciente. En el modelo tradicional, esa operación pasa por software del sistema operativo, queda en algún buffer de memoria, y en teoría puede ser interceptada si alguien compromete el kernel o la RAM del host.

Con Azure Integrated HSM, la operación ocurre adentro del módulo. Las claves nunca aparecen en la memoria del host, la RAM del guest ni en ningún proceso de software. El HSM se conecta directamente al bus del servidor, y las operaciones criptográficas (provisión de claves, atestación de plataforma, sellado de secretos) suceden en paralelo, dentro del silicio, sin pasar por capas que puedan estar comprometidas.

Eso sí: el HSM también cumple función de atestación. Puede reportar el estado de salud de la plataforma y detectar si alguien manipuló el hardware. Eso es especialmente relevante para máquinas virtuales confidenciales, donde el tenant necesita saber que el entorno donde ejecuta no fue alterado.

FIPS 140-3 Nivel 3: el estándar más exigente para aplicaciones civiles

FIPS 140-3 es la versión actualizada del estándar del NIST para módulos criptográficos. El Nivel 3 es el más alto para aplicaciones no militares, y requiere tres cosas concretas: resistencia física a manipulación (tamper resistance), aislamiento por hardware entre el módulo y el exterior, y protección contra extracción física y lógica de claves.

Si trabajás en finanzas (PCI DSS), salud (HIPAA), gobierno federal de EE.UU., o cualquier empresa con auditoría regulatoria seria, FIPS 140-3 L3 no es opcional. Es la firma que necesitás en el papel para pasar una auditoría.

Hay un dato que no mucha gente tiene claro: FIPS 140-2, el estándar anterior, deja de aceptarse como válido el 21 de septiembre de 2026 (sí, este año). Cualquier certificación nueva o renovación tiene que ser sobre FIPS 140-3. Azure Integrated HSM ya cumple con L3, lo que significa que Microsoft está adelantada a esa fecha límite. Azure Managed HSM y Azure Key Vault Premium ya obtuvieron la certificación FIPS 140-3 L3 en abril de 2026.

Azure Integrated HSM vs. Azure Dedicated HSM vs. Cloud HSM

Hay tres opciones en el ecosistema Azure para gestión de claves de hardware, y confundirlas es el error más común. Acá van las diferencias reales:

| Característica | Integrated HSM | Dedicated HSM | Cloud HSM (Managed HSM) |

|---|---|---|---|

| Ubicación | Nativo en cada servidor Azure | Servicio externo (Thales Luna 7) | Servicio gestionado, single-tenant |

| Latencia | Muy baja (bus local) | Red (milisegundos) | Red (milisegundos) |

| Costo adicional | Sin costo extra | Sí (por instancia) | Sí (por instancia) |

| Certificación | FIPS 140-3 Nivel 3 | FIPS 140-2 Nivel 3 | FIPS 140-3 Nivel 3 |

| Control del cliente | Integrado en plataforma | Alto (acceso PKCS#11 directo) | Alto (single-tenant) |

| Portabilidad a otros clouds | Solo Azure | Alta (standard Luna) | Solo Azure |

| Mejor para | Workloads nativos Azure con requisito de latencia | Migración de on-prem con Luna existente | Cargas Azure reguladas, sin Luna existente |

Si ya usás Thales Luna 7 on-premise y querés llevarlo a la nube sin cambiar el modelo operativo, Dedicated HSM tiene sentido. Si arrancás desde cero en Azure con requisitos regulatorios, Cloud HSM o Integrated HSM cubren el caso. Integrated HSM tiene la ventaja de que viene sin costo y sin latencia de red, pero no reemplaza a los otros dos en todos los escenarios.

Casos de uso reales: finanzas, salud, IA con datos sensibles

Un procesador de pagos que corre en Azure y necesita cumplir PCI DSS v4.0 tiene que demostrar que las claves de cifrado de datos de tarjeta están protegidas con hardware certificado. Azure Integrated HSM resuelve eso sin que el equipo de infraestructura tenga que provisionar servicios adicionales.

En salud, el escenario es parecido: una plataforma que procesa historias clínicas necesita HIPAA + HITECH, y muchas veces también contratos con clientes gubernamentales que exigen FIPS. Con Integrated HSM eso está cubierto desde que el servidor arranca (que no es poco, porque generalmente ese proceso lleva meses de audit trail).

Lo interesante es el caso de IA. Con modelos de lenguaje manejando datos confidenciales de empresas, la pregunta de dónde viven las claves que cifran ese contexto se vuelve urgente. Integrated HSM permite que esas claves nunca salgan del hardware, incluso cuando el modelo está ejecutando inferencia sobre datos sensibles. ¿Alguien lo verificó de forma independiente hasta ahora? Con el código cerrado, no era posible. Con el open-source, sí.

Microsoft abre el código: qué significa en la práctica

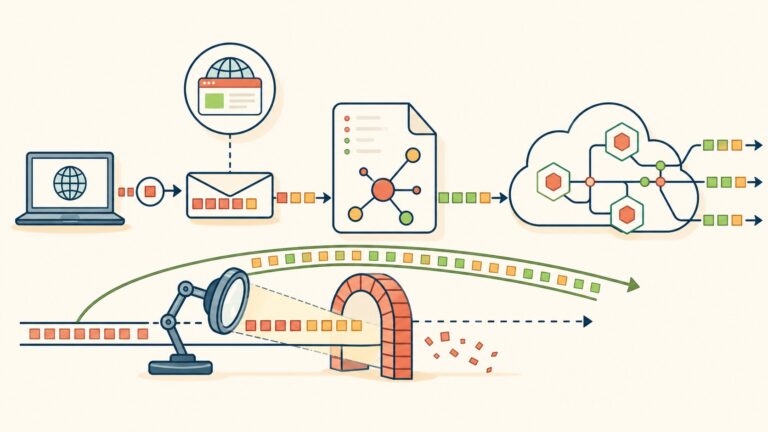

La publicación del firmware, el driver y el software del Azure Integrated HSM a través del Open Compute Project es más que un gesto de transparencia. Es un cambio de modelo: en vez de pedirle al cliente que confíe en las afirmaciones de Microsoft, cualquier gobierno, auditor o empresa puede revisar el código, compilarlo y validar que hace lo que dice hacer.

Para los equipos de seguridad que trabajan con clientes de gobierno (en Argentina, Brasil, México), esto cambia la conversación. Antes había que explicar por qué confiar en una caja negra. Ahora podés señalar al repositorio y decir “mirá vos mismo o pedí que lo audite alguien de tu confianza”.

El plan de lanzamiento en GitHub todavía no tiene fecha exacta confirmada, pero Microsoft indicó que el trabajo se hace en coordinación con el grupo de trabajo de OCP, lo que implica revisión por múltiples actores de la industria antes de la publicación final.

Qué significa para empresas y equipos en Latinoamérica

En la región, el principal impacto es para empresas que trabajan con licitaciones o contratos de gobierno que exigen FIPS 140-3. Con Azure Integrated HSM certificado a Nivel 3 y el código abierto para auditoría, el argumento de compliance se vuelve mucho más fácil de sostener frente a un pliego técnico.

Para equipos de DevSecOps en empresas medianas que usan Azure como cloud principal: no necesitás hacer nada. La protección ya está en el hardware. Lo que sí conviene revisar es si tu arquitectura saca partido de eso, o si estás gestionando claves en software cuando podrías estar usando el HSM nativo. Si tu proveedor de hosting cloud no está en Azure y esto te parece relevante, es un dato que vale la pena tener en cuenta al momento de evaluar opciones de infraestructura; para hostear en Argentina con servicios locales, donweb.com tiene opciones de cloud y VPS.

Errores comunes al trabajar con HSM en la nube

Confundir “cifrado en reposo” con “protección de claves por hardware”. Azure cifra datos en reposo por defecto, pero eso no significa que las claves estén en un HSM certificado. Son dos capas distintas. Si necesitás FIPS 140-3 L3, tenés que configurarlo específicamente.

Usar Azure Dedicated HSM cuando Integrated HSM o Cloud HSM alcanza. Dedicated HSM tiene sentido para migración desde on-prem con Thales Luna existente. Si arrancás desde cero, pagar por una instancia Dedicated cuando tenés Integrated HSM sin costo adicional es gastar sin razón.

Asumir que FIPS 140-2 sigue siendo válido después de septiembre de 2026. El NIST dejó de aceptar nuevas certificaciones FIPS 140-2 en 2021, y las existentes dejan de reconocerse para nuevos contratos a partir del 21 de septiembre de 2026. Si estás renovando una certificación o empezando una auditoría, tiene que ser sobre FIPS 140-3.

No revisar si el workload usa el HSM integrado o crea sus propias claves en software. Azure Integrated HSM no es mágico: si tu aplicación genera claves en memoria y las guarda en una base de datos, el HSM no interviene. Tenés que diseñar el flujo para que las operaciones criptográficas pasen por el HSM.

Preguntas Frecuentes

¿Qué es Azure Integrated HSM y cómo funciona?

Azure Integrated HSM es un módulo de seguridad de hardware fabricado por Microsoft, integrado físicamente en cada nuevo servidor Azure. Protege claves criptográficas con aislamiento a nivel de silicio: las operaciones ocurren dentro del módulo, sin pasar por la memoria del host ni procesos de software. Se conecta directamente al bus del servidor y puede realizar provisión de claves, atestación de plataforma y sellado de secretos en simultáneo.

¿Cuál es la diferencia entre Azure Integrated HSM y Azure Dedicated HSM?

Integrated HSM viene nativo en cada servidor Azure sin costo adicional y con latencia mínima porque opera en el bus local. Dedicated HSM es un servicio separado basado en hardware Thales Luna 7, con mayor flexibilidad para escenarios de migración desde on-prem, pero con costo adicional y latencia de red. Integrated HSM es la opción por defecto para workloads nuevos en Azure; Dedicated tiene sentido cuando ya tenés infraestructura Luna existente que querés extender a la nube.

¿Por qué Microsoft abrió el código de Azure Integrated HSM?

Para permitir auditoría independiente y verificación por terceros. El firmware, driver y software se publican a través del Open Compute Project (OCP), lo que permite que gobiernos, auditores y empresas reguladas verifiquen las garantías de seguridad sin depender de las afirmaciones del fabricante. Según Microsoft, con cargas de trabajo de IA manejando datos cada vez más sensibles, la confianza tiene que ser verificable, no solo declarada.

¿Quién necesita cumplir con FIPS 140-3 Nivel 3?

Principalmente organismos del gobierno federal de EE.UU. y empresas que contratan con ellos, entidades financieras bajo regulaciones estrictas, organizaciones de salud con requisitos HIPAA, y cualquier empresa con PCI DSS v4.0. FIPS 140-3 reemplaza completamente a FIPS 140-2 el 21 de septiembre de 2026, por lo que cualquier proceso de certificación nuevo o renovación tiene que apuntar al estándar actualizado.

¿Cómo Azure Integrated HSM protege las claves criptográficas?

Las claves nunca salen del módulo hacia la memoria del host, la RAM del guest ni ningún proceso de software. Las operaciones criptográficas ocurren dentro del hardware, en el bus del servidor, con aislamiento físico certificado bajo FIPS 140-3 Nivel 3. El módulo también puede realizar atestación de plataforma, lo que permite detectar manipulaciones del hardware y reportar el estado de salud del servidor antes de que cualquier workload ejecute.

Conclusión

Azure Integrated HSM es un cambio real en cómo Microsoft entrega seguridad criptográfica: en vez de pedirte que confíes en un servicio, el hardware está en el servidor y el código está disponible para que cualquiera lo revise. La certificación FIPS 140-3 Nivel 3 llega en el momento justo, con la fecha límite de FIPS 140-2 a meses de distancia.

Para equipos que trabajan con compliance regulatorio en Azure, el mensaje práctico es simple: revisá si tu arquitectura aprovecha el HSM integrado o si todavía estás gestionando claves en software innecesariamente. La herramienta está ahí, ya pagada, esperando que la uses bien.

Fuentes

- Microsoft Azure Blog — Enforcing trust and transparency: Open-sourcing the Azure Integrated HSM (30 abril 2026)

- Microsoft Tech Community — Securing Azure Infrastructure with Silicon Innovation

- Microsoft Security Blog — Azure Managed HSM y Key Vault Premium ahora son FIPS 140-3 Level 3

- Thales — Guía de cumplimiento FIPS 140-3

- TechRadar Pro — Azure Integrated HSM: reducción de latencia sin comprometer seguridad