Cloudflare protege a beamed.st mientras ataca Ubuntu

El 30 de abril de 2026, el grupo The Islamic Cyber Resistance in Iraq – 313 Team lanzó un ataque DDoS contra los servidores de Ubuntu (Canonical) que superó los 3.5 Tbps de tráfico malicioso, dejando caídos archive.ubuntu.com y security.ubuntu.com durante horas. La infraestructura del ataque pasó, en parte, por beamed.st, un servicio DDoS-for-hire que usa Cloudflare protege DDoS beamed.st como escudo propio. Canonical lo confirmó como un “ataque transfronterizo sostenido”.

En 30 segundos

- El 30 de abril de 2026, un ataque DDoS de más de 3.5 Tbps tumbó archive.ubuntu.com y security.ubuntu.com por varias horas.

- El grupo responsable es The Islamic Cyber Resistance in Iraq – 313 Team, usando beamed.st como plataforma de ataque.

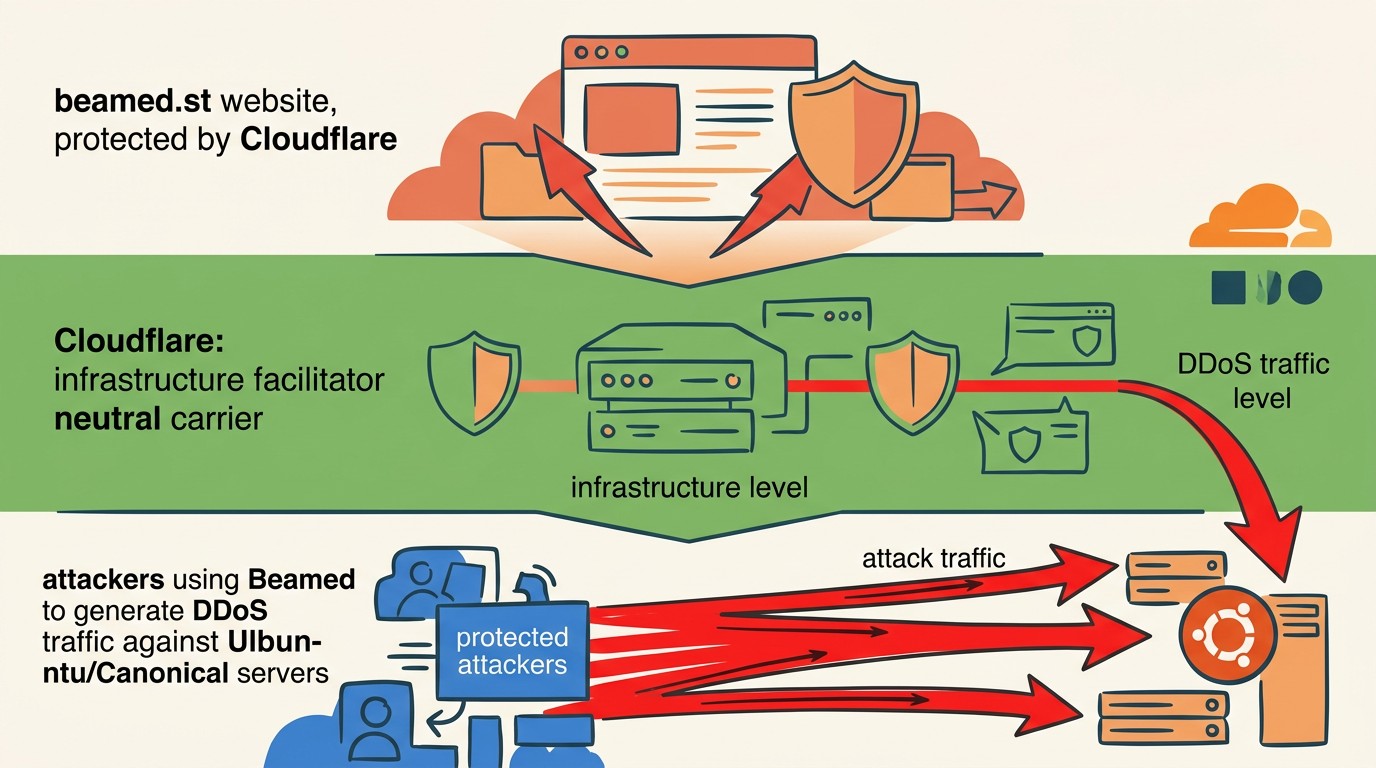

- Beamed.st es un servicio DDoS-for-hire que usa Cloudflare como proveedor de infraestructura, lo que lo mantiene online y protegido.

- El timing fue crítico: el CVE-2026-31431 (escalada de privilegios a root en Ubuntu) se publicó en paralelo, dejando sistemas sin poder parchear.

- Cloudflare dice que no puede regular a sus clientes sin proceso legal; los críticos dicen que esa posición convierte a la empresa en cómplice pasiva.

Qué sucedió: el ataque DDoS a Ubuntu del 30 de abril de 2026

Canonical publicó un comunicado oficial calificando el evento como un “ataque transfronterizo sostenido”. Los servicios que cayeron no eran menores: archive.ubuntu.com es el repositorio principal de paquetes, y security.ubuntu.com sirve las actualizaciones de seguridad. Sin ellos, cualquier sistema Ubuntu nuevo (o cualquier máquina que necesite un apt upgrade) quedó paralizado.

El volumen de tráfico superó los 3.5 Tbps según reportes de MuyLinux. Para ponerlo en perspectiva: eso está entre los mayores ataques DDoS documentados a nivel mundial.

Lo que lo hizo especialmente inconveniente fue el timing. En paralelo al ataque, se publicó el CVE-2026-31431, una vulnerabilidad de escalada de privilegios locales que lleva a root. Es decir: había un parche disponible, los sistemas lo necesitaban, y los repositorios para descargarlo estaban caídos. Aunque Canonical usa espejos distribuidos (lo que limitó el impacto total), los espejos primarios estuvieron inaccesibles durante horas. No hubo evidencia de penetración ni robo de datos.

Qué es beamed.st: SaaS para hacer DDoS sin saber nada de DDoS

Beamed.st es un booter/stresser. En la jerga de seguridad, eso significa un servicio que alquila acceso a una botnet para saturar con tráfico cualquier IP o dominio que el cliente indique. En estrategia SEO para noticias técnicas profundizamos sobre esto.

El marketing de estos servicios los presenta como herramientas de “stress testing” (probar la resiliencia de tus propios servidores). La realidad, como señala Imperva en su análisis de booters, es que la inmensa mayoría del uso es ofensivo: atacar competidores, sitios de noticias, infraestructura crítica, o simplemente hostigar a alguien. No necesitás saber nada de redes ni de botnets. Entrás al panel, ponés la IP objetivo, elegís la “potencia” y pagás. Es literalmente un modelo SaaS de ataque.

El problema es que beamed.st opera desde una URL pública y usa Cloudflare como su propio escudo de infraestructura. Con eso tiene dos ventajas concretas: disponibilidad (difícil de tumbar porque tiene la protección DDoS de Cloudflare) y anonimato de IP (la IP real del servidor queda oculta detrás de la red de Cloudflare). ¿Alguien verificó de forma independiente las capacidades exactas del servicio? Todavía no hay un análisis técnico público detallado de beamed.st específicamente.

Por qué Cloudflare protege a beamed.st y qué dice al respecto

Cloudflare no aloja el contenido de beamed.st. Lo que hace es proveer servicios de red: DNS, mitigación DDoS, proxy inverso. Desde la perspectiva legal de la empresa, eso los ubica en la categoría de infraestructura neutra, no de proveedor de contenido.

Matthew Prince, CEO de Cloudflare, se ha definido históricamente como un “free speech absolutist” y la posición de la empresa es consistente: sin una orden legal, no actúan unilateralmente contra un cliente. El razonamiento es que si Cloudflare empieza a tomar decisiones sobre qué clientes merecen servicio, se convierte en árbitro de qué puede existir en internet. Es un argumento con algo de peso filosófico pero que ignora un punto bastante concreto: beamed.st no es un blog controvertido, es una herramienta cuyo modelo de negocio es el ataque.

Cuando alguien reporta abuso, Cloudflare redirige el reporte al propietario del sitio reportado. No actúa directamente. Es decir, le avisás al atacante que alguien se quejó. Esto se conecta con lo que analizamos en cómo Cloudflare protege e-commerce.

Antecedentes: esto no es la primera vez

En 2017, Cloudflare protegió a The Daily Stormer, un sitio de supremacía blanca, hasta que la presión pública fue suficiente como para que Prince tomara la decisión de terminar el servicio, algo que luego él mismo calificó como problemático porque “no debería ser una sola persona quien decida qué puede existir en internet”.

En 2022, el caso Kiwi Farms (plataforma de doxxing y acoso sistemático) siguió el mismo patrón: Cloudflare lo protegió durante años, luego enfrentó presión, eventualmente terminó el servicio tras una campaña de acoso que derivó en amenazas de muerte documentadas.

Spamhaus, la organización que rastrea infraestructura de spam y abuso, lleva tiempo señalando que cerca del 10% de los dominios maliciosos usan nameservers de Cloudflare como “blindaje”. Eso incluye sitios de phishing, distribución de malware y, sí, booters como beamed.st.

El dilema: ¿infraestructura neutral o cómplice?

Hay dos posiciones razonables acá (y ninguna es del todo cómoda).

La posición de Cloudflare: Si regulamos contenido sin proceso legal, nos convertimos en la policía de internet. Hoy es un booter, mañana alguien presiona para bajar un medio de comunicación. El slippery slope es real. Cubrimos ese tema en detalle en Cloudflare en diferentes contextos web.

La posición de los críticos: Beamed.st no es contenido ambiguo. Es una herramienta de ataque con un modelo de negocio explícitamente ilegal en varias jurisdicciones (en EE.UU., el Computer Fraud and Abuse Act cubre exactamente esto). La “neutralidad” de Cloudflare acá no es un principio filosófico sino una decisión de negocio: perder a beamed.st como cliente no es un riesgo operativo para Cloudflare, pero actuar contra clientes similares sienta un precedente que complica la relación con otros.

Lo que señala Excedo en su análisis es que la política de “redirigir reportes al propietario” es particularmente absurda cuando el propietario es el atacante. No es un caso de contenido que alguien considera ofensivo. Es un servicio cuya función declarada es atacar infraestructura ajena.

Impacto real: qué pasó con Ubuntu y quiénes lo sufrieron

Ponele que tenés un servidor nuevo corriendo Ubuntu 24.04 y necesitás instalar dependencias básicas. El 30 de abril de 2026, entre el mediodía y la noche (según zonas horarias), eso no era posible si dependías de los mirrors principales. Cualquier script de bootstrap, cualquier CI/CD pipeline que instalara paquetes, cualquier contenedor que intentara construirse desde base, fallaba.

El CVE-2026-31431 (Copy Fail, escalada de privilegios a root) fue lo que convirtió el inconveniente en problema real: había parche disponible, muchos sistemas lo necesitaban, y el canal de distribución estaba caído. Los sysadmins que tenían mirrors propios configurados o acceso a mirrors secundarios zafaron. Los que dependían de la configuración por defecto, no.

Canonical confirmó que no hubo compromiso de integridad: los paquetes no fueron alterados, no hay evidencia de que el ataque fuera un vector para inyectar código. Fue disponibilidad pura. Igual, el timing con el CVE fue lo suficientemente sospechoso como para que varios en Hacker News discutieran si la coordinación era intencional.

¿Qué debería hacer Cloudflare?

Las opciones concretas sobre la mesa:

| Opción | Ventaja | Desventaja |

|---|---|---|

| Mantener neutralidad total (posición actual) | No sienta precedentes de censura editorial | Habilita servicios con modelo de negocio explícitamente ilegal |

| Regular servicios criminales probados | Elimina herramientas de ataque de su infraestructura | Requiere determinar qué es “probadamente criminal” sin proceso judicial |

| Diferenciación contenido vs. herramienta de ataque | Mantiene protección para medios y expresión, no para booters | La línea es difusa; requiere expertise técnico-legal interno |

| Cooperación con FCC/DOJ en casos documentados | Proceso legal como filtro, no decisión unilateral | Lento; requiere que alguien haga la denuncia formal y prospere |

DDoS-for-hire es explícitamente ilegal en EE.UU. bajo el Computer Fraud and Abuse Act y en la UE bajo la Directiva de Cibercrimen. Cloudflare opera principalmente desde EE.UU. y tiene experiencia cooperando con fuerzas de seguridad cuando hay procesos legales. El punto que no termina de resolverse es que los procesos legales son lentos y los ataques no. Ya lo cubrimos antes en Wordfence versus Cloudflare en seguridad.

Preguntas Frecuentes

¿Por qué Cloudflare sigue protegiendo a beamed.st si se usa para atacar?

Cloudflare argumenta que provee infraestructura de red neutra, no contenido, y que sin una orden legal no puede terminar el servicio a un cliente. La empresa redirige los reportes de abuso al propietario del sitio reportado en vez de actuar directamente. Es la misma política que aplicó con The Daily Stormer y Kiwi Farms antes de la presión pública.

¿Qué es un servicio DDoS-for-hire y cómo funciona?

Un booter o stresser es un servicio que alquila acceso a una botnet para saturar con tráfico cualquier IP o dominio objetivo. El modelo es SaaS: panel web, selección de “potencia” y destino, pago, ataque. No requiere conocimiento técnico. Se comercializan como herramientas de stress testing pero su uso predominante es ofensivo y es ilegal en la mayoría de las jurisdicciones.

¿Es Cloudflare responsable del ataque a Ubuntu?

Cloudflare no organizó ni ejecutó el ataque. El grupo responsable es The Islamic Cyber Resistance in Iraq – 313 Team, que usó beamed.st como plataforma. Cloudflare es el proveedor de infraestructura de beamed.st, lo que le da al servicio de ataque disponibilidad y protección. La responsabilidad legal directa es del grupo atacante; la responsabilidad ética de Cloudflare es lo que está en discusión.

¿Qué servicios de Ubuntu se vieron afectados?

Los principales afectados fueron archive.ubuntu.com (repositorio principal de paquetes) y security.ubuntu.com (actualizaciones de seguridad). Esto imposibilitó instalaciones nuevas y actualizaciones en sistemas que dependían de los mirrors primarios. Canonical confirmó que no hubo compromiso de integridad: los paquetes no fueron alterados.

¿Cuál es la política de neutralidad de Cloudflare?

Cloudflare se posiciona como proveedor de infraestructura, no de contenido, y evita tomar decisiones editoriales sobre sus clientes sin proceso legal de por medio. El CEO Matthew Prince argumentó que Cloudflare no debería ser el árbitro de qué puede existir en internet. Los críticos señalan que esa posición no distingue entre contenido controversial y herramientas de ataque con uso criminal documentado.

Conclusión

El ataque del 30 de abril de 2026 contra Ubuntu dejó en claro que la discusión sobre Cloudflare y los servicios DDoS-for-hire no es académica. Beamed.st pudo operar con efectividad en parte porque tiene la misma protección de infraestructura que cualquier empresa legítima. El CVE-2026-31431 publicado en paralelo convirtió lo que podría haber sido un inconveniente temporal en un riesgo real para quienes no podían parchear.

La posición de Cloudflare es consistente con su historial, y tiene cierta lógica interna, pero aplicarla igual a un medio de comunicación controvertido y a un servicio cuyo producto es el delito es una elección, no una obligación legal. Si tenés infraestructura Linux en producción, la respuesta práctica para hoy es: configurá mirrors alternativos, no dependas de los primarios para tu CI/CD, y tené un proceso de actualización que no falle si un repositorio está caído. Para lo del debate sobre Cloudflare, la presión pública funcionó en casos anteriores. Si funciona acá también, habría que verlo.