Cloudflare IPsec post-quantum ya está disponible (2026)

Desde el 30 de abril de 2026, la encriptación post-quantum IPsec de Cloudflare está disponible de forma general. Con el nuevo estándar híbrido ML-KEM implementado según el draft IETF draft-ietf-ipsecme-ikev2-mlkem, las empresas pueden proteger sus redes WAN contra ataques Harvest Now, Decrypt Later usando el hardware que ya tienen, con interoperabilidad confirmada con Fortinet FortiOS 7.6.6+.

En 30 segundos

- Cloudflare lanzó el 30 de abril de 2026 su IPsec post-quantum en disponibilidad general, usando ML-KEM híbrido según el draft IETF.

- El método de ataque que justifica esto ya está activo: actores estatales recopilan tráfico cifrado hoy para descifrarlo cuando tengan computadoras cuánticas (estimado: 2035).

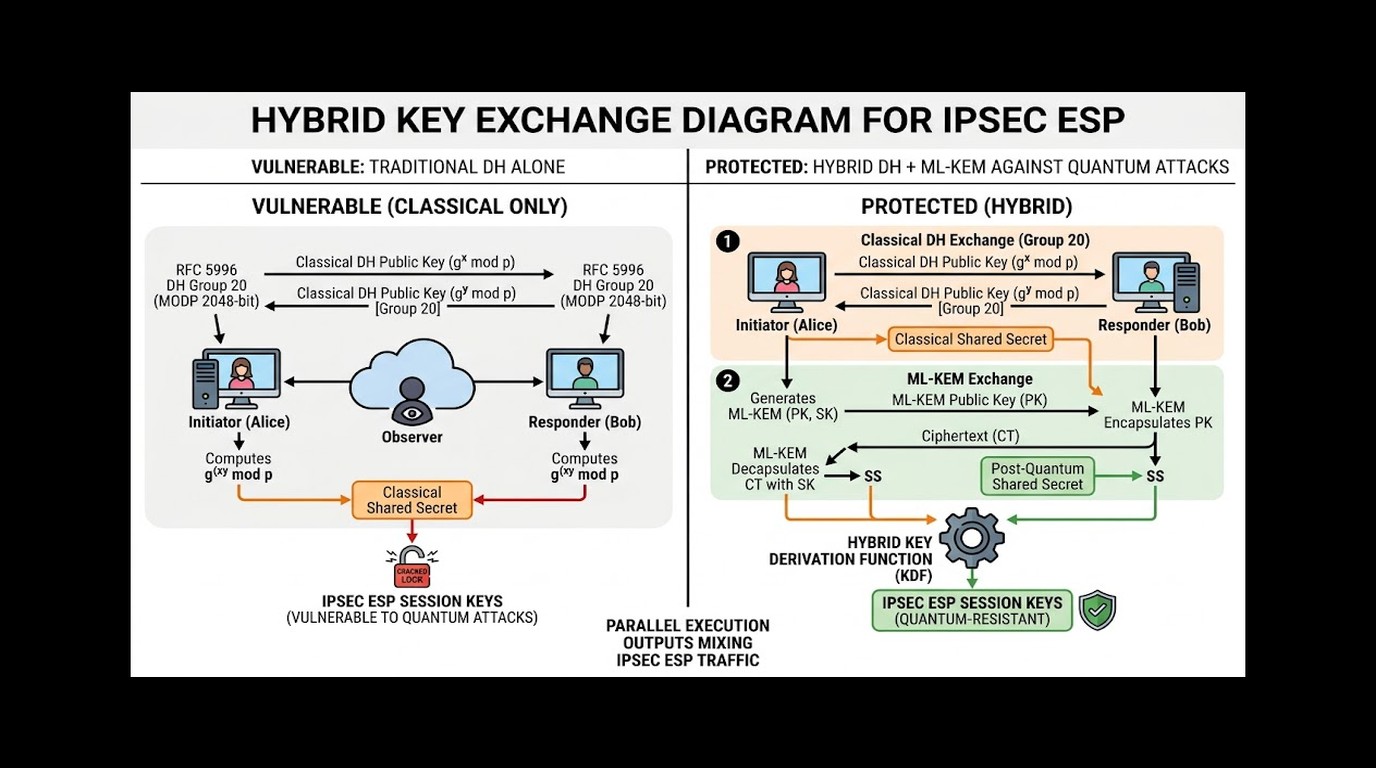

- El handshake híbrido combina Diffie-Hellman clásico (Grupo 20) con ML-KEM, combinando ambas salidas para generar las claves de sesión IPsec, lo que garantiza seguridad doble.

- Interoperabilidad confirmada con Fortinet (FortiOS 7.6.6+). Palo Alto usa RFC 9370 que todavía no es compatible con el draft de Cloudflare.

- Aproximadamente el 50% del tráfico TLS a Cloudflare ya usa post-quantum. IPsec era el eslabón pendiente.

Qué es la encriptación post-quantum y por qué importa hoy

La criptografía post-quantum (PQC) es un conjunto de algoritmos diseñados para resistir ataques tanto de computadoras clásicas como de computadoras cuánticas. No hay que confundirla con la distribución cuántica de claves (QKD), que usa física cuántica para el intercambio seguro de claves. PQC trabaja con matemática pura, sin hardware especial.

El punto concreto es este: no necesitás una computadora cuántica disponible hoy para que PQC sea urgente. Según el anuncio oficial de Cloudflare del 30 de abril de 2026, la empresa aceleró su objetivo de seguridad post-quantum completa a 2029, impulsada por avances recientes en computación cuántica. Eso les dio el empujón para cerrar el último frente abierto: las redes site-to-site por IPsec.

Alrededor del 50% del tráfico TLS hacia Cloudflare ya está protegido por post-quantum. El problema era que el mundo del networking WAN, con todo su ecosistema de hardware especializado y requerimientos de interoperabilidad, se había quedado atrás. Esa brecha se está cerrando.

Entender los ataques Harvest Now, Decrypt Later

Ponele que hoy interceptan tu tráfico IPsec corporativo. No pueden leerlo. Pero lo guardan. En 2035, cuando tengan una computadora cuántica suficientemente potente, lo descifran. Los datos de tu empresa de 2026 quedan expuestos.

Eso es un ataque Harvest Now, Decrypt Later (HNDL). Y hay evidencia de que actores estatales ya están haciendo exactamente esto. No es una amenaza teórica para 2035, es una amenaza presente que se materializa en 2035.

Los datos de mayor valor en este esquema son los que tienen vida útil larga: secretos gubernamentales, información financiera a largo plazo, datos de identidad (PII), propiedad intelectual. Si tu empresa maneja alguno de esos, IPsec post-quantum no es una opción “para cuando sea necesario”.

Q-Day, el momento en que las computadoras cuánticas rompan la criptografía actual, se estima alrededor de 2035. El problema es que los atacantes no esperan a Q-Day para recopilar datos.

ML-KEM: el estándar que salió del NIST

ML-KEM (anteriormente conocido como Kyber) fue estandarizado por el NIST en agosto de 2024 como FIPS 203. Es el mecanismo de encapsulación de claves post-quantum elegido para intercambio de claves, lo que lo hace el algoritmo central en esta historia.

Viene en tres variantes según el nivel de seguridad: ML-KEM-512, ML-KEM-768 y ML-KEM-1024. Está basado en matemática de retículos (lattices), que es resistente a los algoritmos de Shor y Grover que correrían en una computadora cuántica para romper RSA o ECC.

Lo desarrolló IBM en colaboración con investigadores académicos. La ventaja práctica más importante: no necesitás hardware nuevo para implementarlo. Corre en los mismos procesadores que usás hoy.

Cómo funciona el handshake IPsec post-quantum híbrido

El enfoque híbrido es inteligente porque no apuesta todo a una sola canasta. El flujo es así:

- Se ejecuta primero el intercambio Diffie-Hellman clásico (Grupo 20, curva elíptica).

- La clave resultante de DH encripta un segundo intercambio usando ML-KEM.

- Ambas salidas se combinan para generar las claves de sesión del tráfico IPsec.

El resultado: si ML-KEM resultara vulnerable mañana (improbable, pero posible), seguís teniendo la seguridad clásica. Si la criptografía clásica es rota por una computadora cuántica, ML-KEM te cubre. Ganá de cualquiera de los dos lados.

El draft IETF que lo especifica es draft-ietf-ipsecme-ikev2-mlkem. Todavía es un draft, no un RFC final, y ahí está parte de la complejidad del ecosistema.

Disponibilidad general de Cloudflare IPsec post-quantum

GA desde el 30 de abril de 2026. El anuncio oficial menciona que llevó cuatro años más que su contraparte TLS en llegar a este punto, justamente por las complejidades de interoperabilidad en el ecosistema IPsec.

Cloudflare lo implementa dentro de su plataforma Magic WAN, que reemplaza arquitecturas de red legacy (MPLS) conectando sedes, centros de datos y VPCs a la red global de Cloudflare. La protección post-quantum viene integrada, sin costo adicional ni configuración especial en el lado de Cloudflare.

La condición es que el hardware de tu lado soporte el draft IETF. Ahí entra la tabla de compatibilidad de proveedores.

Interoperabilidad con Fortinet, Palo Alto y Juniper

Acá viene lo importante antes de que vayas a configurar cualquier cosa:

| Proveedor | Estándar soportado | Compatible con Cloudflare PQ IPsec | Versión mínima |

|---|---|---|---|

| Fortinet FortiGate | RFC 9370 + draft-ietf-ipsecme-ikev2-mlkem | Sí (confirmado) | FortiOS 7.6.6+ |

| Palo Alto Networks | RFC 9370 (sin el draft IETF) | No todavía | PAN-OS 24.1+ |

| Juniper | Quantum-safe IPsec en Junos OS | Parcial (verificar versión) | Junos OS 23.2+ |

El problema con Palo Alto es específico: implementaron criptografía post-quantum en IPsec, pero basándose en RFC 9370, que es un estándar diferente al draft que Cloudflare usa para ML-KEM. Según la documentación de Palo Alto Networks, están trabajando en PQC para IPsec, pero la interoperabilidad con el draft de Cloudflare todavía no está confirmada a mayo de 2026.

Fortinet, en cambio, soporta tanto RFC 9370 como el draft IETF en FortiOS 7.6.6+, lo que lo convierte en el partner más claro para despliegues con Cloudflare Magic WAN hoy.

¿Y qué pasa con el resto del mercado? Todavía en evaluación. La fragmentación es el problema histórico de IPsec y parece que se repite con post-quantum.

Implementación en redes WAN con Cloudflare One

Cloudflare Magic WAN es la plataforma de WAN-as-a-Service que reemplaza MPLS legacy. La propuesta es conectar sedes remotas, centros de datos y entornos cloud a la red global de Cloudflare, con seguridad y optimización de tráfico incluidas. El modelo es SASE (Secure Access Service Edge): seguridad y conectividad en una sola plataforma.

Con el GA de IPsec post-quantum, el flujo es: tus branch connectors (los dispositivos Fortinet en cada sede) negocian el handshake híbrido ML-KEM con el edge de Cloudflare. Todo el tráfico WAN queda protegido contra HNDL sin que tengas que reemplazar el hardware existente.

Si estás migrando de MPLS a SD-WAN y evaluás proveedores de infraestructura, para el hosting de tus sistemas internos podés mirar opciones locales como donweb.com con sus planes cloud. Para la capa de networking WAN con PQC, hoy Cloudflare Magic WAN es el camino más directo.

Errores comunes al implementar post-quantum en IPsec

Confundir “soporte PQC” con “interoperabilidad PQC”

Tu firewall puede decir que soporta post-quantum cryptography en el datasheet y aun así no ser interoperable con Cloudflare. El problema es que hay dos drafts/estándares en el mercado: RFC 9370 y el draft IETF para ML-KEM. Verificá cuál implementa tu hardware antes de asumir que funciona. Fortinet 7.6.6+ soporta ambos. Otros, no.

Asumir que necesitás hardware nuevo

ML-KEM corre en software. Si tu firewall tiene firmware actualizado con soporte para el draft IETF, no necesitás cambiar ningún appliance. El error común es presupuestar hardware nuevo cuando solo hace falta actualizar firmware y validar la versión del SO.

Tratar PQC como un proyecto “para después”

Si manejás datos con alta confidencialidad y vida útil larga (contratos, propiedad intelectual, datos de clientes sensibles), el riesgo HNDL es presente, no futuro. La ventana para actuar es ahora, mientras el ataque todavía no puede ejecutarse. Cuando las computadoras cuánticas estén disponibles, el tráfico que ya recopilaron es irrecuperable.

Implementar solo en un sentido del túnel

Para que el handshake híbrido funcione, ambos extremos del túnel IPsec deben soportar ML-KEM. Si un lado negocia post-quantum y el otro no lo soporta, el túnel cae al modo clásico sin aviso claro en algunos equipos. Verificá los logs del IKEv2 handshake para confirmar que realmente está usando el grupo ML-KEM, no que “negoció algo post-quantum-ish”.

Preguntas Frecuentes

¿Qué es la encriptación post-quantum IPsec y por qué es diferente a la criptografía normal?

La encriptación post-quantum IPsec usa algoritmos matemáticos (como ML-KEM, basado en retículos) que resisten ataques de computadoras cuánticas, a diferencia de RSA o ECDH que pueden ser rotos por el algoritmo de Shor. En el caso de IPsec, se implementa como handshake híbrido: combina el intercambio clásico con ML-KEM para mantener seguridad en ambos escenarios. No requiere hardware especial, solo firmware actualizado.

¿Cómo puedo proteger mi red contra ataques Harvest Now, Decrypt Later?

Actualizando a post-quantum en los puntos de intercambio de claves, principalmente TLS para tráfico web e IPsec para redes WAN site-to-site. Para redes WAN, Cloudflare Magic WAN con IPsec post-quantum está disponible desde el 30 de abril de 2026, con interoperabilidad confirmada para Fortinet FortiOS 7.6.6+. La prioridad es proteger primero los datos con mayor vida útil: contratos, PII, secretos corporativos.

¿Cloudflare IPsec post-quantum es compatible con mi firewall Fortinet o Palo Alto?

Fortinet FortiGate con FortiOS 7.6.6+ es compatible. Palo Alto Networks implementó PQC en IPsec pero usando RFC 9370, que todavía no es interoperable con el draft IETF (draft-ietf-ipsecme-ikev2-mlkem) que usa Cloudflare. Para Palo Alto, la interoperabilidad con Cloudflare no está confirmada a mayo de 2026. Verificá la versión exacta de firmware y el estándar soportado antes de configurar.

¿Necesito hardware especial para implementar post-quantum cryptography en mi red?

No. ML-KEM es un algoritmo de software que corre en el hardware existente. Lo que necesitás es que tu firewall o gateway IPsec soporte el estándar en su firmware. Para Fortinet, eso significa actualizar a FortiOS 7.6.6+. Si tu equipo es de una generación muy antigua sin actualizaciones de firmware disponibles, ahí sí podrías necesitar reemplazarlo, pero por razones de soporte general, no por requerimientos de PQC.

¿ML-KEM es seguro contra ataques de computadoras cuánticas?

Según el NIST, que lo estandarizó como FIPS 203 en agosto de 2024 tras años de análisis, sí. ML-KEM está basado en el problema de aprendizaje con errores sobre retículos (LWE/MLWE), que no tiene solución conocida eficiente ni en computadoras clásicas ni cuánticas. IBM lo desarrolló y fue sometido a revisión pública por criptógrafos de todo el mundo. Eso no garantiza que nunca se encuentre una vulnerabilidad, que es exactamente por qué se usa el enfoque híbrido junto a DH clásico.

Conclusión

El 30 de abril de 2026, Cloudflare cerró el último frente abierto en su hoja de ruta post-quantum: las redes WAN por IPsec. Cuatro años después de hacer lo mismo con TLS, el ecosistema de networking empresarial finalmente tiene un camino claro hacia PQC con hardware existente.

El mensaje concreto: si tenés redes WAN con Fortinet FortiOS 7.6.6+ y usás Cloudflare Magic WAN, podés activar IPsec post-quantum hoy. Si tenés Palo Alto, esperá a que resuelvan la interoperabilidad con el draft IETF. Si todavía no evaluaste la transición, el vector de ataque HNDL justifica ponerlo en el roadmap de este año, no del que viene.

¿Alguien verificó de forma independiente la resistencia de ML-KEM a ataques cuánticos reales? La respuesta honesta es que no existe todavía una computadora cuántica suficientemente potente para hacer esa prueba. Lo que existe es el análisis matemático del NIST y la revisión pública de la comunidad criptográfica. Por ahora, es la mejor apuesta disponible.

Fuentes

- Cloudflare Blog – Post-quantum encryption for Cloudflare IPsec is generally available (30 abril 2026)

- InfoQ – Cloudflare Makes Post-Quantum IPsec Generally Available (2026)

- Fortinet – Post-quantum cryptography for IPsec key exchange en FortiOS 7.6.6

- Palo Alto Networks – Quantum Security documentation

- Palo Alto Networks Cyberpedia – Harvest Now, Decrypt Later (HNDL)