Escáner de Vulnerabilidades Open Source

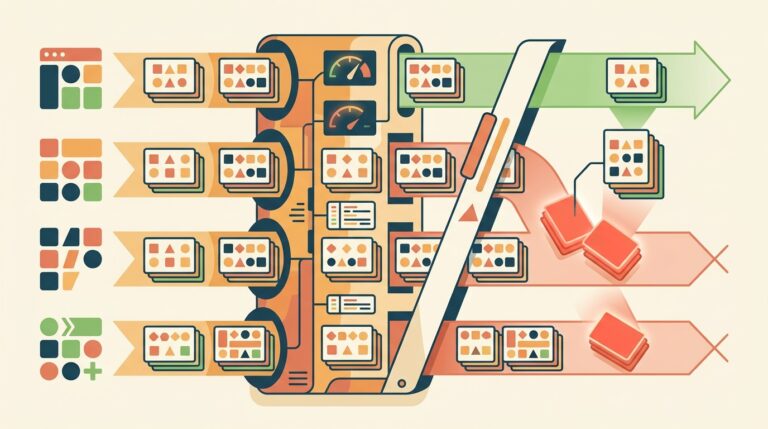

Un escáner de vulnerabilidades orquestado es una herramienta que automatiza múltiples scanners especializados (Nmap, Nikto, Nuclei) en un solo flujo de auditoría. La orquestación reduce el tiempo manual en 70-80% comparado con ejecutar cada herramienta por separado, y elimina brechas de cobertura. Proyectos como Argus Scanner integran estas tres en un análisis secuencial: primero descubrimiento de red, luego escaneo web, finalmente detección de CVEs activos mediante templates.

En 30 segundos

- Un escáner orquestado combina Nmap (descubrimiento), Nikto (vulnerabilidades web) y Nuclei (templates de CVEs) en un proceso automatizado

- Nuclei tiene 6500+ templates comunitarios y cubre 1496 vulnerabilidades del Catálogo de Exploited Vulnerabilities (KEV) del CISA

- La orquestación en Python o con herramientas como Argus Scanner reduce el tiempo de auditoría manual y mejora la cobertura de vulnerabilidades

- Los falsos positivos son el enemigo: una base de datos desactualizada o configuración incorrecta puede generar alertas ficticias que oscurecen los riesgos reales

- Implementar en CI/CD pipelines (Docker, GitHub Actions) permite auditorías continuas sin intervención manual

Qué es un escáner de vulnerabilidades orquestado

La mayoría de los equipos de seguridad usan herramientas de escaneo, pero pocas coordinan el flujo completo. Corren Nmap, se olvidan de ejecutar Nikto después, y Nuclei queda para “cuando tengas tiempo”. Un escáner orquestado es una capa de automatización que encadena estas herramientas en orden lógico, procesa los resultados de una herramienta para alimentar la siguiente, y devuelve un reporte unificado.

La automatización acá no es un lujo: es crítica. Ponele que tenés 50 dominios para auditar. Sin orquestación, son 150 comandos manuales, consolidación de reports a mano, y riesgo de que se te escape algo porque ya estás fatigado mentalmente. Con orquestación, ejecutás un script al fin de semana y el lunes tenés 50 reportes consolidados, ordenados por severidad, listos para actuar.

Por qué funciona. Nmap te descubre qué servicios corren. Nikto audita esos servicios web. Nuclei valida si existen CVEs conocidos y explotables. El flujo es secuencial: cada herramienta aprende de la anterior (si Nmap dice que el puerto 443 es Apache 2.4.41, Nikto sabe dónde apuntar; si Nikto descubre formularios, Nuclei tiene templates para testear eso). Sin ese encadenamiento, cada scan es una isla sin contexto.

Nmap: descubrimiento de red y puertos

Nmap es la primera capa. Nmap es un herramienta de descubrimiento de red que identifica hosts activos, puertos abiertos, servicios y sistemas operativos en una red o dominio.

Lo que hace: envía paquetes probador a los puertos que le decís (o todos, si querés esperar horas), analiza las respuestas, y te arma un mapa. El resultado: una lista de puertos abiertos con el servicio que corre (Apache, nginx, Tomcat, etc.) y su versión aproximada. También detecta el SO del servidor, que es pista valiosa para buscar CVEs OS-específicas después. Más contexto en consideraciones de seguridad en plataformas.

Ojo con esto: Nmap es sigiloso o ruidoso según cómo lo configures. Si ejecutás un scan SYN básico, vas a generar logs y alertas (si el servidor tiene IDS/IPS). Si lo querés disimulado, hay modos lentos. Para auditorías internas con autorización, no importa; para pentests externos, la discreción es crítica.

Limitación de Nmap sola: descubre qué está abierto, pero no valida si hay vulnerabilidades. Un puerto 80 abierto con Apache 2.4.1 (versión de 2011) es un descubrimiento. Pero Nmap no te dice “ese Apache tiene 40 CVEs conocidas”. Para eso necesitás Nikto o Nuclei.

Nikto: escaneo de servidores web

Si Nmap descubre, Nikto audita. Nikto es un escáner especializado en vulnerabilidades de servidores web que prueba 6700+ vulnerabilidades conocidas, archivos inseguros y configuraciones erróneas.

La base de datos de Nikto es amplia: detecta plugins WordPress mal parchados, directorios de administración sin password, archivos de backup (.bak, .zip), headers HTTP inseguros, SSL/TLS débil, IIS mal configurado. Todo eso en un scan de 5-10 minutos por servidor.

El problema con Nikto es que es agresivo. No es sigiloso. Genera un montón de requests HTTP, activa firewalls, deja tracks en los logs. Si ejecutás Nikto contra un servidor de producción sin avisar, el equipo de seguridad de la empresa probablemente te llame. Para auditorías internas con acuerdo, no hay drama. Para pruebas de penetración, hay que coordinar.

Actualización de 2026: la base de datos de Nikto se actualiza cada tanto, pero no es instantánea con los CVEs nuevos. Por eso no deberías usarla como única herramienta. Si un CVE salió hace 3 meses y Nikto no lo tiene aún, no lo detecta. Nuclei con templates comunitarios suele ser más rápido. En herramientas especializadas disponibles profundizamos sobre esto.

Nuclei: detección basada en templates

Nuclei es distinto. En vez de una base de datos estática de vulnerabilidades, Nuclei usa templates YAML que describen cómo testear una vulnerabilidad específica. Escribís un template que dice “envía este request, analiza esta respuesta, si ves X patrón entonces hay vulnerabilidad”. Es más flexible que Nikto.

Según el sitio oficial de Nuclei, la comunidad mantiene 6500+ templates abiertos, e incluyen cobertura de OWASP Top 10 (inyecciones SQL, XSS, CSRF, etc.) y 1496 plantillas para las vulnerabilidades “Conhecidas siendo Explotadas” (KEV) del Catálogo de CISA.

Eso significa que si una vulnerabilidad es activamente explotada en la wild, hay un template de Nuclei para testearla. Antes de que Nikto lo agregue a su base de datos (proceso que puede tardar semanas), Nuclei ya lo tiene.

Lo bueno de los templates: podés escribir los tuyos. Si vos tenés un servidor interno con una configuración raara y vulnerable, armás un template Nuclei que lo testee, y lo corres en auditorías futuras.

Diferencias clave: Nmap vs Nikto vs Nuclei

Acá viene la tabla. Fijate cómo cada herramienta ataca un ángulo distinto:

| Herramienta | Alcance | Qué detecta | Velocidad | Sigilosidad | Cuándo usarla |

|---|---|---|---|---|---|

| Nmap | Red + hosts | Puertos abiertos, servicios, SO | Muy rápida (segundos-minutos) | Configurable (sigiloso a ruidoso) | Primero: mapeo inicial |

| Nikto | Web (HTTP/HTTPS) | Vulnerabilidades web, directorios, headers inseguros, plugins | Moderada (5-20 min por servidor) | Ruidosa (muchos requests) | Después de Nmap, si hay servicios web |

| Nuclei | Web + customizable | CVEs específicas, OWASP Top 10, KEV activamente explotadas | Rápida (depende templates, pero ~5 min) | Moderada (menos requests que Nikto) | Paralelo o después de Nikto, para CVEs puntuales |

La pregunta obvia: ¿por qué los tres si parece que se superponen? Porque no se superponen del todo. Nmap te dice “hay un Tomcat 8.5 en el puerto 8080”. Nikto testea ese Tomcat contra sus 6700 patterns. Nuclei te chequea los 5 CVEs más peligrosos de Tomcat 8.5 que están siendo explotados en abril de 2026.

Sin Nmap, ejecutas Nikto en todo el rango 1-65535 y tardas horas. Sin Nikto, perdés tiempo haciendo testeos web manual. Sin Nuclei, confías en una base de datos estática que puede estar desactualizada. Los tres juntos = cobertura sólida.

Orquestación con Python y herramientas como Argus Scanner

Automatizar esto a mano es un quilombo. Por eso existen proyectos como Argus Scanner, una herramienta Python que orquesta las tres.

Argus hace esto: subís un dominio o IP, y Argus ejecuta Nmap, toma los puertos del resultado, manda Nikto contra los que son web, manda Nuclei contra URLs identificadas, consolida todo en un reporte HTML/Markdown con vulnerabilidades priorizadas, análisis de headers HTTP, validación SSL/TLS. Fin del juego: un reporte ejecutivo que podés pasarle al team de desarrollo. Esto se conecta con lo que analizamos en diferencias entre repositorios populares.

Otras alternativas existen (AutoVAPT viene floja), pero la idea es similar: una capa que coordina. Si vos preferís no usar Argus, podés escribir un script Python que haga lo mismo (instalar Nmap, Nikto, Nuclei vía pip, ejecutar uno tras otro, parsear outputs JSON, armar reportes con Jinja2).

Lo interesante: ya que estás automatizando, metelo en CI/CD. Cada commit que pushea el team, un GitHub Action que lanza una auditoría rápida contra staging. Si las variables de entorno tienen credenciales hardcodeadas, Nuclei lo detecta. Si dejaron debug=true en la config, Nmap lo ve. Esto acá es defensa temprana, no reparación tardía.

Errores comunes y cómo evitar falsos positivos

No actualizar las bases de datos

Nikto y Nuclei tienen actualizaciones regulares. Si corres Nikto sin haberlo actualizado en 6 meses, vas a dejar pasar CVEs que salieron en ese período. Mismo con Nuclei: los templates viejos detienen de funcionar si la aplicación cambió su interfaz. La solución: automatizá la actualización. En el script de orquestación, antes de ejecutar Nmap, hacé `nuclei -ut` (update templates) y `nikto -update`.

Configurar la sensibilidad sin criterio

Nikto tiene opciones de agresividad. Si lo configurás en máximo (tuning 9), detecta más cosas pero genera falsos positivos que inundan tu reporte. Nikto te dirá “posible SQL injection” cuando en realidad es un parámetro que echó una comilla. La solución: empezá con tuning 1 o 2, analiza los resultados, y sube si necesitás cobertura extra. Mejor 5 vulnerabilidades reales que 50 con 45 falsas.

Confiar 100% en el scan sin validación manual

Acá el error más costoso: asumir que si el scanner no lo detectó, no existe. Un escáner es tan bueno como su regla de detección. Si programaste mal el template de Nuclei, va a pasar cosas por alto. Si Nikto busca una carpeta específica y el servidor la renombró (de `/admin` a `/admin_panel`), Nikto no lo ve. La validación manual es clave, especialmente para vulnerabilidades de lógica de negocio que ningún scanner ve: por ejemplo, “un cliente puede cambiar su ID en la URL y ver datos de otro cliente”. Eso requiere testing interactivo, no automatizado.

Implementación paso a paso de una auditoría completa

Mirá una auditoría real:

- Definir scope: ¿qué dominios, IPs, puertos vamos a auditar? Escribilo. Autodefensa legal: auditoría sin consentimiento = problema.

- Preparar ambiente: máquina aislada (o contenedor Docker). Instalá Nmap, Nikto, Nuclei.

- Ejecutar Nmap: `nmap -sV -Pn –script vuln ejemplo.com -oX results-nmap.xml`. Flag `-sV` detecta versiones, `–script vuln` corre scripts de vulnerabilidades de NSE.

- Analizar resultados: mirá qué salió. ¿Servicios web (puertos 80, 443, 8080, 8443)? Listalos. ¿Otras cosas (FTP, SSH, SMTP)? Nuclei tiene templates para eso también.

- Ejecutar Nikto: apunta a los servidores web que Nmap encontró. `nikto -h ejemplo.com -o report-nikto.html`. Si es HTTPS, Nikto lo detecta automático.

- Ejecutar Nuclei: `nuclei -u https://ejemplo.com -templates nuclei-templates/cves/ -o report-nuclei.json`. O si querés ser más específico: `-tags owasp` para Top 10 solamente.

- Consolidar reportes: levantá los JSON/XML en un script Python, mergea por severidad, marca falsos positivos manuales como “revisados”.

- Priorizar remediación: vulnerabilidades críticas (RCE, SQL injection, auth bypass) van primero. Medias (XSS, CSRF) en el medio. Bajas (headers inseguros) para después.

- Documentar excepciones: si hay algo que no podés parchear (legacy system), documentalo, justificalo, aprobalo con stakeholders. No lo dejes flotando.

La orquestación acá ahorra tiempo: si lo hacés a mano, tardas 2-3 horas de trabajo. Automático: 45 minutos, y sin riesgo de que te olvides un paso. Y si necesitás repetirlo semana que viene para verificar remediación, el script corre de vuelta sin esfuerzo. Tema relacionado: herramientas CLI para desarrolladores.

Preguntas Frecuentes

¿Cuál es la diferencia entre Nmap y Nikto?

Nmap mapea la red (qué está abierto, qué servicios, qué versiones). Nikto audita servidores web específicamente. Nmap no testea vulnerabilidades, solo descubre. Nikto sí. Por eso corres Nmap primero, después Nikto en los servicios web que Nmap encontró.

¿Cómo orquestar múltiples herramientas en un solo script?

Python con subprocess, o un bash script que ejecuta una tras otra. Argus Scanner ya lo hace, así que no necesitás reinventar. Si querés tu propio script: levantá Nmap con `subprocess.run([‘nmap’, …])`, parseá el XML con `xml.etree.ElementTree`, extrae IPs y puertos, feed a Nikto, parsea output de Nikto, feed a Nuclei. Al final escribís todo a un JSON consolidado.

¿Cómo reducir falsos positivos?

Actualización regular (como dijimos). Ajustá sensibilidad por herramienta (Nikto tuning 1-2 es más preciso que 9). Validación manual de resultados críticos. Y documentá falsos positivos: si Nikto siempre reporta falso en cierto endpoint, sabés que no hay que confiar. Nuclei mejora acá porque podés ajustar los templates tú mismo.

¿Puedo correr esto en CI/CD?

Sí. Docker, GitHub Actions, GitLab CI, lo que uses. Cuidado: los scans agreden la aplicación (muchos requests), así que hacelo contra staging, no producción. Y no dejes las credenciales hardcodeadas: usá secrets del CI/CD. Si tenés hosting en donweb.com y querés auditar tu aplicación, podés clonarte el entorno a local o staging, y ahí sí metelo.

¿Qué herramienta es mejor?

Ninguna es “mejor”; son complementarias. Nmap = descubrimiento. Nikto = web específico. Nuclei = CVEs actuales. Usá las tres. Si tuvieras que elegir una sola (y no es recomendable), Nuclei es más moderna, pero sin Nmap no sabés dónde apuntar, y sin Nikto pierdes verificaciones web clásicas.

Conclusión

Un escáner de vulnerabilidades orquestado te transforma de alguien que corre herramientas al azar en alguien que tiene un proceso de auditoría reproducible, documentado, automático. Nmap descubre, Nikto audita, Nuclei valida CVEs actuales. Juntas forman un círculo. El error más común es usar una sola y quedarte con ciego en un ojo.

Si recién arrancás: corre el script de Argus Scanner contra un dominio de prueba (tuyo), revisá los resultados, entendé qué está siendo reportado, validá manualmente 5-10 vulnerabilidades. Después automatizá en CI/CD. En la mayoría de los equipos que vimos, esto reduce el tiempo de auditoría de 8 horas manual a 1 hora automática. Y las vulnerabilidades que se detectan temprano (en staging) siempre son más baratas de parchear que en producción.

Fuentes

- Argus Scanner en GitHub — herramienta de orquestación que integra Nmap, Nikto y Nuclei

- Documentación oficial de Nuclei — framework de templates para detección de vulnerabilidades

- Nuclei en GitHub — repositorio principal con templates comunitarios

- Nikto en GitHub — escáner web especializado

- Catálogo de Vulnerabilidades Explotadas (KEV) del CISA — lista de CVEs activamente explotadas