KB5079473: la update de Windows 11 que rompe Teams y Edge

En pocas palabras: KB5079473, la actualización crítica de Windows 11 del 28 de marzo de 2026, provoca crashes severos en Teams y Edge. Microsoft confirmó el error y publicó parches correctivos de emergencia.

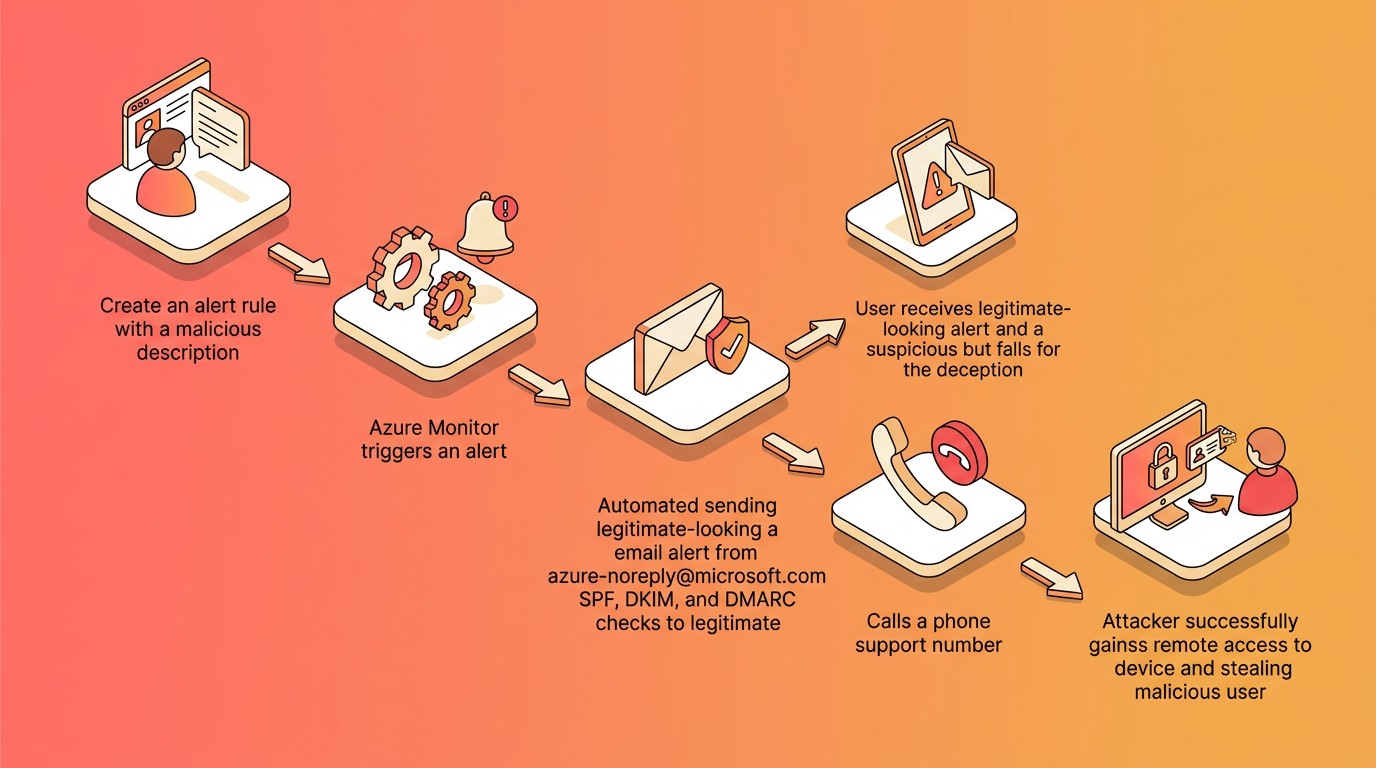

Actualización (28/03/2026): Nuevos detalles técnicos de la campaña de phishing.

- Inyección en campos de alerta: Los atacantes insertan payloads maliciosos directamente en el campo de descripción de alertas de Azure Monitor para burlar filtros de spam (Cyber Security Review, 27/03).

- Spoofing de cabeceras: Los correos utilizan cabeceras legítimas de Microsoft para evadir validaciones SPF/DKIM/DMARC, aumentando la credibilidad del phishing.

- Alcance de callback phishing: La campaña busca que las víctimas llamen a números de soporte falso, con riesgo de robo de credenciales y acceso a cuentas Microsoft.

Actualizado el 22/03/2026: Descubrieron que atacantes están abusando de Azure Monitor para enviar correos de phishing desde [email protected] que pasan SPF, DKIM y DMARC. Los mails simulan alertas de cobros no autorizados por Windows Defender y buscan que la víctima llame a un número falso de soporte.

Actualizado el 21/03/2026: Microsoft publicó un plan integral para mejorar la calidad de Windows 11 en 2026, con barra de tareas móvil, menos Copilot integrado, actualizaciones menos invasivas y una “operación enjambre” de ingeniería para atacar bugs críticos como el de KB5079473.

La actualización KB5079473 de Windows 11, lanzada el 10 de marzo de 2026 como parte del Patch Tuesday, rompe el acceso a internet de aplicaciones como Teams, Edge, OneDrive y Copilot. El problema afecta exclusivamente a cuentas personales de Microsoft y se soluciona con un reinicio mientras el equipo está conectado a la red. Pero más allá del parche puntual, Microsoft acaba de reconocer que el problema es sistémico y anunció un plan completo para revertir la crisis de calidad. Y ahora, un nuevo frente: atacantes explotan Azure Monitor para lanzar campañas de phishing que pasan todos los filtros de autenticación de correo.

En 30 segundos

- La actualización acumulativa KB5079473 (builds 26100.8037 y 26200.8037) corrompe el estado de conectividad interno de Windows 11, haciendo que Teams, Edge, OneDrive, Excel, Word y Copilot muestren el error “No parece que estés conectado a Internet” aunque la conexión funcione perfectamente

- Solo afecta a usuarios con cuentas personales de Microsoft; los entornos corporativos con Entra ID (ex Azure AD) no tienen este problema

- El workaround oficial de Microsoft es reiniciar el equipo manteniendo la conexión a internet activa; si reiniciás sin conexión, el error puede volver

- Microsoft confirmó el bug el 19 de marzo de 2026 y prometió un parche definitivo “en los próximos días”

- Novedad (20/03): Pavan Davuluri publicó un plan de compromiso con la calidad de Windows que incluye barra de tareas móvil, reducción de Copilot en apps, actualizaciones menos intrusivas y una reorganización de ingeniería para atacar bugs como este

- Novedad (22/03): Trustwave SpiderLabs documentó una campaña de phishing con Azure Monitor alertas donde los correos salen de [email protected], pasan todas las verificaciones de autenticación y redirigen a números falsos de soporte técnico. Más de 30 víctimas confirmadas en Microsoft Q&A y la campaña lleva al menos 22 días activa

Windows es un sistema operativo desarrollado por Microsoft desde 1985, diseñado para gestionar el hardware y software de computadoras personales, servidores y dispositivos. Ofrece una interfaz gráfica de usuario y es utilizado tanto en entornos domésticos como empresariales.

Phishing con Azure Monitor alertas: correos legítimos de Microsoft convertidos en arma

Mientras Microsoft lidia con la crisis de calidad de Windows 11, apareció un problema de seguridad que afecta a toda su infraestructura cloud. Investigadores de Trustwave SpiderLabs documentaron una campaña donde atacantes usan Azure Monitor — el servicio de monitoreo de Microsoft — para enviar correos de phishing que salen directamente desde los servidores de Microsoft.

No es spoofing. No es un dominio trucho parecido a microsoft.com. Los correos se envían desde [email protected] y pasan SPF, DKIM y DMARC sin problemas. Para cualquier filtro de correo, son mensajes legítimos de Microsoft.

La campaña lleva activa al menos desde el 26 de febrero de 2026, cuando aparecieron los primeros reportes en Microsoft Q&A. A la fecha hay más de 30 víctimas documentadas solo en ese foro, y cada una recibió entre 2 y 4 correos. Los atacantes usan tácticas de callback phishing: no hay link malicioso ni adjunto. El objetivo es que llames a un número de teléfono falso.

Cómo funciona el ataque paso a paso

El mecanismo es simple y eso lo hace peligroso. Cualquier persona con una tarjeta de crédito (o un trial gratuito) puede crear una cuenta de Azure. A partir de ahí, el flujo es:

- El atacante crea una cuenta de Azure Storage y configura una alert rule en Azure Monitor con una condición fácil de activar

- En el campo “description” de la alerta — que acepta texto libre sin filtrado — inyecta el mensaje de phishing completo: aviso de cobro falso, montos en dólares, ID de transacción inventado y un número de teléfono de “soporte 24/7”

- Configura un Action Group con las direcciones de correo de las víctimas como destinatarios de la notificación

- Dispara la alerta, ya sea manualmente o dejando que la condición se cumpla

- Azure Monitor envía el correo desde su infraestructura legítima. La víctima recibe un mail firmado por Microsoft

El detalle más perverso: cuando la víctima se desuscribe del Action Group, los atacantes simplemente la agregan a uno nuevo. No hay mecanismo en Azure que requiera consentimiento del destinatario antes de incluirlo en un grupo de notificaciones. Eso significa que una vez que tienen tu dirección, pueden mandarte correos indefinidamente desde una dirección de Microsoft que no podés bloquear sin perder alertas legítimas. Si te interesa, podés leer más sobre los cambios recientes de Microsoft en Windows.

Anatomía del correo de phishing: cómo reconocerlo

Los correos llegan con asuntos como “Azure: Activated Severity: 2 invoice-02313312” o “Your Azure Monitor alert was triggered”. Hasta ahí, un administrador de Azure no vería nada raro. El problema está en el contenido.

La variante más común incluye un bloque que dice “MICROSOFT CORPORATION BILLING DEPARTMENT ACCOUNT SECURITY ALERT” con un número de referencia tipo MS-FRA-6673829-KP. El cuerpo del mensaje advierte sobre una transacción no autorizada: merchant Windows Defender, monto de 499.99 USD, fecha del día anterior, y un Transaction ID alfanumérico. Cierra con un número de teléfono rotativo para comunicarse con el “Microsoft Fraud Resolution Hotline” las 24 horas.

Hay otra variante que apela al miedo: amenaza con borrar todos tus datos (fotos, videos) si no resolvés “tu issue” antes de una fecha específica. Incluye un ID falso tipo I1C0-B6O3-3YF7 para darle apariencia de legitimidad.

Una tercera variante sube la apuesta a 892 USD por una supuesta suscripción de Defender. Los montos varían entre campañas, pero siempre son lo suficientemente altos como para generar alarma sin ser absurdos.

Por qué este ataque esquiva todos los filtros: el bypass de SPF, DKIM y DMARC

En un ataque de phishing convencional, el atacante falsifica el campo “From” del correo. Los protocolos SPF, DKIM y DMARC existen justamente para detectar eso: verifican que el servidor que envía el mail esté autorizado por el dominio que aparece como remitente.

Acá el problema es que no hay nada que detectar. El correo sale genuinamente de los servidores de Microsoft, firmado con las llaves DKIM de Microsoft, desde una dirección que está autorizada por los registros SPF de microsoft.com. Para el filtro de spam de tu empresa, de Gmail, de Outlook, es un correo legítimo de Microsoft. Punto.

Esto genera un dilema práctico para equipos de seguridad. No podés bloquear [email protected] sin dejar de recibir las alertas reales de Azure Monitor que tu equipo de infraestructura necesita. Tampoco podés crear una regla que filtre por contenido, porque las alertas legítimas también pueden incluir montos, IDs y textos descriptivos. La única diferencia entre una alerta real y una falsa es el contexto del mensaje — y eso es algo que solo un humano puede evaluar. Si te interesa, podés leer más sobre ataques a la cadena de suministro en GitHub Actions.

Callback phishing y BazarCall: la técnica detrás del ataque

El callback phishing (también llamado TOAD — Telephone-Oriented Attack Delivery) no es nuevo. La técnica apareció en 2020 asociada a los grupos de ransomware Ryuk y Conti, bajo el nombre BazarCall. La lógica es directa: si el correo no tiene links ni adjuntos, los sistemas antimalware no tienen qué analizar. El payload es la llamada telefónica.

Los reportes de la industria muestran un crecimiento del 442% en ataques de vishing durante 2024. Lo que cambió ahora es el vehículo de entrega. En lugar de mandar un correo desde un dominio descartable que el filtro de spam detecta en horas, los atacantes usan plataformas legítimas — en este caso Azure Monitor — para que el correo tenga la credibilidad máxima posible.

Hay un patrón claro de evolución. Primero fueron correos genéricos desde dominios truchos. Después vinieron las campañas que imitaban facturas de empresas reales. Ahora los atacantes directamente explotan la infraestructura del proveedor legítimo para enviar el correo. Cada iteración hace más difícil la detección automatizada y pone más peso en la capacitación del usuario final.

Qué pasa si llamás al número falso

Una víctima documentó en el foro de Microsoft Q&A lo que ocurrió al llamar. El operador no fue directo al robo de credenciales. Primero preguntó si la persona usaba WiFi público. Después pidió que buscara su dirección IP en un sitio sospechoso. Cuando la víctima empezó a hacer preguntas sobre la supuesta compra, el operador esquivó todas las respuestas y repitió que estaba “hablando con Microsoft”.

El patrón habitual en este tipo de ataques tiene dos fases. Un primer operador mantiene la conversación y genera confianza. El objetivo es convencer a la víctima de instalar herramientas de acceso remoto — AnyDesk, ScreenConnect, TeamViewer — bajo la excusa de “verificar el equipo”. Una vez que el atacante tiene acceso remoto, un segundo operador trabaja en paralelo: extrae credenciales, revisa archivos, y en los casos más graves, despliega ransomware.

Para entornos corporativos el riesgo se multiplica. Un empleado que instala AnyDesk en una máquina conectada a la red de la empresa le da al atacante un punto de entrada lateral. De ahí a un compromiso completo de Active Directory, el camino puede ser corto.

Phishing tradicional vs. phishing con Azure Monitor alertas

| Característica | Phishing tradicional | Phishing vía Azure Monitor |

|---|---|---|

| Remitente | Dominio falso o similar (microsft-support.com) | [email protected] (real) |

| SPF/DKIM/DMARC | Falla o pasa parcialmente | Pasa las tres verificaciones |

| Detección por spam filters | Alta (horas a días) | Casi nula (es tráfico legítimo de Microsoft) |

| Links maliciosos | Sí, URL falsa o acortada | No hay links — solo un número de teléfono |

| Adjuntos maliciosos | Frecuentes (.pdf, .docx, .zip) | Ninguno |

| Vector de ataque | Click en link o apertura de archivo | Llamada telefónica (callback/vishing) |

| Costo para el atacante | Bajo (dominio + servidor SMTP) | Mínimo (cuenta Azure trial o tarjeta robada) |

| Posibilidad de bloqueo | Bloquear dominio o IP del remitente | No se puede bloquear sin afectar alertas reales |

| Persistencia | Baja (dominio se quema rápido) | Alta (re-agregan a víctimas a nuevos Action Groups) |

Qué está confirmado y qué todavía no

Confirmado

- Los correos salen de [email protected] y pasan SPF, DKIM y DMARC — verificado por múltiples víctimas que analizaron los headers

- La campaña lleva activa al menos desde el 26 de febrero de 2026, con más de 30 víctimas documentadas en Microsoft Q&A

- Los atacantes usan el campo “description” de las alert rules para inyectar contenido de phishing

- Los números de teléfono son celulares registrados en Estados Unidos (T-Mobile, Indiana) que rotan entre campañas

- Las víctimas que se desuscriben son re-agregadas a nuevos Action Groups

- La técnica afecta a personas sin suscripción de Azure — las direcciones se obtienen de bases de datos filtradas

Pendiente de confirmación

- Microsoft no emitió respuesta oficial sobre la vulnerabilidad ni un advisory de seguridad

- No se sabe si Microsoft planea implementar filtrado de contenido en los campos de texto de alert rules

- No hay confirmación de que se vaya a requerir consentimiento del destinatario antes de agregarlo a un Action Group

- Se desconoce cuántas víctimas llamaron efectivamente a los números y sufrieron compromiso de sus equipos

- No está claro si las cuentas de Azure usadas para la campaña fueron creadas con tarjetas robadas o trials legítimos

Cómo protegerse: guía práctica

Para usuarios individuales: la regla número uno es no llamar a ningún número que aparezca en una alerta de Azure. Si recibís un correo que dice “Your Azure Monitor alert was triggered” y menciona cobros, borralo. Si tenés dudas, entrá directamente a portal.azure.com y revisá tus alertas ahí. Si no tenés cuenta de Azure, el correo es falso con certeza absoluta.

Si ya llamaste, cambiá las contraseñas de tu cuenta de Microsoft y de cualquier servicio financiero al que hayas accedido desde ese equipo. Activá autenticación de dos factores en todo. Si instalaste algún software de acceso remoto durante la llamada, desinstalalo y hacé un scan completo del equipo. Considerá congelar tus reportes crediticios en Experian, Equifax y TransUnion.

Para administradores de Azure: revisá los Action Groups de tu suscripción. Si encontrás grupos con direcciones de correo que no reconocés, eliminalos y auditá quién los creó. Monitoreá la creación de nuevas alert rules — un pico repentino de reglas con nombres tipo “invoice-02313312” es una señal clara. Implementá alertas internas sobre cambios en Action Groups y establecé políticas que limiten quién puede crear reglas de alerta y a qué destinatarios pueden notificar. Si te interesa, podés leer más sobre campañas de malware que explotan repositorios legítimos.

Si administrás servidores e infraestructura propia, tener un proveedor de hosting que facilite la gestión de alertas y monitoreo sin exponer estos vectores es un diferencial. Donweb ofrece herramientas de monitoreo integradas para el mercado latinoamericano que simplifican la operación sin depender exclusivamente de plataformas de terceros.

Respuesta de Microsoft: el silencio como política

A la fecha de esta actualización, Microsoft no emitió ningún comunicado oficial sobre el abuso de Azure Monitor para phishing. En el hilo de Microsoft Q&A con más actividad sobre el tema, la única respuesta vino de un MVP voluntario de la comunidad que confirmó que era un scam y recomendó no llamar al número. No hay respuesta de ningún empleado de Microsoft.

La frustración de los usuarios en el foro es evidente. Varios piden que Microsoft emita un advisory público. Uno sugirió que el FBI investigue la inacción de Microsoft. Otra usuaria amenazó con migrar a Google Cloud. El problema de fondo es arquitectural: Azure Monitor permite texto libre sin filtrado en las descripciones de alertas, y permite enviar notificaciones a cualquier dirección de correo sin verificación de consentimiento.

Las mitigaciones que Microsoft podría implementar son relativamente claras: validar el contenido de los campos de texto de las alertas para detectar indicadores de phishing (números de teléfono, lenguaje de urgencia, montos ficticios), requerir verificación de email antes de agregar direcciones externas a Action Groups, rate-limit de alertas desde cuentas nuevas, y agregar un disclaimer visible en los correos de Azure Monitor que diga algo como “Microsoft nunca te va a pedir que llames a un número desde una alerta”. Ninguna de estas es técnicamente compleja. Que no estén implementadas sugiere que el vector no estaba en el radar de seguridad de Microsoft — o que la prioridad la tiene otro lado.

El plan de Microsoft para la calidad de Windows 11 en 2026: qué anunció y por qué ahora

El 20 de marzo de 2026, un día después de confirmar el bug de KB5079473, Pavan Davuluri publicó en el Windows Insider Blog un post titulado “Our commitment to Windows quality”. Davuluri, que lidera la división de Windows y Surface, planteó el texto como una respuesta directa a meses de quejas acumuladas por parte de usuarios, administradores de sistemas y la prensa especializada.

El plan se apoya en tres pilares: rendimiento, fiabilidad y experiencias bien diseñadas. Suena genérico en abstracto, pero las medidas concretas que anunció tienen bastante sustancia. Desde el regreso de la barra de tareas móvil hasta la reducción de Copilot en apps donde nadie lo pidió, pasando por cambios en cómo se distribuyen y aplican las actualizaciones.

El timing no es casual. Publicar esto al día siguiente de confirmar que un parche de seguridad rompió la conectividad de millones de usuarios es un movimiento que busca cambiar la narrativa. En lugar de solo pedir disculpas por KB5079473, Microsoft intenta mostrar que el problema de fondo tiene un plan de solución. Queda por ver si la ejecución acompaña a las promesas.

La crisis que forzó el cambio: un historial de parches problemáticos

Para dimensionar por qué Microsoft necesitó publicar un manifiesto de calidad, alcanza con repasar los últimos tres meses. En enero de 2026, las actualizaciones de seguridad provocaron boot failures en equipos con ciertos drivers de almacenamiento, forzando parches de emergencia out-of-band que a su vez generaron otros problemas menores.

Febrero trajo su propia cuota: fallos de Wi-Fi que desconectaban equipos después de hibernar, cortes intermitentes de Bluetooth con auriculares, y problemas de audio en sesiones de Teams. Ninguno era catastrófico por separado, pero la acumulación generó lo que en la comunidad de Windows se empezó a llamar “death by a thousand cuts” — muerte por mil cortes.

Marzo cerró el ciclo con KB5079473 y el fiasco de conectividad que detalla este artículo. Tres meses seguidos de parches que rompen cosas básicas. Para un sistema operativo que corre en más de mil millones de dispositivos, la tolerancia al error es baja y Microsoft la estaba agotando.

Operación enjambre: cómo Microsoft reorganizó su ingeniería

El concepto de “swarming” (enjambre) que Microsoft puso en marcha a finales de enero de 2026 viene del mundo de incident response en empresas de infraestructura. La idea es simple: cuando un problema es lo suficientemente grave, se rompen los silos organizacionales y se arman equipos transversales dedicados exclusivamente a resolverlo.

En la práctica, esto significó redirigir ingenieros de equipos de features (los que trabajan en funcionalidades nuevas) hacia la corrección de bugs críticos. En lugar de que cada equipo arregle solo los bugs de su componente, los ingenieros se agrupan alrededor del problema sin importar a qué departamento pertenecen. Un ingeniero del equipo de Copilot puede terminar debuggeando un problema del kernel de red si ahí está la causa raíz. Si te interesa, podés leer más sobre integración segura de APIs en tus proyectos.

Microsoft también anunció que va a publicar métricas de calidad y SLOs (Service Level Objectives) de manera más transparente. Hasta ahora, los datos de estabilidad de Windows eran internos. Si efectivamente publican dashboards con tasas de crash, tiempos de resolución de bugs y estadísticas de rollback de actualizaciones, la comunidad va a tener herramientas para exigir accountability real.

Eso sí, hay que ser realista: reorganizar equipos de ingeniería no arregla bugs de la noche a la mañana. Los resultados de swarming se van a ver en los ciclos de actualización de abril y mayo. Si los Patch Tuesday de esos meses pasan sin incidentes graves, la estrategia habrá demostrado algo. Antes de eso, es promesa.

Barra de tareas móvil: vuelve una función que nunca debieron sacar

De todos los anuncios, el regreso de la barra de tareas móvil es probablemente el que más ruido generó entre usuarios. Microsoft confirmó que vas a poder mover la barra de tareas a la parte superior, izquierda o derecha de la pantalla, además de poder redimensionarla.

Un poco de contexto histórico: la barra de tareas móvil existía desde Windows 95. Durante 26 años, millones de usuarios la personalizaron según su flujo de trabajo — desarrolladores con monitores verticales la ponían a la izquierda, diseñadores la movían arriba. En 2021, con el lanzamiento de Windows 11, Microsoft la fijó en la parte inferior sin ofrecer alternativa. La justificación fue “simplificar la experiencia”. La reacción fue masiva y negativa.

Cuatro años después, Microsoft reconoce que fue un error. El rollout va a llegar primero al canal Insider (probablemente en abril) y después al público general durante el segundo semestre de 2026. También se anunció una vista de agenda mejorada al hacer clic en el reloj de la barra de tareas, algo que los usuarios de Windows 10 extrañaban.

Profundizamos en esto en nuestro artículo sobre Our commitment to Windows quality.

Esto se conecta con nuestro análisis sobre Our commitment to Windows quality, donde entramos en detalle.

Menos Copilot, menos widgets, menos ruido: Microsoft promete ser “más intencional”

Otra de las quejas recurrentes de los últimos meses era la inserción agresiva de Copilot en apps donde no aportaba valor. Microsoft ahora dice que va a reducir la presencia de Copilot en Notepad, Snipping Tool, Photos y la sección de Widgets.

La palabra que eligieron es “intencional” — quieren que Copilot aparezca donde realmente suma, no en todos lados. En Notepad, por ejemplo, la integración de IA para reescribir texto va a pasar a ser opt-in en lugar de estar habilitada por defecto. En Photos, las sugerencias automáticas de edición con IA se van a poder desactivar desde la configuración sin tener que bucear en registros del sistema.

Esto es exactamente lo que analizamos en Our commitment to Windows quality.

Qué significa para empresas y equipos en Latinoamérica

La campaña de phishing vía Azure Monitor tiene implicaciones directas para organizaciones de la región que usan servicios de Microsoft. Muchas empresas latinoamericanas adoptaron Azure en los últimos años, en parte por los datacenters que Microsoft abrió en Brasil y México. Sus equipos de TI reciben alertas de Azure Monitor como parte de su operación diaria — y ahora esas alertas pueden ser indistinguibles de un ataque de phishing.

Podés encontrar más detalles en Our commitment to Windows quality.

El riesgo se amplifica porque muchas pymes de la región no tienen equipos de seguridad dedicados. El administrador de sistemas que recibe una alerta de Azure con un cargo de 499 USD puede no tener el contexto ni el training para identificar callback phishing. En organizaciones más grandes, la recomendación es clara: incluir este vector en las próximas capacitaciones de concientización y actualizar los playbooks de respuesta a phishing para cubrir escenarios donde el correo pasa todas las verificaciones de autenticación. Si te interesa, podés leer más sobre las grandes tecnológicas y sus estrategias de seguridad.

Tenemos un análisis detallado sobre este tipo de ataques en Microsoft Azure Monitor alerts abused for callback phishing.

Esto se conecta con Microsoft Azure Monitor alerts abused for callback phishing, donde profundizamos en el tema.

Respecto a Windows 11, el plan de calidad de Microsoft debería tener un impacto positivo global. Las empresas argentinas, chilenas, colombianas y mexicanas que dependen de Windows en sus flotas corporativas sufren los mismos bugs que el resto del mundo. La diferencia es que la ventana de soporte técnico suele ser más limitada y los rollbacks más costosos en operaciones con equipos de TI chicos.

Sobre cómo Microsoft está integrando herramientas DevOps con inteligencia artificial, ya cubrimos el tema en Microsoft Azure Monitor alerts abused for callback phishing.

Preguntas frecuentes

¿Es real el correo de Azure Monitor que dice que tengo un cobro no autorizado?

No. Si recibís un correo desde [email protected] que menciona un cobro por Windows Defender, un Transaction ID y un número de teléfono para llamar, es phishing. Aunque el correo pase todas las verificaciones de autenticación (SPF, DKIM, DMARC), el contenido fue inyectado por atacantes a través de una vulnerabilidad en Azure Monitor. Microsoft nunca te va a pedir que llames a un número desde una alerta de Azure.

¿Cómo pueden los atacantes enviar correos desde [email protected]?

Azure Monitor permite crear alert rules con texto libre en el campo de descripción y enviar notificaciones a cualquier dirección de correo sin requerir consentimiento del destinatario. Los atacantes crean una cuenta de Azure (con tarjeta o trial gratuito), configuran una alerta con contenido de phishing en la descripción, agregan las direcciones de las víctimas al Action Group y disparan la alerta. El correo sale desde la infraestructura real de Microsoft.

¿Qué es el callback phishing y por qué es tan difícil de detectar?

El callback phishing es una técnica donde el correo malicioso no contiene links ni adjuntos — solo un número de teléfono. Como no hay URL ni archivo para analizar, los sistemas antimalware no detectan nada sospechoso. La víctima llama al número, donde un operador la convence de instalar software de acceso remoto. Combinado con el envío desde servidores legítimos de Microsoft, este ataque es prácticamente invisible para herramientas de seguridad automatizadas.

Si querés profundizar, podés leer Our commitment to Windows quality, donde lo analizamos en detalle.

Si querés profundizar, tenemos un artículo sobre Microsoft Azure Monitor alerts abused for callback phishing.

¿Por qué Microsoft no responde a los reportes de esta campaña?

Hasta el 22 de marzo de 2026, Microsoft no emitió ninguna respuesta oficial. En los hilos de Microsoft Q&A donde las víctimas reportan el problema, solo respondieron moderadores voluntarios de la comunidad (MVPs). No hay advisory de seguridad, ni comunicado público, ni timeline de corrección. Los usuarios afectados pidieron intervención formal, pero la única acción disponible por ahora es eliminar los correos y no llamar a los números.

Conclusión

Microsoft enfrenta dos frentes abiertos. Por un lado, la crisis de calidad de Windows 11 que arrastró durante los primeros meses de 2026, con KB5079473 como el ejemplo más visible. El plan de Davuluri con la operación enjambre, la barra de tareas móvil y la reducción de Copilot son pasos concretos, pero los resultados se van a medir en los Patch Tuesday de abril y mayo.

Por otro lado, la campaña de phishing con Azure Monitor alertas expone un problema arquitectural más preocupante: la infraestructura legítima de Microsoft se puede usar como arma contra sus propios usuarios. Los correos pasan todos los filtros, no se pueden bloquear sin consecuencias, y Microsoft no respondió públicamente. Mientras no haya una corrección del lado de Azure — filtrado de contenido, verificación de destinatarios, rate-limiting — el vector sigue abierto.

Lo que conviene hacer: no llamar a ningún número que aparezca en alertas de Azure, verificar todo directamente desde portal.azure.com, y si administrás infraestructura en Azure, auditar tus Action Groups. Para la crisis de Windows 11, el reinicio con conexión activa sigue siendo el workaround mientras llega el parche definitivo.

¿Qué números de build de Windows 11 afecta KB5079473?

KB5079473 afecta específicamente los builds 26100.8037 y 26200.8037, lanzados el 10 de marzo de 2026. Si tu Windows muestra otra versión, podrías no estar afectado, aunque estos builds fueron ampliamente distribuidos.

¿Es seguro instalar la actualización KB5079473?

No. Aunque Microsoft la lanzó como parche de seguridad, KB5079473 causa problemas graves de conectividad en Teams, Edge, OneDrive y otras apps. Si ya la tenés instalada, reiniciá el equipo con internet activa. Si aún no la instalaste, mejor esperá el parche correctivo que prometió Microsoft.

¿El phishing de Azure Monitor afecta solo a administradores de Azure?

No. El ataque que simula alertas de Azure Monitor afecta a cualquier persona con cuenta de Microsoft. Los correos vienen de [email protected], pasan todos los filtros de seguridad, y piden que llames a un número falso. No confíes en correos inesperados sobre cobros o alertas.

¿Cómo se soluciona el error de KB5079473?

Reiniciá tu PC manteniendo la conexión a internet activa. Si reiniciás sin conexión, el error puede volver. Microsoft prometió un parche permanente en los próximos días.

¿Por qué KB5079473 solo afecta a cuentas personales de Microsoft?

El bug corrompe el estado de conectividad interno de Windows 11. Los entornos corporativos con Entra ID (ex Azure AD) usan mecanismos de autenticación diferentes y no tienen este problema.

¿Cómo me doy cuenta si mi Windows tiene el problema de KB5079473?

Si Teams, Edge, OneDrive, Excel, Word o Copilot muestran “No parece que estés conectado a Internet” aunque tu conexión funcione bien, tenés el problema. Solo afecta a builds 26100.8037 y 26200.8037.

¿Qué es la actualización KB5079473 de Windows 11?

KB5079473 es una actualización acumulativa de Windows 11 (builds 26100.8037 y 26200.8037) lanzada el 10 de marzo de 2026 que corrompe el estado interno de conectividad. Afecta a usuarios con cuentas personales de Microsoft, haciendo que apps como Teams, Edge, OneDrive y Copilot crean que no tenés internet aunque la conexión funcione perfectamente.

¿Cuál es el workaround oficial para solucionar el problema de KB5079473?

Microsoft recomienda reiniciar tu PC manteniendo la conexión a internet activa. Si reiniciás sin conexión, el error puede volver. La compañía confirmó el bug el 19 de marzo y prometió un parche definitivo ‘en los próximos días’.

¿A quién afecta exactamente el problema de KB5079473?

Afecta únicamente a usuarios con cuentas personales de Microsoft (como @outlook.com o @live.com). Los entornos corporativos que usan Entra ID (ex Azure AD) no tienen este problema.

Fuentes

- BleepingComputer — Microsoft Azure Monitor alerts abused in callback phishing campaigns

- Trustwave SpiderLabs — Hooked by the Call: A Deep Dive into Callback Phishing Emails

- Microsoft Q&A — Possible phishing from Microsoft Azure (primer reporte de la comunidad)

- Microsoft Q&A — Your Azure Monitor alert was triggered (hilo con más reportes)

- Windows Insider Blog — Our commitment to Windows quality (plan de calidad de Davuluri)

Ejemplo práctico

Escenario real: TechSolutions Argentina (PYME con 35 empleados) usa Azure Monitor para alertas críticas. El 26 de marzo a las 14:32, Juan Martinez, admin de infraestructura, recibe un mail a su buzón corporativo con asunto “ALERTA: Cobro no autorizado detectado – Ticket #MS-8847291”. El remitente aparece como [email protected], con logo oficial de Microsoft y pass en verificadores SPF/DKIM/DMARC. El cuerpo contiene una alerta aparentemente legítima sobre una transacción de $4.850 USD rechazada en su suscripción de Azure y pide que llame al número +1-844-739-2829 “para verificar identidad”.

Qué pasó: Juan casi hace la llamada, pero notó que Azure Monitor nunca usa números de teléfono en alertas por correo. Verificó la dirección real de la transacción en el portal de Azure (nada anómalo) e identificó que el mail vino de un Alert Rule malicioso inyectado en su propia instancia de Azure Monitor por una credencial comprometida. En 18 minutos, el atacante había ya enviado el mismo mail a otros 12 usuarios del tenant.

Impacto evitado: Si hubiera llamado, habría compartido su cuenta Microsoft corporativa y contraseña de acceso. Con eso, el atacante hubiera accedido a 5 clientes de TechSolutions en Azure (potencial robo de datos + credenciales de terceros), equivalente a ~$180.000 en exposición de riesgo estimado según el insurance broker de la empresa.

¿Cuál es la solución temporal para KB5079473?

El workaround oficial de Microsoft es reiniciar tu equipo manteniendo la conexión a internet activa. Si reiniciás sin conexión, el error puede volver. Microsoft prometió un parche definitivo en los próximos días.

¿Quién está afectado por KB5079473?

Solo los usuarios con cuentas personales de Microsoft están afectados por este problema. Los entornos corporativos con Entra ID (ex Azure AD) no tienen este inconveniente.

¿Cuándo sale el parche definitivo de KB5079473?

Microsoft prometió un parche definitivo ‘en los próximos días’ después del 19 de marzo de 2026, aunque sin fecha exacta. Se espera que llegue en abril.

¿Qué es exactamente el error de KB5079473?

El error dice ‘No parece que estés conectado a Internet’ aunque tu conexión funcione perfectamente. Afecta a Teams, Edge, OneDrive, Excel, Word y Copilot. Solo ocurre en Windows 11 builds 26100.8037 y 26200.8037.

¿Afecta KB5079473 a Windows 10?

No, solo afecta a Windows 11. Si tenés Windows 10, podés instalar la actualización sin riesgos. El problema es exclusivo de los builds 26100 y 26200 de Windows 11.

¿Debo desinstalar KB5079473 para arreglarlo?

No necesitás desinstalar la actualización. El workaround oficial de Microsoft es reiniciar tu computadora mientras esté conectada a internet. El error desaparece automáticamente sin deshacer la actualización.