Cómo integrar la API de Google Gemini en tus proyectos paso a paso

Actualizado el 20/03/2026: Google anunció un nuevo proceso obligatorio para sideload Android apps no verificadas que incluye una espera de 24 horas, reinicio del dispositivo y autenticación biométrica. Entra en vigencia en agosto de 2026, primero en cuatro países.

En 30 segundos

- Google implementa un “advanced flow” de 5 pasos para instalar APKs de fuentes no verificadas en Android, incluyendo reinicio obligatorio del dispositivo y espera de 24 horas.

- Los desarrolladores que distribuyan apps fuera de la Play Store deberán verificar su identidad, subir sus signing keys y pagar 25 USD. Hay cuentas gratuitas para distribución limitada (hasta 20 dispositivos).

- El rollout arranca en agosto de 2026 en Brasil, Singapur, Indonesia y Tailandia. El resto del mundo tendrá un cronograma escalonado.

- Google detectó que las apps sideloaded tienen 50 veces más probabilidades de contener malware que las distribuidas por la Play Store.

Google es una empresa tecnológica estadounidense fundada en 1998 por Larry Page y Sergey Brin, dedicada a productos y servicios de internet como su motor de búsqueda, publicidad digital, computación en la nube y desarrollo de software. Opera como subsidiaria de Alphabet Inc. desde 2015.

Qué cambia en el sideloading de Android a partir de 2026

Instalar aplicaciones fuera de la Play Store siempre fue una de las libertades que diferenciaba a Android de iOS. Eso no se termina, pero Google le está metiendo suficiente fricción como para que solo lo haga quien realmente sabe lo que está haciendo.

El cambio central: a partir de agosto de 2026, los dispositivos Android certificados van a requerir un proceso de varios pasos —que Google llama “advanced flow”— para instalar APKs de fuentes no verificadas. No es un bloqueo total. Es una barrera deliberada. Según los datos que publicó The Hacker News, Google detectó que las apps instaladas por fuera de su tienda tienen 50 veces más probabilidades de contener malware comparadas con las que pasan por la Play Store.

Ese número suena alto, pero tiene contexto. La mayoría de las infecciones no vienen de usuarios que eligen instalar un APK de F-Droid o APKMirror. Vienen de víctimas de ingeniería social: alguien los llama por teléfono, los convence de que su banco necesita una “actualización de seguridad”, y los guía paso a paso para instalar un APK malicioso. La urgencia es el arma. Google quiere romper esa urgencia.

La libertad de instalar lo que quieras sigue existiendo. Pero ahora requiere que demuestres que sabés lo que estás haciendo, y que nadie te está apurando para hacerlo.

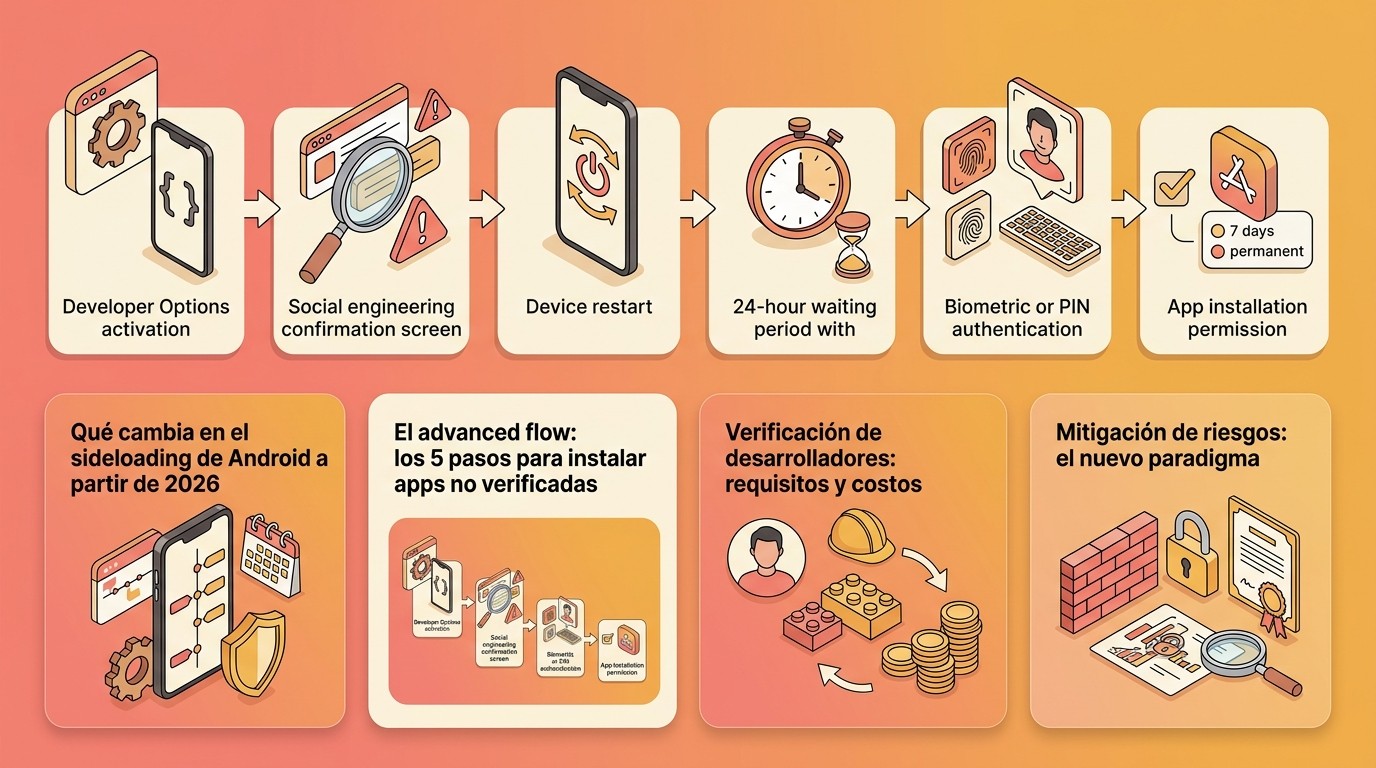

El advanced flow: los 5 pasos para sideload Android apps no verificadas

El nuevo proceso tiene cinco etapas secuenciales. Cada una está diseñada para frenar un vector específico de ataque. Android Authority detalló el flujo completo:

- Activar opciones de desarrollador. Ir a Configuración > Acerca del teléfono y tocar 7 veces el número de compilación. Este paso ya existía, pero ahora es prerequisito obligatorio para cualquier instalación de fuentes externas.

- Confirmar que nadie te está indicando desactivar seguridad. Android muestra un diálogo explícito preguntando si alguien —por teléfono, mensaje o videollamada— te pidió que hicieras esto. Es un checkpoint anti-scam directo.

- Reiniciar el dispositivo. El reinicio es obligatorio y tiene un efecto técnico concreto: corta todas las llamadas activas, cierra sesiones de acceso remoto y finaliza cualquier screen sharing. Si un atacante estaba guiando a la víctima en tiempo real, pierde el control.

- Esperar 24 horas + autenticación biométrica o PIN. Después del reinicio, el dispositivo impone una espera de 24 horas completas antes de permitir la instalación. Pasado ese tiempo, requiere huella digital, reconocimiento facial o PIN para continuar. La ventana de urgencia que explotan los scammers desaparece.

- Instalar con opción de permiso temporal o permanente. Finalmente, podés instalar el APK y elegir entre permitir instalaciones de esa fuente por 7 días o de forma indefinida. Si elegís 7 días, el proceso completo se repite al vencerse.

Cinco pasos para algo que hoy se hace en dos toques. La pregunta obvia es si esto no es excesivo. Para el usuario promedio que nunca instaló un APK a propósito, probablemente no cambie nada. Para el usuario que mantiene F-Droid como tienda alternativa, es un dolor de cabeza nuevo. Habría que ver cómo se implementa en la práctica: si el permiso indefinido realmente se mantiene entre actualizaciones del sistema o si Google lo resetea con cada update de seguridad.

Verificación de desarrolladores: requisitos y costos

El otro lado de la ecuación afecta a quienes distribuyen apps por fuera de la Play Store. Google va a exigir tres cosas a los desarrolladores que quieran que sus APKs se instalen sin pasar por el advanced flow completo:

- Identificación oficial: documento de identidad emitido por un gobierno. Pasaporte, DNI, o equivalente local.

- Signing keys: los desarrolladores deberán subir una copia de sus claves de firma a Google. Esto permite que Play Protect verifique la integridad del APK sin que la app haya pasado por la Play Store.

- Tarifa de 25 USD: pago único para el registro como desarrollador verificado. Es el mismo monto que Google cobra por la cuenta de la Play Store, lo cual sugiere que podrían unificar ambos registros.

Para un estudio de desarrollo que ya publica en la Play Store, esto no cambia casi nada. La cuenta ya la tienen, las signing keys ya las manejan, y el documento de identidad ya lo presentaron. El impacto real cae sobre la comunidad open source y los desarrolladores independientes que deliberadamente distribuyen por fuera de Google.

Proyectos como F-Droid, que compilan sus propias versiones de cada app, van a tener que adaptar su infraestructura para cumplir con los requisitos de firma. Según CNX Software, todavía no queda claro si Google aceptará las signing keys de repositorios que compilan desde el código fuente con sus propias claves, o si solo validará contra las keys del desarrollador original.

Cuentas de distribución limitada para estudiantes y hobbyistas

Google anticipó la crítica de que los 25 USD y la identificación oficial iban a cerrarle la puerta a estudiantes, proyectos universitarios y hobby developers. La respuesta es un nuevo tipo de cuenta: distribución limitada.

Estas cuentas son gratuitas, no requieren documento de identidad gubernamental ni pago, y permiten compartir apps con hasta 20 dispositivos. Es suficiente para un proyecto de clase, una app que usás solo vos y tu equipo, o un prototipo que querés testear con un grupo reducido.

El límite de 20 dispositivos es por app, no por cuenta. Si hacés tres apps distintas, cada una puede llegar a 20 dispositivos diferentes. Lo que no está claro todavía es cómo se controla ese límite: si es por device ID, por cuenta de Google, o por algún otro mecanismo. Tampoco se sabe si los 20 dispositivos se resetean periódicamente o si es un cap permanente.

Para la comunidad educativa latinoamericana, donde muchos estudiantes de desarrollo aprenden construyendo apps que distribuyen entre compañeros, este tier puede resolver el problema sin la barrera del pago en dólares.

Cronograma de implementación y países afectados

Google no va a activar esto para todos al mismo tiempo. El rollout es escalonado, con foco inicial en los países donde el fraude digital por sideloading tiene mayor incidencia.

| Fecha | Qué se activa | Dónde |

|---|---|---|

| Agosto 2026 | Cuentas de distribución limitada disponibles + advanced flow activo | Brasil, Singapur, Indonesia, Tailandia |

| Septiembre 2026 | Requisitos de verificación de desarrolladores obligatorios | Brasil, Singapur, Indonesia, Tailandia |

| Q4 2026 (estimado) | Expansión a más mercados | Por confirmar (probablemente India, México, Filipinas) |

| 2027 (estimado) | Disponibilidad global | Resto del mundo |

Brasil es el primer país latinoamericano en la lista. Según gHacks, Google eligió estos cuatro mercados porque concentran los índices más altos de fraude financiero vía apps sideloaded. Argentina, México y Colombia no están en la primera ola, pero es cuestión de tiempo.

El tema para los desarrolladores de la región es que si publicás una app que tiene usuarios en Brasil, los requisitos de verificación te afectan desde septiembre aunque vos estés en Buenos Aires. La jurisdicción se aplica por ubicación del dispositivo, no del desarrollador.

Por qué Google implementa la espera de 24 horas

La espera de 24 horas parece arbitraria hasta que entendés contra qué tipo de ataque está diseñada. La mayoría de las estafas que usan sideloading como vector siguen un patrón idéntico: el atacante llama a la víctima, se hace pasar por un banco o una empresa de servicios, genera pánico (“su cuenta fue comprometida, necesitamos que instale esta app de seguridad ahora”) y la guía en tiempo real para instalar un APK malicioso. Si te interesa, podés leer más sobre amenazas de malware en repositorios populares.

Todo el ataque depende de la urgencia. Si la víctima tiene 24 horas para pensarlo, la probabilidad de que consulte con alguien, busque información, o simplemente se olvide del tema es alta. El reinicio obligatorio del dispositivo agrega otra capa: corta la llamada activa y cierra cualquier sesión de acceso remoto que el atacante haya establecido.

Play Protect 3.0 entra en juego acá. Google está integrando escaneo con IA más agresivo de APKs durante esas 24 horas de espera. El dispositivo analiza el archivo en segundo plano, verifica firmas, y cruza hashes contra bases de datos de malware conocido. Si detecta algo sospechoso, bloquea la instalación incluso después de que se cumpla la espera.

Eso sí, el enfoque tiene un costo de usabilidad real para usuarios legítimos. Si necesitás instalar un APK de emergencia —por ejemplo, la build de prueba de una app que estás desarrollando y necesitás testear en un dispositivo físico— vas a tener que esperar un día completo. Para desarrollo profesional, la cuenta de distribución limitada o la verificación de desarrollador son el camino para evitar esta fricción.

Impacto en tiendas alternativas y la comunidad open source

F-Droid, APKMirror, Aurora Store y el ecosistema de tiendas alternativas de Android enfrentan un escenario complicado. No imposible, pero sí más burocrático.

F-Droid tiene un problema particular: compila cada app desde el código fuente con sus propias signing keys, no con las del desarrollador original. Si Google solo acepta las keys del dev original para la verificación, F-Droid queda en un limbo. Sus usuarios tendrían que pasar por el advanced flow completo cada vez, o cada 7 días si eligen el permiso temporal.

APKMirror, que distribuye APKs firmados con las keys originales de cada desarrollador, está en mejor posición. Si los devs se verifican con Google, sus APKs deberían instalarse sin el advanced flow. Pero esto depende de que cada desarrollador individual haga el trámite. También te puede interesar este análisis en nuestro blog de IA: herramientas de Google potenciadas con IA.

Xataka Android reportó que la comunidad de desarrolladores tuvo reacciones mixtas. Algunos valoran la medida como protección necesaria contra el fraude. Otros la ven como un paso más hacia el modelo cerrado de Apple, donde el sideloading en iOS dentro de la Unión Europea ya requiere pasar por un proceso de notarización.

La comparación con Apple es inevitable. iOS restringió el sideloading durante años, y cuando lo abrió para la UE bajo la Digital Markets Act, lo hizo con restricciones pesadas: notarización obligatoria, tasas para desarrolladores, y limitación geográfica. Google va en dirección opuesta: tenía sideloading abierto y ahora le pone trabas. El resultado final se parece bastante. También te puede interesar este análisis en nuestro blog de IA: integrar servicios de Google en tus proyectos.

Qué está confirmado y qué todavía no

Confirmado por Google

- El advanced flow de 5 pasos con reinicio obligatorio y espera de 24 horas.

- Autenticación biométrica o PIN después de la espera.

- Cuentas de distribución limitada gratuitas para hasta 20 dispositivos.

- Verificación de desarrolladores con ID oficial, signing keys y tarifa de 25 USD.

- Rollout inicial en agosto de 2026 en Brasil, Singapur, Indonesia y Tailandia.

- Requisitos de verificación obligatorios desde septiembre de 2026 en esos mercados.

- Play Protect 3.0 con escaneo IA de APKs durante la ventana de espera.

Todavía no confirmado

- Cronograma exacto para el resto del mundo (incluyendo Argentina, México, Colombia).

- Si el permiso indefinido de sideloading se mantiene entre actualizaciones de Android o se resetea.

- Cómo se tratarán las signing keys de repositorios como F-Droid que compilan desde el código fuente.

- Si los 20 dispositivos de las cuentas limitadas se miden por device ID, cuenta de Google, u otro mecanismo.

- Si habrá excepciones para dispositivos de desarrollo registrados como test devices.

- Si los dispositivos no certificados (custom ROMs, LineageOS) quedan exentos del advanced flow.

Cómo prepararte para los cambios en el sideloading de Android

Si sos usuario: antes de agosto, revisá qué apps instalás por fuera de la Play Store y desde qué fuentes. Si usás F-Droid o APKMirror regularmente, activá las opciones de desarrollador ahora y familiarizate con el proceso. Cuando se active el advanced flow, vas a poder elegir el permiso indefinido para fuentes que ya conocés, lo cual reduce la fricción a una sola vez.

Esto se relaciona con lo que contamos en Google details new 24-hour process to sideload unverified An, donde analizamos las últimas novedades del ecosistema Pixel.

Tocamos este tema más a fondo en Google details new 24-hour process to sideload unverified An.

Esto se conecta con Google details new 24-hour process to sideload unverified An, donde cubrimos en detalle los últimos movimientos de Google en inteligencia artificial.

Si sos desarrollador independiente: si distribuís APKs por fuera de la Play Store — por ejemplo, desde tu propio sitio o un repositorio de GitHub — registrate como desarrollador verificado apenas Google habilite el proceso. Tené tu documentación lista: ID oficial, signing keys exportadas, y los 25 USD. Si tu app es un proyecto personal o educativo, la cuenta de distribución limitada puede alcanzarte sin costo. Para más detalles, consultá nuestra seguridad en pipelines de GitHub Actions.

Si querés profundizar, tenemos un artículo sobre Google details new 24-hour process to sideload unverified An y sus efectos en startups digitales.

Esto se conecta con lo que detallamos en Google details new 24-hour process to sideload unverified An.

Si querés saber más, mirá Google details new 24-hour process to sideload unverified An.

Esto se conecta con Google details new 24-hour process to sideload unverified An, donde cubrimos el tema a fondo.

Esto se conecta directamente con Google details new 24-hour process to sideload unverified An, donde lo cubrimos a fondo.

Esto se conecta con Google details new 24-hour process to sideload unverified An, donde profundizamos el tema.

También cubrimos el tema en Google details new 24-hour process to sideload unverified An.

Esto se conecta con lo cubierto en Google details new 24-hour process to sideload unverified An, donde profundizamos en el tema.

Si querés profundizar en esto, echá un vistazo a nuestro análisis sobre Google details new 24-hour process to sideload unverified An.

Si mantenés una tienda alternativa o repositorio: contactá a Google para entender cómo aplicar la verificación a tu catálogo. Si compilás desde source con tus propias keys (como hace F-Droid), necesitás claridad sobre si esas keys serán aceptadas. Si necesitás infraestructura para hostear tu repositorio de APKs verificados, servicios como Donweb ofrecen servidores con la capacidad y el ancho de banda necesarios para distribución en Latinoamérica.

Preguntas frecuentes

¿Google va a bloquear el sideloading en Android?

No. El sideloading sigue siendo posible, pero a partir de agosto de 2026 requiere completar un proceso de 5 pasos que incluye reinicio del dispositivo y una espera de 24 horas. Si elegís el permiso indefinido, solo tenés que hacer el proceso una vez por fuente. Google apunta a frenar estafas por ingeniería social, no a eliminar la libertad de instalar APKs.

¿Qué es el advanced flow de Android para apps no verificadas?

Es el nuevo proceso obligatorio que Android implementa para instalar APKs de fuentes no verificadas. Consiste en activar opciones de desarrollador, confirmar que nadie te está guiando para desactivar la seguridad, reiniciar el dispositivo, esperar 24 horas con autenticación biométrica, y finalmente instalar el APK con opción de permiso temporal (7 días) o permanente.

¿Cuándo entra en vigencia la espera de 24 horas para sideloading en Android?

El advanced flow se activa en agosto de 2026, inicialmente en Brasil, Singapur, Indonesia y Tailandia. Los requisitos de verificación de desarrolladores son obligatorios desde septiembre de 2026 en esos mismos mercados. Google todavía no confirmó el cronograma para el resto del mundo, pero se espera una expansión escalonada entre Q4 2026 y 2027.

¿Puedo seguir instalando aplicaciones fuera de la Play Store en 2026?

Sí, pero con más pasos. Si la app viene de un desarrollador verificado por Google, se instala sin restricciones adicionales. Si no, tenés que completar el advanced flow con la espera de 24 horas. Para desarrolladores independientes y estudiantes, Google ofrece cuentas de distribución limitada gratuitas que permiten compartir apps con hasta 20 dispositivos sin necesidad de verificación completa.

Conclusión

Google no está matando el sideloading en Android. Lo está complicando lo suficiente como para que un usuario sin conocimientos técnicos no lo haga por impulso — o peor, guiado por un estafador. La estadística de 50x más malware en apps sideloaded justifica algún tipo de intervención, y el advanced flow ataca directamente el punto débil de las estafas por ingeniería social: la urgencia.

El costo real lo pagan los usuarios avanzados y la comunidad open source. Cinco pasos, un reinicio y 24 horas de espera para instalar un APK de F-Droid es objetivamente excesivo. Las cuentas de distribución limitada suavizan el impacto para proyectos chicos, pero no resuelven el problema de fondo para tiendas alternativas con catálogos grandes.

Con el rollout arrancando en agosto de 2026 y llegando a Latinoamérica probablemente antes de fin de año, el momento de prepararse es ahora. Si distribuís apps fuera de la Play Store, empezá a juntar la documentación. Si sos usuario de tiendas alternativas, elegí el permiso indefinido cuando se active el advanced flow. Y seguí de cerca las definiciones pendientes, especialmente cómo Google va a manejar las signing keys de repos que compilan desde source.

¿Se va a poder seguir instalando APKs en Android después de agosto 2026?

Sí, el sideloading no se elimina. Lo que cambia es que vas a tener que completar un proceso de 5 pasos que incluye activar opciones de desarrollador, reiniciar el dispositivo y esperar 24 horas. Si elegís permiso permanente para una fuente, no tenés que repetirlo cada vez.

¿Cómo afecta el nuevo proceso de sideloading a F-Droid y tiendas alternativas?

F-Droid y tiendas similares van a tener que registrarse como desarrolladores verificados (25 USD + documento de identidad + signing keys) para evitar que sus usuarios pasen por el advanced flow completo. Todavía no está claro si Google aceptará las claves de firma de repositorios que compilan desde el código fuente.

¿Cuándo llega la restricción de sideloading a Argentina y Latinoamérica?

Argentina no está en la primera ola. El rollout arranca en agosto 2026 en Brasil, Singapur, Indonesia y Tailandia. Se estima que para Q4 2026 se expanda a más mercados (probablemente India, México y Filipinas) y en 2027 tenga disponibilidad global.

¿Cuándo empieza a regir el nuevo advanced flow en mi país?

En agosto 2026 arranca en Brasil, Singapur, Indonesia y Tailandia. La verificación de desarrolladores es obligatoria desde septiembre en esos países. En Q4 2026 se expande a más mercados (probablemente India, México, Filipinas), y la disponibilidad global se estima para 2027.

¿Tengo que pagar si distribuyó mi app fuera de la Play Store?

Sí, 25 USD para verificación de desarrollador si querés evitar el advanced flow. Pero hay alternativa: cuentas de distribución limitada (gratuitas) que permiten 20 dispositivos por app, sin documento ni pago. Ideal para estudiantes y hobby developers.

¿Por qué Google obliga a esperar 24 horas?

La espera corta la urgencia que usan los estafadores en llamadas telefónicas. Combinada con el reinicio obligatorio (que cierra sesiones de acceso remoto), elimina la capacidad del atacante de guiar a la víctima en tiempo real durante la instalación.

Fuentes

- The Hacker News — Google Adds 24-Hour Wait for Unverified Android App Sideloading

- Android Authority — Google Android Sideloading: Unverified Apps New Rules

- gHacks — Android Sideloading Will Require a 24-Hour Wait Starting August

- Xataka Android — Google da marcha atrás: usuarios experimentados podrán seguir instalando apps no verificadas

- CNX Software — Certified Android Devices Won’t Let Users Sideload APK App Files Anymore