Dirty Frag: escalada de privilegios en el kernel Linux

Dirty Frag es una cadena de dos vulnerabilidades en el kernel de Linux que permite a cualquier usuario local escalar privilegios hasta root, sin condiciones de carrera y con un exploit público disponible. Los CVE asignados son CVE-2026-43284 (subsistema ESP/IPsec) y CVE-2026-43500 (subsistema RxRPC), divulgados el 7 de mayo de 2026. En entornos con contenedores, el riesgo se extiende a escape de Docker y Kubernetes.

En 30 segundos

- Dirty Frag combina dos bugs de escritura en la page cache del kernel Linux: uno en ESP (IPsec) y otro en RxRPC (AFS). Ambos permiten escalada local a root.

- No es una race condition: el exploit es determinista y altamente confiable. Hay prueba de concepto pública desde el 7 de mayo de 2026.

- CVE-2026-43284 ya tiene parches disponibles (ESP). CVE-2026-43500 (RxRPC) sigue pendiente al momento de esta publicación.

- En despliegues con Docker o Kubernetes, el riesgo incluye container escape además de escalada local.

- La mitigación temporal es deshabilitar los módulos esp4, esp6 y rxrpc en el kernel. Afecta IPsec y AFS, así que evaluá el impacto antes de aplicarlo.

¿Qué es Dirty Frag? La nueva cadena de vulnerabilidades críticas de Linux

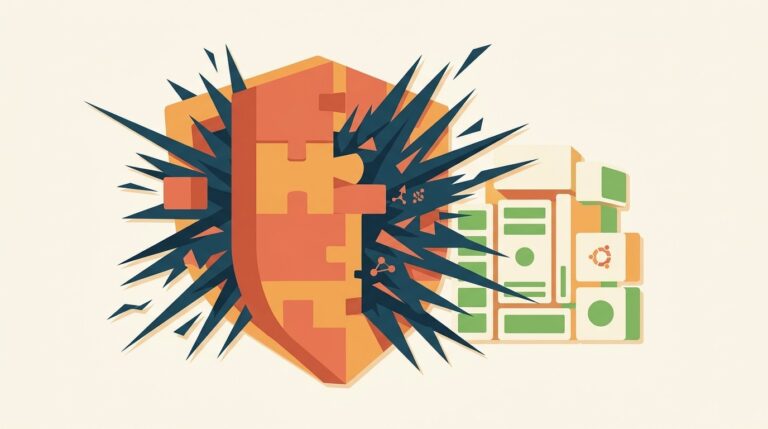

Dirty Frag es el nombre colectivo de dos vulnerabilidades en el kernel Linux que combinadas permiten a un atacante con acceso local obtener privilegios de root. Según el análisis de Wiz, ambas fallas permiten escritura en memoria de la page cache que no es propiedad exclusiva del kernel, habilitando corrupción de archivos sensibles y, en consecuencia, escalada de privilegios.

Las encontró Hyunwoo Kim, conocido en la comunidad de seguridad como @v4bel, y las divulgó el 7 de mayo de 2026. Kim tiene historial en este tipo de vulnerabilidades de page cache: Dirty Frag es esencialmente la continuación de Copy Fail (CVE-2026-31431), por eso algunos investigadores la llaman “CopyFail2”.

Lo que la hace particularmente molesta es que el exploit es determinista. No hay que ganar una condición de carrera, no hay timing involucrado.

Cómo funciona Dirty Frag: vulnerabilidades en ESP (IPsec) y RxRPC

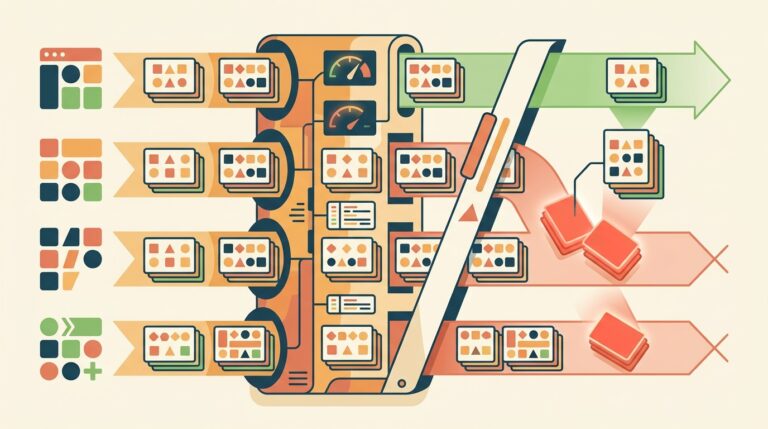

La cadena explota dos primitivas de escritura diferentes en la page cache del kernel:

- CVE-2026-43284 (ESP): El módulo ESP es el Encapsulating Security Protocol, uno de los protocolos centrales de IPsec. El bug permite modificar memoria de la page cache a través de rutas relacionadas con este subsistema.

- CVE-2026-43500 (RxRPC): RxRPC es el protocolo de transporte que usa AFS (Andrew File System), un sistema de archivos distribuido. Mismo principio: escritura no autorizada en page cache.

El problema de raíz es que ambos subsistemas permiten manipular buffers respaldados por páginas de memoria que no deberían ser modificables desde ese contexto. La analogía más clara: es como si un proceso sin permisos pudiera escribir directamente en el caché de un archivo del sistema operativo.

Ahora bien, hay una condición importante que el blog de Wiz menciona y que no conviene ignorar: el exploit generalmente requiere permisos de nivel elevado en el sistema, como CAP_NET_ADMIN. Esto lo hace menos explotable en entornos endurecidos donde ese capability está restringido. ¿Alguien verificó si esto aplica a todos los vectores de ataque? Todavía no hay consenso definitivo en la comunidad. Sobre eso hablamos en tus pipelines de CI/CD.

El detalle técnico que más llama la atención es que el exploit publicado se construyó a partir de ingeniería inversa del commit de fix, lo que dice bastante del nivel de los investigadores involucrados.

Distribuciones y versiones de kernel afectadas

La vulnerabilidad del módulo ESP existe en el kernel desde 2017. La de RxRPC fue introducida en 2023. Eso significa que prácticamente cualquier kernel Linux de producción que tengas corriendo está en el rango afectado.

Canonical publicó su aviso oficial confirmando que todas las versiones de Ubuntu están afectadas. Red Hat emitió su boletín de seguridad RHSB-2026-003 cubriendo RHEL 10.1, CentOS Stream 10 y AlmaLinux 10. También están confirmadas Fedora 44 y openSUSE Tumbleweed.

| Distribución | Estado | Kernel parcheado |

|---|---|---|

| Ubuntu 24.04.4 LTS | Parche disponible (ESP) | Según aviso Canonical |

| RHEL 10.1 / AlmaLinux 10 | Parche disponible (ESP) | RHSB-2026-003 |

| CentOS Stream 10 | Parche disponible (ESP) | Confirmar en repositorios |

| Fedora 44 | Parche disponible (ESP) | Upstream kernel |

| openSUSE Tumbleweed | Parche disponible (ESP) | Rolling release |

| CloudLinux | Mitigación publicada | Ver blog.cloudlinux.com |

El CVE-2026-43500 (RxRPC) no tiene número CVE asignado aún según el aviso de Canonical al 8 de mayo. Las versiones de kernel parcheadas publicadas hasta ahora incluyen las series 6.1.171 y 5.15.205, entre otras ramas LTS.

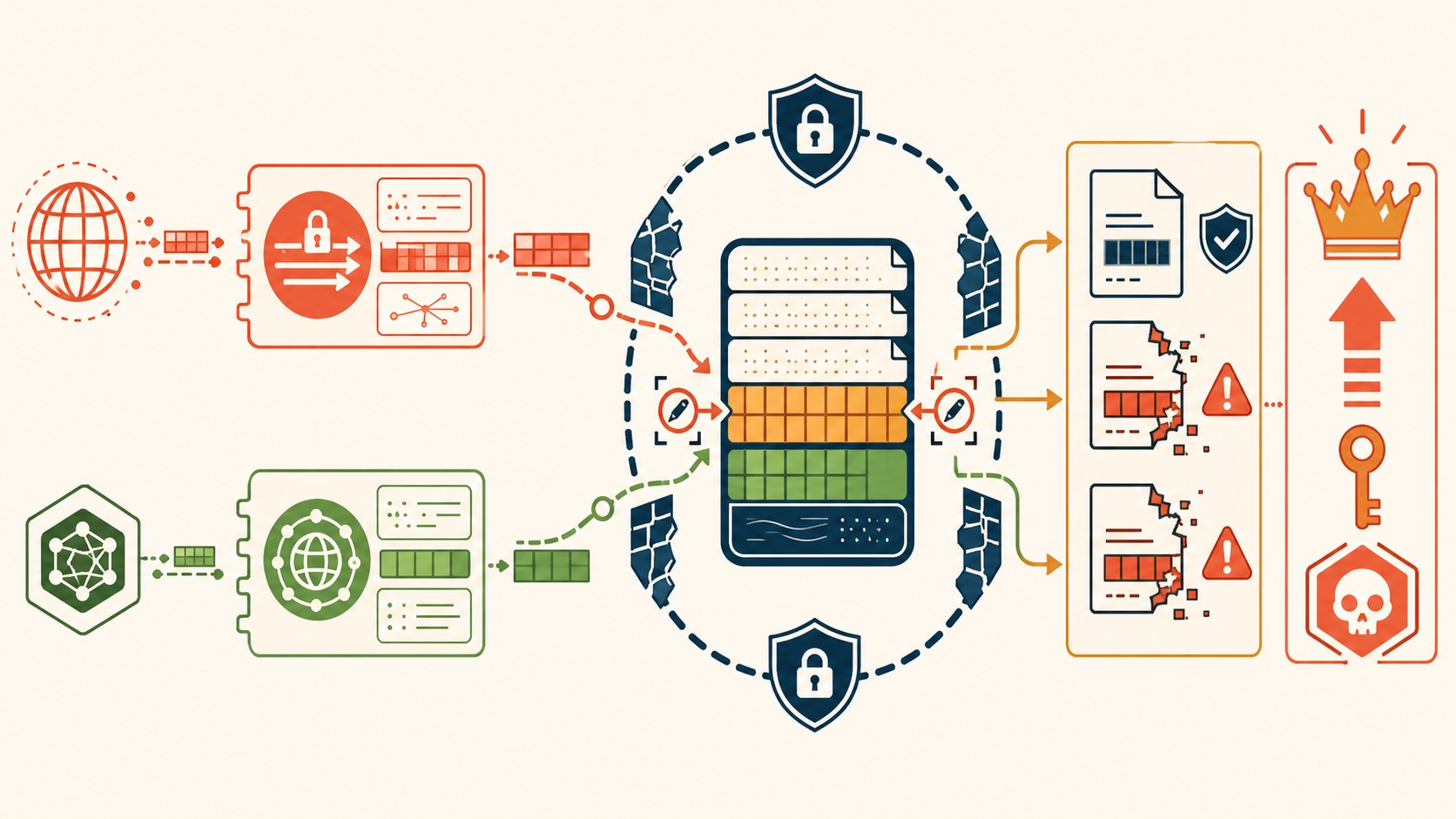

Impacto según el entorno: servidores físicos vs contenedores

Canonical asigna un CVSS 3.1 de 7.8 (HIGH) a esta vulnerabilidad. El impacto varía bastante según cómo tenés configurado el ambiente:

En hosts sin contenedores: un usuario local con acceso básico puede escalar a root. El exploit publicado corre directamente en este escenario.

En Kubernetes o Docker: además de la escalada en el host, existe el riesgo de container escape. Si el workload es de terceros o no confiable, el radio de explosión se amplía significativamente. Ponele que tenés un cluster donde clientes corren sus propios contenedores, y alguno de esos contenedores ejecuta código malicioso que aprovecha este bug: ahí podés tener compromiso del nodo host completo. Complementá con alcance internacional.

Microsoft Security publicó el 8 de mayo de 2026 que observó ataques activos que usan Dirty Frag para expandir el riesgo post-compromiso. Es decir, no como vector de entrada inicial, sino como paso de elevación después de obtener algún acceso inicial. Eso es un patrón clásico en ataques sofisticados.

Mitigación temporal: deshabilitar los módulos vulnerables

Hasta que tengas los parches aplicados, la mitigación recomendada por Ubuntu y CloudLinux es deshabilitar los módulos del kernel afectados. El procedimiento es crear un archivo en /etc/modprobe.d/:

install esp4 /bin/false

install esp6 /bin/false

install rxrpc /bin/false

Guardalo como /etc/modprobe.d/dirtyfrag.conf y regenerá el initramfs con update-initramfs -u en sistemas Debian/Ubuntu, o el equivalente de tu distro.

Eso sí: esto corta IPsec en el servidor. Si usás VPNs site-to-site o cualquier túnel que dependa de ESP, vas a tener que evaluar el trade-off. Lo mismo aplica a RxRPC si tenés AFS montado, que es menos común en 2026 pero no imposible. El módulo se puede recargar temporalmente para servicios específicos, pero ahí ya entrás en terreno de configuración caso por caso.

Si tenés servidores con hosting web en producción, donweb.com publica actualizaciones de seguridad de plataforma que pueden afectar kernels compartidos, así que revisá sus canales de estado.

Estado de parches por distribución: qué está listo y qué no

Al 8 de mayo de 2026, la situación es asimétrica: CVE-2026-43284 (el de ESP) tiene parches circulando en las ramas principales. CVE-2026-43500 (RxRPC) todavía estaba pendiente según el aviso de Canonical.

Ubuntu liberó kernels actualizados para sus versiones LTS. Red Hat publicó el boletín RHSB-2026-003 con las versiones corregidas para RHEL 10.1. CloudLinux publicó su guía de mitigación con un kernel actualizado disponible para sus usuarios.

La recomendación práctica: aplicá los parches de ESP ya, y mantené los módulos RxRPC deshabilitados hasta que aparezca el parche correspondiente. Tenable mantiene una página de FAQ actualizada con el estado de los CVEs.

Dirty Frag vs Copy Fail: dos vulnerabilidades hermanas con tácticas diferentes

Copy Fail (CVE-2026-31431) y Dirty Frag comparten autor, clase de bug y filosofía de explotación. La diferencia está en el vector de ataque: Relacionado: plataformas como Vercel.

| Característica | Copy Fail (CVE-2026-31431) | Dirty Frag (CVE-2026-43284 + 43500) |

|---|---|---|

| Subsistema | algif_aead (crypto API) | ESP/IPsec + RxRPC |

| Tipo de bug | Escritura en page cache | Escritura en page cache |

| Race condition | No, determinista | No, determinista |

| PoC público | Sí | Sí |

| Mitigación independiente | Deshabilitar algif_aead | Deshabilitar esp4/esp6/rxrpc |

El punto crítico que hay que marcar: si ya deshabilitaste algif_aead como mitigación de Copy Fail, eso no te protege de Dirty Frag. Son módulos completamente distintos. Mucha gente va a asumir que “ya parcheó algo parecido” y va a quedar expuesta.

La “innovación” de Hyunwoo Kim acá es demostrar que esta clase de bug en la page cache no era accidental sino un patrón más amplio en el kernel. Cada subsistema que maneja buffers respaldados por páginas es un candidato potencial.

Errores comunes al responder a este tipo de vulnerabilidades

Error 1: Asumir que “no tengo IPsec configurado, no me afecta”

El módulo esp4/esp6 puede estar cargado aunque no tenés ninguna VPN IPsec activa. En muchas distros se carga automáticamente. Verificá con lsmod | grep esp antes de asumir que estás fuera del radar.

Error 2: Tratar esto como vulnerabilidad remota

Dirty Frag es Local Privilege Escalation (LPE). Requiere acceso local al sistema. No es RCE. Eso no lo hace menor, especialmente en entornos multiusuario o con contenedores, pero el vector de ataque inicial tiene que venir de otro lado.

Error 3: Esperar el parche sin aplicar mitigaciones temporales

Hay exploit público. Cada día que pasa sin mitigación ni parche es exposición real. Deshabilitar los módulos lleva 5 minutos y en la mayoría de los servidores web no va a romper nada. Hacelo ahora, parcheá después.

Qué está confirmado / Qué no

Confirmado

- Dos CVEs (CVE-2026-43284 y CVE-2026-43500), divulgados el 7 de mayo de 2026.

- Exploit público disponible basado en ingeniería inversa del commit de fix.

- Afecta Ubuntu, RHEL 10.1, AlmaLinux 10, CentOS Stream 10, Fedora 44 y openSUSE Tumbleweed.

- Parches para CVE-2026-43284 (ESP) disponibles desde el 8 de mayo de 2026.

- Microsoft detectó uso activo de la vulnerabilidad en ataques post-compromiso.

- En entornos con contenedores hay riesgo de container escape además de LPE.

Pendiente o sin confirmar

- CVE-2026-43500 (RxRPC) no tiene CVE oficial asignado todavía según Canonical al 8 de mayo.

- El alcance exacto del requisito de CAP_NET_ADMIN en todos los vectores de explotación no está completamente documentado.

- CVSS oficial en NVD aún no asignado (Canonical estima 7.8 HIGH por su cuenta).

Preguntas Frecuentes

¿Qué es Dirty Frag y cómo afecta a mi servidor Linux?

Dirty Frag es una cadena de dos vulnerabilidades en el kernel Linux (CVE-2026-43284 y CVE-2026-43500) que permite a un usuario local escalar sus privilegios hasta root. Afecta a prácticamente todas las distribuciones Linux modernas porque el bug en ESP existe desde 2017. En entornos con contenedores, el riesgo incluye escape del contenedor al host. En infraestructura AWS Lambda profundizamos sobre esto.

¿Cómo mitigás o parcheás Dirty Frag en tu sistema?

La mitigación temporal es crear /etc/modprobe.d/dirtyfrag.conf con las líneas install esp4 /bin/false, install esp6 /bin/false e install rxrpc /bin/false, y luego regenerar el initramfs. El parche permanente para CVE-2026-43284 ya está disponible en Ubuntu, RHEL 10.1 y otras distros principales desde el 8 de mayo de 2026; CVE-2026-43500 (RxRPC) sigue pendiente.

¿Cuál es la diferencia entre Dirty Frag y Copy Fail?

Ambas son vulnerabilidades de escritura en la page cache del kernel Linux, encontradas por el mismo investigador (@v4bel) y de tipo determinista (sin race condition). La diferencia está en el vector: Copy Fail usa el subsistema algif_aead de la crypto API, mientras que Dirty Frag usa ESP/IPsec y RxRPC. Deshabilitar algif_aead no protege contra Dirty Frag.

¿Permite Dirty Frag escape de contenedores en Docker o Kubernetes?

Sí, en entornos donde se ejecutan workloads de terceros en contenedores, Dirty Frag puede facilitar container escape además de la escalada local en el host. Canonical lo confirma en su aviso oficial. El exploit publicado corre en hosts sin contenedores; el vector de escape en contenedores requiere condiciones adicionales que aún se están documentando.

¿Mi distribución Linux está afectada por Dirty Frag?

Si corrés Ubuntu (cualquier versión actual), RHEL 10.1, AlmaLinux 10, CentOS Stream 10, Fedora 44 u openSUSE Tumbleweed, estás afectado. La vulnerabilidad ESP existe en el kernel desde 2017, así que incluso kernels LTS más viejos entran en el rango. Revisá los avisos de seguridad de tu distro para las versiones exactas de kernel parcheadas.

Conclusión

Dirty Frag es la confirmación de que la clase de bugs de page cache que @v4bel lleva explotando no es una anécdota sino un patrón sistémico en el kernel Linux. Dos subsistemas distintos (ESP e RxRPC), dos vectores, un mismo resultado: root sin condiciones de carrera y con exploit público disponible.

El parche para ESP (CVE-2026-43284) ya existe. Aplicalo. El módulo RxRPC sigue sin parche oficial al 8 de mayo, así que la mitigación de deshabilitar el módulo es lo que hay por ahora. Si tenés servidores con IPsec en producción, evaluá el impacto antes de cortar el módulo, pero en la mayoría de los servidores web el trade-off es claro.

Microsoft ya vio esto en ataques activos. No hay que esperar a que el CVE tenga CVSS oficial en NVD para moverse.

Fuentes

- Wiz Research — Análisis técnico completo de Dirty Frag (CVE-2026-43284)

- Canonical/Ubuntu — Aviso oficial y guía de mitigación para Dirty Frag

- Red Hat — Boletín de seguridad RHSB-2026-003

- Microsoft Security Blog — Ataques activos usando Dirty Frag (8 mayo 2026)

- Tenable — FAQ de Dirty Frag con estado actualizado de los CVEs