Azure Confidential Computing: Seguridad real en 2026

Seguridad en Azure con Confidential Computing llegó a Azure Service Bus Premium en mayo de 2026, según el anuncio oficial de Microsoft. El servicio procesa mensajes dentro de Trusted Execution Environments (TEEs) por hardware, cerrando el único flanco que quedaba abierto: los datos en uso durante el procesamiento.

En 30 segundos

- Azure Service Bus Premium ahora tiene Confidential Computing en GA — disponible en Korea Central y UAE North, con expansión de regiones prevista.

- Los mensajes se procesan en TEEs por hardware: ni los operadores de Azure pueden leer el contenido en texto plano durante el procesamiento.

- El AKS team despachó hotfixes de emergencia para dos vulnerabilidades de escalada de privilegios a nivel kernel: CVE-2026-31431 y al menos dos más.

- La arquitectura recomendada combina TEE + customer-managed keys + Azure Key Vault Managed HSM + private endpoints + managed identities.

- Para cargas reguladas (salud, finanzas, gobierno), esto elimina la necesidad de workarounds customizados para pasar auditorías de compliance.

Microsoft es una empresa multinacional estadounidense de tecnología fundada en 1975 que desarrolla software, sistemas operativos y servicios en la nube. Sus principales productos incluyen Windows, Office 365 y Azure.

Confidential Computing: El eslabón faltante de la seguridad en la nube

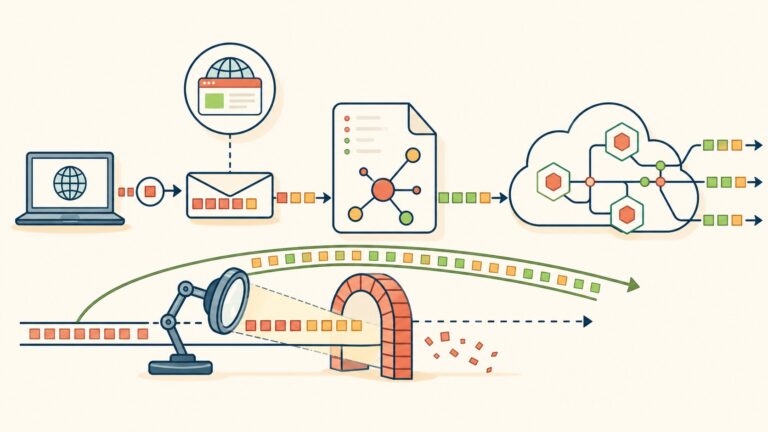

Un Trusted Execution Environment (TEE) es un área aislada del procesador donde el código y los datos se ejecutan protegidos del resto del sistema, incluyendo el sistema operativo, el hypervisor y — esto es lo importante — los administradores del proveedor cloud.

Ponele que tenés un sistema de mensajería que procesa datos de pacientes. Cifrar el disco donde guardan los mensajes resuelve el problema si alguien roba el hardware. Cifrar la conexión TLS resuelve el problema si alguien intercepta el tráfico. Pero cuando el servidor desencripta el mensaje para procesarlo, ese contenido existe en memoria como texto plano. Hasta ahora, ahí terminaba la cadena de protección.

Eso es exactamente lo que cierra el Confidential Computing: los datos en uso.

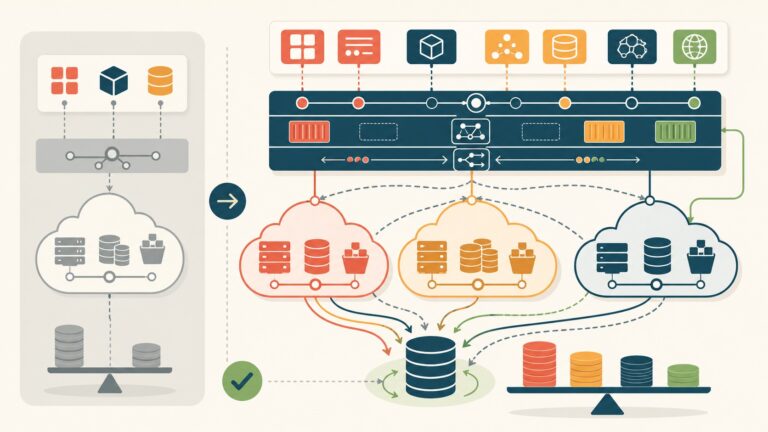

Azure viene construyendo este modelo de forma consistente. Primero llegaron las Confidential VMs, después los Confidential Containers, y ahora Confidential Messaging con Service Bus. El patrón es siempre el mismo: mover cargas sensibles a Azure sin tener que confiar en que el personal de Microsoft no va a tocar tus datos. No como política de acceso, sino como garantía técnica verificable.

Azure Service Bus Premium: GA con Trusted Execution Environments

El 13 de mayo de 2026, Microsoft anunció la disponibilidad general de Confidential Computing para Azure Service Bus Premium. Las regiones disponibles en el lanzamiento son Korea Central y UAE North — dos geografías donde los requerimientos regulatorios locales son particularmente estrictos. La expansión a otras regiones está planificada pero sin fecha confirmada todavía.

¿Qué cambia para los que ya usan Service Bus Premium? El comportamiento de la cola sigue igual. Lo que cambia es que el procesamiento ocurre dentro de un TEE certificado, con attestation verificable que demuestra criptográficamente que el entorno no fue comprometido. El operador de Azure procesa tu mensaje sin poder leerlo. No es una promesa contractual, es una propiedad del hardware.

Para los clientes existentes en esas regiones, la migración no implica reescribir la aplicación. La superficie de la API no cambia. Lo que sí requiere configuración adicional es si querés aprovechar la arquitectura recomendada completa, que va bastante más allá del TEE solo. En comparar soluciones de CI/CD para tu equipo profundizamos sobre esto.

Protección de datos sensibles en 3 capas

La recomendación oficial de Microsoft para cargas reguladas combina tres capas que atacan tres momentos distintos del ciclo de vida del dato:

| Estado del dato | Tecnología | Qué protege |

|---|---|---|

| En reposo | Encryption at rest + Azure Key Vault Managed HSM | Datos almacenados en disco si el hardware es comprometido |

| En tránsito | TLS / AMQP con cifrado end-to-end | Interceptación de comunicaciones en la red |

| En uso | TEE (Confidential Computing) | Acceso al contenido durante el procesamiento activo |

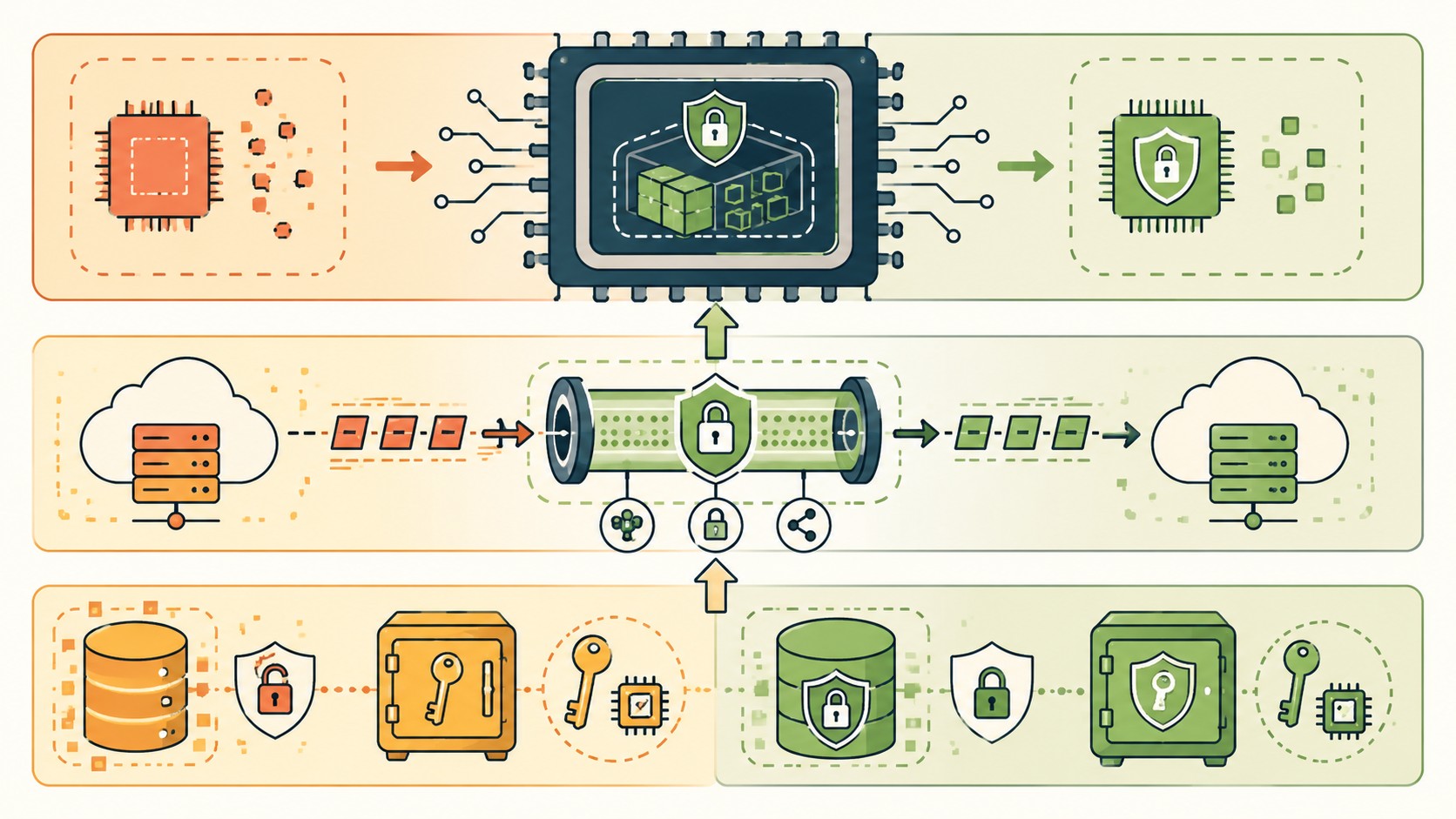

La combinación de TEE con customer-managed keys respaldadas por Azure Key Vault Managed HSM es donde la arquitectura empieza a tener dientes de verdad. El TEE protege los datos mientras se procesan; el HSM valida que las claves nunca existen fuera del hardware certificado; y vos mantenés el control completo del ciclo de vida de esas claves — incluyendo la capacidad de revocarlas.

Sumale private endpoints y managed identities, y tenés una arquitectura de mensajería que pasa la mayoría de los frameworks de compliance sin workarounds custom. Eso que antes requería implementaciones especiales o hardware on-premise, ahora se resuelve con configuración en cloud.

Vulnerabilidades críticas de kernel en AKS: CVE-2026-31431 y más

La semana no fue solo anuncios positivos. El equipo de Azure Kubernetes Service despachó hotfixes de emergencia para al menos dos vulnerabilidades de escalada de privilegios a nivel kernel.

CVE-2026-31431, conocida internamente como “Copy Fail”, con CVSS 7.8. El nombre suena inocente pero el impacto es concreto: un pod con acceso local puede escalar privilegios en el nodo host. En un cluster multitenancy, eso es un escenario serio.

Según la documentación de security bulletins de AKS, el vector de ataque es local, lo que reduce la exposición superficial (no es explotable remotamente sin acceso previo al cluster). Eso sí: en entornos donde corrés workloads de terceros o tenés multi-tenancy estricto, “local” no alcanza para relajarse.

La mitigación recomendada incluye bloquear algif_aead — un módulo del kernel de Linux relacionado con algoritmos AEAD en el subsistema de criptografía AF_ALG. Microsoft publicó los parches y se espera que los nodos afectados se actualicen en los próximos ciclos de mantenimiento, pero en entornos críticos conviene forzar el update manual y verificar el estado de los nodos con kubectl get nodes. Para más detalles técnicos, mirá optimizar contenido en múltiples idiomas.

¿Alguien validó el impacto en producción de forma independiente? Todavía no hay reportes públicos de explotación activa, pero con CVSS 7.8 no es algo para dejar para el próximo sprint.

Implementación: Defense-in-depth para cargas de trabajo reguladas

La arquitectura que Microsoft recomienda para aprovechar Confidential Computing en Service Bus tiene componentes específicos que conviene entender antes de migrar:

- TEE habilitado en el namespace de Service Bus Premium: requerís crear el namespace en Korea Central o UAE North. Los namespaces existentes en otras regiones no se migran automáticamente.

- Customer-managed keys con Azure Key Vault Managed HSM: el HSM debe ser del tier valided (FIPS 140-2 Level 3). El HSM estándar no alcanza para las certificaciones más exigentes.

- Private endpoints: todo el tráfico al namespace debe fluir por VNet, sin exposición al internet público.

- Managed identities: eliminá cualquier connection string con claves hardcodeadas. Las managed identities eliminan el riesgo de secretos filtrados en repositorios o logs.

El costo es real: Service Bus Premium ya es el tier más caro, y el Managed HSM agrega aproximadamente USD 5/hora por instancia. Para una carga de trabajo de 24/7 en producción, son alrededor de USD 3.600/mes solo por el HSM. No es para todo el mundo, pero para healthcare o finanzas con requisitos de compliance estrictos, ese costo se justifica frente a una auditoría fallida o una brecha.

Compliance y regulación: Por qué las empresas LatAm necesitan esto

Si trabajás en Argentina con datos de salud, financieros o personales, probablemente ya te cruzaste con la Ley 25.326 de protección de datos personales. La ley exige medidas técnicas y organizativas para proteger la información sensible, pero no especifica exactamente cuáles. Ahí es donde el Confidential Computing empieza a tener sentido como argumento ante una auditoría.

Para empresas con exposición a HIPAA (healthcare que atiende pacientes en EE.UU.) o SOX (finanzas con reporting al mercado americano), los TEEs ofrecen algo que antes era difícil de demostrar: que el proveedor de nube técnicamente no puede acceder a tus datos en procesamiento. No como política, como propiedad verificable con attestation criptográfico.

El modelo de responsabilidad compartida en Azure siempre dividió las responsabilidades entre Microsoft y el cliente. Con Confidential Computing, el cliente se lleva una porción más grande de la soberanía técnica — y eso es exactamente lo que muchos reguladores están empezando a exigir. Acá es donde tener tu infraestructura en un proveedor como donweb.com con integración a servicios cloud certificados empieza a tener valor real para empresas locales.

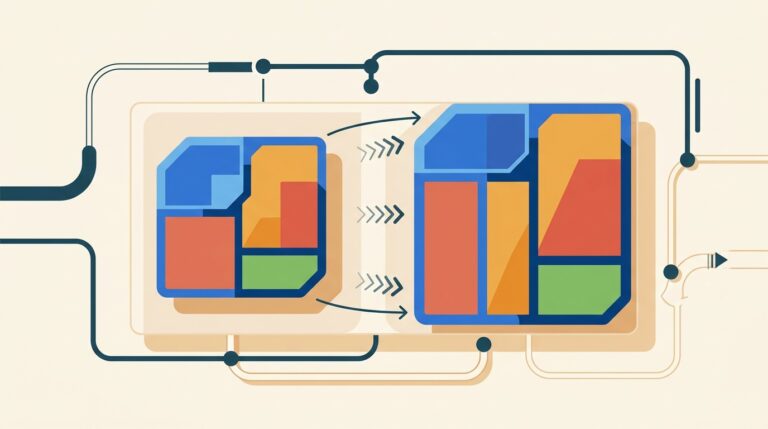

Migración de cargas de trabajo legacy a arquitectura confidencial

No toda aplicación necesita Confidential Computing. Antes de migrar, la pregunta correcta es: ¿qué pasa si el operador de Azure lee mis datos en tránsito? Si la respuesta es “nada grave, son logs de analytics”, no lo necesitás. Si la respuesta es “violamos HIPAA o la 25.326”, sí. Tema relacionado: fundamentos de Linux en DevOps.

La evaluación práctica tiene tres dimensiones: sensibilidad del dato, requerimiento regulatorio, y presupuesto. Si las tres se alinean, el camino es crear un nuevo namespace de Service Bus Premium en las regiones GA, configurar el HSM, migrar los consumers y producers apuntando al nuevo endpoint, y validar con las herramientas de attestation que el entorno es efectivamente confidencial antes de activar tráfico productivo.

El impacto en performance es real pero medible: el overhead del TEE agrega latencia. Microsoft no publicó benchmarks propios todavía (tomalo con pinzas cuando los publiquen, que van a ser del mejor escenario posible), pero experiencias con Confidential VMs en producción sugieren overheads de entre 5% y 15% en workloads de procesamiento intensivo. Para mensajería asíncrona, ese overhead suele ser irrelevante.

Qué está confirmado / Qué todavía no

| Aspecto | Estado | Fuente |

|---|---|---|

| GA de Confidential Computing en Service Bus Premium | Confirmado | Anuncio oficial Microsoft, mayo 2026 |

| Disponibilidad en Korea Central y UAE North | Confirmado | Documentación oficial |

| Expansión a otras regiones | Prevista, sin fecha | Anuncio oficial (“broader rollout expected”) |

| CVE-2026-31431 con CVSS 7.8 | Confirmado | Security bulletins AKS |

| Explotación activa de los CVEs de AKS | No reportada públicamente | Sin confirmación a la fecha |

| Benchmarks de performance del TEE en Service Bus | No publicados por Microsoft | Pendiente |

Errores comunes al implementar Confidential Computing

Confundir el TEE con cifrado de disco. Son cosas distintas. El TEE protege datos mientras se procesan en CPU y memoria. El cifrado de disco protege datos almacenados. Necesitás ambos, son complementarios, no alternativos.

Crear el HSM en el tier estándar en vez del validado. El Azure Key Vault estándar no cumple FIPS 140-2 Level 3. Si tu auditoría lo requiere (HIPAA, PCI DSS nivel alto), el Managed HSM en tier validado es el único camino. El error es costoso de corregir después porque implica rotar todas las claves.

Dejar el namespace de Service Bus con acceso público mientras configuran los private endpoints. La ventana de tiempo entre crear el namespace y terminar de configurar la red privada puede dejar el servicio accesible desde internet. Creá el namespace con acceso público deshabilitado desde el principio y activalo solo desde la VNet.

No verificar el attestation antes de activar tráfico productivo. El TEE puede fallar la validación por configuración incorrecta y seguir procesando mensajes, solo que sin el aislamiento prometido. El attestation criptográfico debe validarse como parte del proceso de puesta en producción, no como paso opcional. Lo explicamos a fondo en impacto de los tests inestables en pipelines.

Preguntas Frecuentes

¿Qué es confidential computing y cómo funciona en Azure?

Confidential Computing es una tecnología que ejecuta código y procesa datos dentro de áreas aisladas del procesador llamadas Trusted Execution Environments (TEEs), protegiendo el contenido incluso de los administradores del proveedor cloud. En Azure, se implementa a nivel de hardware con Intel TDX o AMD SEV-SNP, dependiendo del servicio. El cliente puede verificar criptográficamente que el entorno es auténtico mediante attestation, sin depender de promesas contractuales.

¿Cómo puedo proteger datos sensibles en Azure Service Bus?

La arquitectura de defense-in-depth recomendada tiene cuatro capas: habilitar Confidential Computing en el namespace Premium (disponible en Korea Central y UAE North desde mayo 2026), configurar customer-managed keys respaldadas por Azure Key Vault Managed HSM, usar private endpoints para que el tráfico no salga a internet público, y autenticar con managed identities en lugar de connection strings. Cada capa resuelve un vector de ataque distinto.

¿Cuáles son las vulnerabilidades de kernel en AKS de 2026?

El AKS team parcheó dos vulnerabilidades de escalada de privilegios locales. CVE-2026-31431 (apodada “Copy Fail”) tiene CVSS 7.8 y permite que un proceso dentro de un pod escale privilegios en el nodo host. La mitigación inmediata es bloquear el módulo algif_aead. Los parches ya están disponibles y se aplican en los ciclos de mantenimiento del cluster, pero en entornos críticos conviene forzar la actualización de nodos manualmente.

¿Qué es un Trusted Execution Environment (TEE)?

Un TEE es un área aislada del procesador donde el código y los datos se ejecutan protegidos del resto del sistema, incluyendo el sistema operativo y el hypervisor. El aislamiento es por hardware, no por software, lo que significa que ni un administrador con acceso root al host puede leer el contenido del TEE. La autenticidad del entorno se verifica mediante attestation criptográfico, que el cliente puede validar de forma independiente.

¿Cómo implementar customer-managed keys con Azure Key Vault?

Para cargas con requerimientos de compliance estrictos, necesitás Azure Key Vault Managed HSM en el tier validado (FIPS 140-2 Level 3), no el Key Vault estándar. El proceso involucra crear el HSM, asignar los permisos correspondientes al namespace de Service Bus mediante managed identity, y configurar la rotación automática de claves. Una vez configurado, vos controlás el ciclo de vida completo de las claves, incluyendo la revocación, que inmediatamente bloquea el acceso a los datos cifrados.

Conclusión

Con el GA de Confidential Computing en Azure Service Bus Premium, la cadena de protección criptográfica en cloud finalmente cierra los tres estados del dato: en reposo, en tránsito y en uso. No es un avance menor. Para sectores regulados en Argentina y Latinoamérica, esto cambia la conversación con los auditores: de “nuestra política prohíbe el acceso interno” a “técnicamente es imposible acceder al contenido en procesamiento”.

El lanzamiento en Korea Central y UAE North primero sugiere que las regiones latinoamericanas van a esperar. Si tu carga regulada no puede esperar, la arquitectura existe hoy — solo que con latencia geográfica adicional.

Los CVEs de kernel en AKS son el recordatorio de siempre: la seguridad en cloud es multicapa y los parches de infraestructura no se pueden ignorar. CVSS 7.8 con vector local en un cluster Kubernetes merece atención esta semana, no el próximo sprint.

Fuentes

- Microsoft Tech Community — Anuncio GA de Confidential Computing para Azure Service Bus

- Microsoft Docs — Confidential Computing en Azure Service Bus

- Microsoft Docs — Azure Confidential Computing: Overview

- Microsoft Docs — AKS Security Bulletins

- Azure Weekly: Security First, Developer Experience Second (dev.to)