SharePoint bajo ataque: CISA confirma explotación de fall…

Actualización (26/03/2026): Novedades clave sobre el ecosistema de seguridad de Microsoft 365 desde la publicación de esta guía.

- Nuevo plan Microsoft 365 E7: Microsoft anunció el plan E7, disponible desde el 1 de mayo de 2026 a 99 USD/usuario/mes, que unifica productividad, IA, identidad y seguridad en una sola licencia, incorporando Entra Suite, Copilot y la base del E5.

- Agent 365 para gobernar agentes de IA: También desde el 1 de mayo llega Agent 365 —a 15 USD/usuario/mes por separado—, una capa de gobernanza para gestionar agentes de IA en entornos corporativos de forma segura y controlada.

- Vulnerabilidad crítica en SharePoint bajo explotación activa: CISA confirmó el 18 de marzo la explotación activa de CVE-2026-20963 (CVSS 8.8), una falla de deserialización en SharePoint que permite ejecución remota de código; el parche de Microsoft ya está disponible desde enero y su aplicación es urgente.

Actualizado el 20/03/2026: Agregamos una guía completa de los planes de Microsoft 365 Business en materia de seguridad, con precios actualizados para 2026, comparativa de funciones y recomendaciones para elegir el plan correcto según tu empresa.

CISA confirmó el 18 de marzo de 2026 la explotación activa de la vulnerabilidad SharePoint CVE-2026-20963, una falla de deserialización que permite ejecución remota de código (RCE) con puntuación CVSS 8.8. Microsoft publicó el parche en enero, pero muchas organizaciones aún no lo aplicaron. Las agencias federales de EE.UU. tienen hasta el 21 de marzo para remediar.

En 30 segundos

- CISA agregó CVE-2026-20963 a su catálogo de vulnerabilidades explotadas activamente (KEV) el 18 de marzo de 2026, lo que significa que atacantes ya están usando esta falla contra servidores SharePoint reales.

- La vulnerabilidad afecta a SharePoint Server Subscription Edition, 2019 y 2016 (on-premises). SharePoint Online de Microsoft 365 no está afectado.

- El parche existe desde enero de 2026 (KB5002822 y relacionados). Si administrás un SharePoint on-prem y no parcheaste, tu servidor lleva dos meses expuesto a un exploit que ya circula.

- El plazo de CISA para agencias federales vence el 21 de marzo, pero cualquier organización debería tratar esto como urgencia inmediata.

- Microsoft 365 Business tiene tres planes con niveles de seguridad muy distintos. Basic y Standard cubren lo mínimo; Premium incluye Defender for Business, Defender for Office 365, Conditional Access e Intune.

- En julio de 2026 suben los precios de Basic (de USD 6 a 7) y Standard (de USD 12,50 a 14). Premium se mantiene en USD 22 por usuario/mes.

Microsoft es una empresa tecnológica fundada en 1975 por Bill Gates y Paul Allen, dedicada al desarrollo de software, servicios en la nube y hardware. Sus productos incluyen el sistema operativo Windows, la suite Microsoft 365 y la plataforma de nube Azure.

Microsoft es una empresa tecnológica multinacional fundada por Bill Gates y Paul Allen en 1975, dedicada al desarrollo de software, hardware y servicios en la nube. Entre sus productos se encuentran el sistema operativo Windows, la suite Office, la plataforma Azure y el servidor de colaboración SharePoint.

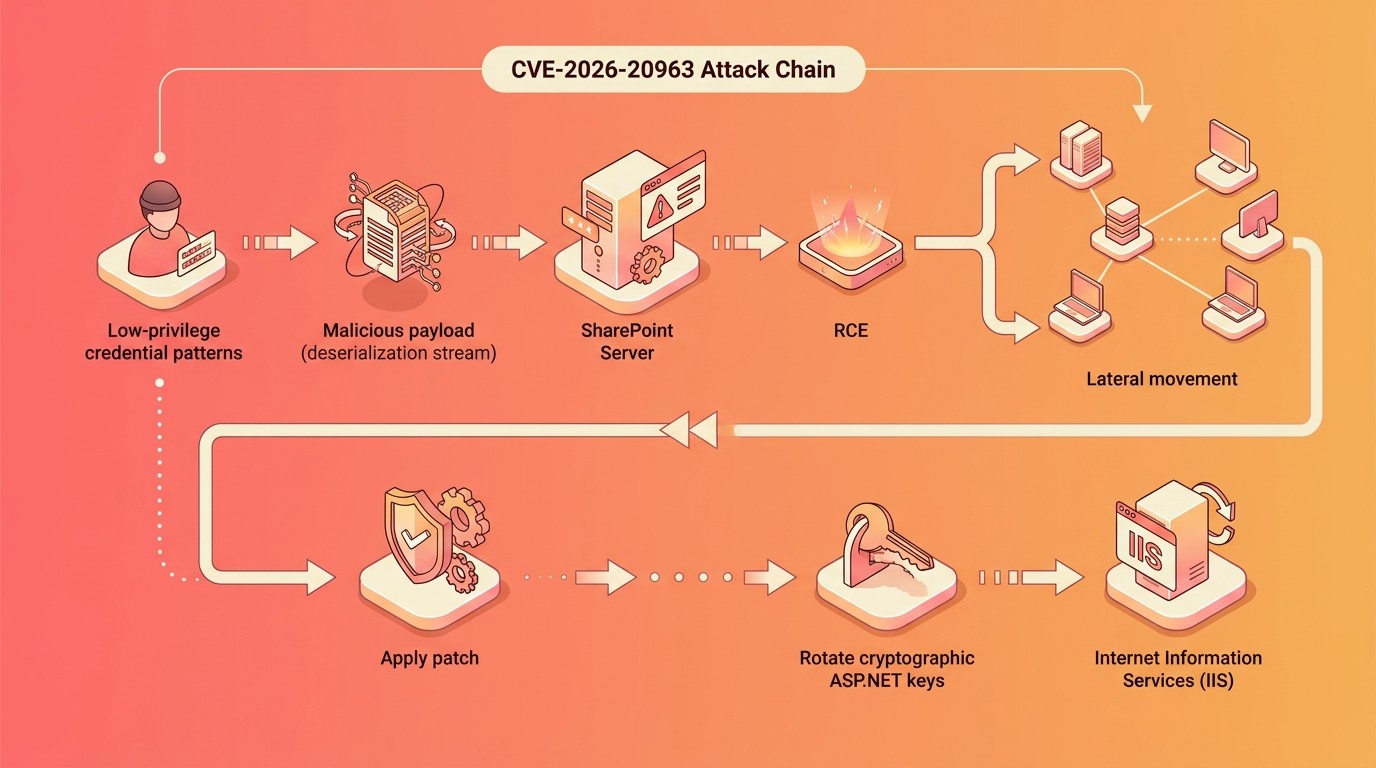

CVE-2026-20963 es una vulnerabilidad de deserialización de datos no confiables (CWE-502) en Microsoft SharePoint Server que permite a un atacante autenticado con privilegios bajos ejecutar código arbitrario en el servidor de forma remota.

Qué es CVE-2026-20963: la vulnerabilidad crítica de SharePoint

La falla está clasificada como deserialización de datos no confiables, un tipo de vulnerabilidad donde el servidor procesa información que recibe sin validar correctamente su contenido. En términos prácticos: un atacante puede enviarle a SharePoint un paquete de datos especialmente construido, y el servidor lo ejecuta como si fuera código legítimo. Eso es ejecución remota de código (RCE), el peor escenario posible para un sysadmin.

La puntuación CVSS base es 8.8, que ya la coloca en la categoría “alta”. Pero según reportó BleepingComputer, la evaluación de riesgo real la eleva a crítica porque el exploit ya circula activamente. No es teórico. No es un proof-of-concept en un laboratorio. Hay ataques confirmados en producción.

¿Qué significa RCE para vos si administrás un SharePoint? Que el atacante puede hacer lo que quiera en tu servidor: leer documentos confidenciales, instalar backdoors, moverse lateralmente a otros sistemas de la red, exfiltrar datos, o desplegar ransomware. Un SharePoint on-prem suele estar en el corazón de la red corporativa, con acceso a Active Directory, file shares y bases de datos internas.

La falla requiere autenticación, pero con privilegios bajos. Cualquier usuario con una cuenta válida de SharePoint — incluso una con permisos mínimos de lectura — puede explotarla. Conseguir credenciales de bajo privilegio es relativamente sencillo vía phishing, credenciales filtradas, o cuentas de servicio olvidadas.

CISA agrega SharePoint al catálogo KEV: qué implica

El catálogo KEV (Known Exploited Vulnerabilities) de CISA es la lista oficial del gobierno de Estados Unidos de vulnerabilidades que están siendo explotadas activamente. No es una lista de “podría pasar”. Es una lista de “ya está pasando”.

CISA agregó CVE-2026-20963 al catálogo KEV el 18 de marzo de 2026. Bajo la directiva BOD 22-01, todas las agencias civiles del gobierno federal de EE.UU. tienen la obligación legal de remediar la vulnerabilidad antes del 21 de marzo. Sí, tres días. Eso te da una idea de la urgencia.

La directiva BOD 22-01 aplica formalmente solo a agencias federales estadounidenses. Pero CISA recomienda explícitamente que todas las organizaciones — privadas, públicas, de cualquier país — traten las entradas del KEV con la misma prioridad. Si un atacante está explotando la falla contra el gobierno de EE.UU., no hay razón para pensar que no la va a usar contra una empresa en Latinoamérica que tenga SharePoint expuesto.

El KEV se convirtió en una referencia obligada para equipos de seguridad. Es gratuito, tiene feed RSS, y cada entrada incluye la fecha límite de remediación como referencia de urgencia.

Cómo funciona el ataque: vector de explotación y alcance

Hay un punto que necesita aclaración porque circuló información confusa. Algunos reportes sugirieron que la falla se podía explotar sin credenciales válidas. Eso no es preciso. Según el análisis técnico de CybersecurityNews, el ataque requiere autenticación previa, aunque sea con un usuario de privilegios bajos.

La cadena de ataque típica: el atacante obtiene credenciales de un usuario de SharePoint con permisos mínimos (vía phishing, credential stuffing, o reutilización de contraseñas filtradas). Con esas credenciales, envía una solicitud construida a un endpoint vulnerable. El servidor deserializa el payload malicioso sin validación adecuada, lo que ejecuta código arbitrario con los privilegios del proceso de SharePoint — que típicamente corre como una cuenta de servicio con permisos elevados.

A partir de ahí, el atacante tiene ejecución de código en el servidor. Puede escalar privilegios, acceder a la base de datos de contenido de SharePoint y moverse lateralmente a otros servidores de la red. En un escenario corporativo típico, un SharePoint Server on-prem está integrado con Active Directory y tiene conectividad a múltiples sistemas internos. Si te interesa, podés leer más sobre la apuesta de OpenAI por la seguridad.

Dato clave: SharePoint Online de Microsoft 365 no está afectado. La vulnerabilidad es exclusiva de las versiones on-premises. Microsoft gestiona y parchea SharePoint Online de forma centralizada, mientras que las instalaciones on-prem dependen de que cada organización aplique las actualizaciones manualmente.

Versiones afectadas y parche disponible

La vulnerabilidad afecta a todas las versiones soportadas de SharePoint Server on-premises. Microsoft publicó los parches como parte de la actualización de seguridad de enero de 2026, hace más de dos meses.

| Versión de SharePoint | KB del parche | Fecha de publicación | Estado |

|---|---|---|---|

| SharePoint Server Subscription Edition | KB5002822 | 13 de enero de 2026 | Disponible |

| SharePoint Server 2019 | KB5002833 | 13 de enero de 2026 | Disponible |

| SharePoint Server 2016 | KB5002840 | 13 de enero de 2026 | Disponible |

Para verificar si tu servidor ya tiene el parche aplicado, podés abrir el SharePoint Central Administration, ir a “Upgrade and Migration” > “Check product and patch installation status” y comparar la versión instalada con la versión que incluye el fix. Otra opción: ejecutar Get-SPFarm | Select BuildVersion en PowerShell del servidor y comparar contra los build numbers publicados por Microsoft para cada KB.

Si tu servidor lleva dos meses sin este parche, no tenés una ventana de riesgo teórico — tenés una brecha confirmada. CISA no agrega CVEs al KEV como medida preventiva. Las agrega cuando tiene evidencia de explotación activa.

Planes de Microsoft 365 Business: cuáles existen y cuánto cuestan en 2026

Mientras las organizaciones con SharePoint on-prem lidian con parches de emergencia, muchas pymes directamente usan SharePoint Online dentro de Microsoft 365 — que no está afectado por esta CVE. Pero eso no significa que la seguridad de Microsoft 365 venga garantizada. Depende mucho del plan que tengas contratado.

Microsoft ofrece tres planes de Microsoft 365 Business seguridad para empresas de hasta 300 usuarios. Según la página oficial de precios de Microsoft, los valores actuales por usuario/mes (pago anual) son:

| Plan | Precio actual (USD/usuario/mes) | Precio desde julio 2026 | Variación |

|---|---|---|---|

| Microsoft 365 Business Basic | USD 6,00 | USD 7,00 | +16,7% |

| Microsoft 365 Business Standard | USD 12,50 | USD 14,00 | +12% |

| Microsoft 365 Business Premium | USD 22,00 | USD 22,00 | Sin cambio |

Los aumentos arrancan en julio de 2026 para suscripciones nuevas y renovaciones. MuyComputerPro reportó los detalles del anuncio: Microsoft justifica la suba con la incorporación de mejoras como el aumento de almacenamiento en Exchange (de 50 GB a 100 GB por buzón) y la integración de capacidades de Intune Suite en los planes.

El dato llamativo es que Premium no sube. Es el plan más caro, pero también el único con seguridad avanzada integrada. Para una pyme que ya está en Standard pagando USD 14 por usuario, la diferencia con Premium queda en USD 8 — y lo que incluye ese delta en funciones de seguridad es sustancial.

Qué incluye cada plan de Microsoft 365 Business en seguridad

Acá es donde se nota la diferencia real entre planes. Basic y Standard comparten la misma base de seguridad. Premium juega en otra liga. La documentación oficial de Microsoft desglosa las funciones así:

| Función de seguridad | Basic | Standard | Premium |

|---|---|---|---|

| Anti-spam y anti-malware en correo | Sí | Sí | Sí |

| Anti-phishing básico (anti-spoofing) | Sí | Sí | Sí |

| Microsoft Entra ID Free (MFA por defecto) | Sí | Sí | Sí |

| Movilidad básica y seguridad (MDM limitado) | Sí | Sí | Sí |

| Microsoft Entra ID P1 (Conditional Access) | No | No | Sí |

| Defender for Office 365 Plan 1 (Safe Links, Safe Attachments) | No | No | Sí |

| Anti-phishing avanzado (impersonation protection) | No | No | Sí |

| Microsoft Defender for Business (EDR en dispositivos) | No | No | Sí |

| Microsoft Intune Plan 1 (MDM/MAM completo) | No | No | Sí |

| Azure Information Protection (clasificación de datos) | No | No | Sí |

La columna de Premium se llena entera. La de Basic y Standard queda en lo mínimo. Esa es la realidad: con Basic o Standard tenés protección contra spam, malware conocido y spoofing básico en el correo. Nada más. No tenés protección contra phishing avanzado, no tenés análisis de adjuntos sospechosos en sandbox, no tenés control de acceso condicional, y no tenés gestión de dispositivos real.

Para una empresa que maneja información sensible, eso es un problema. Sin Safe Links, un empleado que haga clic en un link malicioso no tiene red de contención. Sin Safe Attachments, un archivo con macro maliciosa pasa directo al buzón. Sin Conditional Access, no podés bloquear el acceso desde dispositivos no gestionados o ubicaciones sospechosas.

Microsoft Defender for Business vs Defender for Office 365: qué protege cada uno

Estos dos nombres se prestan a confusión, pero protegen cosas completamente distintas. Según la documentación de Microsoft, Defender for Business es una solución de seguridad de endpoints basada en Defender for Endpoint. Protege los dispositivos: notebooks, PCs de escritorio, celulares. Incluye protección next-gen (antivirus de nueva generación), EDR (endpoint detection and response) optimizado para pymes, investigación automatizada de amenazas y disrupción automática de ataques.

Defender for Office 365 Plan 1, en cambio, protege el correo y las herramientas de colaboración. Sus funciones clave son Safe Links (analiza URLs en tiempo real antes de que el usuario las abra), Safe Attachments (ejecuta adjuntos sospechosos en un sandbox antes de entregarlos), y protección avanzada contra suplantación de identidad — incluyendo protección contra impersonación de ejecutivos, que es una de las técnicas de phishing más efectivas contra empresas.

Ambos vienen incluidos en Business Premium. No se superponen, se complementan. Defender for Business cubre la superficie de ataque del dispositivo. Defender for Office 365 cubre la del correo y la colaboración. Sin los dos, tenés huecos.

¿Se pueden comprar por separado? Sí. Defender for Business tiene una versión standalone para organizaciones que usen Basic o Standard (o incluso planes que no sean de Microsoft). Defender for Office 365 Plan 1 también se vende como add-on. Pero cuando sumás los costos individuales, generalmente conviene más dar el salto a Premium directamente.

Seguridad en Basic y Standard: qué falta y cómo compensarlo

Si tu empresa está en Basic o Standard, lo que tenés en seguridad es Exchange Online Protection (EOP): anti-spam, anti-malware y anti-spoofing para el correo. También tenés Movilidad básica y seguridad, que permite borrado remoto de datos corporativos en dispositivos móviles inscritos, pero con funcionalidad limitada comparada con Intune. Si te interesa, podés leer más sobre amenazas como el malware GlassWorm.

Lo que falta es mucho. No tenés Conditional Access, lo que significa que no podés crear reglas como “solo permitir acceso desde dispositivos que cumplan con las políticas de seguridad” o “bloquear acceso desde países donde no operamos”. No tenés Safe Links ni Safe Attachments, así que URLs y archivos maliciosos en el correo no pasan por análisis avanzado. No tenés gestión completa de dispositivos con Intune, así que no podés forzar cifrado de disco, exigir PIN de acceso o desplegar configuraciones de seguridad de forma centralizada.

Para compensar parcialmente, podés agregar add-ons. Microsoft Entra ID P1 (que habilita Conditional Access) se vende por separado. Defender for Business standalone cuesta alrededor de USD 3 por usuario/mes. Defender for Office 365 Plan 1 ronda los USD 2. Pero si necesitás los tres, ya estás sumando USD 7-8 adicionales por usuario — básicamente lo mismo que la diferencia entre Standard y Premium, pero sin Intune ni Azure Information Protection. La cuenta no cierra a favor de los add-ons salvo que necesites una sola pieza específica.

Microsoft 365 Business Premium: para quién conviene y qué problemas resuelve

Premium está pensado para pymes de hasta 300 usuarios que manejen datos sensibles, tengan empleados remotos, o necesiten cumplir normativas de seguridad. El perfil ideal: estudios contables, empresas de salud, consultoras con acceso a datos de clientes, fintechs en etapa temprana, o cualquier organización donde un incidente de seguridad signifique un problema legal o reputacional serio.

¿Qué problemas concretos resuelve? Varios. Contra ransomware, Defender for Business ofrece protección next-gen con análisis de comportamiento y reducción de superficie de ataque. Contra phishing avanzado, Defender for Office 365 detecta intentos de impersonación de ejecutivos y analiza adjuntos en entorno aislado antes de entregarlos. Si un empleado pierde el celular corporativo, con Intune podés hacer borrado remoto selectivo (solo datos de la empresa, no fotos personales). Si operás bajo BYOD (Bring Your Own Device), Intune permite gestionar aplicaciones corporativas sin controlar todo el dispositivo del empleado.

Conditional Access es quizás la función más infravalorada del paquete. Te permite definir reglas granulares: exigir MFA solo cuando el acceso viene de una red no confiable, bloquear acceso desde sistemas operativos desactualizados, o requerir que el dispositivo esté registrado y cumpla con las políticas antes de tocar datos corporativos. Es la base de un modelo Zero Trust real para pymes.

El ROI comparado con comprar add-ons sueltos ya lo vimos: la cuenta cierra a favor de Premium cuando necesitás más de una pieza de seguridad avanzada. Y para una empresa que maneja datos sensibles, necesitar “más de una pieza” es lo habitual.

Cambios de precios en julio 2026: qué sube, qué no y cómo prepararse

Microsoft anunció en diciembre de 2025 la primera suba de precios para planes Business desde 2023. Los nuevos valores rigen a partir de julio de 2026 para suscripciones nuevas y renovaciones.

Basic pasa de USD 6 a USD 7 por usuario/mes. Es un aumento del 16,7%, el más alto en porcentaje. Standard sube de USD 12,50 a USD 14, un 12%. Premium se queda en USD 22 — cero aumento. Para una empresa de 50 usuarios en Standard, eso representa USD 75 más por mes (USD 900 anuales). No es un golpe devastador, pero se siente.

Microsoft justifica los aumentos con mejoras concretas: el almacenamiento de Exchange Online se duplica de 50 GB a 100 GB por buzón (algo que muchas organizaciones venían pidiendo), y se agregan capacidades de la suite Intune en los planes. Habría que ver si esas mejoras llegan efectivamente a Basic y Standard o si quedan concentradas en Premium, que es donde Intune ya está incluido.

El consejo práctico: si tu suscripción renueva antes de julio, mantenés el precio actual por un ciclo más. Si estabas evaluando pasar de Standard a Premium, julio es un buen momento — la diferencia de precio baja efectivamente (USD 8 vs los USD 9,50 actuales). Y si estás en Basic y la suba te incomoda, considerá si el salto a Standard o Premium tiene sentido para tu escenario en vez de solo absorber el aumento.

Cómo elegir el plan correcto según el tamaño y las necesidades de tu empresa

No existe un plan universalmente correcto. Depende de qué datos manejás, cuántos usuarios tenés y qué riesgos enfrentás. Pero hay patrones claros.

Freelancer o microempresa (1-5 personas) sin datos sensibles de terceros: Basic alcanza. Tenés correo, almacenamiento, Teams y la protección base de EOP. Si la factura importa más que la seguridad avanzada, acá te quedás. Eso sí, activá MFA para todas las cuentas — viene habilitado por defecto con los Security Defaults de Entra ID, no lo desactives. También te puede interesar este análisis en nuestro blog de IA: la alerta de CISA sobre Microsoft Intune.

Acá vas a encontrar más info sobre Microsoft 365 Business Security: planes, precios y qué inclu.

Si querés ampliar sobre seguridad empresarial, mirá nuestra nota de Microsoft 365 Business Security: planes, precios y qué inclu.

Si te interesa el tema de seguridad empresarial, mirá lo que escribimos sobre Microsoft 365 Business Security: planes, precios y qué inclu.

Profundizamos en esto en nuestro artículo sobre Microsoft 365 Business Security: planes, precios y qué inclu.

Todo esto está cubierto en detalle en nuestro artículo sobre Microsoft 365 Business Security: planes, precios y qué inclu.

Si querés profundizar, mirá nuestro artículo sobre Microsoft 365 Business Security: planes, precios y qué inclu.

Esto se conecta con nuestro análisis sobre Microsoft 365 Business Security: planes, precios y qué inclu.

Pyme de 5-50 personas sin requisitos de compliance ni datos sensibles: Standard es la opción lógica. Sumás las apps de escritorio de Office (Word, Excel, Outlook instalables) y herramientas como Bookings y Clipchamp. La seguridad es la misma que Basic, así que si manejás datos de clientes, considerá Premium. Si te interesa, podés leer más sobre integrar herramientas de IA en tus proyectos.

Pyme con datos sensibles, trabajo remoto, BYOD o requisitos de compliance: Premium. No hay vuelta. Necesitás Conditional Access, necesitás gestión de dispositivos con Intune, y necesitás protección avanzada contra phishing. El costo adicional es menor que el de un solo incidente de seguridad. También te puede interesar este análisis en nuestro blog de IA: los debates sobre seguridad en inteligencia artificial.

Empresa de más de 300 usuarios: los planes Business tienen un tope de 300 licencias. Si superás ese número, tenés que ir a los planes Enterprise: E3 o E5. E5 incluye seguridad aún más avanzada (Defender for Endpoint Plan 2 completo, Defender for Cloud Apps, eDiscovery avanzado), pero a un precio considerablemente mayor. Si estás en ese rango y necesitás infraestructura de hosting confiable para tus proyectos web, Donweb es una opción sólida para el mercado latinoamericano.

Guía paso a paso para remediar CVE-2026-20963

Si administrás un SharePoint on-prem, esto es lo que tenés que hacer ahora mismo. No mañana. No “cuando haya ventana de mantenimiento”.

Paso 1 — Verificar versión actual. Abrí PowerShell en el servidor de SharePoint y ejecutá Get-SPFarm | Select BuildVersion. Anotá el número de versión.

Paso 2 — Comparar con la versión parcheada. Buscá el KB correspondiente a tu versión (KB5002822 para Subscription Edition, KB5002833 para 2019, KB5002840 para 2016) y verificá que tu BuildVersion sea igual o posterior al que indica la KB.

Paso 3 — Aplicar el parche. Si no lo tenés, descargá la actualización acumulativa de enero 2026 desde el Catálogo de Microsoft Update. Antes de instalar, hacé backup de las bases de datos de contenido y configuración.

Paso 4 — Ejecutar el Configuration Wizard. Después de instalar la KB, ejecutá el SharePoint Products Configuration Wizard (o PSConfig por línea de comandos). Esto completa la actualización de schemas y configuraciones.

Paso 5 — Verificar que el parche se aplicó. Volvé a correr Get-SPFarm | Select BuildVersion y comprobá que el número coincida con el build parcheado.

Paso 6 — Revisar logs. Revisá los logs de IIS y los ULS logs de SharePoint buscando actividad sospechosa de las últimas semanas. Si el servidor estuvo expuesto dos meses sin parche, un análisis forense básico no está de más. Buscá solicitudes inusuales a endpoints de deserialización, cuentas con actividad anómala, o procesos extraños corriendo bajo la cuenta de servicio de SharePoint.

Para entender cómo se comparan las soluciones de seguridad empresarial, podés revisar nuestro análisis sobre Microsoft 365 Business Security: planes, precios y qué inclu.

Si tu entorno depende de Microsoft 365, te puede interesar lo que analizamos en Microsoft 365 Business Security: planes, precios y qué inclu.

Para entender cómo proteger tu infraestructura empresarial ante este tipo de amenazas, podés revisar nuestro análisis sobre Microsoft 365 Business Security: planes, precios y qué inclu.

Para entender cómo encajan estas herramientas en un ecosistema más amplio, cubrimos el tema en Microsoft 365 Business Security: planes, precios y qué inclu.

Si te interesa cómo proteger tu infraestructura digital, podés revisar nuestro análisis sobre Microsoft 365 Business Security: planes, precios y qué inclu.

Si tu equipo ya usa herramientas de Microsoft, vale la pena revisar cómo funciona la integración con Microsoft 365 Business Security: planes, precios y qué inclu.

Preguntas frecuentes

¿Cuánto cuesta Microsoft 365 Business Premium por usuario en 2026?

USD 22 por usuario/mes con pago anual, y ese precio no cambia con la suba de julio de 2026. Es el único plan Business que mantiene su valor actual. Basic sube a USD 7 y Standard a USD 14.

¿Cuál es la diferencia de seguridad entre Basic, Standard y Premium?

Basic y Standard comparten la misma base de seguridad: anti-spam, anti-malware y anti-spoofing básico en el correo, más MFA con Entra ID Free. Premium agrega Defender for Business (protección de endpoints con EDR), Defender for Office 365 Plan 1 (Safe Links, Safe Attachments, anti-phishing avanzado), Conditional Access con Entra ID P1, Intune Plan 1 para gestión de dispositivos, y Azure Information Protection.

¿Qué es Microsoft Defender for Business y en qué plan viene incluido?

Es una solución de seguridad para endpoints (notebooks, PCs, celulares) diseñada para pymes de hasta 300 usuarios. Incluye antivirus next-gen, EDR optimizado, investigación automatizada de amenazas y disrupción automática de ataques. Viene incluido en Business Premium. También se puede comprar como add-on standalone para empresas que estén en Basic o Standard.

¿Vale la pena pagar Premium para una pyme o conviene agregar add-ons a Standard?

Si necesitás más de una función de seguridad avanzada (Conditional Access + Defender for Business + Safe Links, por ejemplo), Premium sale más barato que sumar add-ons individuales a Standard. La diferencia efectiva desde julio 2026 será de USD 8 por usuario/mes, y Premium incluye además Intune y Azure Information Protection que no se consiguen fácil como add-ons baratos.

Conclusión

La vulnerabilidad CVE-2026-20963 en SharePoint on-prem es una urgencia que no admite demora — el parche existe desde enero y la explotación activa está confirmada. Si tenés SharePoint Server, parcheá hoy. Si ya migraste a SharePoint Online dentro de Microsoft 365, no estás afectado por esta CVE específica, pero eso no te exime de revisar qué nivel de seguridad tenés realmente contratado.

La comparativa de planes de Microsoft 365 Business seguridad deja algo claro: Basic y Standard cubren lo mínimo indispensable. Para cualquier pyme que maneje datos sensibles, tenga empleados remotos o necesite cumplir con normativas, Premium es la opción que cierra. Más aún con los aumentos de julio 2026, que achican la brecha de precio entre Standard y Premium.

Lo que conviene hacer ahora: verificar que tus servidores SharePoint estén parcheados, revisar qué plan de Microsoft 365 tenés y si las funciones de seguridad que incluye son suficientes para tu perfil de riesgo, y si tu suscripción renueva antes de julio, aprovechar el precio actual por un ciclo más antes de la suba.

¿Existe un PoC público para CVE-2026-20963?

Hasta marzo de 2026 no hay un proof-of-concept público verificado en repositorios como GitHub o Exploit-DB. Sin embargo, CISA confirmó explotación activa en entornos reales, lo que significa que atacantes ya tienen exploits funcionales aunque no se hayan publicado abiertamente. No esperés a que aparezca un PoC público para parchear: si tu SharePoint Server on-prem no tiene el KB5002822 (o equivalente para tu versión), ya estás expuesto.

¿La vulnerabilidad CVE-2026-20963 afecta a Windows Server o solo a SharePoint?

La falla es específica de SharePoint Server on-premises, no del sistema operativo Windows en sí. Pero como SharePoint corre sobre Windows Server y suele estar integrado con Active Directory, un atacante que explote la vulnerabilidad puede moverse lateralmente y comprometer todo el entorno Windows de tu red corporativa.

¿Cómo verifico rápido si mi SharePoint ya tiene el parche aplicado?

Ejecutá Get-SPFarm | Select BuildVersion en PowerShell del servidor y compará el número de build con el que publica Microsoft en el KB correspondiente a tu versión (KB5002822 para Subscription Edition, KB5002833 para 2019, KB5002840 para 2016). Si el build es anterior al del parche de enero 2026, tu servidor está vulnerable.

Fuentes

- Microsoft — Precios de seguridad para pequeñas y medianas empresas

- Blog oficial de Microsoft 365 — Advancing Microsoft 365: New Capabilities and Pricing Update (diciembre 2025)

- Microsoft Learn — What is Microsoft Defender for Business?

- Microsoft Learn — Introducción a la seguridad de Microsoft 365 para empresas

- MuyComputerPro — Microsoft 365 subirá de precio en 2026