Ciberseguridad con Arduino: Blindá tus Dispositivos IoT

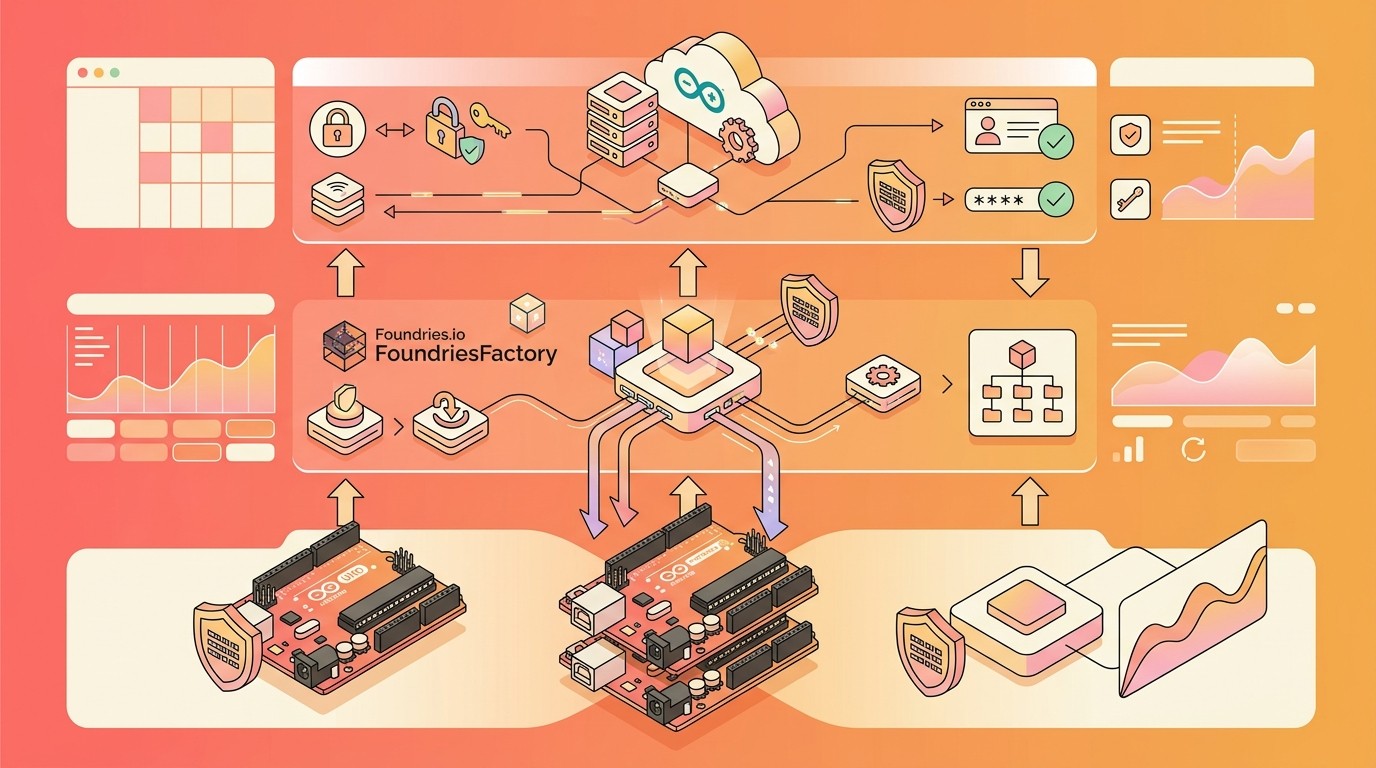

Arduino integró seguridad por hardware en sus nuevas placas Portenta X8 y UNO Q, convirtiéndose en la primera plataforma de desarrollo que ofrece cumplimiento out-of-the-box con el Cyber Resilience Act (CRA) de la Unión Europea para dispositivos IoT. La alianza con Foundries.io agrega secure boot, actualizaciones OTA firmadas y generación automática de SBOM.

En 30 segundos

- Arduino Portenta X8 es el primer system-on-module (SoM) del mundo con cumplimiento CRA listo para usar, gracias a la integración con Foundries.io y su Linux microPlatform (LmP)

- La nueva Arduino UNO Q, presentada en CES 2026, incluye criptografía por hardware, secure boot y attestation remota, pensada para producción industrial IoT

- FoundriesFactory, la plataforma SaaS de Foundries.io, gestiona actualizaciones OTA seguras con TUF, genera SBOM automático y permite a los OEM instalar sus propias claves de firma

- El Cyber Resilience Act europeo exige desde 2025 que todo dispositivo IoT vendido en la UE tenga seguridad mínima integrada, incluyendo actualizaciones seguras y documentación de componentes de software

- Estas placas resuelven un problema real: el 43% de las empresas no protege adecuadamente su infraestructura IoT, según datos de la industria

Arduino es la plataforma de hardware abierto más usada del mundo para prototipado electrónico y desarrollo IoT. Durante años fue sinónimo de proyectos educativos y hobby, pero con el lanzamiento de las placas Portenta X8 y UNO Q, la empresa italiana dio un giro concreto hacia la seguridad de nivel industrial. La movida no es caprichosa: con más de 27.000 millones de dispositivos IoT conectados y una regulación europea que ahora exige seguridad obligatoria, Arduino necesitaba ofrecer algo más que pines GPIO y un IDE amigable.

Arduino apuesta fuerte por la ciberseguridad IoT

El ecosistema IoT tiene un problema estructural de seguridad. La mayoría de los dispositivos conectados salen al mercado con firmware que nunca se actualiza, contraseñas por defecto que nadie cambia y comunicaciones sin cifrar. Un informe de Palo Alto Networks estimó que el 98% del tráfico IoT no está encriptado. Y no estamos hablando solo de sensores de temperatura en un invernadero: hablamos de dispositivos médicos, sistemas de control industrial y cerraduras inteligentes.

Arduino venía de un mundo donde la seguridad era responsabilidad del desarrollador. Vos armabas tu proyecto, vos te encargabas de implementar TLS, gestionar certificados y actualizar el firmware. El problema es que la mayoría de los desarrolladores — especialmente los que vienen del prototipado rápido — no tienen experiencia en seguridad embebida. El resultado: millones de dispositivos desplegados con vulnerabilidades conocidas.

La apuesta actual de Arduino es distinta. En vez de dejar la seguridad como un “agregá después si querés”, la integra desde el hardware. Las nuevas placas traen elementos seguros (secure elements) soldados en la placa, arranque verificado y una capa de software que gestiona todo el ciclo de vida del dispositivo. No es un SDK opcional: viene de fábrica.

Eso sí, hay que ser honestos: Arduino llega tarde a esta conversación. Plataformas como los microcontroladores PSA Certified de Arm o los chips con TrustZone ya ofrecían seguridad por hardware hace años. Lo que Arduino aporta es accesibilidad: la posibilidad de que un equipo chico, sin expertos en criptografía, pueda desplegar dispositivos seguros sin reinventar la rueda.

Qué es el Cyber Resilience Act (CRA) de la UE

El Cyber Resilience Act es una regulación europea que entró en vigencia en 2024 y establece requisitos obligatorios de ciberseguridad para todos los productos con elementos digitales vendidos en la Unión Europea. No es una recomendación ni una guía de buenas prácticas: es ley. Los fabricantes que no cumplan enfrentan multas de hasta 15 millones de euros o el 2,5% de su facturación global.

Los requisitos técnicos del CRA son concretos. Todo dispositivo IoT debe implementar secure boot (arranque verificado que impide la ejecución de firmware no autorizado), mecanismo de actualizaciones seguras (firmadas y verificables), autenticación robusta para acceso al dispositivo, y un SBOM (Software Bill of Materials) que documente todos los componentes de software incluidos. También exige que los fabricantes mantengan actualizaciones de seguridad durante todo el ciclo de vida del producto. Si te interesa, podés leer más sobre el ataque reciente a Trivy en GitHub Actions.

Para un fabricante grande con equipo de seguridad propio, cumplir el CRA es un proyecto complejo pero manejable. Para una startup o un equipo chico que diseña un sensor industrial con Arduino, era hasta hace poco una barrera casi infranqueable. Necesitabas contratar consultores de seguridad, implementar una infraestructura de PKI, montar un sistema de OTA seguro y generar documentación de SBOM. Todo eso antes de vender una sola unidad en Europa.

Ahí es donde entra la alianza Arduino + Foundries.io: convertir el cumplimiento CRA en algo que viene resuelto de fábrica.

Arduino Portenta X8: el primer SoM con cumplimiento CRA

Según el comunicado oficial de Arduino y Foundries.io, la Portenta X8 es el primer system-on-module del mundo en ofrecer cumplimiento CRA out-of-the-box. La placa combina un procesador NXP i.MX 8M Mini con un microcontrolador STM32H747 y corre Linux microPlatform (LmP), un sistema operativo basado en Yocto optimizado para seguridad IoT.

La arquitectura de seguridad de la Portenta X8 tiene varias capas. El secure boot verifica la integridad del firmware en cada arranque, desde el bootloader hasta el sistema operativo. Si alguien modifica el firmware — ya sea un atacante o una actualización corrupta — la placa no arranca. El Trusted Execution Environment (TEE) basado en OP-TEE proporciona un área aislada para operaciones criptográficas sensibles, separada del sistema operativo principal.

Las actualizaciones OTA (over-the-air) usan TUF (The Update Framework), un estándar de seguridad desarrollado originalmente para gestores de paquetes como pip y que hoy usan también proyectos como Docker y la Linux Foundation. TUF garantiza que las actualizaciones estén firmadas, que no puedan ser revertidas a versiones vulnerables (anti-rollback) y que el dispositivo verifique la autenticidad antes de instalar.

El SBOM se genera automáticamente con cada build del firmware. Esto es clave para el CRA porque permite a los fabricantes documentar exactamente qué bibliotecas, drivers y componentes de software incluye su dispositivo, con versiones específicas. Si mañana aparece una vulnerabilidad en una biblioteca de terceros, podés identificar inmediatamente qué dispositivos están afectados.

Me parece que la decisión de usar LmP en vez de un Linux genérico es acertada. Yocto permite builds reproducibles y mínimos — solo incluís lo que necesitás — lo que reduce la superficie de ataque. Ahora bien, para alguien acostumbrado al Arduino IDE y los sketches simples, el salto a Yocto/Linux embebido es considerable. No es plug-and-play en el sentido tradicional de Arduino. Si te interesa, podés leer más sobre malware que comprometió repositorios de Python.

Arduino UNO Q: seguridad por hardware para producción

La Arduino UNO Q, presentada en CES 2026, representa un enfoque diferente al de la Portenta X8. Mientras la Portenta apunta a aplicaciones complejas con Linux, la UNO Q está pensada para dispositivos de producción basados en microcontrolador, sin sistema operativo de escritorio, pero con seguridad de nivel industrial.

La placa incluye un elemento seguro (secure element) dedicado para criptografía por hardware. Esto significa que las claves privadas nunca salen del chip criptográfico — no están en la memoria flash del microcontrolador donde podrían ser extraídas con un debugger. El secure boot verifica la integridad del firmware en cada arranque, y la remote attestation permite que un servidor verifique remotamente que el dispositivo está corriendo firmware legítimo y no fue comprometido.

Lo interesante de la UNO Q es el modelo de claves OEM. Los fabricantes pueden instalar sus propias claves de firma en el elemento seguro durante la producción. Esto significa que solo el fabricante puede autorizar actualizaciones de firmware para sus dispositivos. Arduino no tiene una “llave maestra” que permita actualizar los dispositivos de terceros. Es un detalle que parece menor pero es fundamental para aplicaciones industriales donde el control del firmware es crítico.

FoundriesFactory estará disponible como servicio SaaS durante 2026 con soporte para la UNO Q, usando Yocto/LmP como base. La idea es que un OEM pueda gestionar flotas de miles de dispositivos UNO Q desde un dashboard: desplegar actualizaciones, monitorear estado, revocar dispositivos comprometidos y generar reportes de SBOM para cumplimiento regulatorio.

Foundries.io y FoundriesFactory: la capa de seguridad cloud

Foundries.io es la empresa detrás de la capa de software que hace posible todo esto. Fundada por desarrolladores del proyecto Linaro (la organización que mantiene el kernel Linux para ARM), Foundries.io se especializa en seguridad para dispositivos embebidos. No fabrica hardware: proporciona el sistema operativo (Linux microPlatform) y la plataforma de gestión (FoundriesFactory).

FoundriesFactory funciona como una plataforma DevSecOps para IoT. El flujo es así: vos desarrollás tu firmware, hacés push a un repositorio Git, FoundriesFactory compila el build automáticamente con CI/CD, genera el SBOM, firma el binario con tus claves y lo deja listo para desplegar vía OTA a tus dispositivos. Todo el proceso queda auditado y trazable.

La autenticación cloud usa certificados X.509 con mutual TLS. Cada dispositivo tiene un certificado único almacenado en el secure element, y el servidor verifica la identidad del dispositivo antes de aceptar la conexión. No hay API keys hardcodeadas ni tokens en texto plano. Si un dispositivo es comprometido, podés revocar su certificado sin afectar al resto de la flota.

El modelo SaaS tiene sentido económico para OEMs medianos. Montar toda esta infraestructura in-house — PKI, servidor de OTA, CI/CD con signing, gestión de SBOM — requiere un equipo dedicado. FoundriesFactory lo ofrece como servicio gestionado con una interfaz que, según Arduino, es compatible con el Arduino IDE. Habría que ver qué tan fluida es esa integración en la práctica, porque la complejidad subyacente de Yocto no desaparece por ponerle una interfaz amigable arriba. Si te interesa, podés leer más sobre integrar APIs de IA en tus proyectos.

Vulnerabilidades comunes en proyectos IoT con Arduino

Un estudio académico publicado en PMC (2023) analizó la seguridad de proyectos IoT de la comunidad Arduino y encontró patrones preocupantes. La mayoría de los proyectos publicados en foros y repositorios públicos no implementan ninguna forma de cifrado en las comunicaciones, usan credenciales hardcodeadas en el código fuente y no tienen mecanismo de actualización de firmware.

Credenciales por defecto y hardcodeadas

El error más común es dejar contraseñas WiFi, API keys y tokens de acceso directamente en el sketch de Arduino. Cualquiera que lea el firmware (y extraer firmware de un microcontrolador sin protección de lectura es trivial) obtiene las credenciales. Las nuevas placas mitigan esto almacenando credenciales en el secure element, donde no pueden ser leídas por software.

Comunicaciones sin cifrar

Muchos proyectos Arduino usan HTTP plano o MQTT sin TLS para enviar datos a la nube. Un atacante en la misma red puede interceptar toda la comunicación con un simple sniffer. Arduino Cloud fuerza TLS 1.2+ para todas las conexiones y usa elementos seguros ATECC608 para la autenticación, pero los proyectos que no usan Arduino Cloud quedan expuestos si el desarrollador no configura TLS manualmente.

Firmware sin actualizaciones

La gran mayoría de dispositivos Arduino desplegados en producción no tienen mecanismo de actualización remota. Si se descubre una vulnerabilidad, la única opción es acceder físicamente a cada dispositivo y reflashearlo. Con flotas de cientos o miles de dispositivos, esto es inviable. Las nuevas placas con FoundriesFactory resuelven esto con OTA seguro, pero solo si el fabricante adopta la plataforma desde el diseño.

Proyectos prácticos de ciberseguridad con Arduino

Más allá de la seguridad del propio dispositivo, Arduino también se usa como herramienta para aprender y practicar ciberseguridad. Hay varios proyectos concretos que muestran las dos caras de la moneda.

Detector de ataques ARP spoofing

Con un Arduino Mega y un módulo Ethernet W5100 podés armar un detector pasivo de ARP spoofing. El dispositivo monitorea el tráfico ARP en la red local y alerta cuando detecta respuestas ARP no solicitadas o cambios sospechosos en la tabla de MAC addresses. Es un proyecto educativo excelente para entender cómo funcionan los ataques man-in-the-middle a nivel de capa 2. El código típico ocupa menos de 200 líneas y te enseña más sobre ARP que cualquier tutorial teórico.

Sistema de seguridad domótica con autenticación

Un proyecto clásico combina Arduino con sensor PIR, teclado matricial 4×4 y módulo GSM para crear un sistema de alarma con autenticación por código. Lo relevante desde el punto de vista de seguridad es implementar anti-brute-force (lockout después de N intentos fallidos), almacenar el PIN hasheado (no en texto plano) y cifrar las comunicaciones GSM. Muchas implementaciones publicadas en la comunidad fallan en los tres puntos, lo que sirve como caso de estudio de qué no hacer.

BadArduino y herramientas de pentesting educativo

Arduino Leonardo y sus derivados (como el Digispark) pueden emular un teclado USB y ejecutar payloads automáticos al conectarse a una computadora. Es el mismo principio del Rubber Ducky de Hak5, pero a una fracción del costo. Estos dispositivos se usan en formaciones de concientización para demostrar por qué no hay que conectar dispositivos USB desconocidos. Obviamente, usarlos sin autorización es ilegal — el valor está en la demostración controlada. Si te interesa, podés leer más sobre herramientas de automatización como Notion y HubSpot.

Qué significa esto para desarrolladores y empresas

| Característica | Arduino Portenta X8 | Arduino UNO Q | ESP32 (estándar) | Raspberry Pi |

|---|---|---|---|---|

| Secure boot | Sí (LmP + TEE) | Sí (hardware) | Disponible (eFuse) | No nativo |

| Elemento seguro | Sí (integrado) | Sí (dedicado) | No (requiere externo) | No |

| OTA seguro con TUF | Sí (FoundriesFactory) | Sí (FoundriesFactory) | No | No nativo |

| SBOM automático | Sí | Sí | No | No |

| Cumplimiento CRA | Out-of-the-box | Out-of-the-box | Requiere trabajo manual | Requiere trabajo manual |

| Sistema operativo | Linux (Yocto/LmP) | RTOS / bare metal | FreeRTOS / ESP-IDF | Linux (Raspberry Pi OS) |

| Caso de uso típico | IoT industrial, gateway | Sensor/actuador producción | IoT consumidor | Edge computing |

| Precio aproximado | ~USD 100+ | Por confirmar (2026) | ~USD 5-10 | ~USD 35-75 |

La tabla deja claro algo: Arduino no compite en precio con ESP32 ni en potencia con Raspberry Pi. Compite en facilidad de cumplimiento regulatorio. Para un OEM europeo que necesita vender un dispositivo IoT en la UE sin armar un equipo de seguridad interno, la propuesta de Arduino + Foundries.io puede ahorrar meses de trabajo y miles de euros en consultoría.

Para empresas en Latinoamérica, el impacto es indirecto pero real. Si exportás productos electrónicos a Europa — o si tu cliente final lo hace — el CRA te afecta. Tener una plataforma que resuelve el cumplimiento out-of-the-box reduce el time-to-market significativamente. Y si necesitás un hosting para el backend de tu plataforma IoT, Donweb ofrece servidores cloud y VPS en la región con la latencia que necesitan las aplicaciones IoT con datos en tiempo real.

El tema es que el ecosistema FoundriesFactory es un compromiso a largo plazo. Una vez que montás tu producción sobre esa plataforma SaaS, la dependencia es alta. Si Foundries.io cambia los precios o las condiciones, migrar no es trivial. Es el trade-off clásico: conveniencia vs control.

Errores comunes

Creer que Arduino no sirve para producción

Mucha gente sigue asociando Arduino exclusivamente con proyectos de hobby y educación. La realidad es que la línea Pro (Portenta, Nicla, UNO Q) está diseñada específicamente para producción industrial, con certificaciones, soporte extendido y garantías de disponibilidad de componentes a largo plazo. No es lo mismo una Arduino Uno R3 de USD 25 que una Portenta X8 con Linux industrial y seguridad CRA.

Asumir que “secure boot” hace seguro al dispositivo

Secure boot protege la integridad del firmware en el arranque, pero no hace nada contra vulnerabilidades en el código de aplicación, configuraciones débiles o ataques de canal lateral. Un dispositivo con secure boot pero con un servidor web embebido que acepta SQL injection sigue siendo vulnerable. La seguridad es una cadena, y secure boot es solo un eslabón. Necesitás también comunicaciones cifradas, autenticación robusta, actualizaciones regulares y monitoreo.

Pensar que el CRA solo afecta a fabricantes europeos

El CRA aplica a cualquier producto vendido en la UE, sin importar dónde se fabrica. Si sos un fabricante argentino, brasileño o mexicano que vende un dispositivo IoT a un cliente europeo, tenés que cumplir. Y no solo el hardware: si tu software se distribuye comercialmente en la UE (incluso como SaaS que corre en dispositivos IoT), también entra en el alcance de la regulación. Ignorar esto puede significar que tu producto sea retirado del mercado europeo.

Preguntas Frecuentes

¿Qué placas Arduino tienen seguridad integrada para IoT?

La Arduino Portenta X8 y la Arduino UNO Q son las dos placas con seguridad por hardware integrada. La Portenta X8 incluye secure boot, TEE (Trusted Execution Environment), OTA seguro con TUF y generación automática de SBOM a través de Linux microPlatform. La UNO Q agrega un elemento seguro dedicado para criptografía por hardware y remote attestation, orientada a dispositivos de producción sin sistema operativo Linux. Si te interesa, podés leer más sobre la carrera entre gigantes tech por la IA.

¿Qué es el Cyber Resilience Act y cómo afecta a los dispositivos Arduino?

El Cyber Resilience Act (CRA) es una ley europea que obliga a todos los fabricantes de dispositivos con componentes digitales a implementar seguridad mínima: secure boot, actualizaciones seguras, autenticación y documentación SBOM. Arduino Portenta X8 fue el primer SoM en lograr cumplimiento CRA out-of-the-box gracias a la integración con Foundries.io, lo que permite a los OEMs vender en Europa sin implementar cada requisito manualmente.

¿Es seguro usar Arduino en producción para dispositivos conectados?

Con las placas de la línea Pro (Portenta X8, UNO Q), sí. Estas incluyen seguridad por hardware, actualizaciones OTA firmadas y gestión de dispositivos via FoundriesFactory. Las placas clásicas como Arduino Uno R3 o Nano no tienen estas protecciones y no son recomendables para producción IoT sin agregar capas de seguridad externas (módulo criptográfico, implementación manual de TLS, mecanismo de actualización propio).

¿Qué vulnerabilidades tienen los dispositivos IoT basados en Arduino?

Las vulnerabilidades más comunes son credenciales hardcodeadas en el firmware, comunicaciones sin cifrar (HTTP/MQTT sin TLS), ausencia de mecanismo de actualización remota y falta de autenticación en interfaces de administración. Las nuevas placas con secure element y FoundriesFactory mitigan estos problemas almacenando credenciales en hardware protegido, forzando TLS y habilitando OTA seguro, pero requieren que el desarrollador adopte la plataforma completa.

Conclusión

Lo que cambió concretamente es esto: Arduino dejó de ser solo una plataforma para aprender electrónica y se posicionó como una opción viable para IoT industrial con seguridad integrada. La alianza con Foundries.io y el cumplimiento CRA out-of-the-box en la Portenta X8 resuelven un problema real para OEMs que necesitan vender en Europa sin armar un equipo de seguridad desde cero.

La UNO Q, que llega en 2026 con FoundriesFactory como SaaS, amplía esta propuesta a dispositivos más simples basados en microcontrolador. Si Arduino logra mantener la accesibilidad que lo caracteriza — que un desarrollador sin expertise en seguridad pueda desplegar dispositivos seguros — tiene una ventaja competitiva genuina frente a plataformas más baratas pero que dejan toda la seguridad en manos del desarrollador.

Lo que conviene seguir de cerca: los precios finales de la UNO Q y las tarifas de FoundriesFactory como servicio. Si el costo total resulta competitivo frente a implementar seguridad manualmente sobre ESP32, Arduino puede capturar un segmento significativo del mercado IoT industrial. Si no, quedará como una solución premium para quienes priorizan time-to-market sobre costo unitario.

Fuentes

- Arduino y Foundries.io – Comunicado oficial sobre cumplimiento CRA en Portenta X8

- Embedded.com – Análisis de las funciones de seguridad de Arduino UNO Q

- Foundries.io – Cómo Arduino simplifica el cumplimiento del Cyber Resilience Act

- Blog oficial de Arduino – Presentación en CES 2026

- Arduino Cloud – Documentación de seguridad y consideraciones