Infraestructura VPN moderna: la guía técnica 2026

La infraestructura VPN moderna dejó de ser un lujo técnico para convertirse en un requisito operativo. Si alguien en tu equipo trabaja en remoto, si manejás datos de clientes, o si tu app llega a usuarios en distintas regiones, la pregunta no es si necesitás una VPN robusta, sino qué tan sólido es lo que tenés atrás de esa app.

En 30 segundos

- Una VPN moderna no es solo una app: son servidores, routing, cifrado AES-256, autenticación centralizada y balanceo de carga trabajando juntos.

- El protocolo importa: WireGuard domina en velocidad y simplicidad, OpenVPN sigue siendo el estándar auditable, IKEv2 es mejor para conexiones móviles inestables.

- La diferencia entre una VPN de consumidor y una empresarial son abismales: escala, integración con Active Directory, soporte ZTNA y capacidad de hasta 10 Gbps por servidor.

- Fyreway, según su análisis publicado en mayo de 2026, se enfoca en el lado de infraestructura backend, no en la interfaz del usuario.

- El error más común: instalar una VPN sin pensar en redundancia, failover ni latencia entre regiones.

¿Qué es la infraestructura VPN moderna y por qué importa?

Una VPN es una red privada virtual que cifra el tráfico entre un dispositivo y un servidor remoto, enrutando las conexiones a través de ese servidor antes de llegar al destino final. Eso es la definición clásica. Lo que cambió en 2026 es el contexto: ese dispositivo puede estar en Buenos Aires, ese servidor en Ámsterdam, y el destino ser una base de datos en AWS en São Paulo, todo con 40 usuarios conectados al mismo tiempo desde redes distintas.

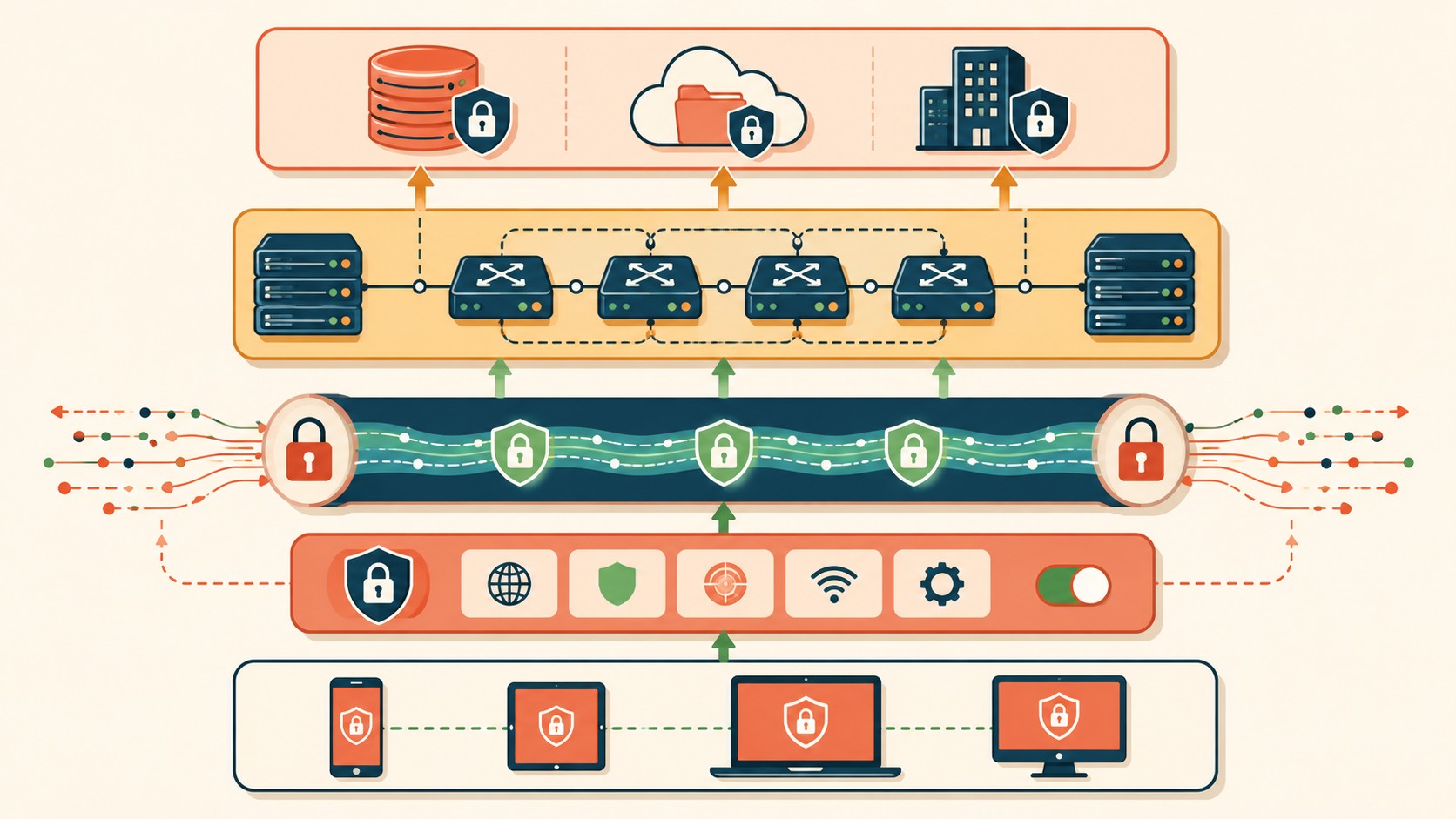

La “app” que el usuario descarga es el 10% del sistema. El otro 90% es lo que no se ve: el servidor VPN con capacidad de procesamiento real, el sistema de routing que decide por dónde va cada paquete, el control de acceso que determina quién puede llegar a qué recurso, y el monitoreo que detecta caídas antes de que el usuario lo note.

Ese ecosistema completo es lo que hoy se llama infraestructura VPN moderna.

La falsa creencia: VPN es solo una aplicación

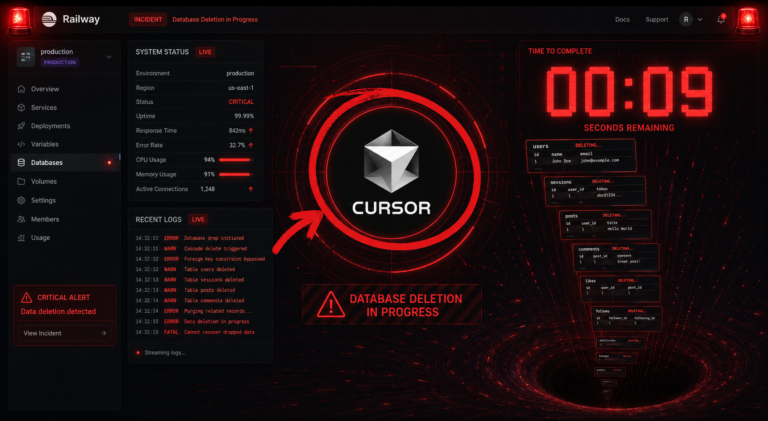

Ponele que un equipo startup decide implementar una VPN para trabajo remoto. Compran licencias de un proveedor popular, instalan la app en los notebooks, y asunto arreglado. Tres meses después, hay quejas de lentitud, un par de cortes en horario pico, y el equipo de DevOps mirando los logs sin entender por qué el tráfico va mal enrutado.

El problema no era la app. Era que nadie pensó en el backend.

Según el análisis de Fyreway publicado en mayo de 2026, este es exactamente el patrón que ven con clientes que arrancan con VPN de consumidor y las escalan a uso empresarial sin rediseñar la infraestructura. La app puede ser perfecta, pero si el servidor VPN está saturado, si no hay balanceo de carga entre nodos, o si el routing manda todo por un único punto de presencia, la experiencia se degrada. Fyreway justamente se posiciona del lado de la infraestructura, ayudando a los dueños de apps a pensar en preparación del backend, gestión de servidores y calidad del routing antes de escalar. Relacionado: proteger tus pipelines de CI/CD.

Eso sí: que un proveedor diga que se enfoca en infraestructura no significa que lo haga bien (spoiler: el mercado está lleno de promesas en este segmento). Evaluá siempre con benchmarks reales bajo carga.

Componentes técnicos de una infraestructura VPN sólida

Hay una lista de componentes que cualquier implementación seria necesita tener cubiertos. Según la documentación de Microsoft para Always On VPN, un deployment empresarial mínimo requiere servidor VPN, servidor NPS (Network Policy Server) para autenticación, servidor Active Directory para gestión centralizada de identidades, y autoridad de certificación interna para emitir los certificados de cliente.

- Servidor VPN: el nodo que termina los túneles cifrados. Necesita CPU con aceleración de cifrado por hardware y ancho de banda dimensionado para el pico de usuarios simultáneos.

- Sistema de routing: decide el camino óptimo para cada paquete. En implementaciones multi-región, esto es crítico para latencia.

- Control de acceso a recursos: determina qué usuario llega a qué base de datos, servidor o segmento de red. Sin esto, una VPN es un portón abierto.

- Autenticación centralizada: MFA, certificados de cliente, integración con LDAP o SAML. Una sola credencial para manejar miles de conexiones.

- Balanceo de carga y failover: si un nodo cae, el tráfico se redistribuye automáticamente. Sin esto, un servidor caído es un outage.

En contextos de consumidor, la mayoría de estos componentes los maneja el proveedor de forma transparente. En contextos empresariales, cada uno de estos es una decisión de arquitectura.

Protocolos modernos: WireGuard, OpenVPN e IKEv2

El protocolo VPN determina cómo se establece el túnel, qué tan rápido va, y qué tan difícil es auditarlo. No son intercambiables, y elegir mal tiene consecuencias reales.

WireGuard: simple y rápido

WireGuard tiene menos de 4.000 líneas de código en su implementación de referencia (comparado con las ~400.000 de OpenVPN). Eso no es trivial: menos código significa menos superficie de ataque y auditorías más fáciles. En benchmarks de throughput, WireGuard supera a OpenVPN entre 2x y 3x en condiciones similares, principalmente porque opera en el kernel de Linux directamente. La contra: su modelo de direccionamiento identifica al cliente con una IP fija, lo que en algunos modelos de privacidad es un problema.

OpenVPN: flexible y auditable

OpenVPN lleva más de 20 años en el mercado y tiene el historial de auditorías más extenso. Corre sobre UDP o TCP, puede tunelizarse sobre HTTPS (puerto 443), y tiene soporte en prácticamente cualquier plataforma. Su overhead es mayor que WireGuard, pero su flexibilidad lo hace estándar en implementaciones empresariales donde la interoperabilidad importa. Complementá con exponer servicios en múltiples regiones.

IKEv2/IPSec: mejor para móviles

¿Tenés usuarios que se conectan desde el celular mientras se mueven entre WiFi y 4G? IKEv2 tiene un mecanismo de reconexión automática (MOBIKE) que maneja los cambios de red sin cortar el túnel. Para casos de uso con workforce móvil, es la opción que menos quejas genera en soporte.

Seguridad en la infraestructura: cifrado y estándares

AES-256 es el estándar de cifrado simétrico que usan las implementaciones serias. Cualquiera que haya configurado OpenVPN sabe que elegir el cipher correcto en el archivo de configuración es uno de esos detalles que se ignoran en el setup inicial y se lamentan después.

El cifrado AES-256 opera con claves de 256 bits y hoy no tiene ningún ataque práctico conocido. Lo que importa en la práctica no es solo qué cifrado usás, sino dónde aplica: el cifrado en tránsito protege los datos mientras viajan entre cliente y servidor, pero si el servidor VPN guarda logs en texto plano sin cifrado en reposo, el cifrado de red sirve de poco si alguien accede al almacenamiento.

Sobre autenticación: la combinación de certificado de cliente + contraseña + segundo factor (TOTP o push notification) es el estándar mínimo para uso empresarial en 2026. Solo usuario y contraseña ya no alcanza. El modelo VPNaaS (VPN as a Service) traslada gran parte de esta complejidad al proveedor, con gestión centralizada de credenciales, rotación automática de certificados y telemetría incorporada. La pregunta es si te comodidad de SaaS vale el costo de no tener control total sobre la infraestructura.

Rendimiento real: velocidad, latencia y confiabilidad

Los números importan. Un servidor VPN bien configurado puede manejar hasta 10 Gbps de throughput con hardware moderno y WireGuard. En la práctica, la latencia real depende más de la distancia física al nodo de salida que del protocolo: un servidor en Santiago de Chile le va a dar mejor latencia a un usuario en Buenos Aires que uno en Miami, aunque el de Miami tenga mejor hardware.

La alta concurrencia es donde la mayoría de las implementaciones mal diseñadas se rompen. Subís el servidor VPN, lo probás con 5 usuarios en la oficina, funciona bárbaro, lo abrís a los 200 empleados en remoto y de repente hay picos de latencia de 400ms y desconexiones aleatorias porque nadie calculó el sizing para carga real. Ya lo cubrimos antes en administración segura de infraestructura.

Redundancia significa tener al menos dos nodos activos con health checks automáticos. Si no hay failover, un solo servidor caído es un outage para toda la organización. Eso en 2026 no tiene justificación de costo: los servicios de cloud donde podés hostear nodos de VPN como los que ofrece donweb.com para infraestructura en la región hacen que el costo de redundancia sea marginal comparado con el downtime.

VPN empresarial vs VPN de consumidor: por qué es diferente

No son variantes del mismo producto. Son categorías distintas con requerimientos distintos.

| Característica | VPN de consumidor | VPN empresarial |

|---|---|---|

| Usuarios simultáneos | 1-5 (cuenta personal) | Decenas a miles |

| Autenticación | Usuario + contraseña | Certificados + MFA + SSO |

| Integración | Ninguna | Active Directory, SAML, LDAP |

| Control de acceso por recurso | No | Sí (segmentación de red) |

| Redundancia/failover | Proveedor lo maneja | Requiere diseño explícito |

| Soporte ZTNA | No | Sí (en implementaciones modernas) |

| Logs y auditoría | Limitados | Completos, requerimiento de compliance |

| Costo típico | USD 3-15/mes por usuario | USD 20-100+/mes por usuario según escala |

El modelo Zero Trust Network Access (ZTNA) es la evolución más importante del lado empresarial: en lugar de dar acceso a toda la red cuando alguien se conecta por VPN, ZTNA valida la identidad y el contexto de cada solicitud de acceso a un recurso específico. Es más trabajo de configuración, pero la superficie de ataque se reduce drásticamente.

Errores comunes al implementar infraestructura VPN

Error 1: Dimensionar para el promedio, no para el pico. Si tenés 100 usuarios y el 80% se conecta entre las 9 y las 11 AM, tu servidor necesita aguantar 80 conexiones simultáneas con sus respectivos túneles activos. El promedio diario puede ser 30 conexiones, pero el servidor se rompe en el pico. Calculá siempre para el peor caso.

Error 2: Omitir el split tunneling con criterio. Split tunneling permite que solo el tráfico hacia recursos internos vaya por el túnel VPN, y el tráfico a internet salga directo. Bien configurado, mejora la velocidad y reduce la carga del servidor. Mal configurado (o con split tunneling total), podés terminar enrutando el tráfico de Zoom de 200 empleados por tus propios servidores. Hay que ser deliberado sobre qué va por el túnel.

Error 3: No probar la reconexión. Los usuarios pierden la conexión de red todo el tiempo: se mueven, el WiFi falla, el celular entra en sleep. Si la VPN no reconecta en menos de 3 segundos, la experiencia se vuelve frustrante. IKEv2 con MOBIKE o WireGuard con reconexión automática son el estándar. Probá el escenario de cambio de red antes de hacer el rollout general.

Error 4: Asumir que VPN reemplaza el firewall. Uno de los mitos más comunes es que con VPN ya estás protegido. La VPN cifra el tráfico en tránsito y establece acceso remoto seguro. No bloquea malware en el endpoint, no detecta intrusiones, y no reemplaza las reglas de firewall en el servidor de destino. Son capas de seguridad complementarias, no alternativas.

Preguntas Frecuentes

¿Qué infraestructura técnica necesita una VPN moderna?

Una VPN moderna necesita al menos un servidor VPN con aceleración de cifrado por hardware, sistema de routing configurado, mecanismo de autenticación centralizado (preferentemente con MFA), y balanceo de carga con failover automático. En contextos empresariales se agrega un servidor NPS, integración con Active Directory y segmentación de red por recurso. Te puede servir nuestra cobertura de confiabilidad en deployments distribuidos.

¿Por qué el servidor VPN es más importante que la app?

La app es la interfaz: botón de conectar, selector de servidor, indicador de estado. El servidor es lo que determina velocidad, latencia, disponibilidad y seguridad real. Un servidor mal dimensionado o sin redundancia degrada la experiencia aunque la app sea impecable. La mayoría de los problemas de rendimiento en VPNs de consumidor que escalan a uso corporativo vienen del backend, no del cliente.

¿Cuál es la diferencia entre VPN de acceso remoto y VPN sitio a sitio?

La VPN de acceso remoto conecta usuarios individuales (empleados en home office, viajando) a la red corporativa. La VPN sitio a sitio conecta redes completas entre sí, como dos oficinas en distintas ciudades que necesitan verse como una sola red. Los requisitos de configuración, hardware y seguridad son distintos, y mezclar ambos casos en una sola implementación sin diseño adecuado es una fuente frecuente de problemas.

¿Cómo garantizar velocidad y confiabilidad en una VPN?

Tres factores principales: elegir el protocolo adecuado (WireGuard para velocidad máxima, IKEv2 para usuarios móviles), tener nodos en ubicaciones cercanas a los usuarios, y dimensionar los servidores para el pico de concurrencia con margen. La redundancia activa, donde múltiples nodos sirven tráfico en paralelo en lugar de esperar a que el primario falle, reduce la latencia promedio además de dar disponibilidad.

¿Qué cifrado usan las VPNs seguras en 2026?

AES-256 es el estándar para cifrado simétrico del túnel. Para el intercambio de claves se usa Diffie-Hellman con curvas elípticas (ECDH) o RSA de 4096 bits mínimo. Las implementaciones modernas combinan esto con Perfect Forward Secrecy (PFS), que genera claves de sesión nuevas periódicamente para que comprometer una clave pasada no afecte el tráfico futuro.

Conclusión

La infraestructura VPN moderna no cambió porque aparecieron nuevas amenazas de seguridad, sino porque el contexto de uso cambió: trabajo 100% remoto, apps que sirven usuarios en tres continentes, equipos que mezclan dispositivos corporativos con personales, y expectativas de disponibilidad que no toleran outages de 20 minutos.

Lo que sí cambió en el lado técnico es que las herramientas para hacerlo bien son más accesibles. WireGuard democratizó el protocolo moderno, VPNaaS redujo la barrera de entrada para infraestructura redundante, y ZTNA dejó de ser exclusivo de Fortune 500 para llegar a equipos de 30 personas.

Si estás diseñando o revisando tu infraestructura VPN ahora, el punto de partida es el backend, no la app. Dimensioná para el pico, definí qué tráfico va por el túnel, implementá autenticación con segundo factor, y tenés al menos dos nodos activos. Eso, en 2026, no es ambición, es el mínimo.